『りそな銀行』とは全く異なるドメインのメールアドレス あれ?

『りそな銀行』に口座なんて持ってたっけ?(笑)

これは『りそな銀行』を装った悪質なフィッシング詐欺メール。

口座の有無なんてお構いなし、リスト屋から入手したメールアドレス宛に無差別で送っているものです。

ここで出てくる『マイゲート』ってのは、りそな銀行のインターネットバンキングのことのようです。 では、このメールを解体し詳しく見ていきましょう!

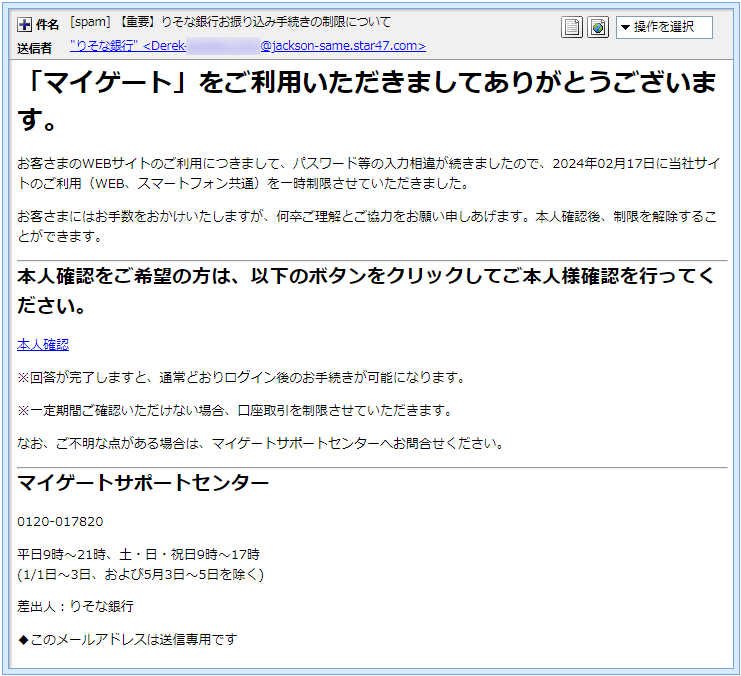

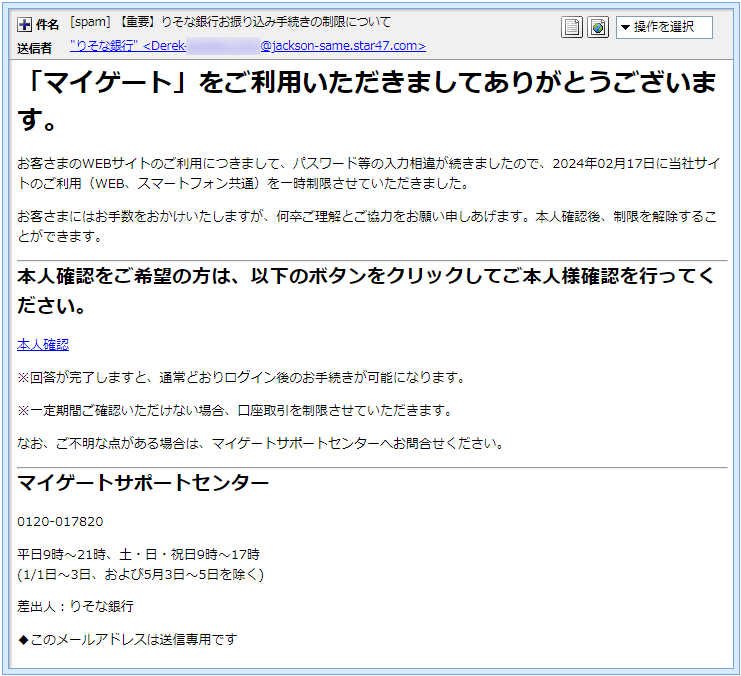

まずはプロパティーから見ていきましょう。 件名は『[spam] 【重要】りそな銀行お振り込み手続きの制限について』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 この件名には『お振り込み手続きの制限』とあるのに、本文にはサイトのご利用制限を行ったとあります。

まあ一般的に考えたら制限を行うのは、振り込みも引出も両方だと思うのですが… 差出人は

『”りそな銀行” <Derek-*******@jackson-same.star47.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 このメールが本当にりそな銀行からのメールだとすれば、@以降のドメインはりそな銀行の

公式ドメイン”resonabank.co.jp”でなければなりません。

でもこのメールの場合、それとは全く異なり”jackson-same.star47.com”なんて全く関連性の無い

ドメインが使われていますよね。

ここを見るだけでもこのメールがりそな銀行からではないことが一目で分かりますよね。 これ最近の詐欺メールあるあるなのですが、@以前のアカウント名の一部に受信者のメールアドレスの

アカウント名を潜ませて来ることが多くあります。

こんなことしたら余計にバレやすいと思うのですが…

天安門広場の東側付近のメールサーバーを経由 では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from jackson-same.star47.com (unknown [117.50.184.252])』 | ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーの情報。

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

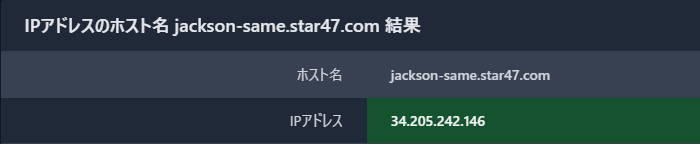

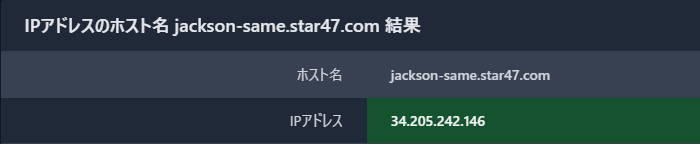

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”jackson-same.star47.com”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”jackson-same.star47.com”を割当てているIPアドレスの情報です。

これによると”34.205.242.146”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”117.50.184.252”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”jackson-same.star47.com”ではありません。

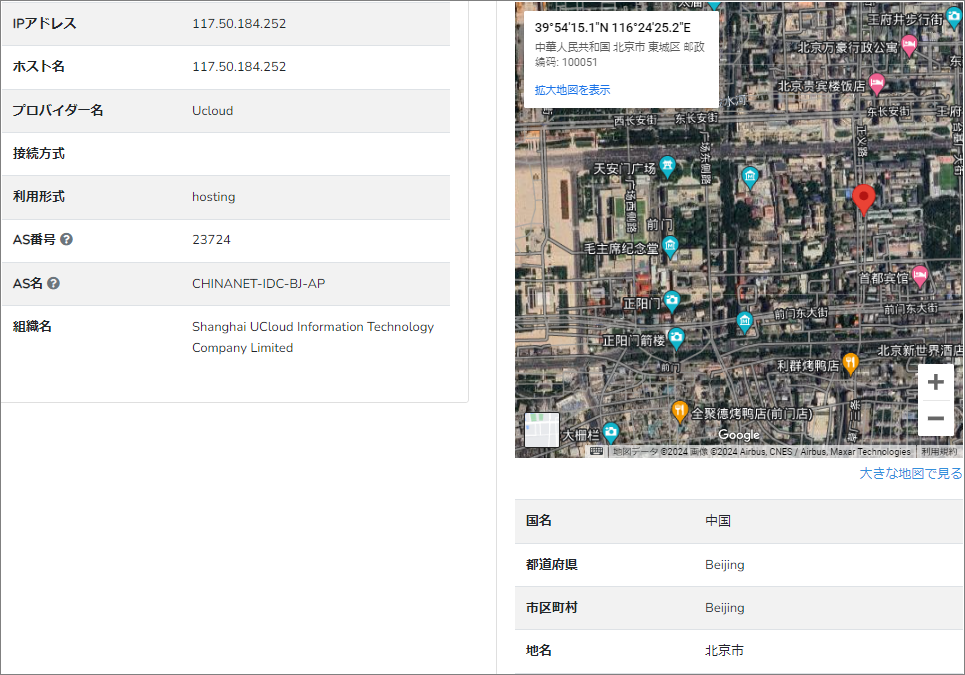

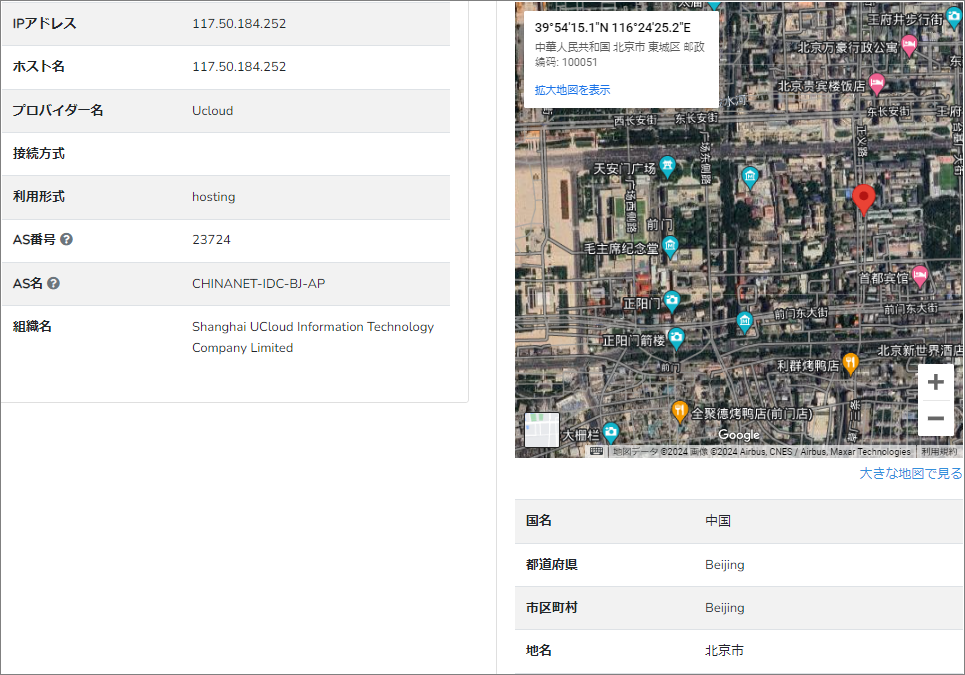

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”117.50.184.252”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

地図に立てられたピンの位置は、中国北京市にある天安門広場の東側付近。

送信に利用されたのも中国の『Ucloud』と言うプロバイダーです。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようですが、この辺りは昔から

詐欺メールの発信地として知られています。

ありがちな本文 では引き続き本文。 「マイゲート」をご利用いただきましてありがとうございます。

お客さまのWEBサイトのご利用につきまして、パスワード等の入力相違が続きましたので、2024年02月17日に当社サイトのご利用(WEB、スマートフォン共通)を一時制限させていただきました。 お客さまにはお手数をおかけいたしますが、何卒ご理解とご協力をお願い申しあげます。本人確認後、制限を解除することができます。 本人確認をご希望の方は、以下のボタンをクリックしてご本人様確認を行ってください。

本人確認 ※回答が完了しますと、通常どおりログイン後のお手続きが可能になります。 ※一定期間ご確認いただけない場合、口座取引を制限させていただきます。 なお、ご不明な点がある場合は、マイゲートサポートセンターへお問合せください。 | まあよくある詐欺メールの文面ですね。

このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『本人確認』って書かれたところに付けられていて、

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での

危険度評価がこちらです。 あらら、『未評価』とはいただけませんね…(・・;)

このような詐欺サイトがはびこっていてはとても危険ですので

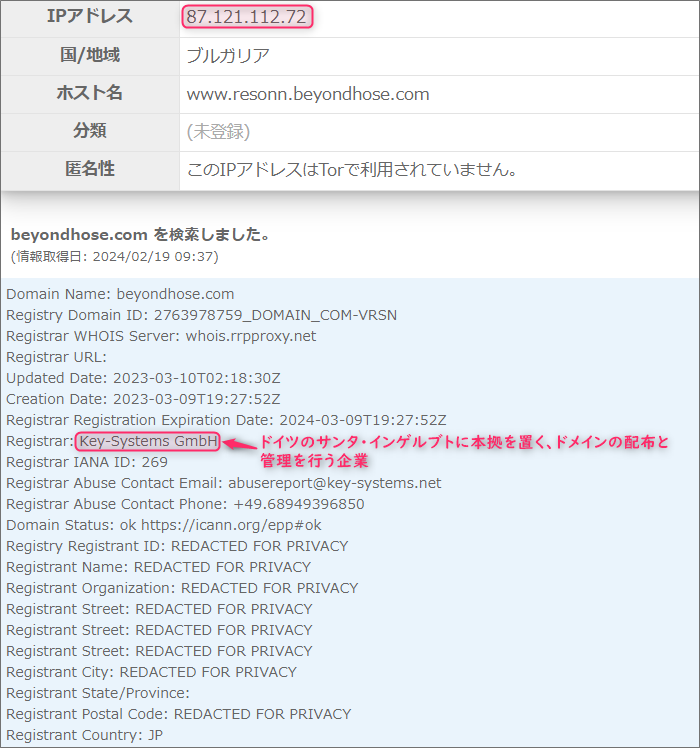

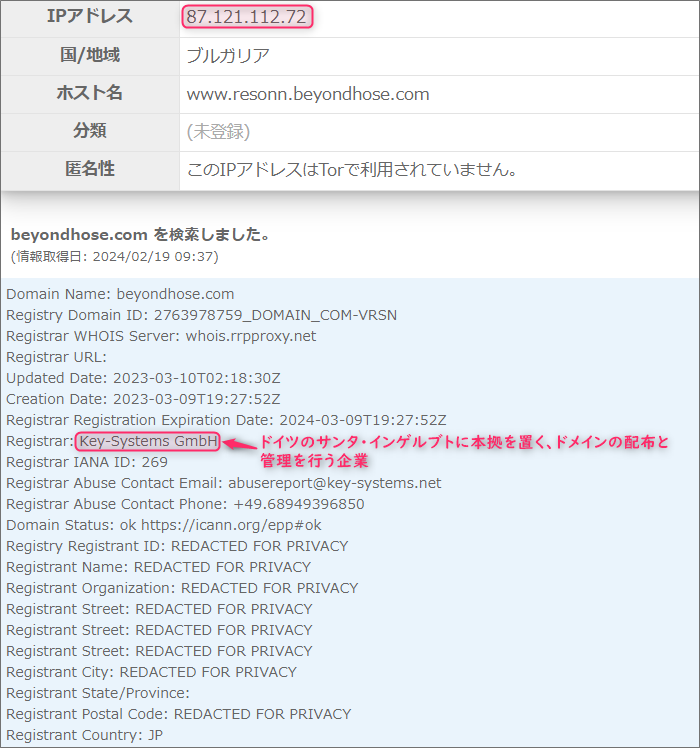

早急に評価を変更していただけるように私から変更の申請を行っておきます。 このURLで使われているドメインは”www.resonn.beyondhose.com”

このドメインにまつわる情報を取得してみます。

このドメインは国内の方が、ドイツのサンタ・インゲルブトに本拠を置くレジストラ『Key-Systems GmbH』

に申請管理代行を依頼しているようです。

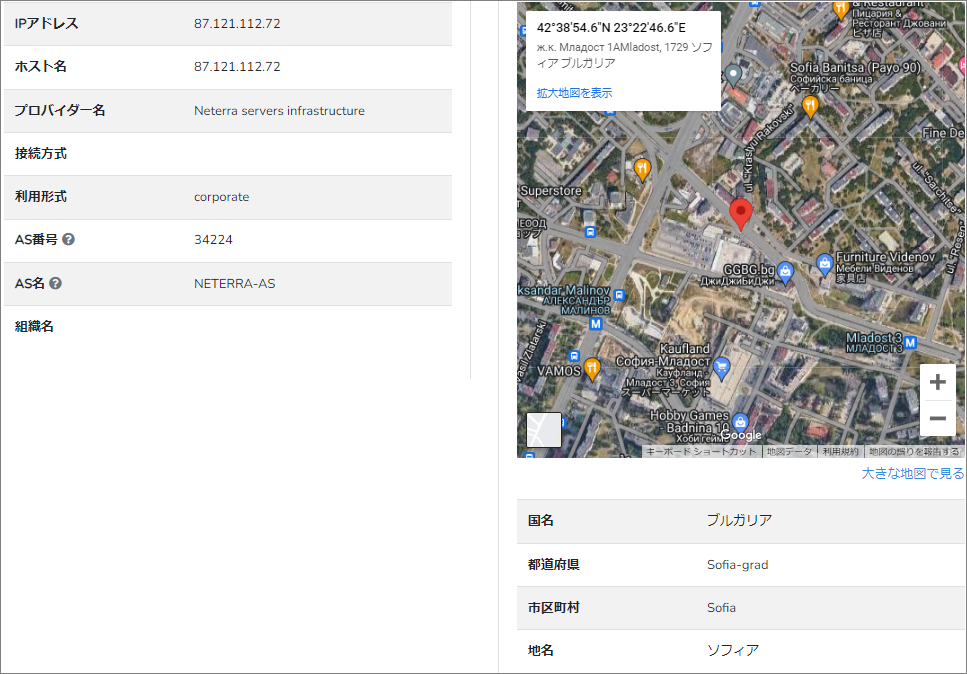

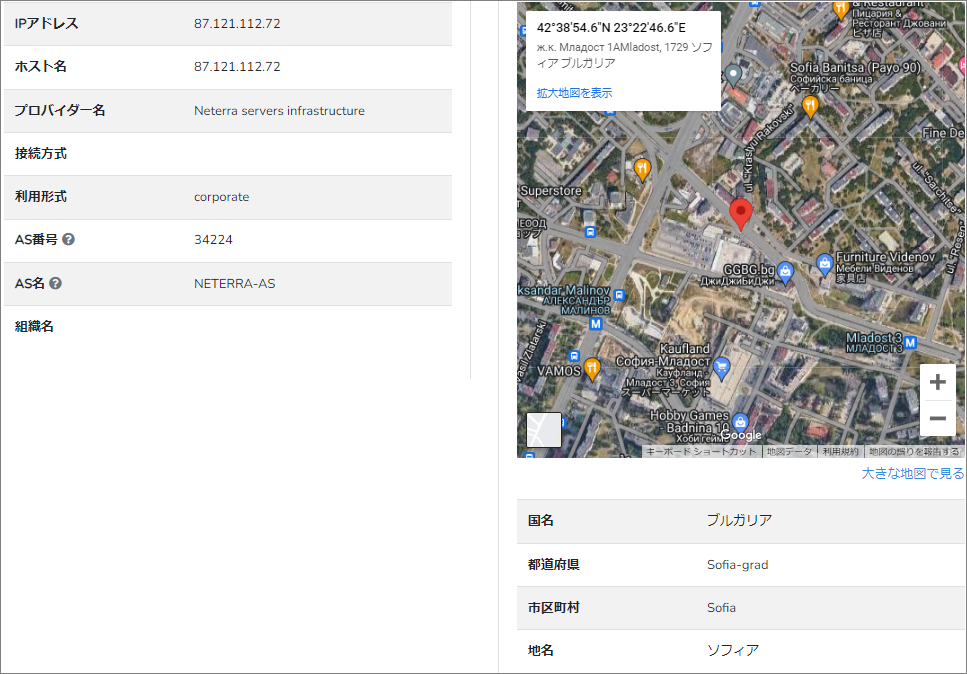

このドメインを割当てているIPアドレスは”87.121.112.72”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

地図に立てられたピンの位置は、ブルガリア西部の街『ソフィア』付近。

利用されているホスティングサービスは『Neterra servers infrastructure』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

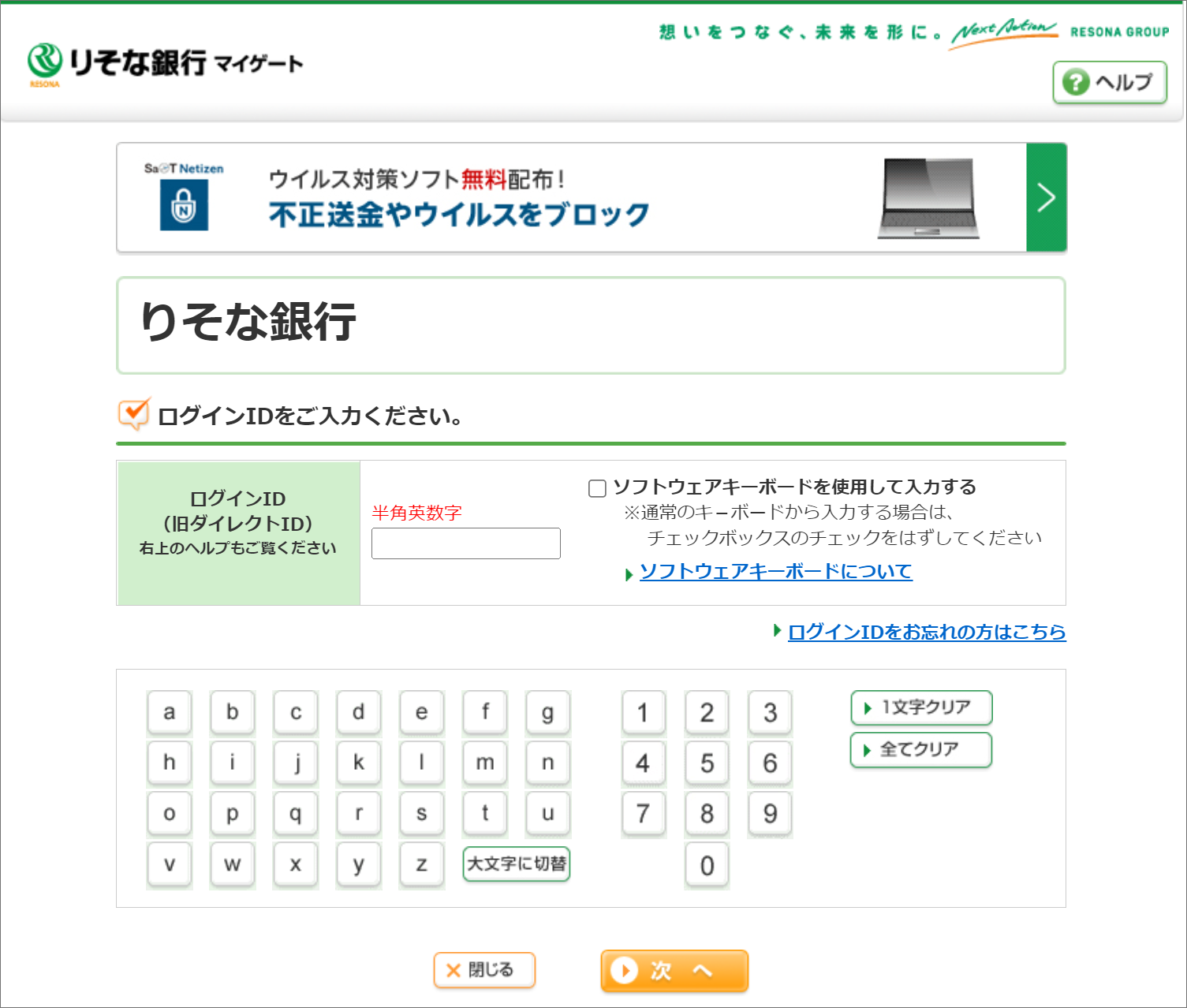

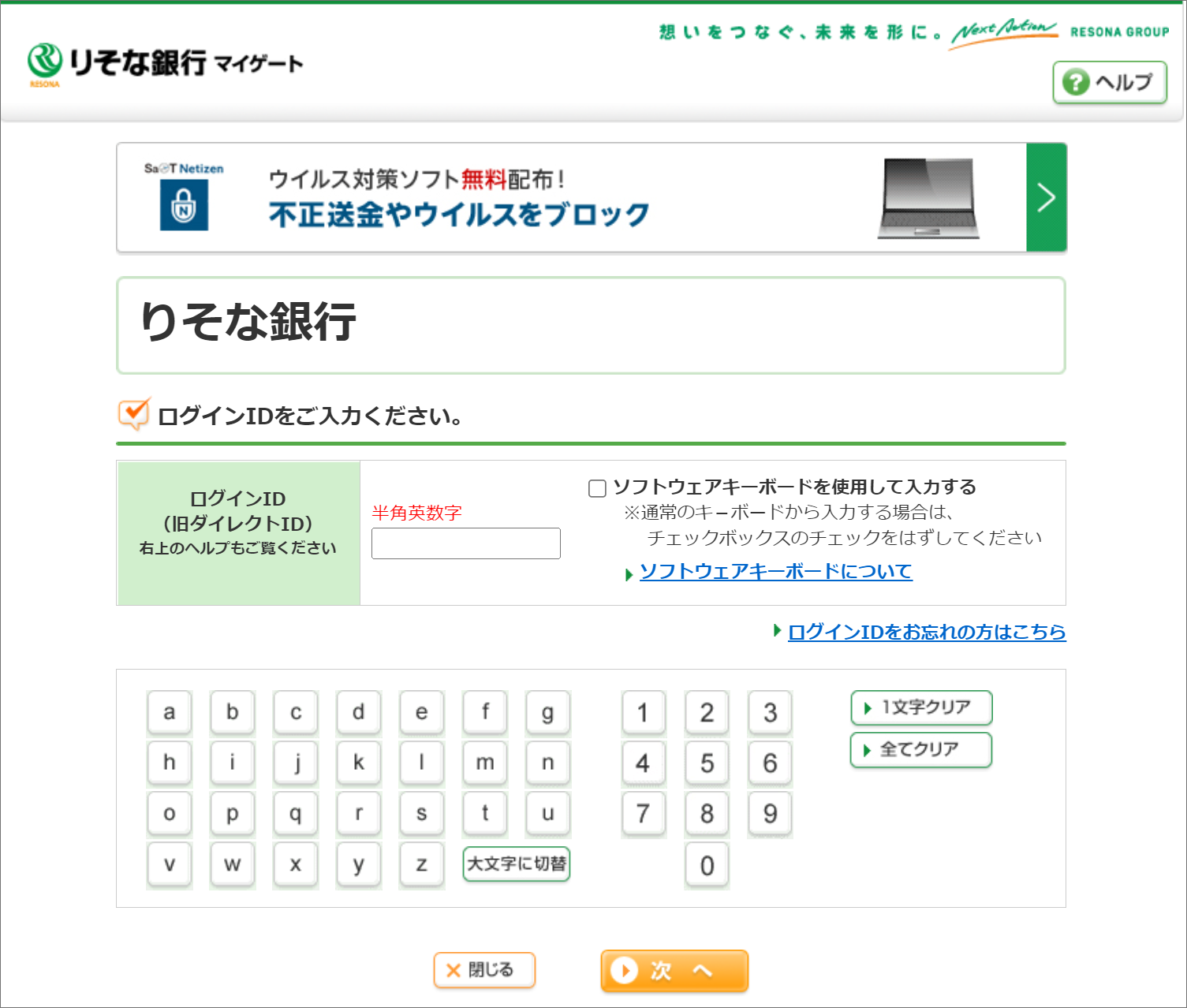

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。 案の定難なくあっさりと開いてしまっいたのは、『りそな銀行マイゲート』と書かれたログインページ。

ソフトウェアキーボードまで備えられた本物そっくりのログインページですね。(^^;)

ここにIDやパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

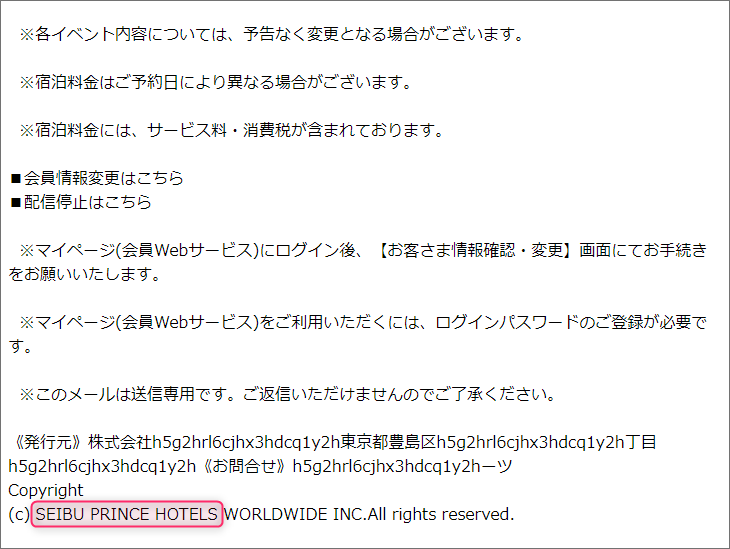

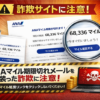

おまけ 久々におまけ付きメールでした。(笑)

まあこの画像を見てください。 先程のメールの表示形式をHTMLからテキスト表示に切り替えたところ、末尾にこのような文章が

表示されました。

”Copyright”に『SEIBU PRINCE HOTELS WORLDWIDE INC』とありますね。

どうやらこの詐欺師、西部プリンスホテルを騙った詐欺メールにも加担しているようですね。

『発行元』と書かれた行に、意味不明な文字やら数字やらがあるので恐らくこの末尾の文章は

『ワードサラダ』的なものでしょう。

このワードサラダは、受信サーバーに施されたセキュリティを突破するための手段です。

詳しくはこちらのページで特集記事を組んでいますのでご参考にされてください。 『詐欺メールに付き物』「ワードサラダ」とは?

まとめ 詐欺メールには、差出人のメールアドレスやリンク先のURLなどいくつもの見分けるヒントが隠されて

いるので、少しだけ注意すれば誰にでも簡単に見抜けるものが多いです。 でも恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |