改行の無い読み難い文章 なんだか最近毎日イオンカード絡みの詐欺メールを紹介しているような気がする…

私の単なる気のせいでしょうかね?(笑) 今日もご多分に漏れず、と言うか。。。これです(笑)

改行が無いので何とも読み難い文章になっていますが、第三者不正利用を装いリンクに誘い込んで

個人情報やクレジットカードの情報を盗み取ろうとする王道の手口です。 では、このメールを解体し詳しく見ていきましょう!

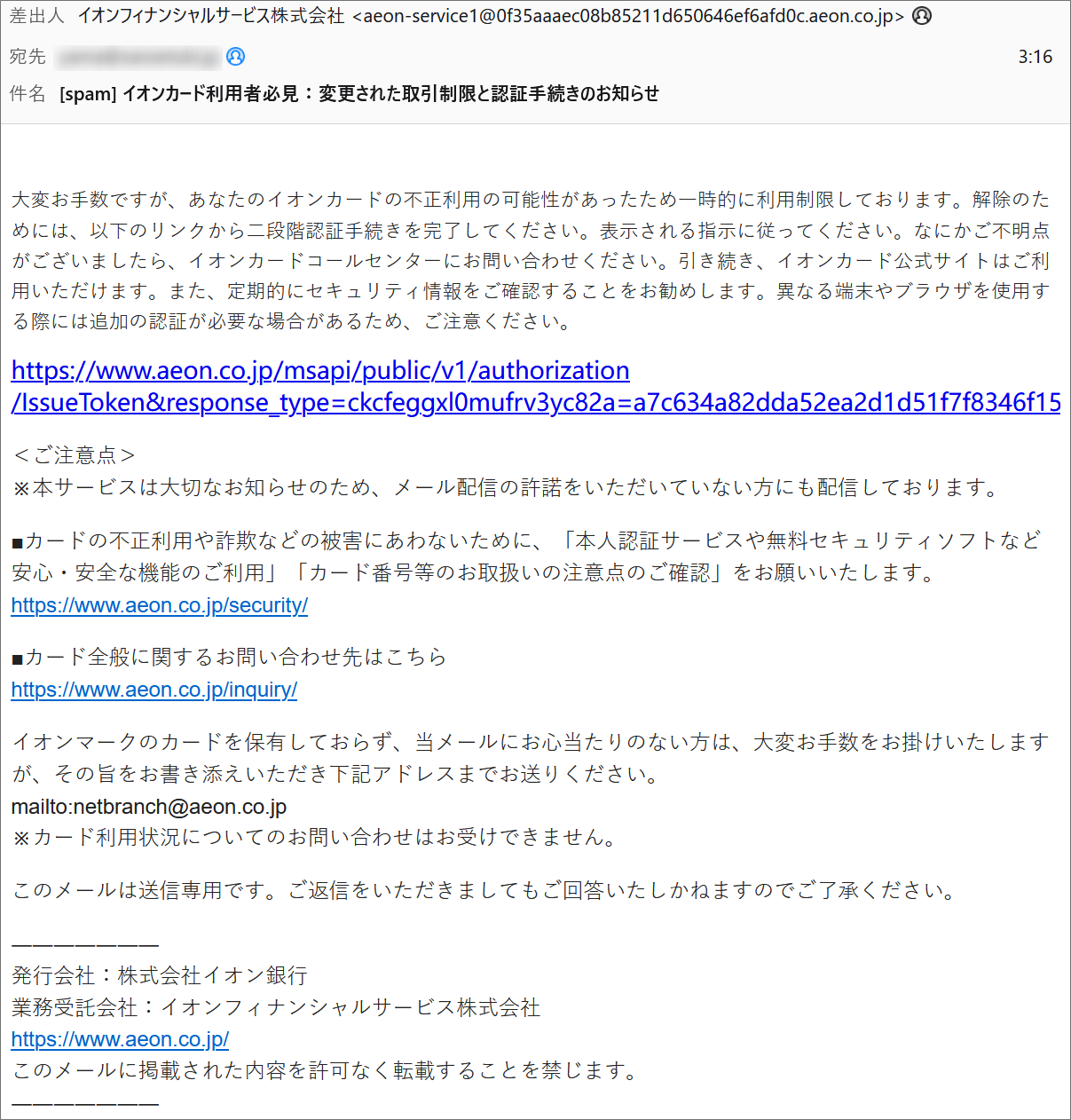

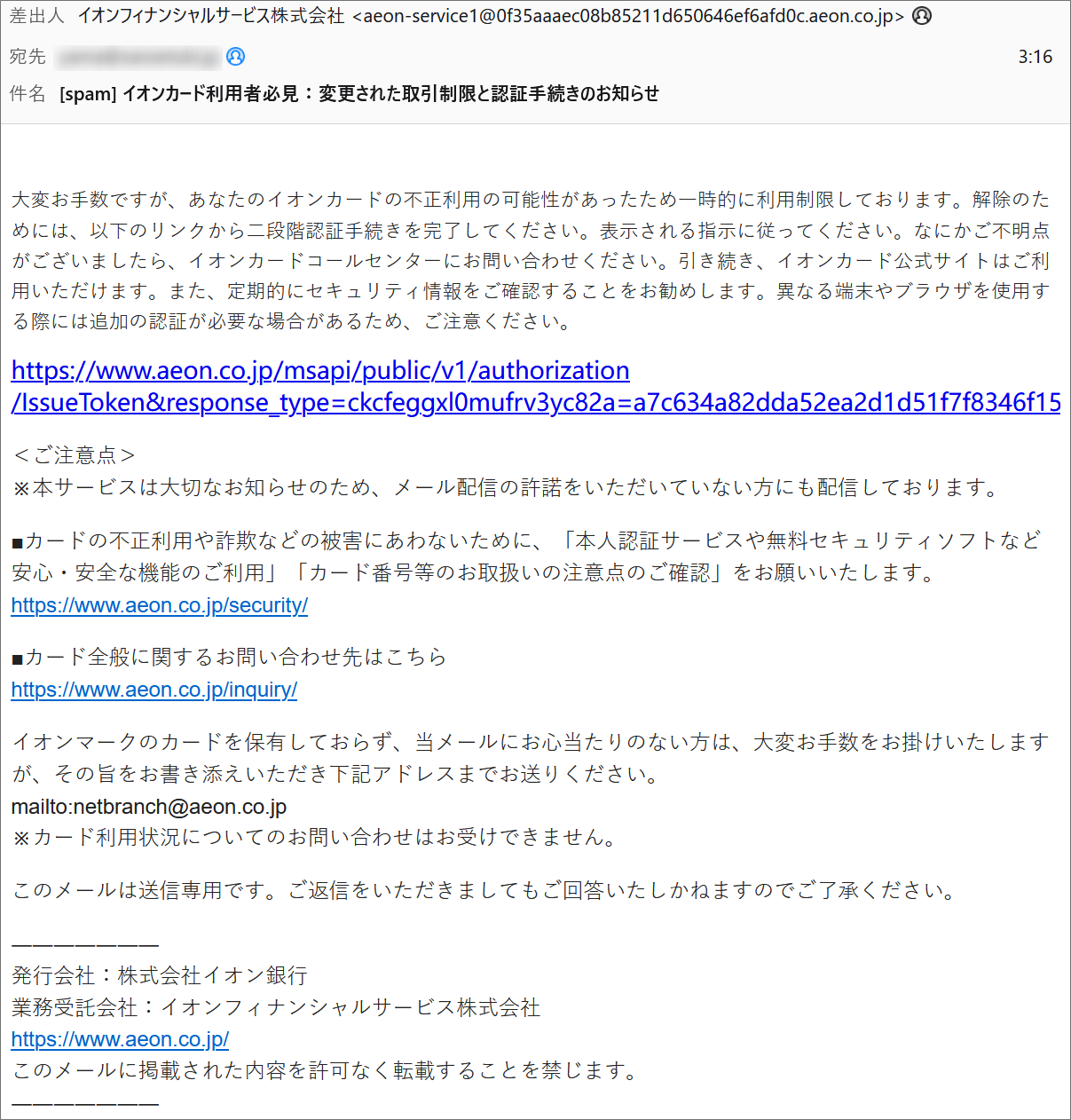

まずはプロパティーから見ていきましょう。 件名は『[spam] イオンカード利用者必見:変更された取引制限と認証手続きのお知らせ』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『イオンフィナンシャルサービス株式会社 <aeon-service1@0f35aaaec08b85211d650646ef6afd0c.aeon.co.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 イオンカードの公式ドメインが利用されていますが、セキュリティーに関する重要なメールを送るのに

この暗号のようなアカウント名使うなんて企業として考えられません!(;^_^A

ソウル設置のメールサーバーを利用した形跡が では、このメールが悪意のあるメールであることを立証していきましょうか!

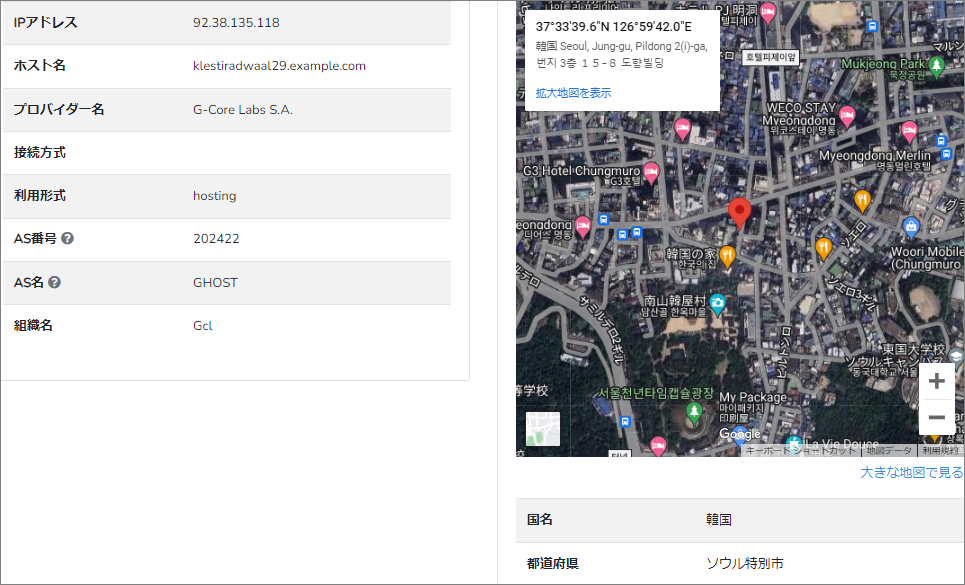

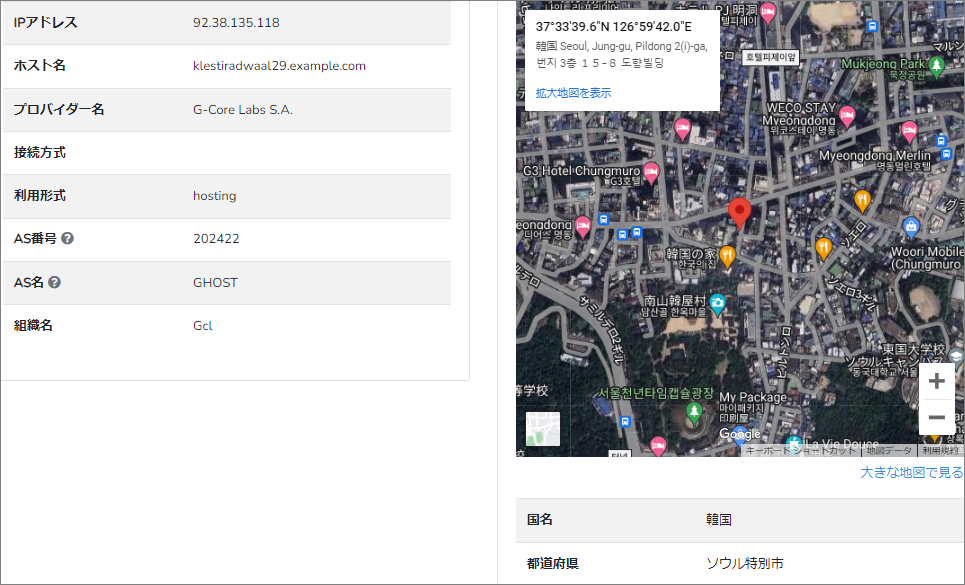

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from klestiradwaal29.example.com (unknown [92.38.135.118])』 | ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

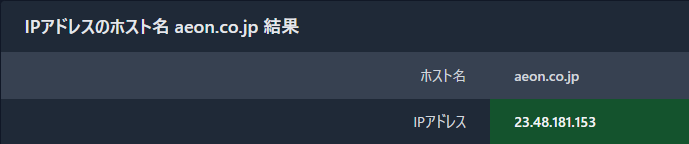

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”aeon.co.jp”が差出人本人のものなのかどうかを

調べてみます。

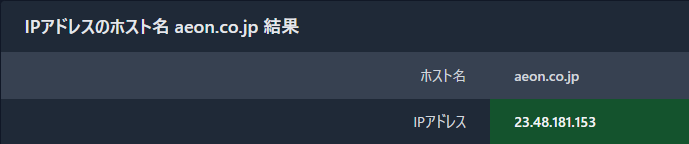

これがドメイン”aeon.co.jp”の登録情報です。

これによると”23.48.181.153”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”92.38.135.118”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”aeon.co.jp”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”92.38.135.118”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

地図に立てられたピンの位置は、隣国の首都ソウル付近。

送信に利用されたのは、ルクセンブルグに拠点を置く『G-Core Labs S.A.』と言うプロバイダーです。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

リンクは公式ドメインを使っているようですが… では引き続き本文。 | 大変お手数ですが、あなたのイオンカードの不正利用の可能性があったため一時的に利用制限しております。解除のためには、以下のリンクから二段階認証手続きを完了してください。表示される指示に従ってください。なにかご不明点がございましたら、イオンカードコールセンターにお問い合わせください。引き続き、イオンカード公式サイトはご利用いただけます。また、定期的にセキュリティ情報をご確認することをお勧めします。異なる端末やブラウザを使用する際には追加の認証が必要な場合があるため、ご注意ください。 https://www.aeon.co.jp/msapi/public/v1/authorization/IssueToken&response_type=ckcfeggxl0mufrv3yc82a=a7c634a82dda52ea2d1d51f7f8346f15 <ご注意点>

※本サービスは大切なお知らせのため、メール配信の許諾をいただいていない方にも配信しております。 ■カードの不正利用や詐欺などの被害にあわないために、「本人認証サービスや無料セキュリティソフトなど安心・安全な機能のご利用」「カード番号等のお取扱いの注意点のご確認」をお願いいたします。

https://www.aeon.co.jp/security/ ■カード全般に関するお問い合わせ先はこちら

https://www.aeon.co.jp/inquiry/ イオンマークのカードを保有しておらず、当メールにお心当たりのない方は、大変お手数をお掛けいたしますが、その旨をお書き添えいただき下記アドレスまでお送りください。

mailto:netbranch@aeon.co.jp

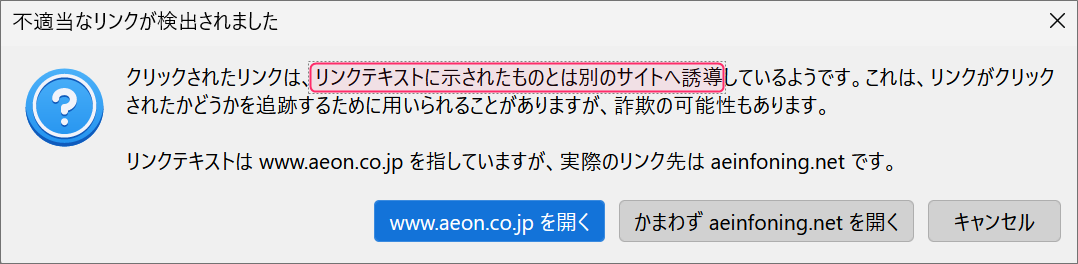

※カード利用状況についてのお問い合わせはお受けできません。 このメールは送信専用です。ご返信をいただきましてもご回答いたしかねますのでご了承ください。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

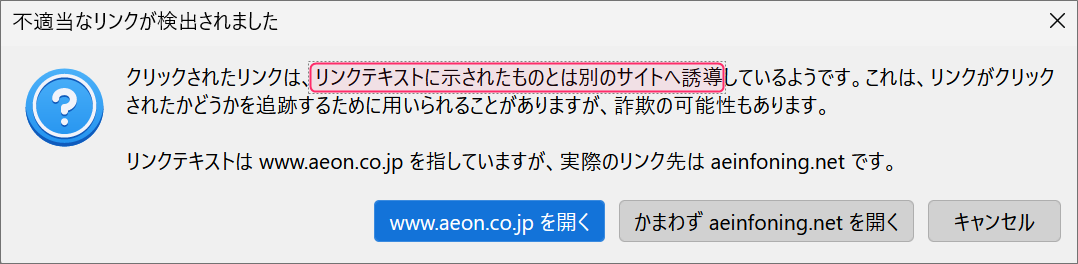

そのリンクは、イオンカードの公式ドメイン”aeon.co.jp”を使い本文内に長々と記載されていますが

もちろんこのURLはウソです。

試しに愛用のThunderbirdでリンクをクリックしてみるとこのようにポップアップが表示されました。

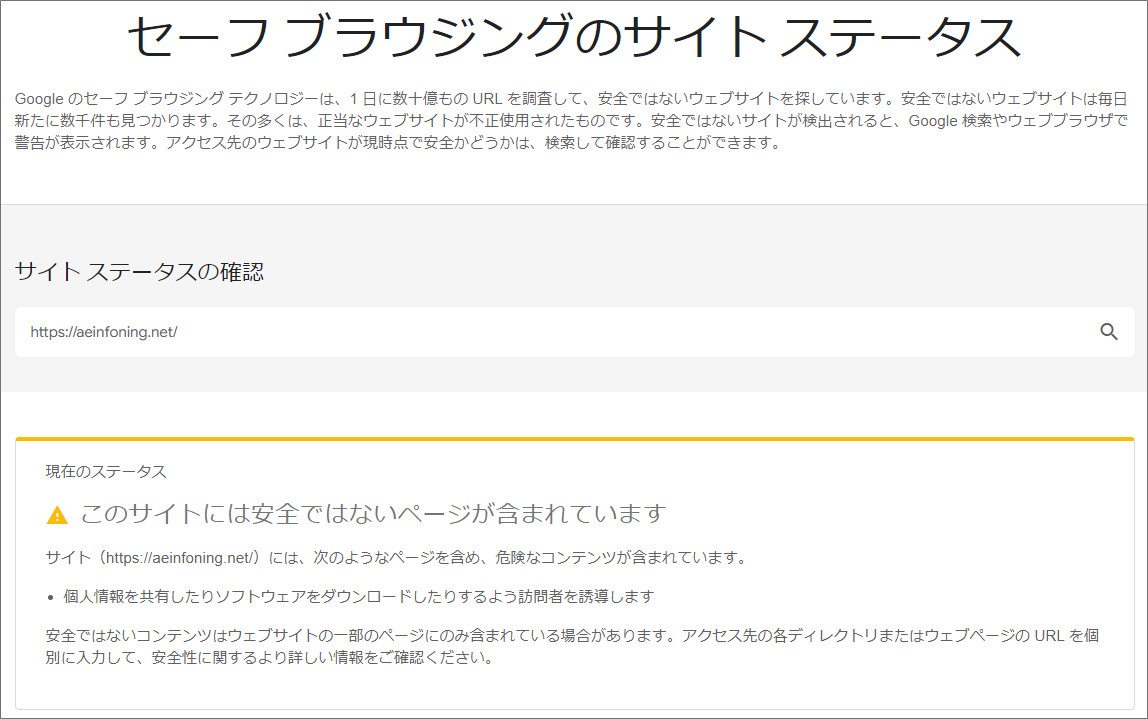

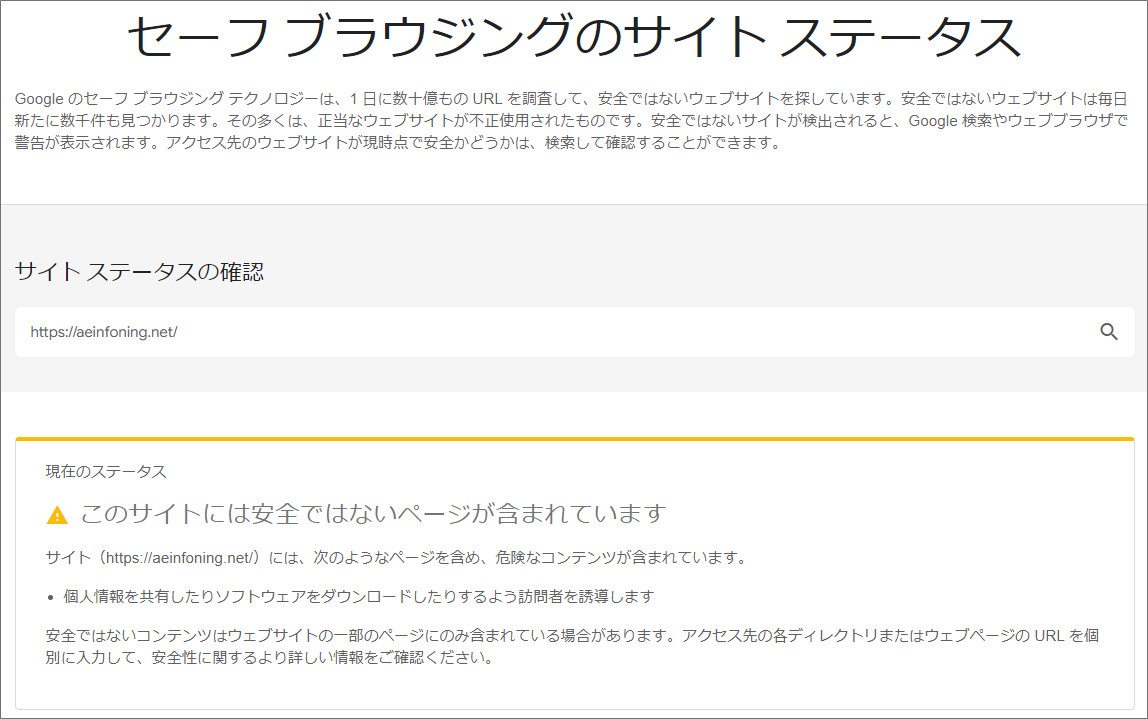

実際のリンク先はGoogleの『透明性レポート』のサイトステータスはこのようにレポートされていました。

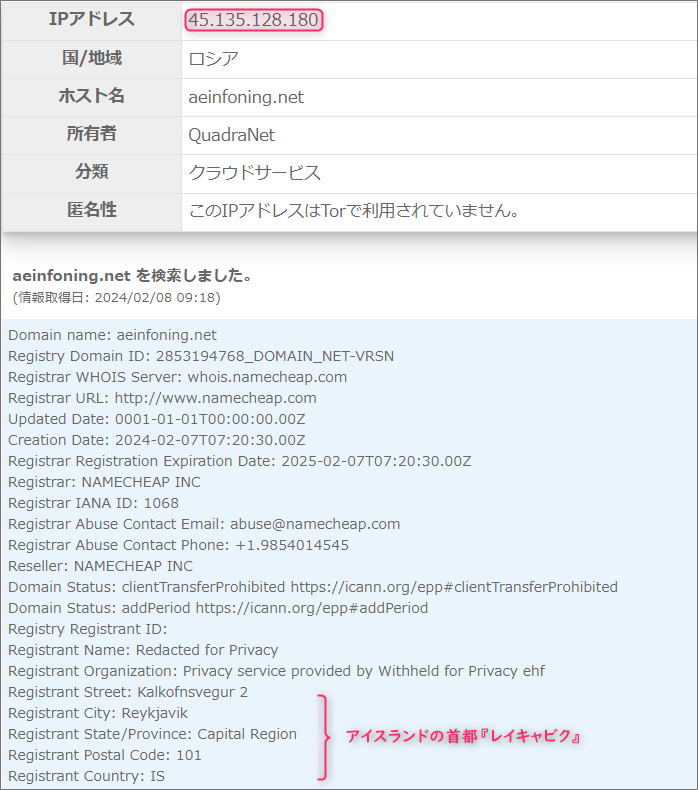

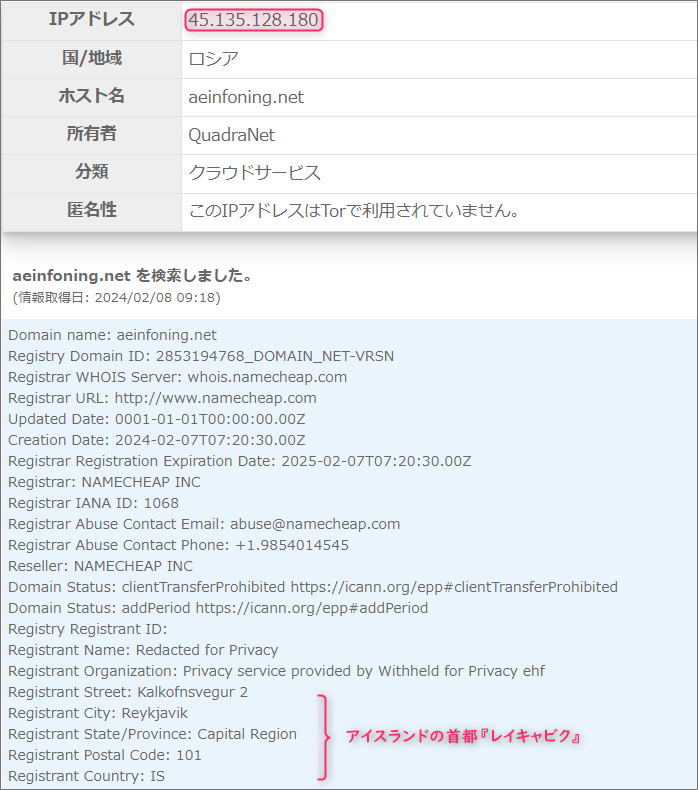

既に危険なサイトとしてしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”aeinfoning.net”とイオンカードの公式ドメインにはかすりもしないもの。

このドメインにまつわる情報を取得してみます。

このドメインはアイスランドの首都『レイキャビク』から申請されたようです。

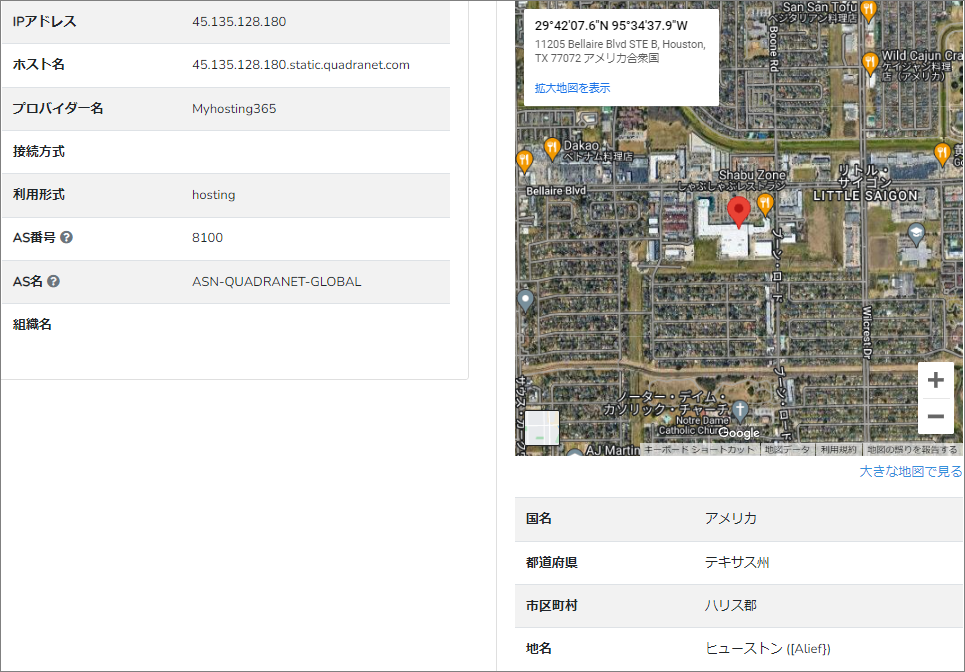

このドメインを割当てているIPアドレスは”45.135.128.180”

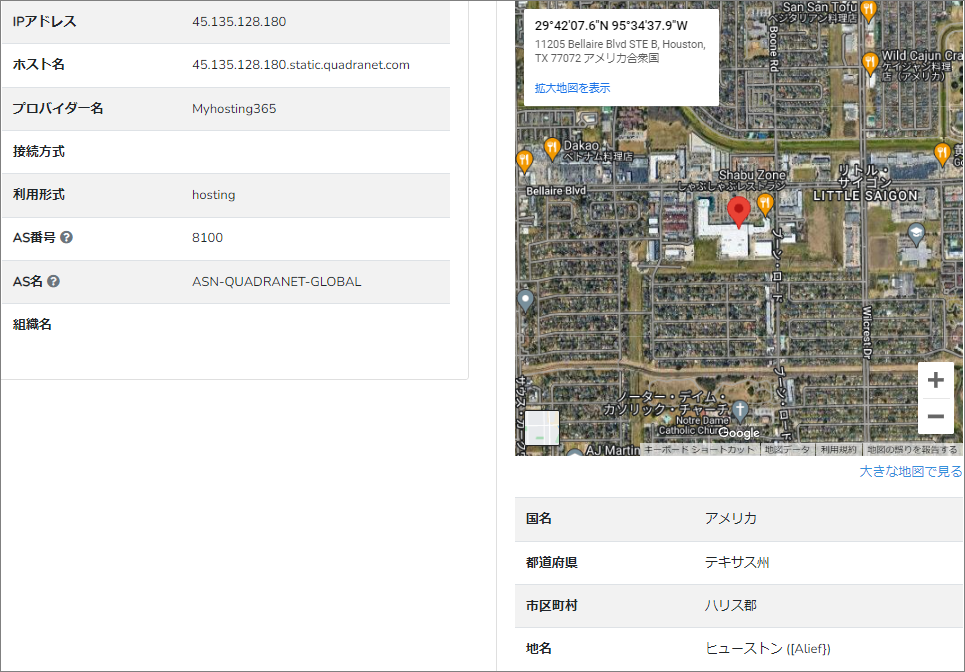

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

地図に立てられたピンの位置は、アメリカの『ヒューストン』

そして利用されているホスティングサービスもアメリカに拠点を置く『Myhosting365』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようですね。

まとめ リンク先を訪れてみましたが、リダイレクト(自動転送)され本物のイオンカードのオフィシャルサイトに

飛ばされました。

最初からリダイレクトされていたのか、それとも何らかの理由て途中からリダイレクトに切り替えたのかは

今となっては知る由もありません。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |