例のテンプレートを利用した詐欺メール イオンカードから不正利用に関するメールが。

でも、見てくれを変えようが件名を変えようが書かれていいる内容と言えば例のテンプレートを利用した

詐欺メール。

いつまで経っても懲りない輩です。…

もう皆さんはこんなメールに惑わされることはありませんよね?

でももしかしてほんの一握りの方でも信じてしまわぬように、このメールに悪意があることを

解説していこうと思います。 では、このメールを解体し詳しく見ていきます!

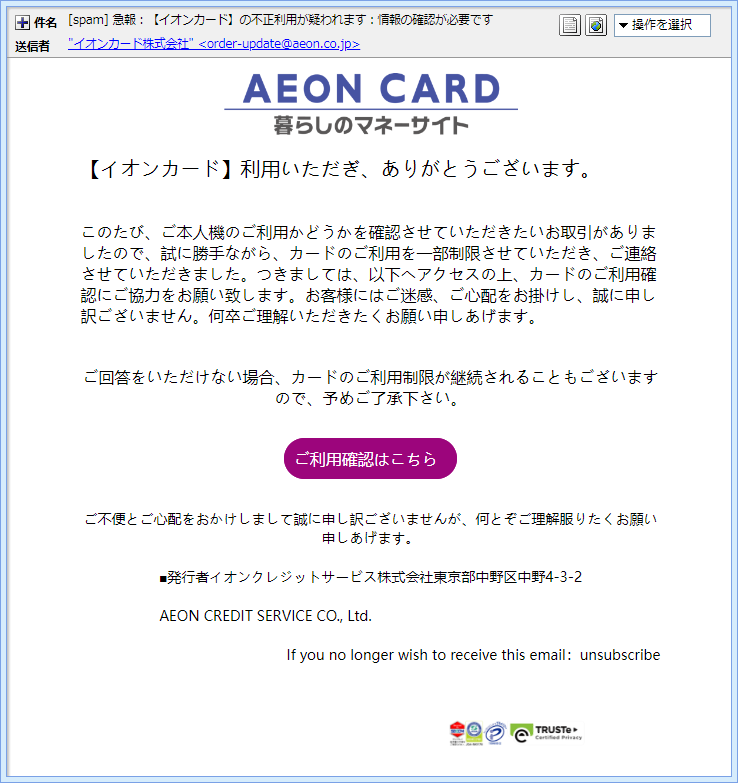

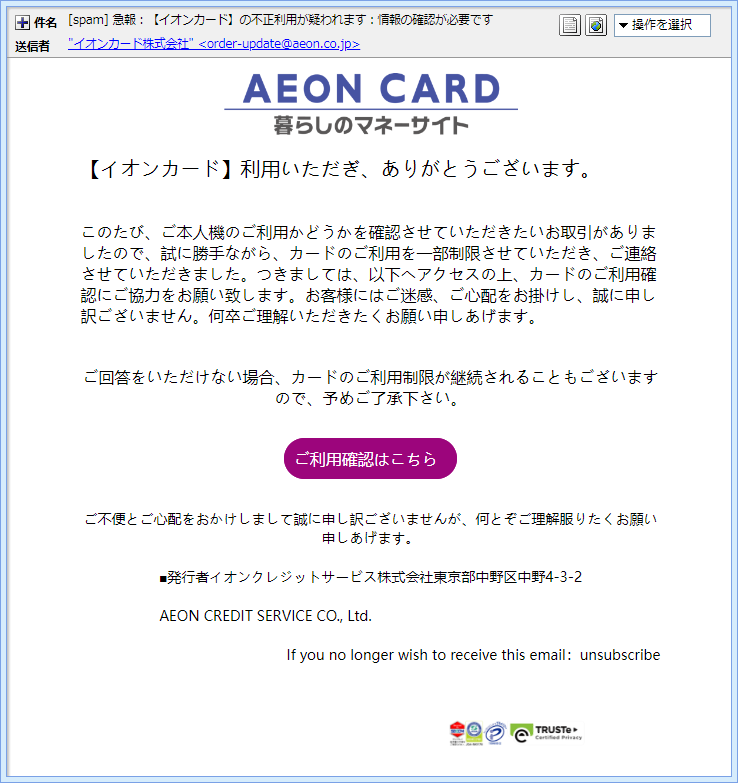

まずはプロパティーから見ていきましょう。 件名は『[spam] 急報:【イオンカード】の不正利用が疑われます:情報の確認が必要です』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”イオンカード株式会社” <order-update@aeon.co.jp>』

確かに”aeon.co.jp”はイオンカードの公式ドメインですがこの差出人欄は完全に自己申告制で、誰でもウソが

書けるフィールド。

ですから、ここは安易に信用してはいけません。

すぐばれるようなウソをつく では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from mail2.miningnumber.com (hwsrv-1124969.hostwindsdns.com [104.168.162.107])』 | ほらほら、本来ならここには”aeon.co.jp”と表示されるはずがそれとは全く異なる”hostwindsdns.com”

なんてドメインが表示されていますよ。 ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

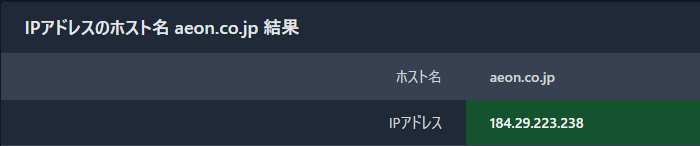

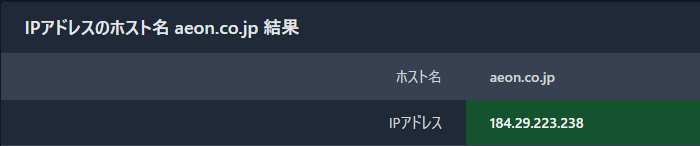

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”aeon.co.jp”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”aeon.co.jp”を割当てているIPアドレスの情報です。

これによると”184.29.223.238”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”104.168.162.107”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”aeon.co.jp”ではありません。

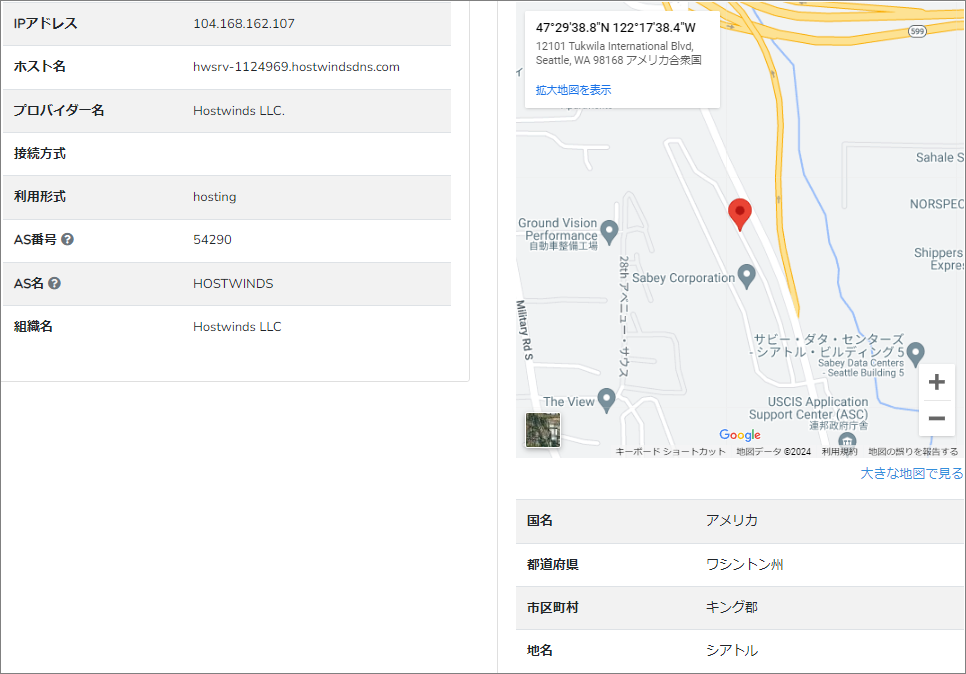

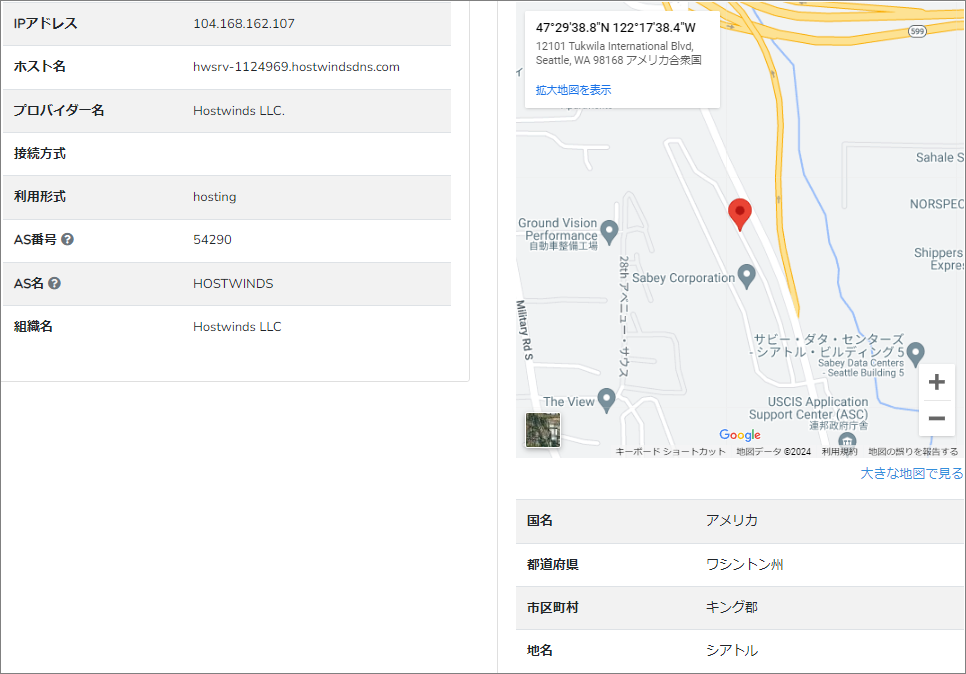

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”104.168.162.107”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

地図に立てられたピンの位置は、アメリカのシアトル付近。

そして送信に利用されたのもシアトルに拠点を置く『Hostwinds』と言うプロバイダーです。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

署名のその企業名はもう存在しない企業 では引き続き本文。 | 【イオンカード】利用いただぎ、ありがとうございます。 このたび、ご本人機のご利用かどうかを確認させていただきたいお取引がありましたので、試に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。お客様にはご迷感、ご心配をお掛けし、誠に申し訳ございません。何卒ご理解いただきたくお願い申しあげます。 ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい。 ご利用確認はこちら

ご不便とご心配をおかけしまして誠に申し訳ございませんが、何とぞご理解服りたくお願い申しあげます。 ■発行者イオンクレジットサービス株式会社東京部中野区中野4-3-2 | ちょっと待った!

発行者に記載のある『イオンクレジットサービス株式会社』は過去の企業ですよ!

このイオンクレジットサービス株式会社は、2023年6月1日に親会社のイオンフィナンシャルサービスに

吸収合併され、解散したはずです。

せっかく詐欺メール書くのならしっかりと下調べしてから作らないと…(笑) このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『ご利用確認はこちら』って書かれたところに付けられていて、

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での

危険度評価がこちらです。

既にしっかりブラックリストに登録済みですね。

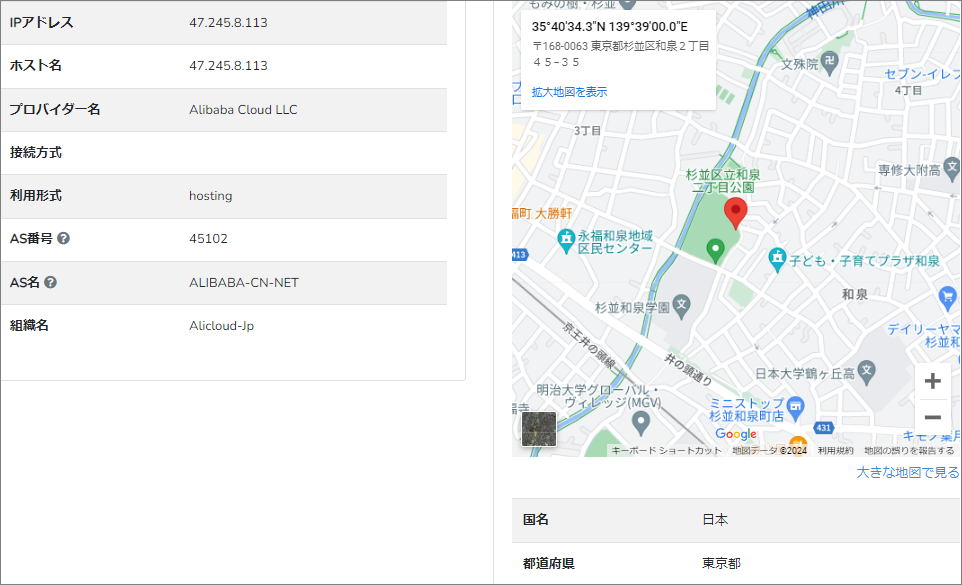

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”bjshenhe.com”

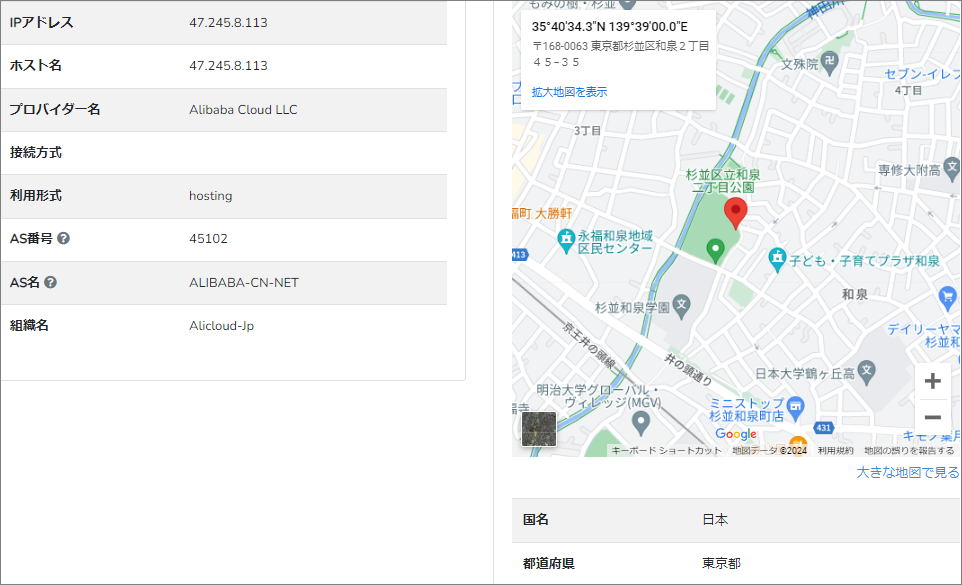

このドメインにまつわる情報を取得してみます。

香港の方が申請されたこのドメインを割当てているIPアドレスは”47.245.8.113”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

地図に立てられたピンの位置は、杉並区立和泉二丁目公園付近。

うちのサイトでは頻繁にみられる地図ですが、別に使い回しているわけではありませんのであしからず…

利用されているホスティングサービスは、中国の『Alibaba Cloud』です。

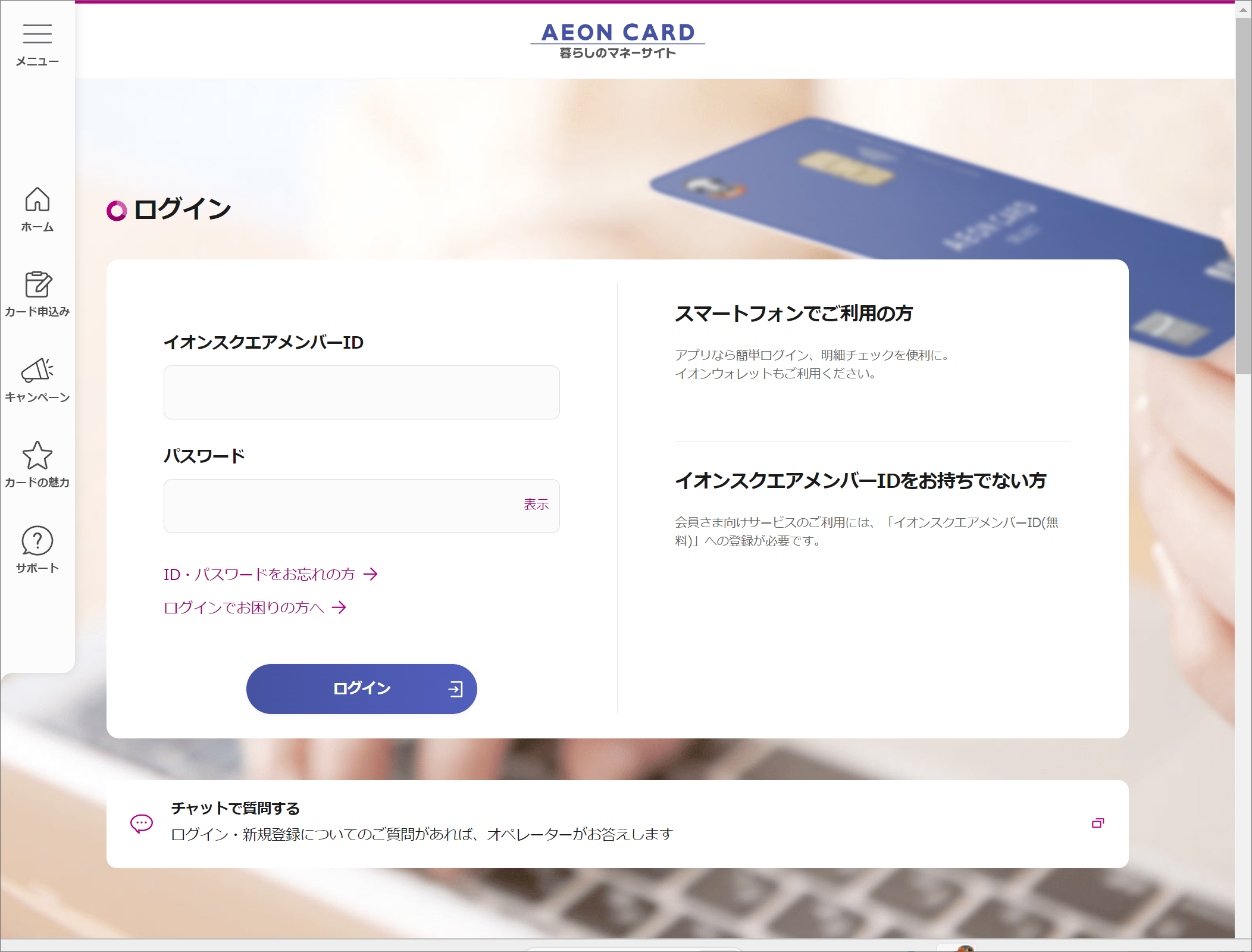

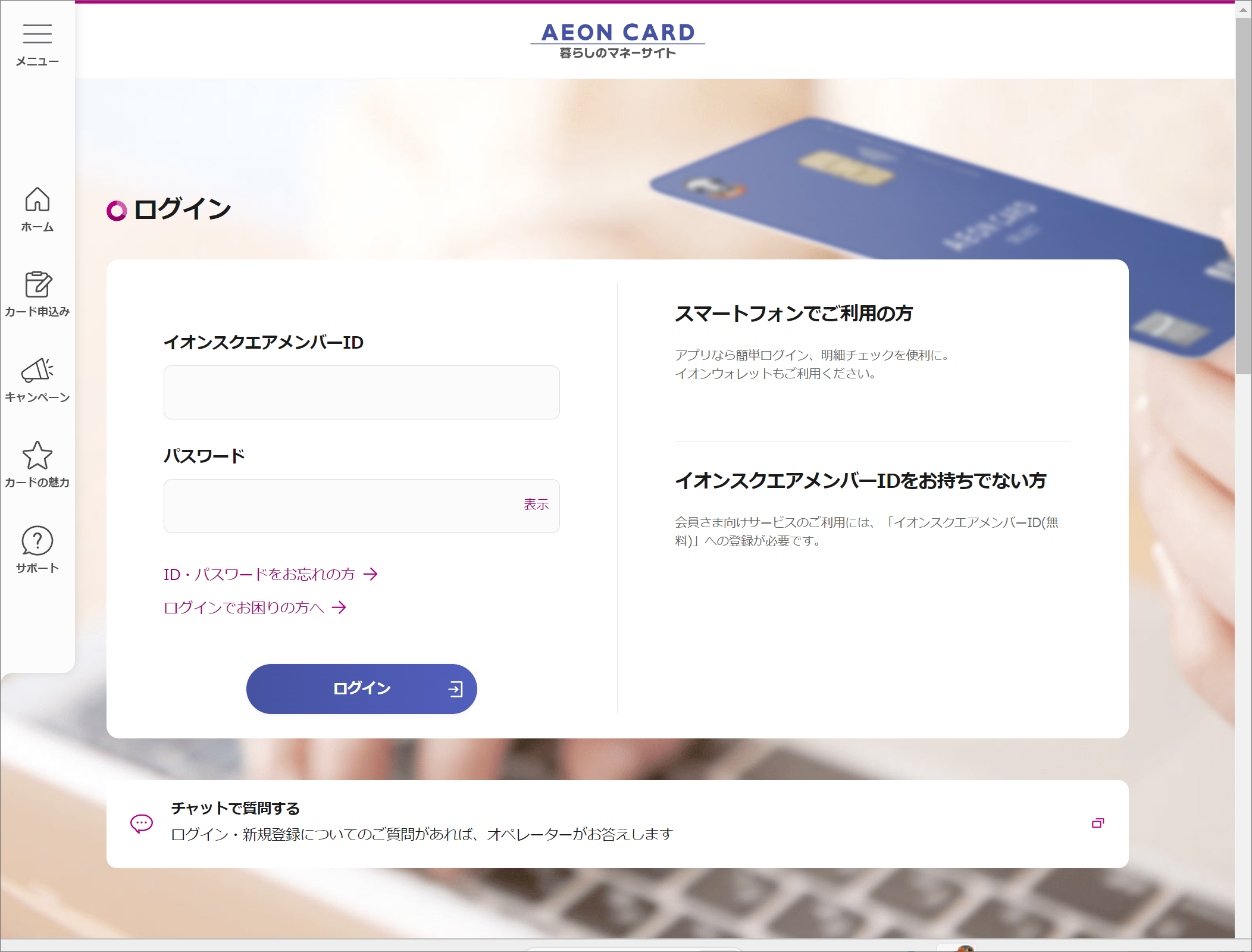

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

全く見分けることのできないような本物そっくりのログインページが開きました。

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |