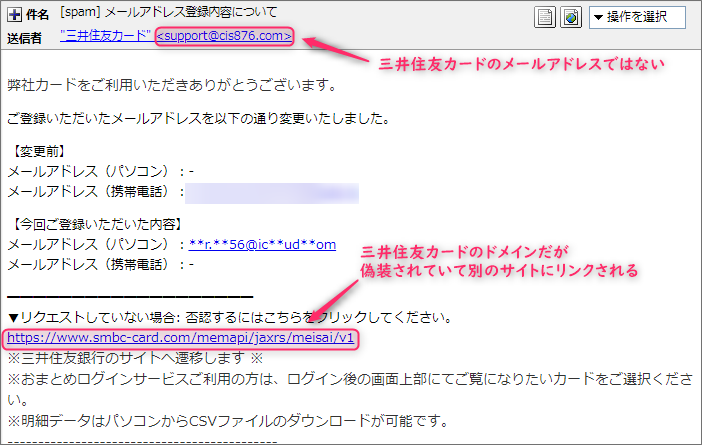

メールアドレスの変更を依頼?! 三井住友カードを騙る怪しいメールが届きました。

我慢できずに落書きしちゃいましたが、まず差出人のメールアドレスが三井住友カードのものではないこと。

これは詐欺メールを見分ける一番最初にする方法で、送信者のオフィシャルサイトでURLのドメインと比較

すれば確認すれば簡単に分かります。

因みに三井住友カードのドメインは”smbc-card.com“もしくは”vpass.ne.jp”です。

そして最大の謎は、私が三井住友カードを所持していないこと!

それなのにどうして登録済みのメールアドレスの変更を行う必要があるのでしょうね?(笑)

それ以前に三井住友カードは私のメールアドレスを知っているはずがないのです!!

それにしてもこの差出人どこで私のメールアドレスを入手したのでしょうね? では、このメールを解体し詳しく見ていきましょう!

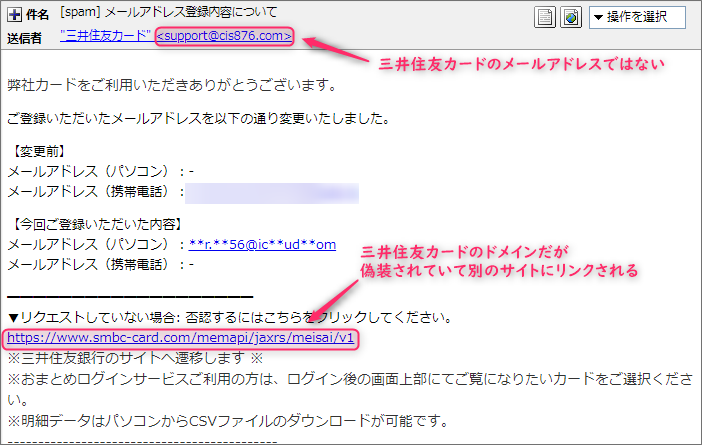

まずはプロパティーから見ていきましょう。 件名は『[spam] メールアドレス登録内容について』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”三井住友カード” <support@cis876.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。

先に書いた通り三井住友カードさんのドメインは”cis876.com”ではないので、このメールの差出人は

三井住友カード関係者ではありません。

送信元を突き止める! では、このメールが悪意のあるメールであることを立証していきましょうか!

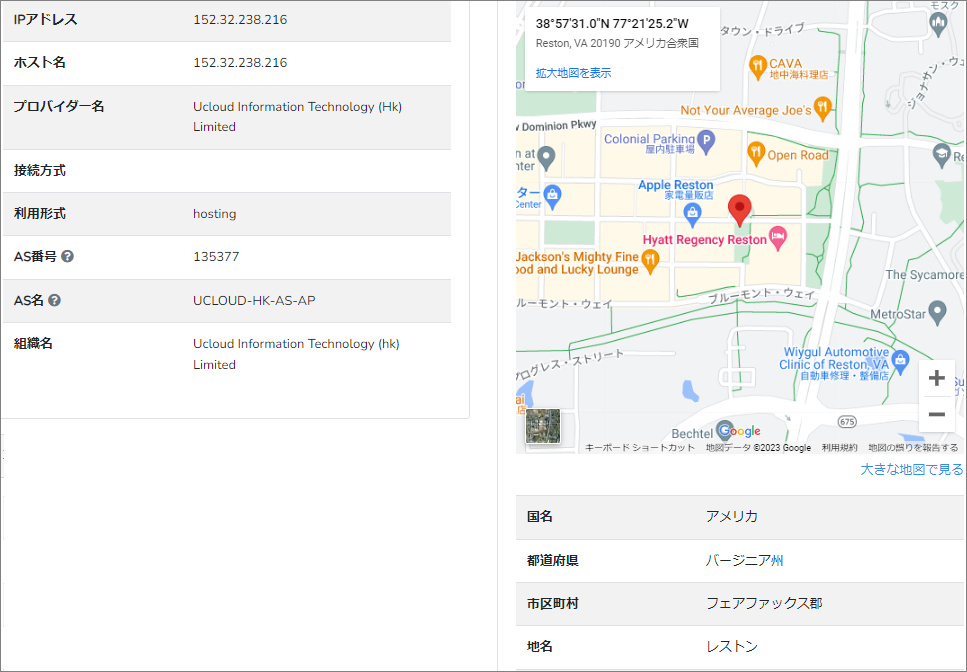

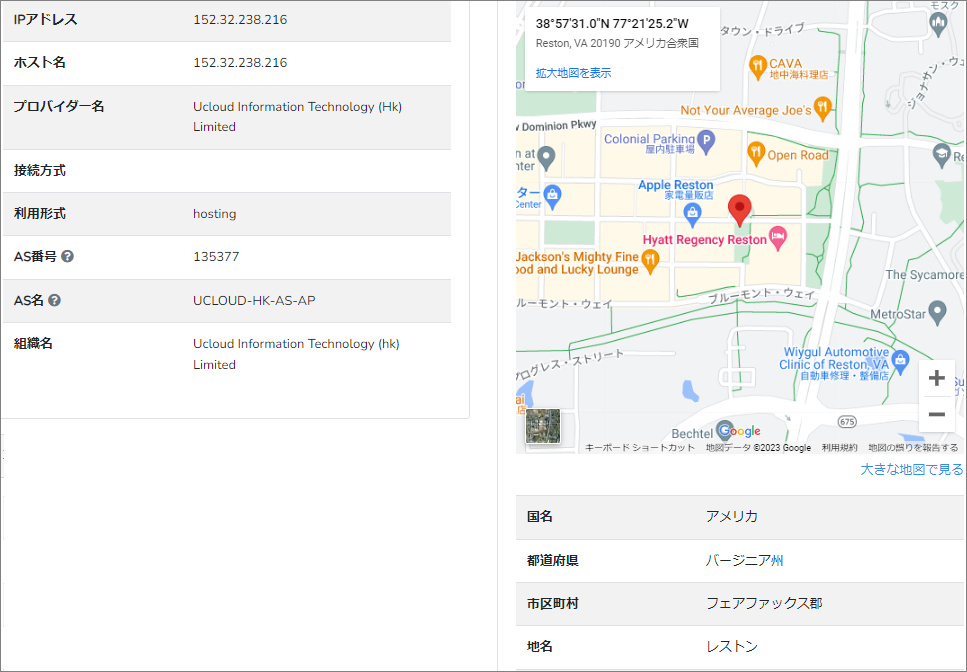

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from mail.cis876.com (unknown [152.32.238.216])』 | ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 では、メールアドレスにあったドメイン”cis876.com”が差出人本人のものなのかどうかを調べてみます。

これがドメイン”cis876.com”の登録情報です。

これによると持ち主は、カリフォルニア州『WhoisSecure』とうレジストラ。

”152.32.238.216”がこのドメインを割当てているIPアドレスで、この差出人は三井住友カードの関係者では

ないものの”Received”のIPアドレスと全く同じ数字なのでこのメールアドレスは差出人ご本人さんのもので

間違いなさそうです。 ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

送信に利用されたのは、『Ucloud Information Technology (Hk) Limited』と言う香港のプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、アメリカの『レストン』と言う街付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

詐欺サイトはトロントで運営 では引き続き本文。 | 弊社カードをご利用いただきありがとうございます。 ご登録いただいたメールアドレスを以下の通り変更いたしました。 【変更前】

メールアドレス(パソコン):-

メールアドレス(携帯電話):*****@*****.*** 【今回ご登録いただいた内容】

メールアドレス(パソコン):**r.**56@ic**ud**om

メールアドレス(携帯電話):- ━━━━━━━━━━━━━━━━━━━

▼リクエストしていない場合: 否認するにはこちらをクリックしてください。

https://www.smbc-card.com/memapi/jaxrs/meisai/v1

※三井住友銀行のサイトへ遷移します ※ ※おまとめログインサービスご利用の方は、ログイン後の画面上部にてご覧になりたいカードをご選択ください。

※明細データはパソコンからCSVファイルのダウンロードが可能です。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは”smbc-card.com”と三井住友カードの公式ドメインを使ったものが直書きされていますが

これは偽装されていて、本当のリンク先は『Nortonセーフウェブレポート』ではこのようにレポート

されていました。

『注意』と中途半端な分析ですね。

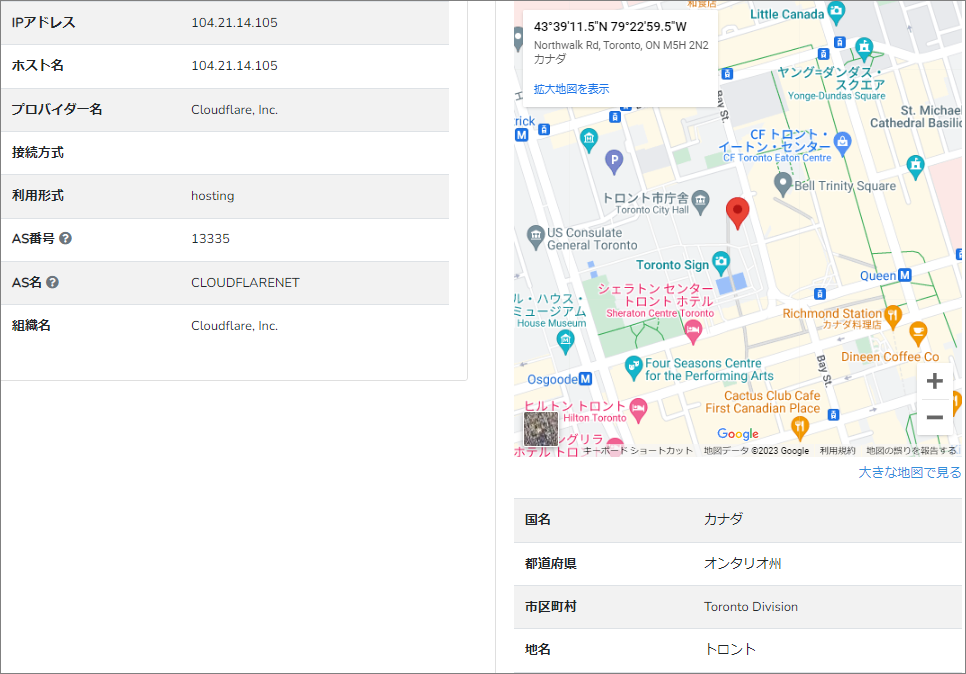

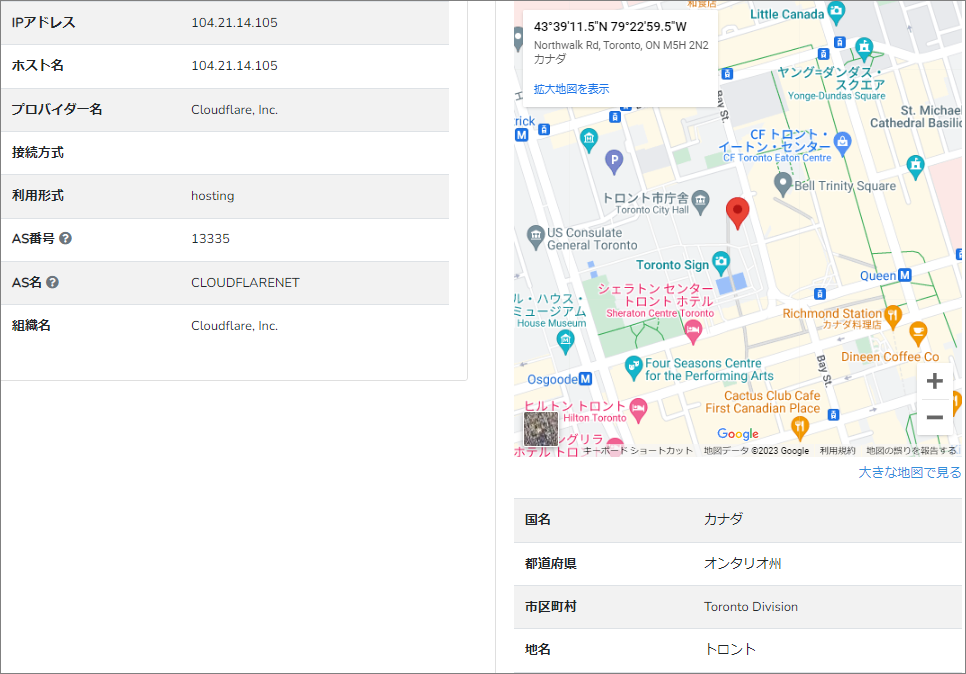

早急に評価を変更していただけるように私から変更の申請を行っておきます。 このURLで使われているドメインは、サブドメインを含め”snnbc-cord.kxrgibx.cn”

このドメインにまつわる情報を取得してみます。

このドメインは中国の方が管理されているようです。

割当てているIPアドレスは”104.21.14.105”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

利用されているホスティングサービスは『Cloudflare』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

今度ピンが立てられたのは『トロント市庁舎』付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先へ行ってみましたが例によって『localhost で接続が拒否されました』と書かれたエラーページが

表示されました。

毎度のことですがリンク先は私のようなPC環境からの接続を拒否しているようです。

スマホやタブレットからは接続できるようですが、セキュリティーによって遮断されてしまう場合が

多くなってます。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |