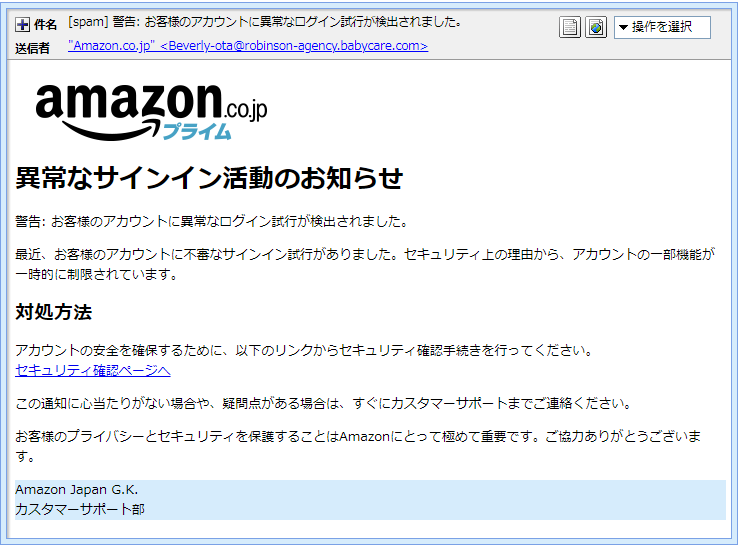

『ログイン』と『サインイン』 Amazonを騙る輩からからこのようなメールが届きましたのでご紹介しようと思います。

このメール、Amazonに成り済ます詐欺メールです。

この本文、不思議なのは『ログイン』と『サインイン』と同じような意味合いの言葉が2つ使われていること。

日常使うこの言葉、あまり意識して使い分けたことが無いのですが、いい機会なのでそれぞれどのような

意味があるのか調べてみることに。 『ログイン』⇒『コンピューターを利用可能な状態にする』

これはPCが生まれたことにできた言葉のようで、PCはセキュリティ対策が重要であるため、ユーザーが

行う操作をほとんど記録するように設定されており、その記録のことをログと呼んでいます。

その関係でPCを起動し利用できる状態にすることをログインと呼び、反対にPCの電源を切り利用を終わる

ことをログアウトと呼ぶようになったとのこと。 『サインイン』⇒『セキュリティが確保された場所へ入る操作』

こちらは、コンピューターが登場する前から存在した言葉で、セキュリティが確保された場所へ入る場合は

サイン(署名)と呼びタイムイン(受付時間の記録)をし、これをサインインと呼び逆に出る時はサインアウト

と呼ぶそうです。 これらからすると、このメールに書かれている『ログイン』は厳密にいうと言葉としては間違っており

だからこのメールは詐欺メールだと言っているのではありませんが、この場合は『サインイン』が正しい

ことになります。

少しだけ、賢くなりましたね。(笑) では、このメールを解体し詳しく見ていきましょう!

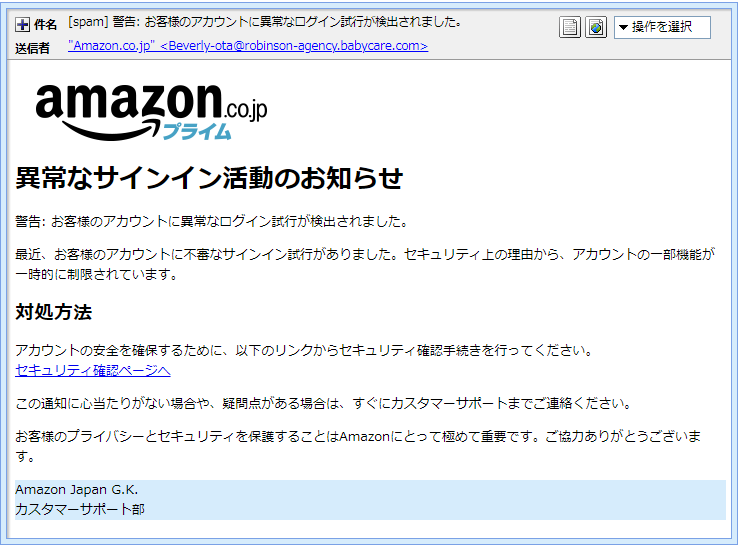

まずはプロパティーから見ていきましょう。 件名は『[spam] 警告: お客様のアカウントに異常なログイン試行が検出されました。』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

ここにも『ログイン』と言う言葉が使われていますが、これも間違いですね! この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”Amazon.co.jp” <Beverly-ota@robinson-agency.babycare.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 皆さんご存知の通り、Amazonの公式なドメインは”amazon.co.jp”で、当然Amazonから送られてくる

メールの全てはこのドメインが利用されてくるはず。

でも、このメールの差出人として書かれているメールアドレスは、それとは全く異なりますので

この差出人は、Amazon関係者ではないことが分かりますよね!

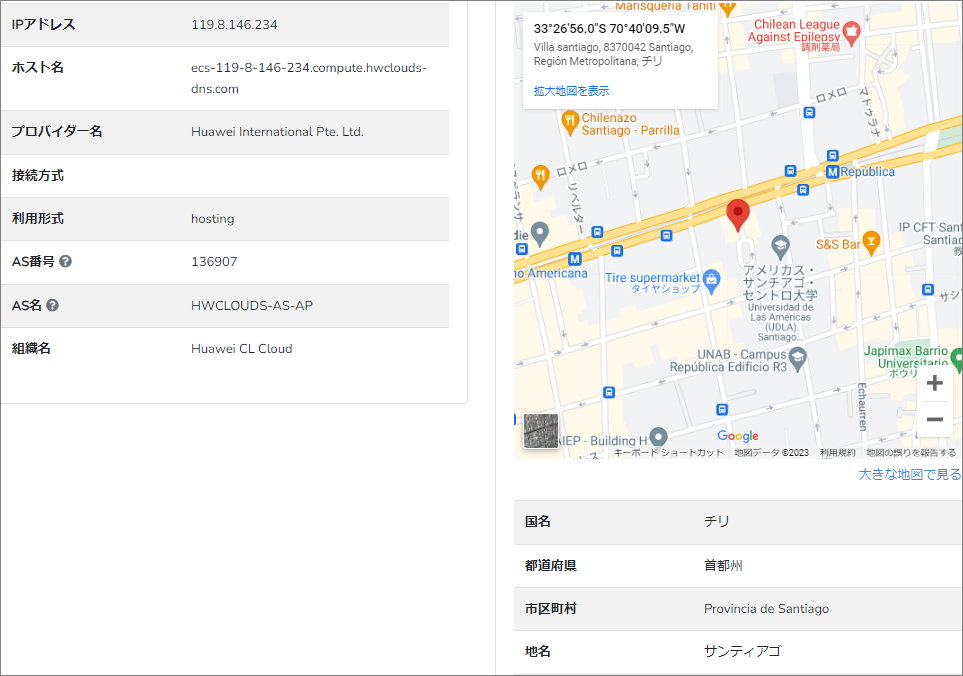

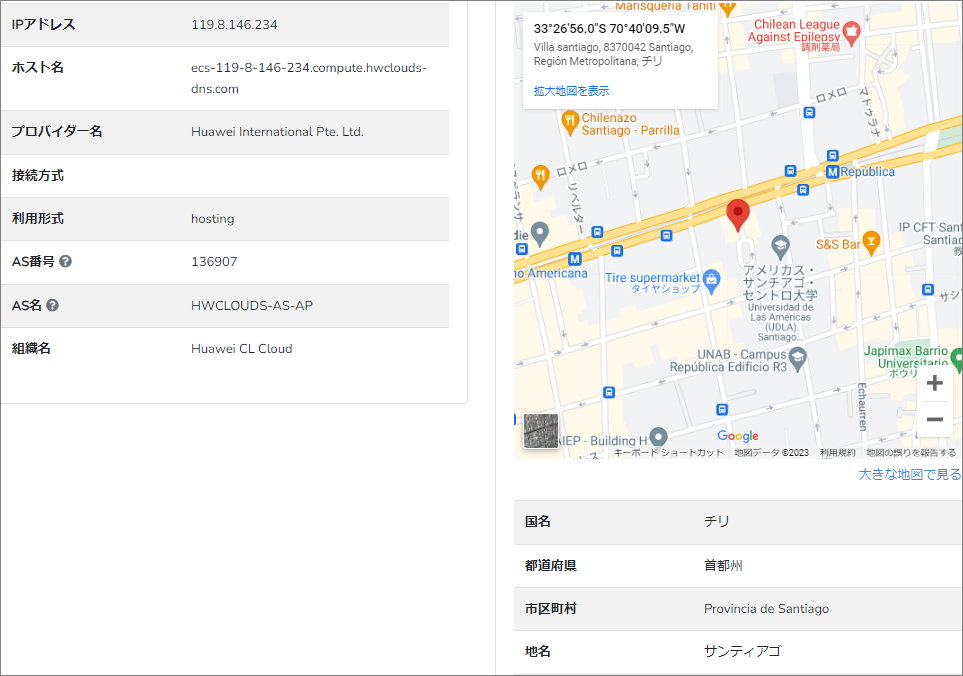

地球の裏側から では、このメールが悪意のあるメールであることを立証していきましょうか!

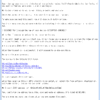

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from robinson-agency.babycare.com (ecs-119-8-146-234.compute.hwclouds-dns.com [119.8.146.234])』 | ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

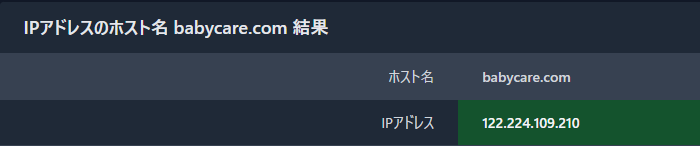

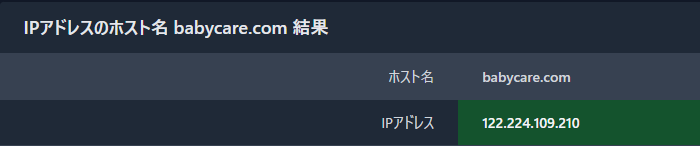

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”babycare.com”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”babycare.com”を割当てているIPアドレスの情報です。

これによると”122.224.109.210”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”119.8.146.234”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”babycare.com”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

おお、地球の裏側のチリのサンティアゴの地図が表示されましたね、そんなところのサーバーを

はたしてAmazonが使うでしょうか?(^^;)

送信に利用されたのは、中国の『Huawei International Pte. Ltd.』と言うプロバイダーです。

詐欺サイトは既に閉鎖 では引き続き本文。 異常なサインイン活動のお知らせ

警告: お客様のアカウントに異常なログイン試行が検出されました。最近、お客様のアカウントに不審なサインイン試行がありました。セキュリティ上の理由から、アカウントの一部機能が一時的に制限されています。 対処方法

アカウントの安全を確保するために、以下のリンクからセキュリティ確認手続きを行ってください。

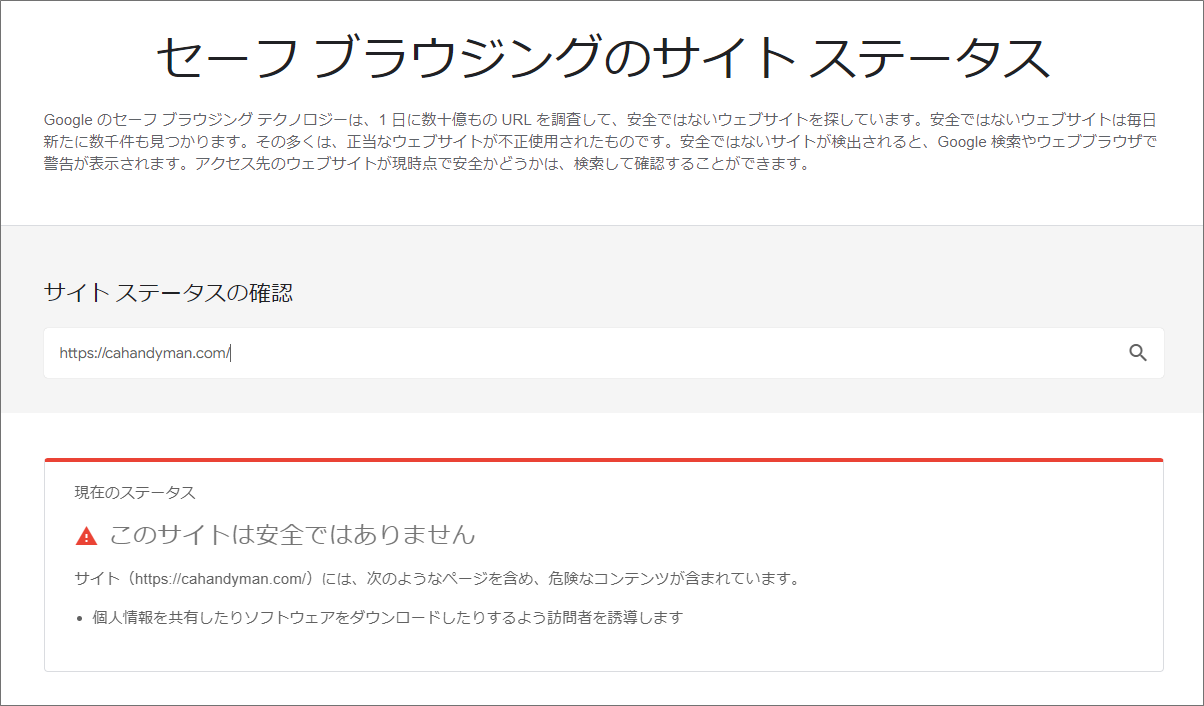

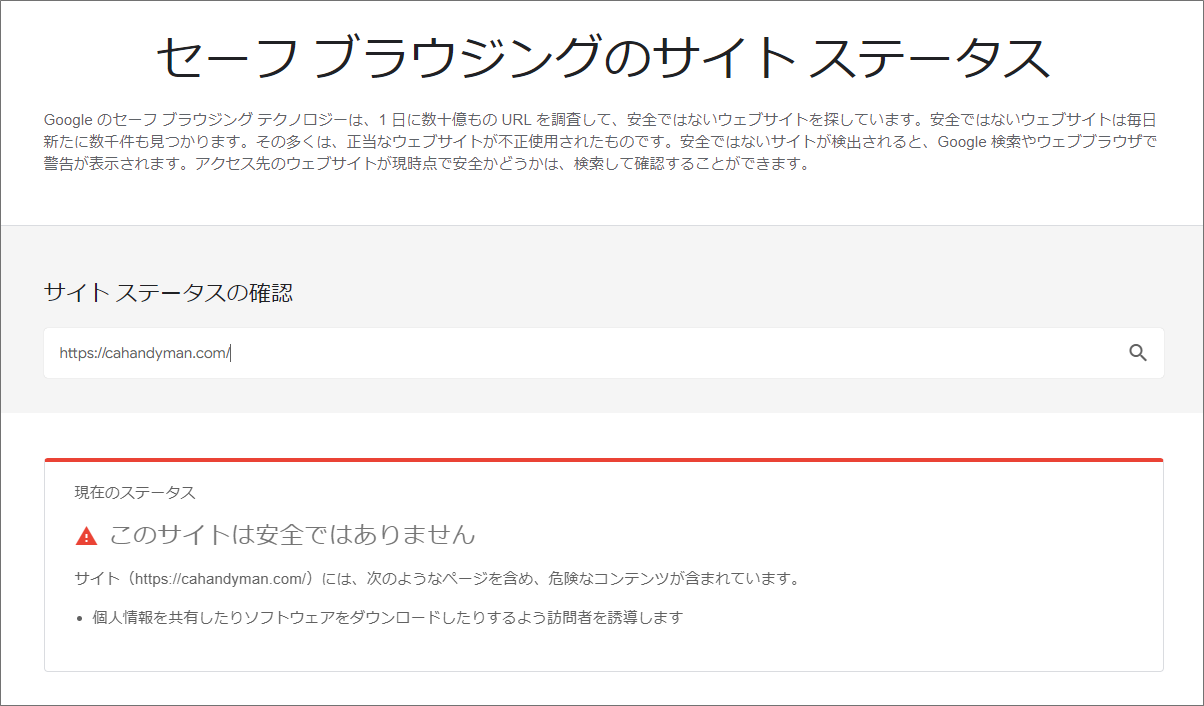

セキュリティ確認ページへ この通知に心当たりがない場合や、疑問点がある場合は、すぐにカスタマーサポートまでご連絡ください。 お客様のプライバシーとセキュリティを保護することはAmazonにとって極めて重要です。ご協力ありがとうございます。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『セキュリティ確認ページへ』って書かれたところに付けられていて

そのリンク先はGoogleの『透明性レポート』のサイトステータスはこのようにレポートされていました。

既にしっかりブラックリストに登録済みですね。

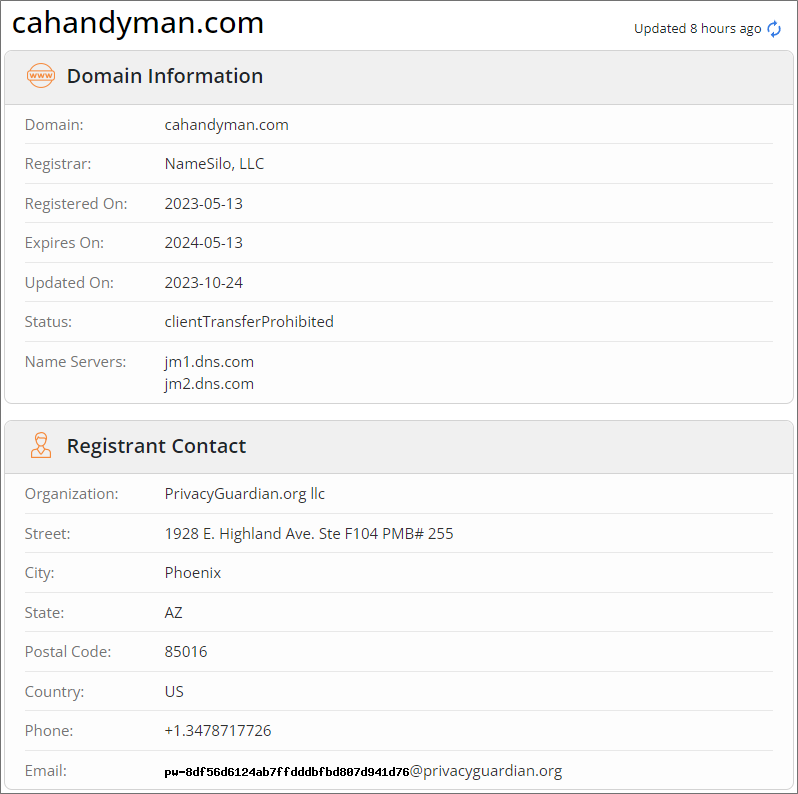

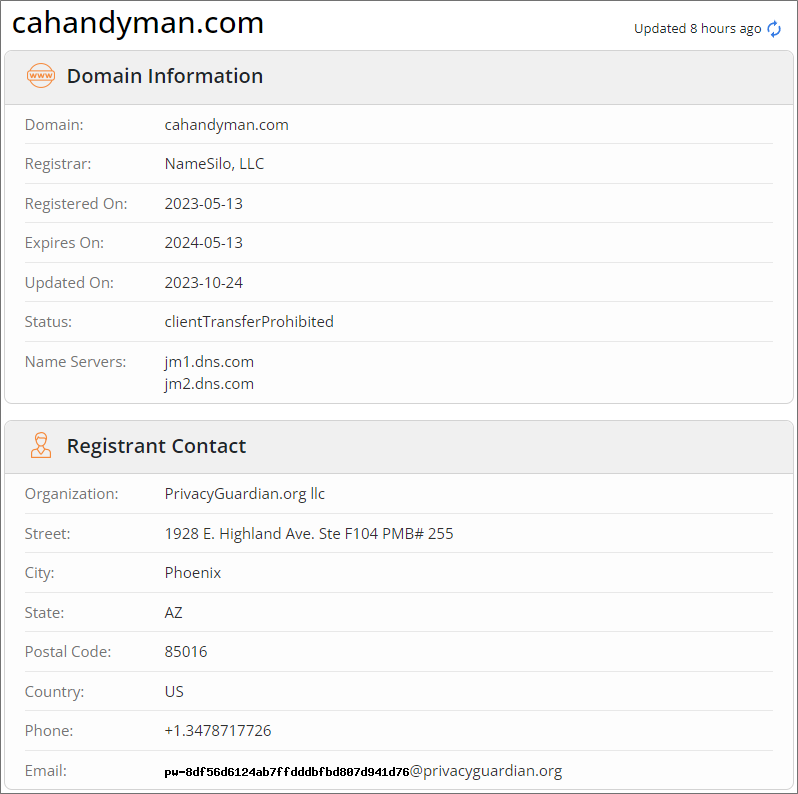

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”cahandyman.com”とこれまたAmazonには全く関連性の無いもの。

このドメインにまつわる情報を取得してみます。

アリゾナ州フェニックスの『PrivacyGuardian.org llc』が所有持するこのドメインを割当てている

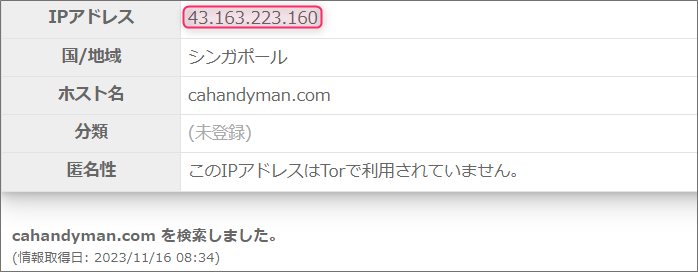

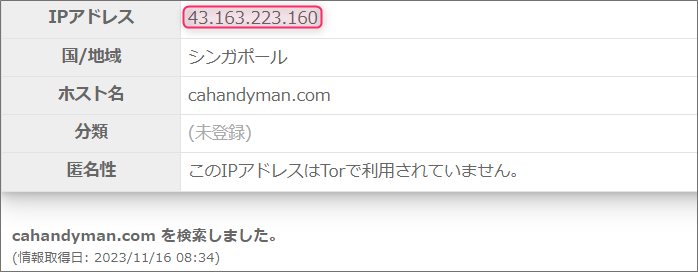

IPアドレスは”43.163.223.160”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

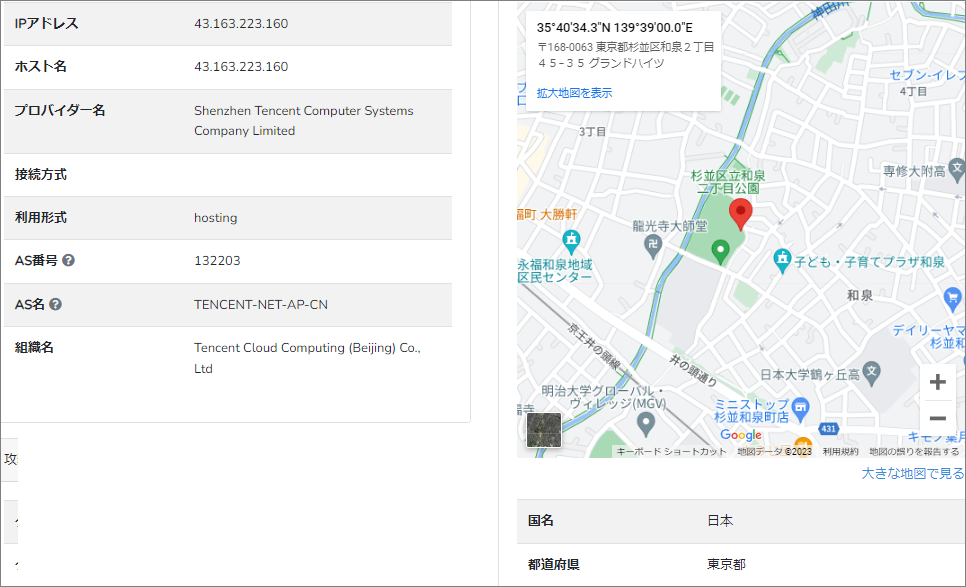

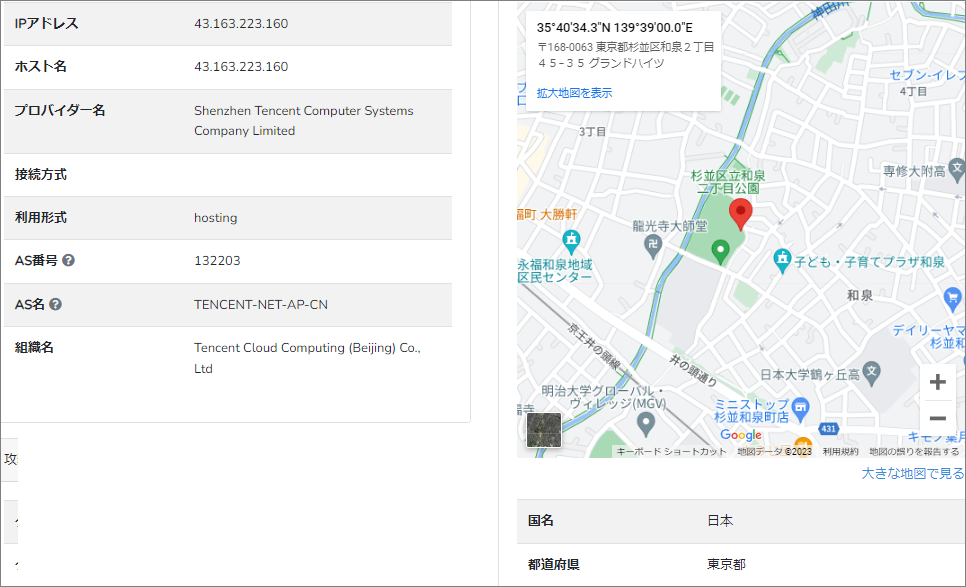

利用されているホスティングサービスは、中国の『Shenzhen Tencent Computer Systems Company Limited』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

今度ピンが立てられたのは『杉並区和泉2丁目公園』付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

しかし残念ながら既に対策が施されているようで、既にサイトは閉鎖されていました。

まとめ 詐欺サイトは閉鎖されていましたが、安心はできませんよ!

奴らはたくさんのサーバーを所持しているので、すぐに新しいサーバーを使い再び詐欺サイトを

構築するはずですから。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |