『詐欺メール』『【緊急対応が必要】重要なアカウント情報の更亲斤が求められています』と、来た件

| 組み合わせ文字遊び | ||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウントやクレジットカードの情報を 入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合はブックマークしてある リンクを使うかスマホアプリをお使いになってログインするよう心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早くパスワードの変更や クレジットカードの利用停止を行ってください。 | ||

★フィッシング詐欺解体新書★ | ||

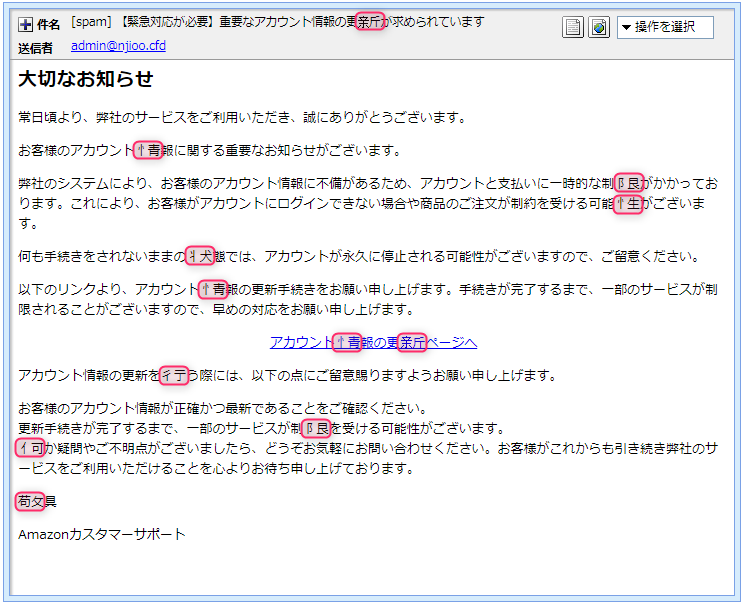

何が楽しいんだかこれ絶対わざとやってるでしょ! 同じ文字でもちゃんとしているところもあるし。 バカバカしいですが、一応調査しておきますか。 件名は『[spam] 【緊急対応が必要】重要なアカウント情報の更亲斤が求められています』 差出人は ドメインの”.cfd“は「Clothing Fashion Design」の略で、衣類関係を表すドメインです。 利用できないドメインでは、このメールが悪意のあるメールであることを立証していきましょうか!

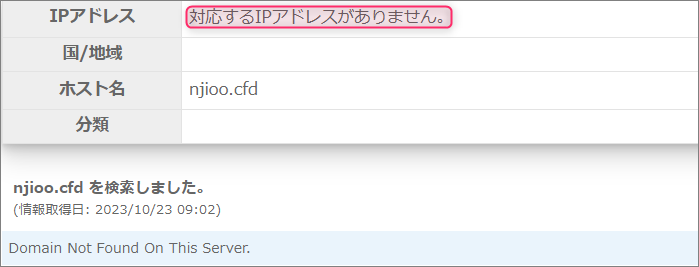

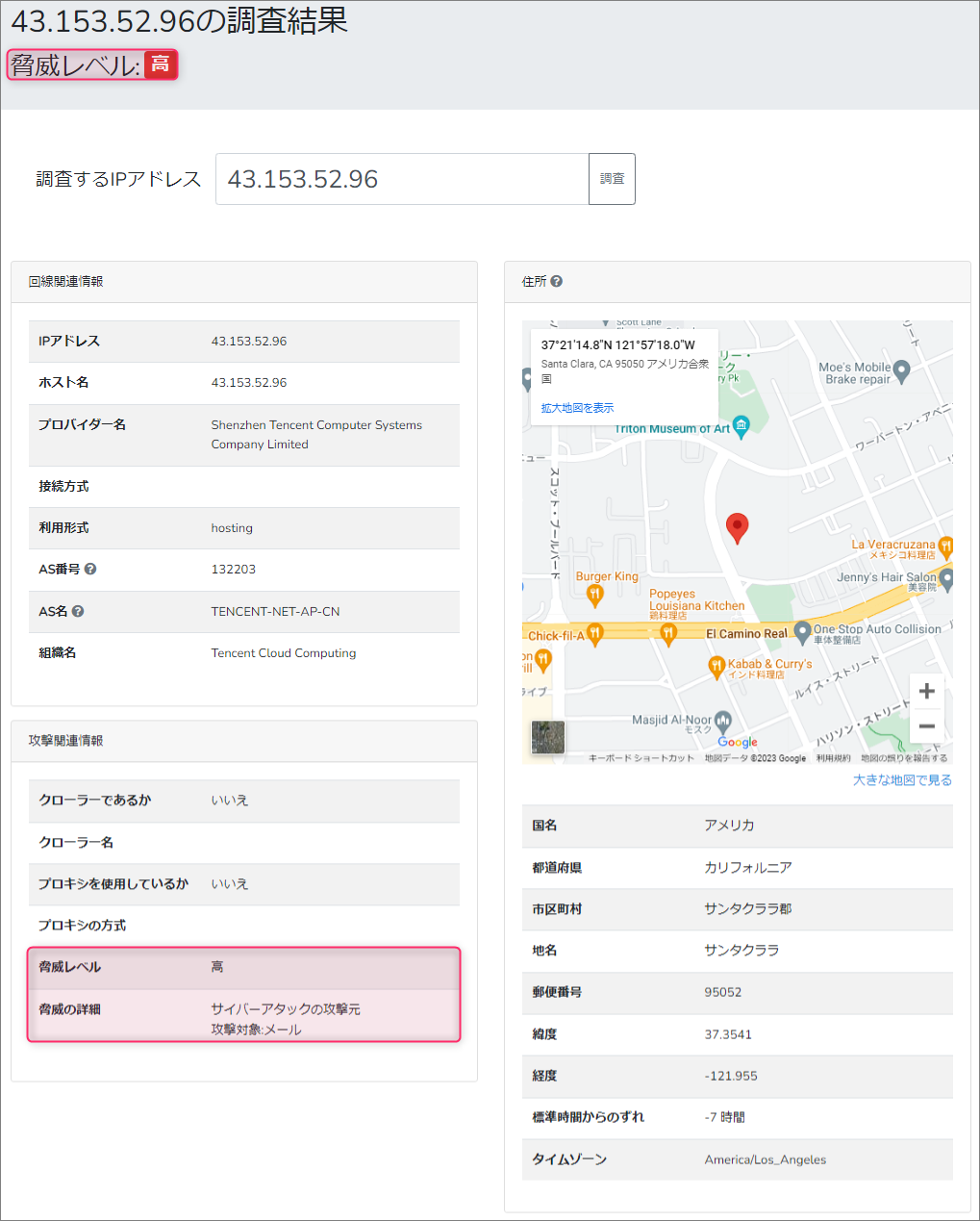

”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。 というわけで”Received”に記載のIPアドレスは差出人が利用したメールサーバーに割当てられたものなので ※特定電子メール法違反 では、メールアドレスにあったドメイン”njioo.cfd”が差出人本人のものなのかどうかを これがドメイン”njioo.cfd”の登録情報です。 ”Received”に記載されている末尾の”43.153.52.96”は、そのサーバーのIPアドレスになり このIPアドレスを元に割り出した危険度は『脅威レベル:高』 送信に利用されたのは、中国の『Shenzhen Tencent Computer Systems Company Limited』と言う 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを 代表地点としてピンが立てられたのは、アメリカカリフォルニア州『サンタクララ』付近です。 リンク先は既に削除済みでは引き続き本文。

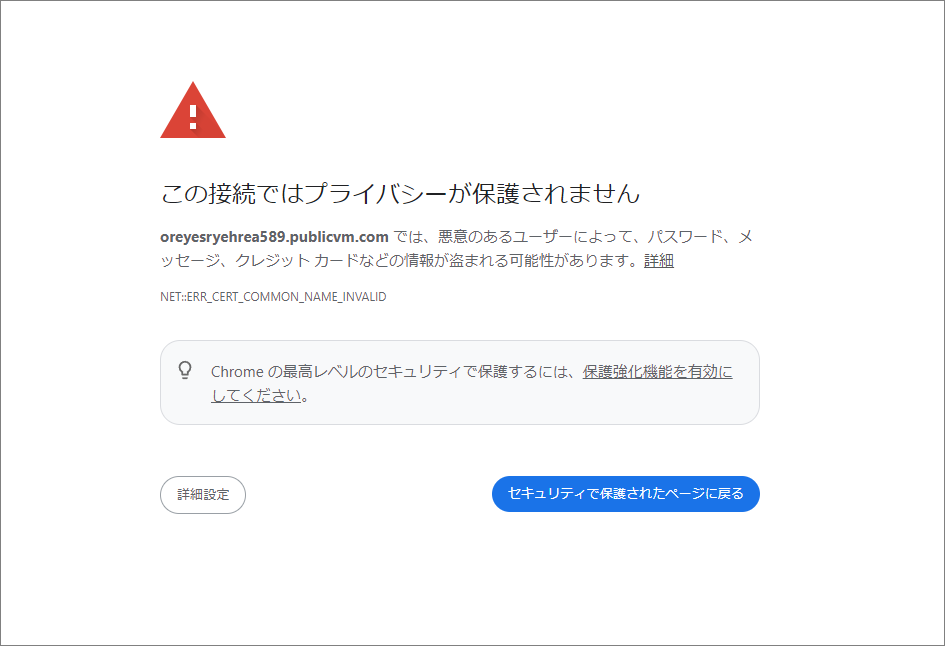

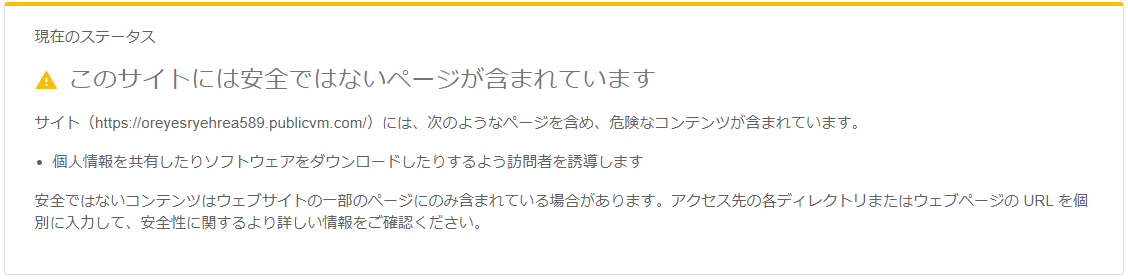

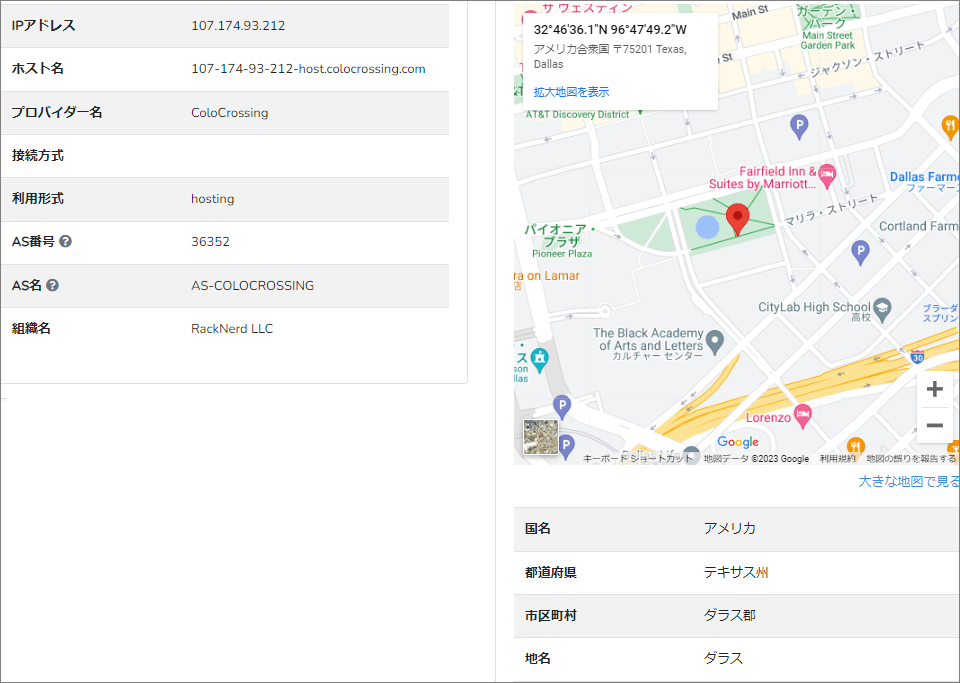

そのままコピペしたので文字化けしてたらごめんなさい。 バカバカしいのであれこれ申しません…(笑) このURLをGoogleの『透明性レポート』で詳細を確認してみるとこのように表示されました。 どうやらただの愉快犯ではなさそうですね! このURLで使われているドメインは、サブドメインを含め”oreyesryehrea589.publicvm.com” このドメインを割当てているIPアドレスは”107.174.93.212” 利用されているホスティングサービスは『ColoCrossing』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で リンク先は真っ白なページが開き既に削除されたよいです。 まとめ恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)