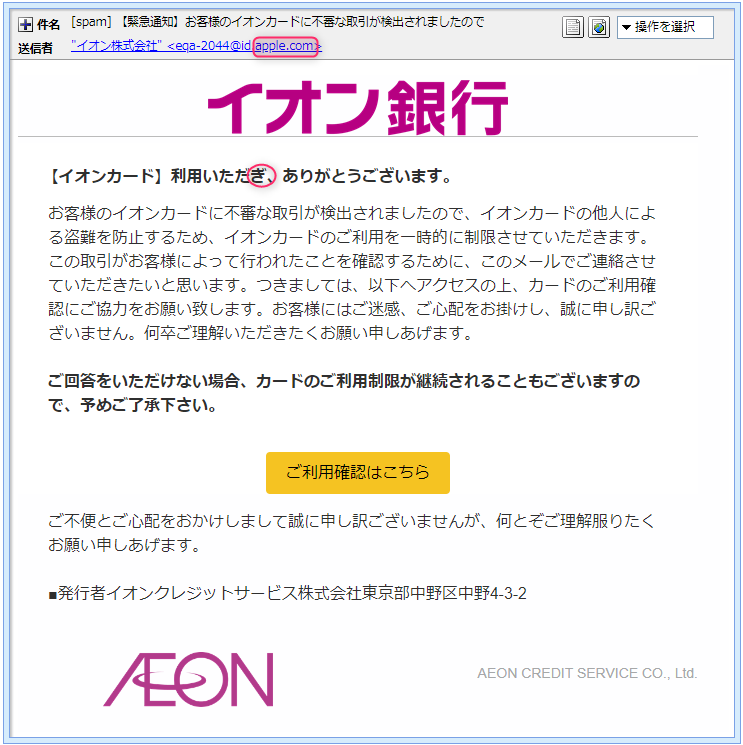

Appleのメールアドレスからイオンカードの通知が イオン株式会社からAppleのメールアドレスを使って、何の縁も所縁も無い私に宛ててカードの不正利用に

関する内容のメールが届きました。

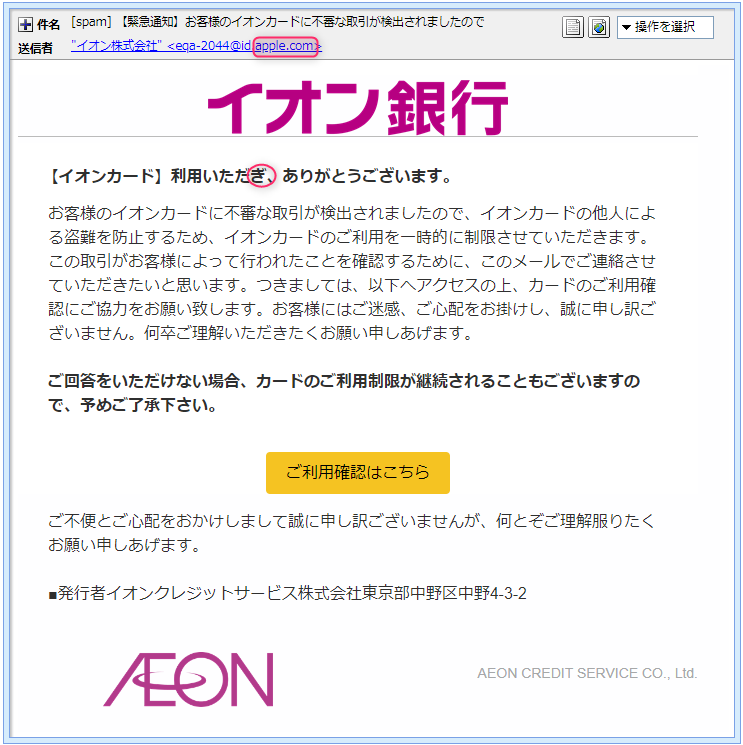

『ご利用いただぎ』と見出しからひらがな間違えているこのメール。

どうしてメールアドレスさえ知らないはずのそんなん私宛にこのようなメールが届いたのか、不審に思い

末尾の署名欄を見ると、このメールの発行者は『イオンクレジットサービス株式会社』と明記されています。

でも、送信者には『イオン株式会社』と書かれているし…

どっち正しいのかと調べてみる過程で『イオンクレジットサービス株式会社』はもう現在存在しない

企業であることが…

と言う訳で、というか、最初から分かっていた方も多いと思いますが、このメールは詐欺メールです。

ここで出てきた『イオンクレジットサービス株式会社』は確かに過去には実在したイオングループの企業

でしたが2023年6月1日に完全親会社のイオンフィナンシャルサービスに吸収されて消滅しています。

著作権表示まで『AEON CREDIT SERVICE CO., Ltd.』なんて(笑)

そんなこともつゆ知らず、当たり前のように旧社名を使いメールを送ってくる輩の顔が見てみたいものです。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は『[spam] 【緊急通知】お客様のイオンカードに不審な取引が検出されましたので』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”イオン株式会社” <eqa-2044@id.apple.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 見てやってください、ドメイン部分。

”apple.com”ってApple社のドメインですよ?!

どうしてイオンがAppleのドメインを使うんのでしょうか?

わざとやっているのでしょうかね??

利用された送信サーバーはAppleのもの では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from mail0.Joy51.fun (unknown [156.234.191.180])』 | この”Received”に記載のIPアドレスは差出人が利用したメールサーバーに割当てられたもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する もうやる必要もないとも思いますが、一応儀式なので…(笑)

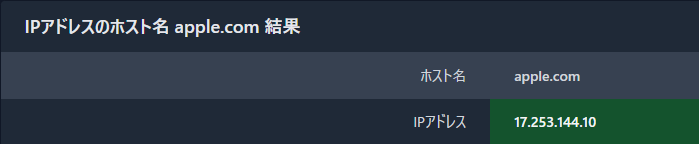

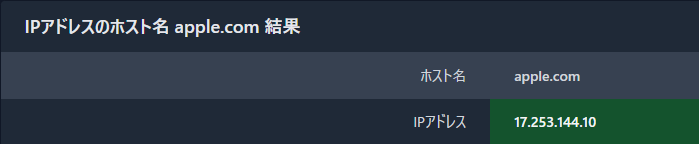

メールアドレスにあったドメイン”apple.com”が差出人本人のものなのかどうかを調べてみます。

これがドメイン”apple.com”を割当てているIPアドレスの情報です。

これによると”17.253.144.10”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIPと同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”apple.com”ではありません。

これでアドレスの偽装は確定です! ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字”156.234.191.180”は、そのサーバーのIPアドレスになります。

これを紐解けば差出人の素性が見えてきます。

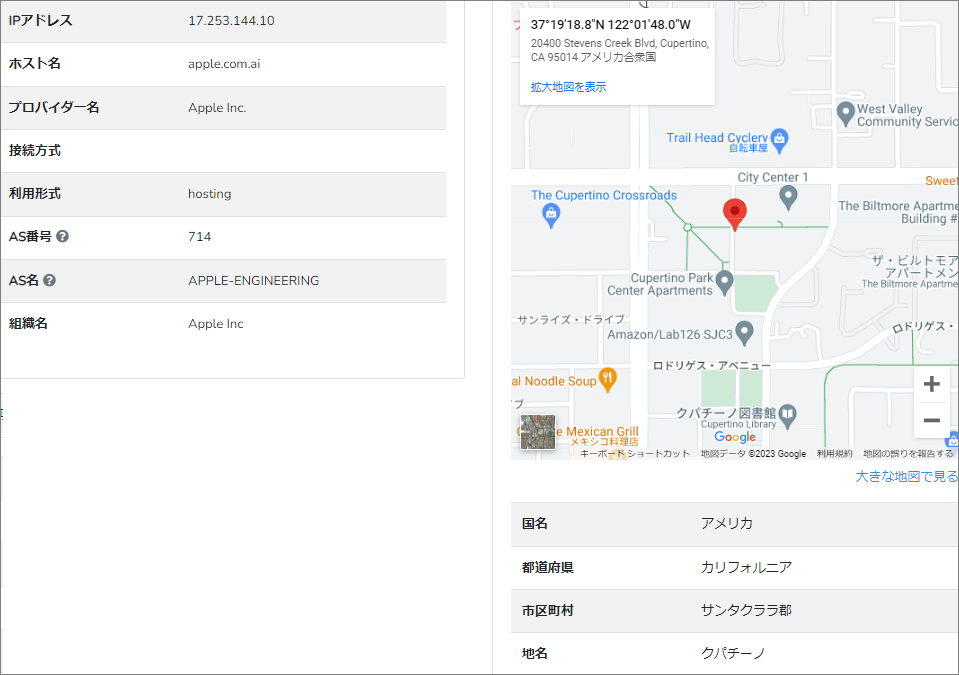

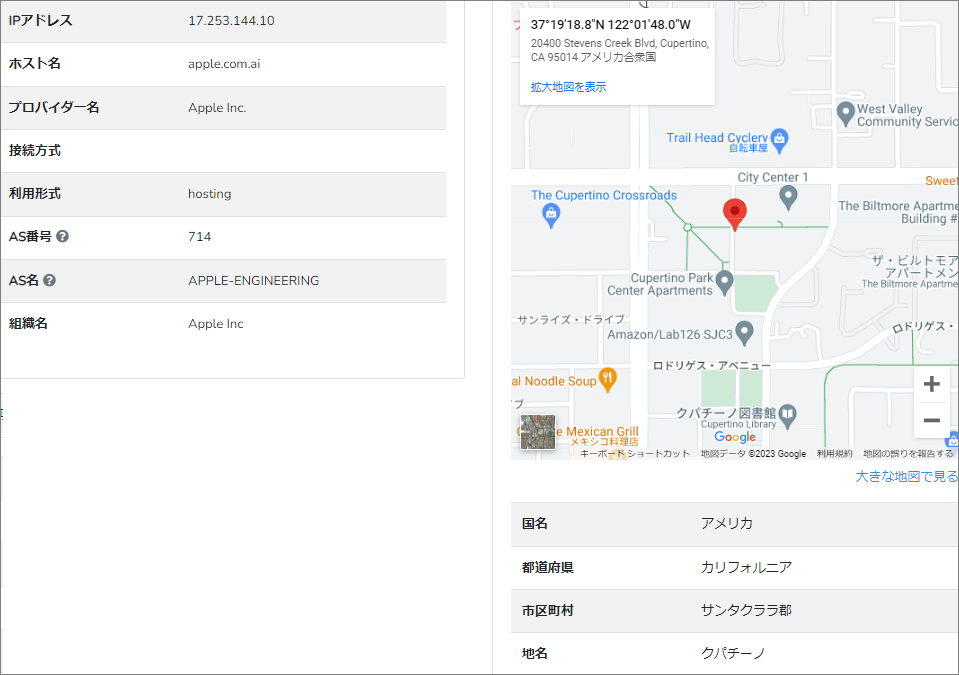

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

送信に利用されたのは、どうやら『Apple』の運営するプロバイダーのようですね。(笑) 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、Apple社のあるアメリカの『クパチーノ』付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

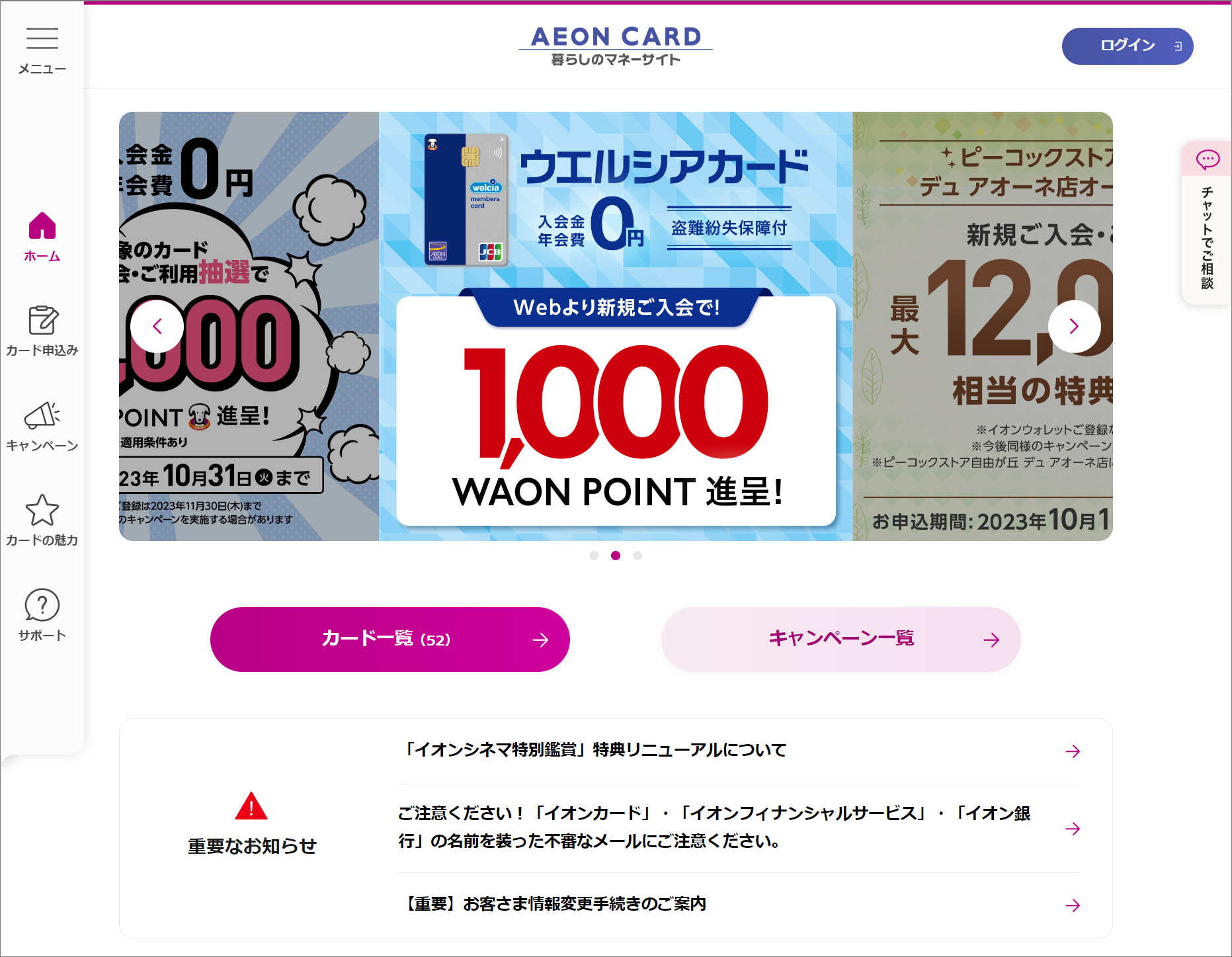

リンク先は正規サイトだった では引き続き本文。 | 【イオンカード】利用いただぎ、ありがとうございます。 お客様のイオンカードに不審な取引が検出されましたので、イオンカードの他人による盗難を防止するため、イオンカードのご利用を一時的に制限させていただきます。 この取引がお客様によって行われたことを確認するために、このメールでご連絡させていただきたいと思います。つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。お客様にはご迷感、ご心配をお掛けし、誠に申し訳ございません。何卒ご理解いただきたくお願い申しあげます。 ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい。 ご利用確認はこちら

ご不便とご心配をおかけしまして誠に申し訳ございませんが、何とぞご理解服りたくお願い申しあげます。 ■発行者イオンクレジットサービス株式会社東京部中野区中野4-3-2 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

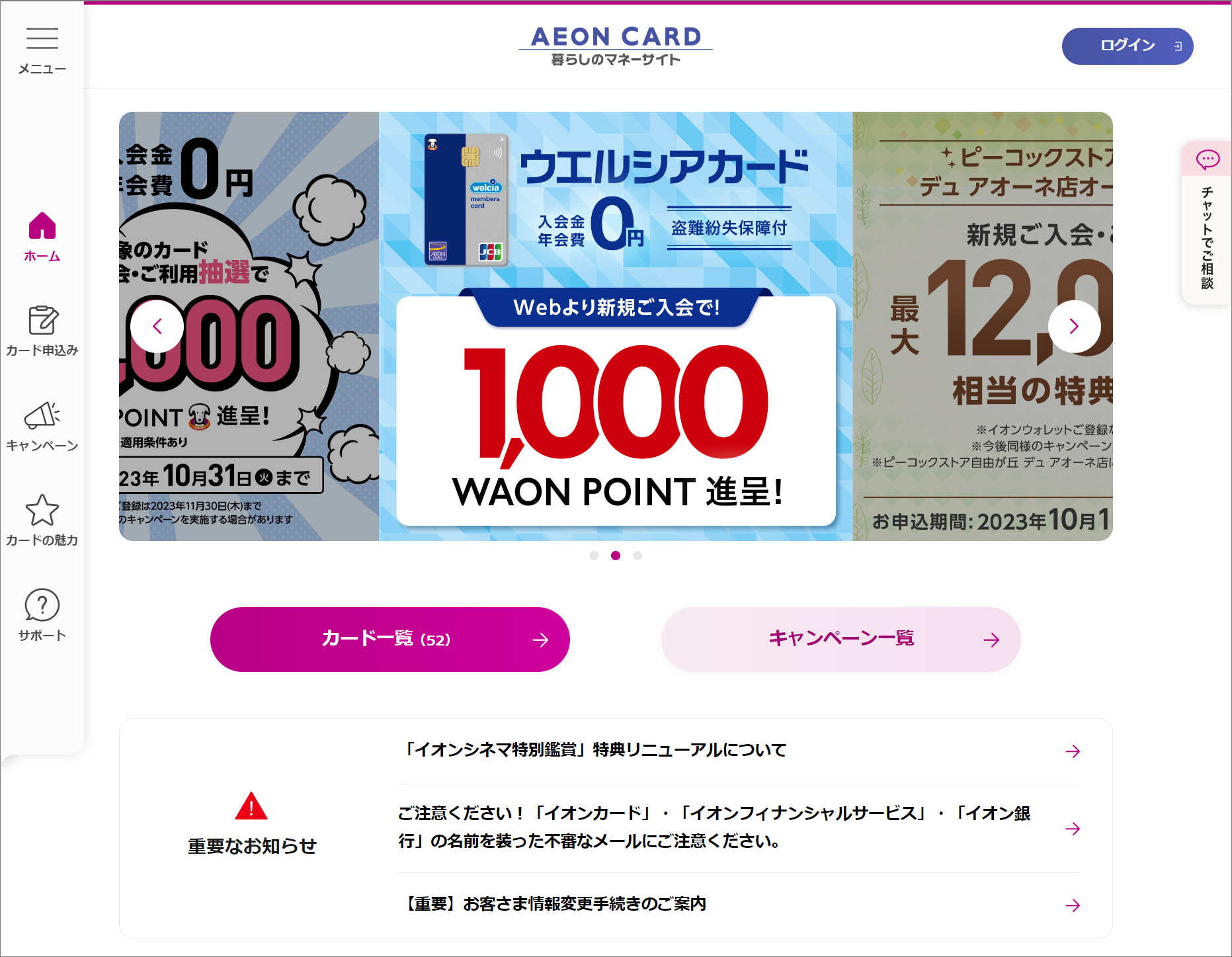

そのリンクは『ご利用確認はこちら』って書かれたところに付けられていますが、この手のメールは

詐欺サイトへはつながらず正規のイオンカードサイトにつながるはず。

ほらね!

だいたいよそのメールアドレスを記載しているのそもそも騙すつもりなんてさらされなくて

愉快犯による単なる迷惑メールの類です。

まとめ でも恐ろしいことに、今、こうしている間にも本気で騙しに来るフィッシング詐欺メールが発信され

たくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |