『詐欺メール』『Amazon.co.jpの支払い方法に異常が検出されました』と、来た件

| 本文と件名が全然リンクしない | |

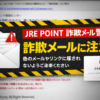

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |

★フィッシング詐欺解体新書★ | |

馬鹿にするのもいい加減に…先日、このようなメールをご紹介したのがまだ記憶に新しいとことです。

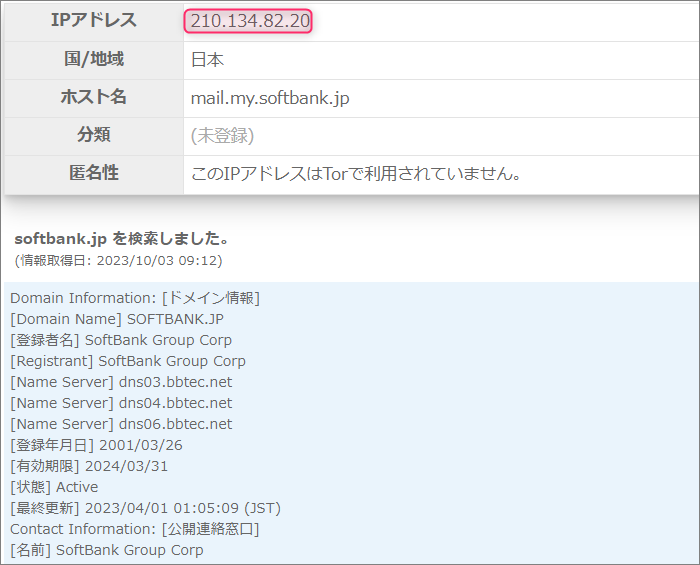

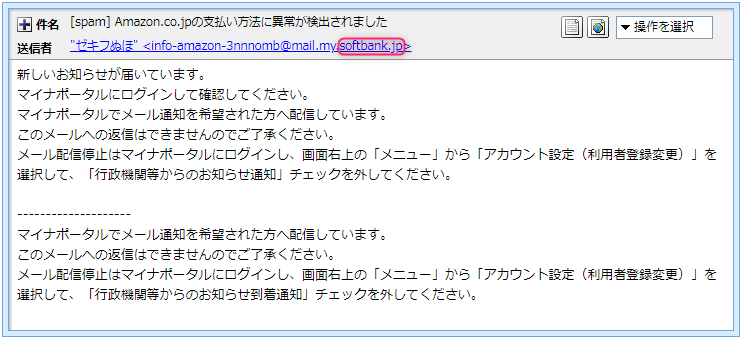

この時は、9月29日で折しもマイナポイント付与の締め切り間近でしたので、それに便乗した愉快犯の なんと今度は件名にAmazonの名が明記されているではありませんか?! では、このメールを解体し詳しく見ていきましょう! 件名は『[spam] Amazon.co.jpの支払い方法に異常が検出されました』 差出人は ね、『mail.my.softbank.jp』って明らかにソフトバンクのドメイン使っていますよね。 総務省がソウルからね…では、このメールが悪意のあるメールであることを立証していきましょうか!

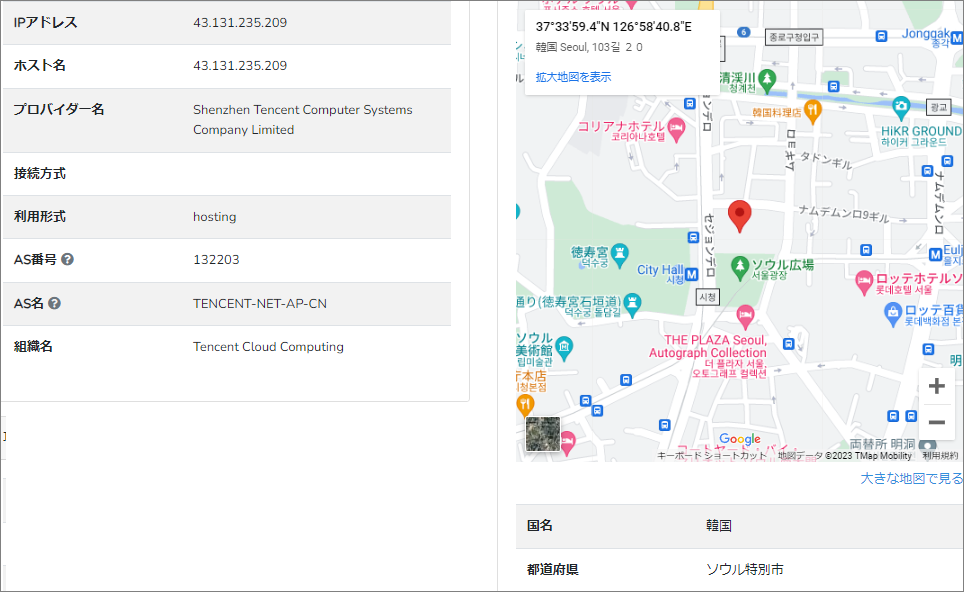

さあ、すかさずボロが出てしまいましたよ! この”Received”に記載のIPアドレスは差出人が利用したメールサーバーに割当てられたもの。 ※特定電子メール法違反 絶対に違うと思いますが、メールアドレスにあったドメイン”mail.my.softbank.jp”が差出人本人の これがドメイン”mail.my.softbank.jp”の登録情報です。 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。 送信に利用されたのは、先日のものと同じ『Shenzhen Tencent Computer Systems Company Limited』 次に位置情報。 まとめAmazonを使った件名で、ソフトバンクのメールアドレスを使い、マイナポータルの内容のメールを いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)