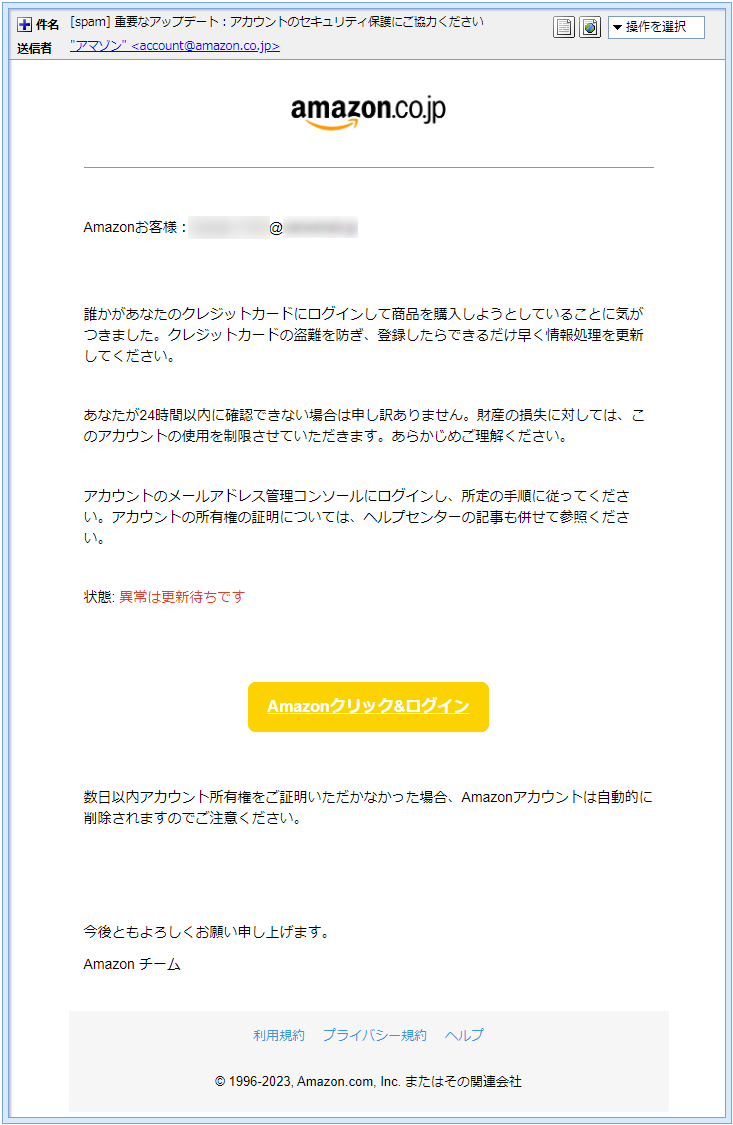

日本語に少々難ありの差出人 Amazonから『異常は更新待ちです』と意味の分からない日本語を使うメールが届きました。

もちろんこのメールは詐欺メールですが、Amaozonの詐欺メール解説はもう何本目になるのでしょうか。

やってもやっても次から次へと新しいものが送られてくるのできりがありませんね。。。

『異常は更新待ちです』ってどういう意味なんでしょうか?

私にはさっぱりわかりません…(;^_^A

それにこのメール、宛名がメールアドレスです。

通常Amazonからのメールの場合、宛名が氏名のはずなのにおかしいですね? 本文を読んでみるとさらにおかしな表現が複数あることに気づきます。

どうやらこのメールはAmazonからではなく別の人間からで、どうやら日本語が得意ではない方からの

メールのようです。 では、このメールを解体し詳しく見ていきましょう!

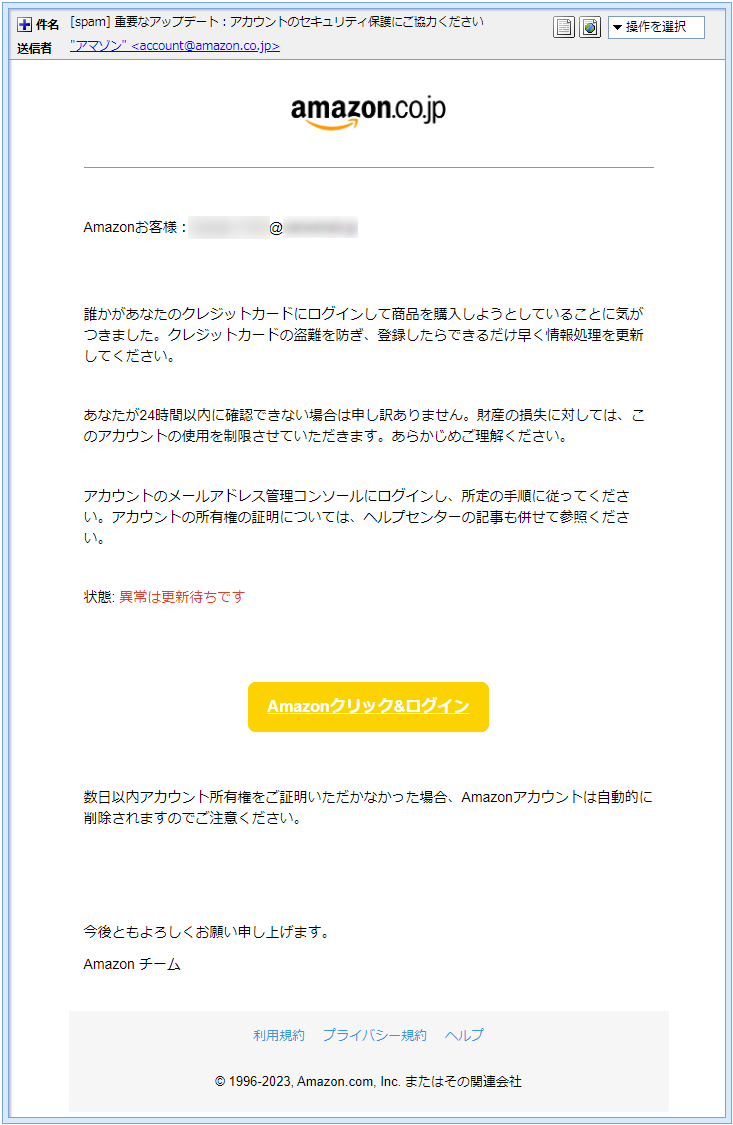

まずはプロパティーから見ていきましょう。 件名は『[spam] 重要なアップデート:アカウントのセキュリティ保護にご協力ください』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”アマゾン” <account@amazon.co.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”amazon.co.jp”は、Amazonの公式ドメインですが、騙されないでください。

このメールアドレスは間違いなく偽装されていますから。

その辺りを次の項で解説していきます。

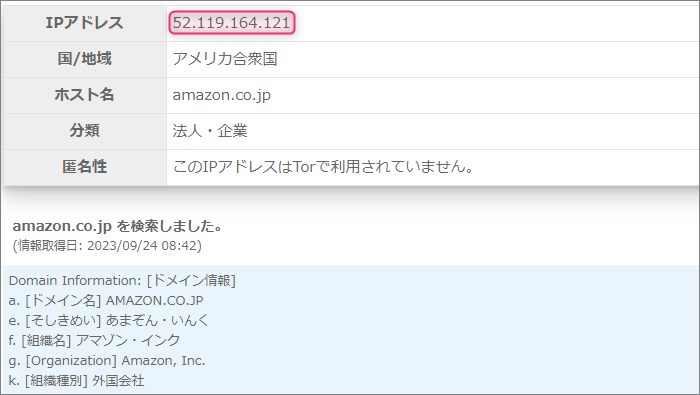

差出人の本当のドメインは?! では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from giftee-jp.one (unknown [91.149.222.252])』 | おやおや?”giftee-jp.one”なんてAmaoznには全く関係のないドメインが書かれていますよ?

これはどういう意味なのでしょうか?

この”Received”に記載のIPアドレスは差出人が利用したメールサーバーに割当てられたもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”amazon.co.jp”が差出人本人のものなのかどうかを調べてみます。

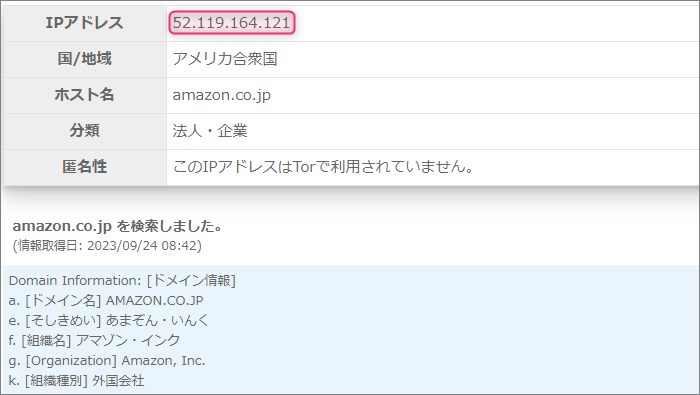

もう何度も見てきたこのドメイン情報、当然Amazonさんの持ち物です。

これによると”52.119.164.121”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”91.149.222.252”と同じ数字の羅列になるはずですが

それが全く異なるのでこのメールのドメインは”amazon.co.jp”ではありません。

これでアドレスの偽装は確定です! じゃ”giftee-jp.one”はどうでしょう?

もちろん調べみますよ!

ほら、割当てているIPアドレスは”91.149.222.252”と”Received”に記載のIPアドレスぴったり一致!

このメールの差出人の本当のドメインは”amazon.co.jp”ではなく”giftee-jp.one”だと判明しました。

このドメインは、匿名で取得代行していることで知られている『PrivacyGuardian』で取得されています。

こういうことをするレジストラがいるから悪いやつらがはびこるのですよ! ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字”91.149.222.252”は、そのサーバーのIPアドレスになります。

これを紐解けば差出人の素性が見えてきます。

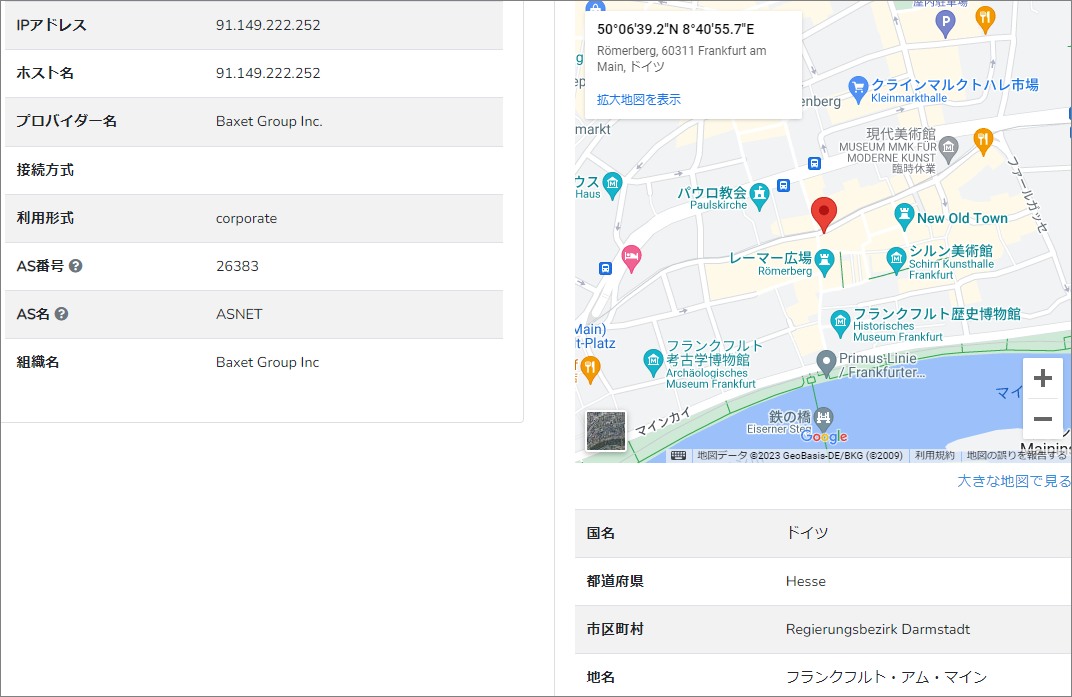

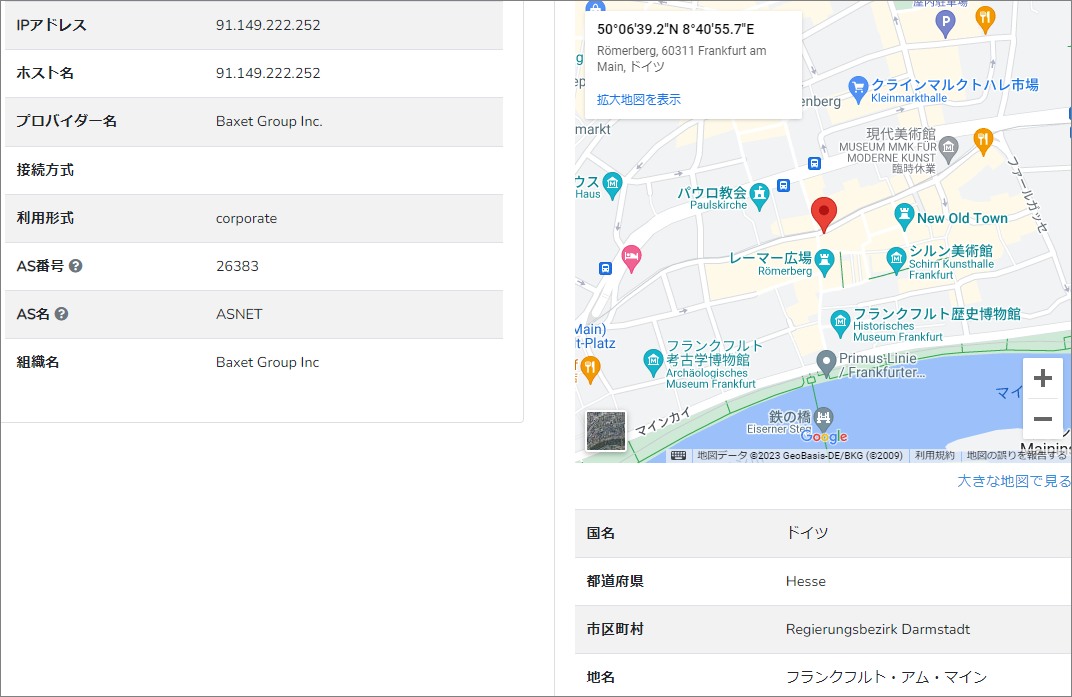

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

送信に利用されたのは、『Baxet Group Inc.』と言うアメリカのプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、ドイツの『フランクフルト・アム・マイン』付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

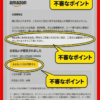

リンクは短縮URLに変換されていた では引き続き本文。 | Amazonお客様:*****@*****.*** 誰かがあなたのクレジットカードにログインして商品を購入しようとしていることに気がつきました。クレジットカードの盗難を防ぎ、登録したらできるだけ早く情報処理を更新してください。 あなたが24時間以内に確認できない場合は申し訳ありません。財産の損失に対しては、このアカウントの使用を制限させていただきます。あらかじめご理解ください。 アカウントのメールアドレス管理コンソールにログインし、所定の手順に従ってください。アカウントの所有権の証明については、ヘルプセンターの記事も併せて参照ください。 状態: 異常は更新待ちです Amazonクリック&ログイン

数日以内アカウント所有権をご証明いただかなかった場合、Amazonアカウントは自動的に削除されますのでご注意ください。 | 『Amazonお客様』なんておかしな始まり方をするこのメール。

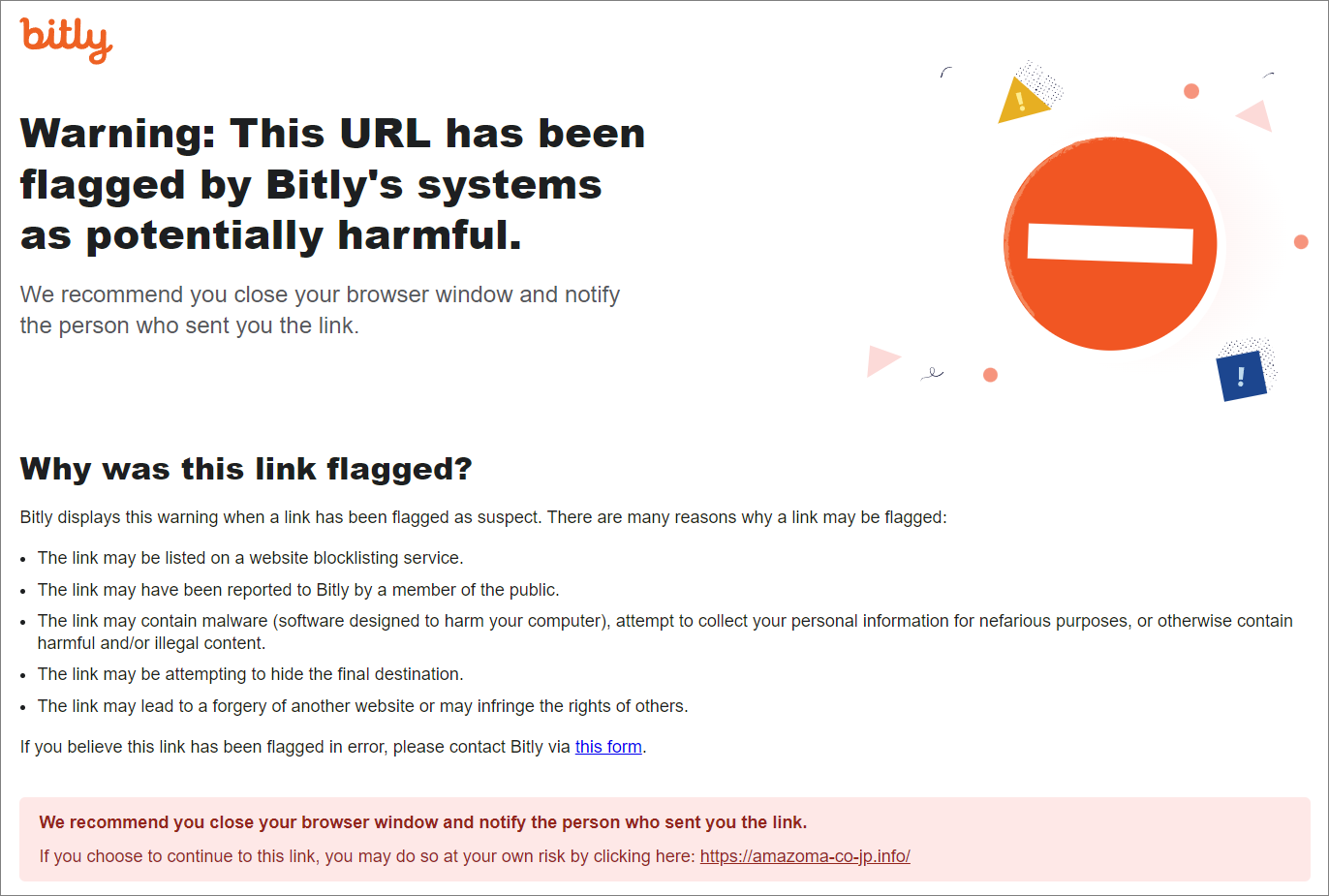

詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『Amazonクリック&ログイン』って書かれたところに付けられていて、

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での危険度評価がこちらです。

あれれ?『安全』って表示されています。

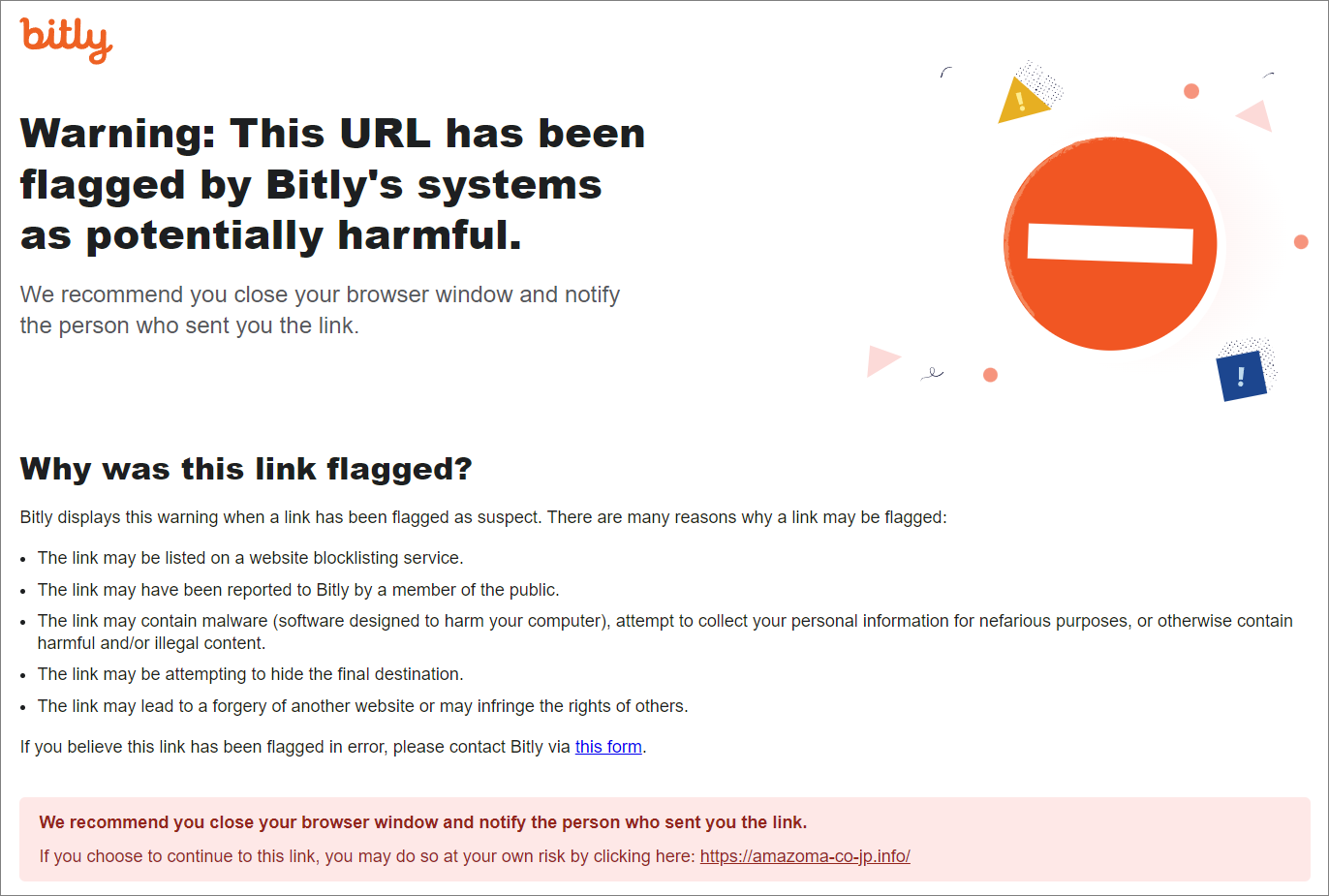

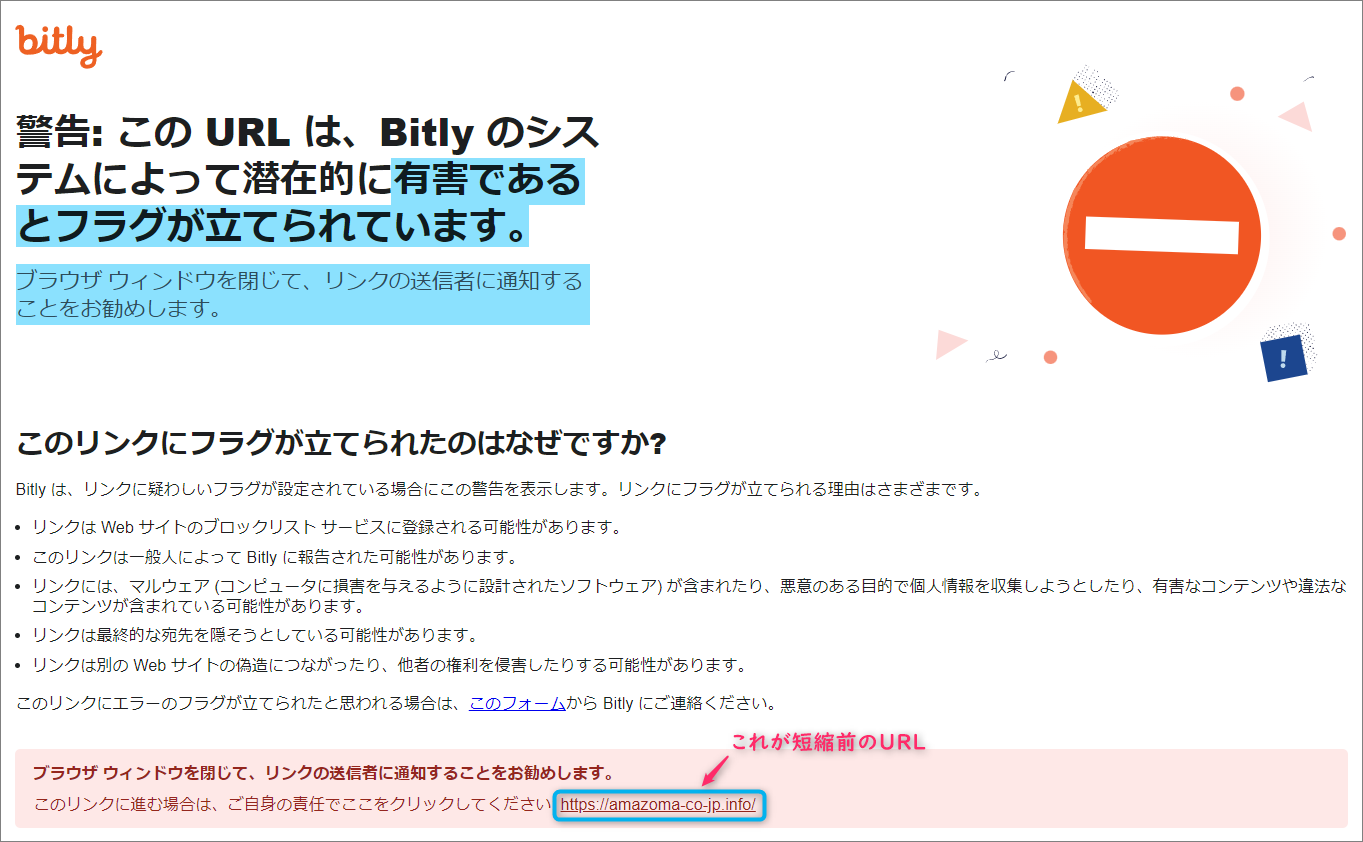

カテゴリは『ファイル共有サービス』と『クラウドアプリケーション』 よく見るとこのURLで使われているドメインは”bit.ly”

これは、URL短縮サービスを提供しているアメリカの『bitly(ビットリー)』と言う企業が扱うドメイン。

ということは、このリンク先の詐欺サイトはそのサービスを利用しているようです。

短縮前のURLは? とにかく一度このサイトにアクセスしてみることにします。

ああ、もっと英語勉強しておけばよかった…全然わかりません(;^_^A

ってことでGoogle先生の登場です!(笑)

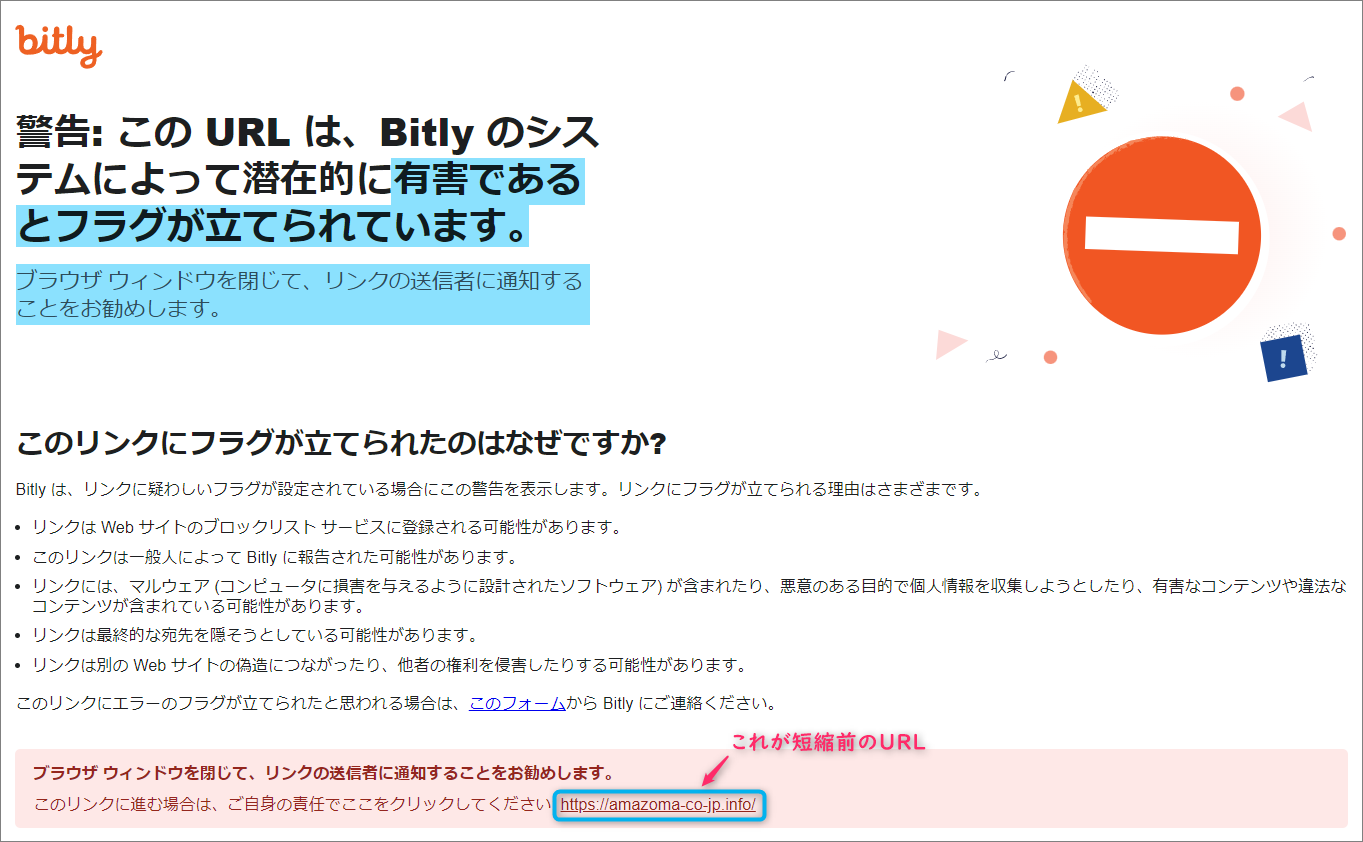

『潜在的に有害であるとフラグが立てられています』と書いてあるので、やはりリンク先はヤバいサイト

のようです。 下の方に、短縮前のURLが書かれています。

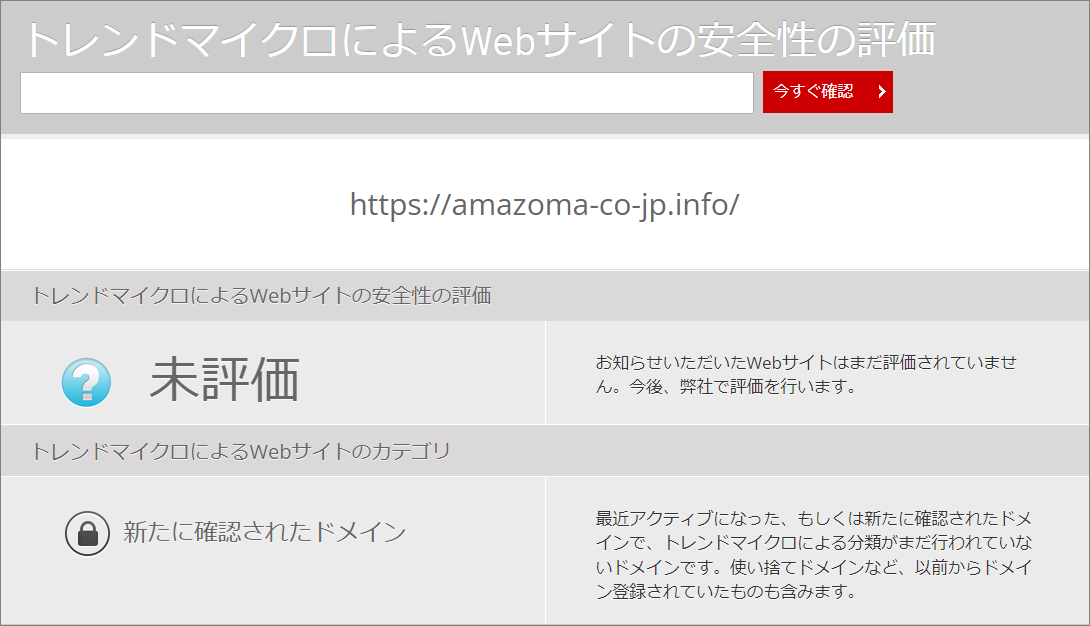

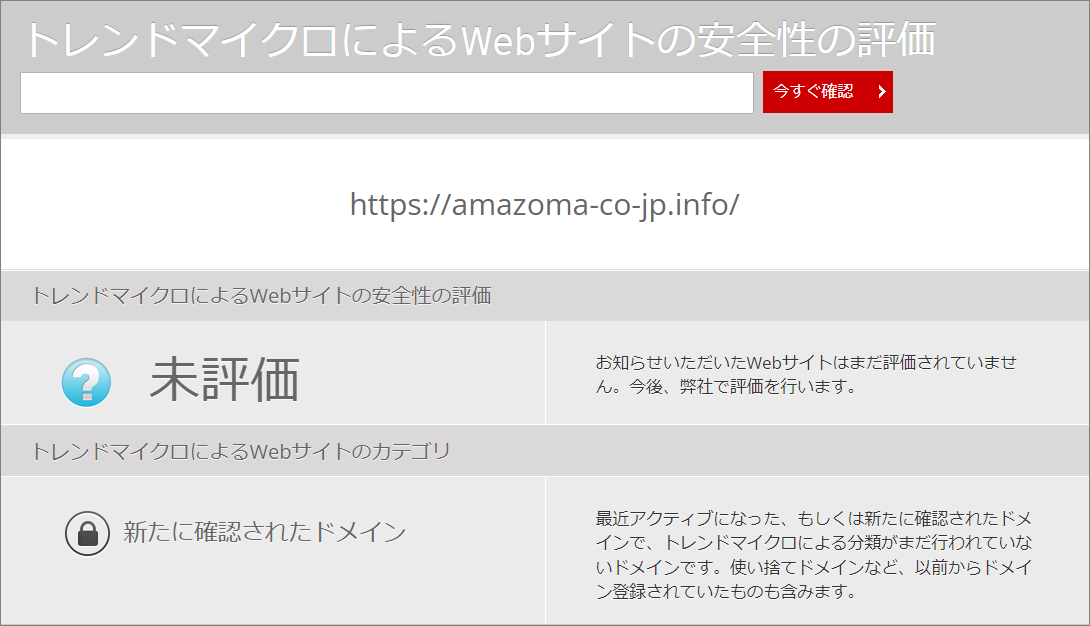

そのURLを再びトレンドマイクロの『サイトセーフティーセンター』で危険度を確認してみると。

ん~、どうやら新しくて未登録のようです。

このようなサイトが放置されているのは危険なので私の方から評価を変更していただけるように

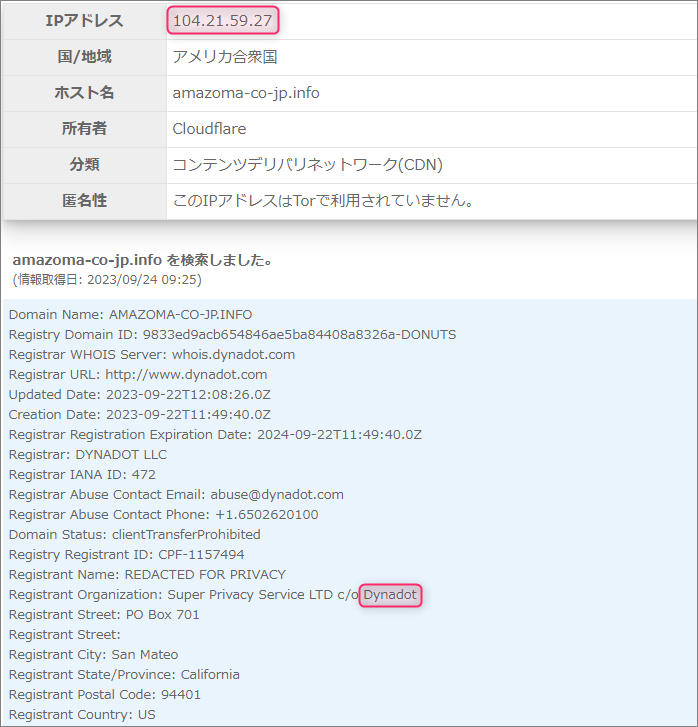

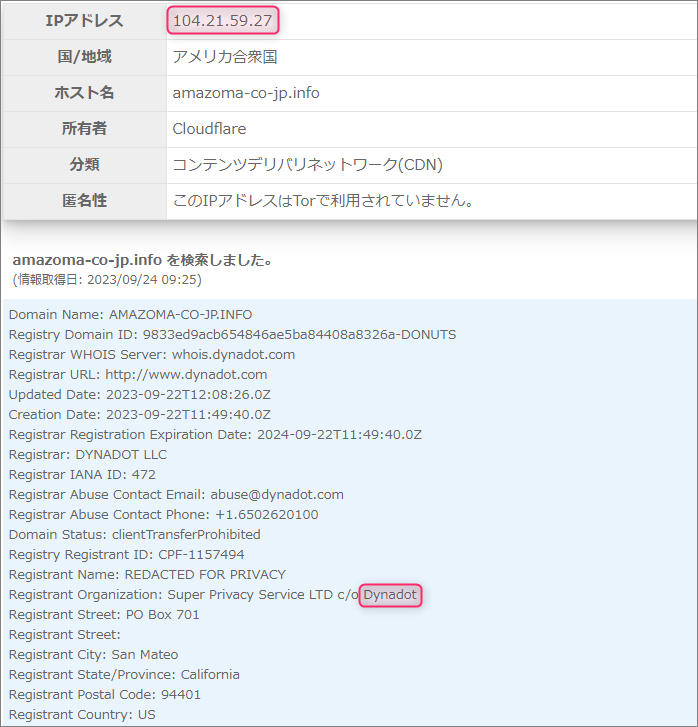

申請しておきます。 このサイトで使われているドメインは”amazoma-co-jp.info”

このドメインの情報を取得してみます。

このドメインは、アメリカの『Dynadot』を介して取得されていることが分かります。 このドメインを割当てているIPアドレスは”104.21.59.27”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

またトロント市庁舎付近ですか…

最近このパターン多くないですか?

リンク先のサイトを運営しているウェブサーバーはカナダのトロント市庁舎付近に設置されているようです。

利用されているホスティングサービスは『Cloudflare』です。

サイトは無防備な状態で放置プレイ中 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。

あっさりと開いたのはAmaoznそっくりのログインページ。

情報を入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

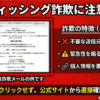

まとめ まさかのbitlyによる短縮URLで遠回りをしてしまいました。

まだ新しい詐欺サイトのようで、完全に放置されているのでとても危険な状態です。

1秒でも早く危険サイトと評価されるように祈りたいと思います。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |