どれだけ送れば気が済むの? 最近また『カゴヤジャパン』さんを騙る迷惑メールが急増中。

昨日は1日中このようなメールが大量にサーバー内に届けられています。

これらすべては、弊社のドメイン(メールアドレスの@より後ろ)に帰属するものですが、@より前の

アカウントが存在しないのでサーバーの受信箱に迷子メールとして残されていたものです。

本当は、昨日ご紹介したかったのですが、ずっと届けられ続けていたので今朝まで落ち着くのを待ち

終息したようなので満を持してのご紹介です。

このメール、今申し上げた通りドメインは弊社のものですが、アカウント名は”shop”,”contact”,”sales”

“info”など、企業やショッピングサイトでありがちなものや、”suzuki”,”akira”,”tanaka”,”ken”など

存在しそうな氏名を使って送られてきています。 書かれているのはこのような内容です。

以前今年の5月にも同様にこのようなメールを当ブログ内でもご紹介したこともありました。 『迷惑メール』「重要なメール通知」と、大量に届いた件

書いてあるのはこの時と全く同じですので、犯人も同じ人物やグループなのでしょうね。

この時は57通でしたが、今回は更に増え、60通時以上が届いており、更には”info”アカウント宛には

あまりにも大量すぎてこのようにエラーも出てしまっています。

リンクのURLが若干違う気がしますが、内容は全く同じなのできっと同じ犯人でしょうね。

このエラーの内容は訳してみるとこのように書かれていました。 『許可される 1 時間あたりの最大メール数 (250/200 (125%)) を超えました。メッセージは破棄されました。』 物には加減ってことがありますからね。(笑) では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は『重要な電子メール通知』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

なぜかいつも付けられてくる迷惑メールを示す”[spam]”スタンプ無いのはなぜでしょうか? 差出人は

『”support kagoya.net” <haru@*****.***>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 カゴヤさんに扮し、うちの”haru”アカウント宛に送られてきたのですが、残念ながら弊社の管理する

メールアドレスには”haru”なんてアカウントは存在しないので迷子になったんですね。

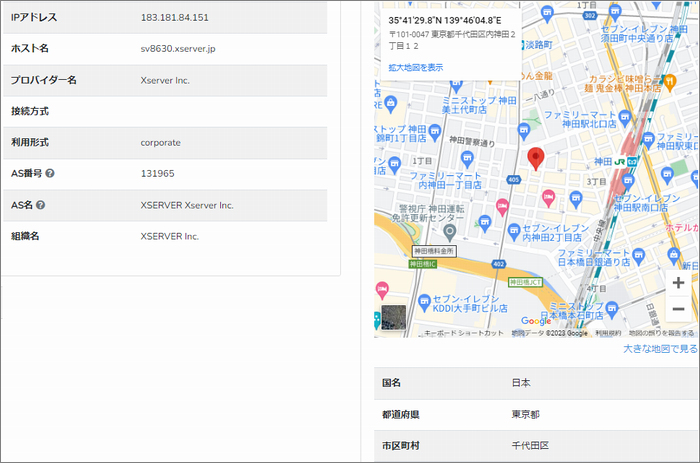

犯人は『エックスサーバー』ユーザーだ! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

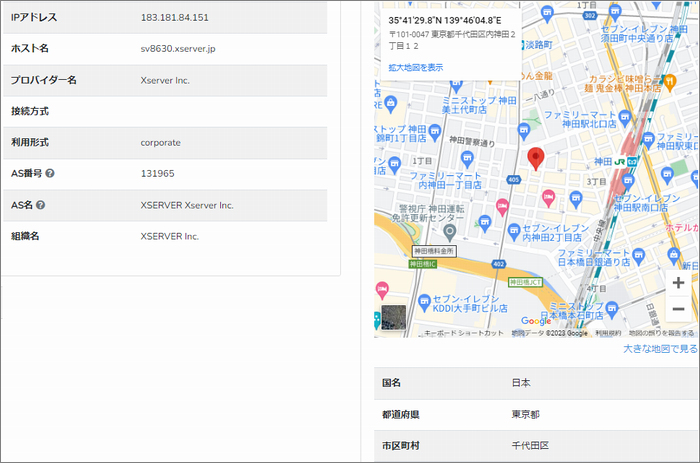

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from sv8630.xserver.jp (sv8630.xserver.jp [183.181.84.151])』 | 今回受け取ったこの件名のメールの”Received”はすべて同じものなので、同じ犯人の仕業なのは

間違いありません!

あらら、カゴヤさんを名乗っているのに別のホスティングサービスの『エックスサーバー』さんの

ドメインが記載されていますね。

どうやらこの差出人、エックスサーバーのユーザーのようですよ!

その辺をもう少し詳しく調べてみます。 ”Received”に記載のIPアドレスと”sv8630.xserver.jp”の関係性を調べ、この差出人の本当の

メールアドレスのドメインを確認してみます。

これがドメイン”sv8630.xserver.jp”の登録情報です。

これによると”183.181.84.151”がこのドメインを割当てているIPアドレス。

本来この4つの数字が”Received”に記載のIPアドレス”183.181.84.151”と同じ数字なので

この差出人の本当のメールアドレスは”*****@sv8630.xserver.jp”で間違いありません。 このIPアドレスって、以前5月に書いたブログと全く同じですね。

ということは、調べるまでも無く、発信したサーバーはこの時と同じ『JR神田駅』付近と

いうことになります。

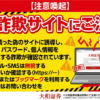

複数のホスティングサービスユーザーを標的に!? では引き続き本文。 | ====================================================================== 完全なメールボックスメモリスペースがほぼ満杯であるため、 5つ の受信メールが返されました。 メールボックスの記憶域を増やすには、 以下のリンクをクリックしてプロセスを完了してください h**ps://w-support.jp/activemail.kagoya.com/?e=aGFydUBzYW5zZXR1YmkuanA= ====================================================================== | (直リンク防止のためURLの一部文字を変更してあります) このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に直書きされていて、そのリンク先はGoogleの『透明性レポート』の

サイトステータスはこのようにレポートされていました。

URLは以前5月に書いたブログと異なるようですが既にしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”kagoya.com”のように見えますが、これはディレクトリ名で

ドメイン部分は”w-support.jp”です。

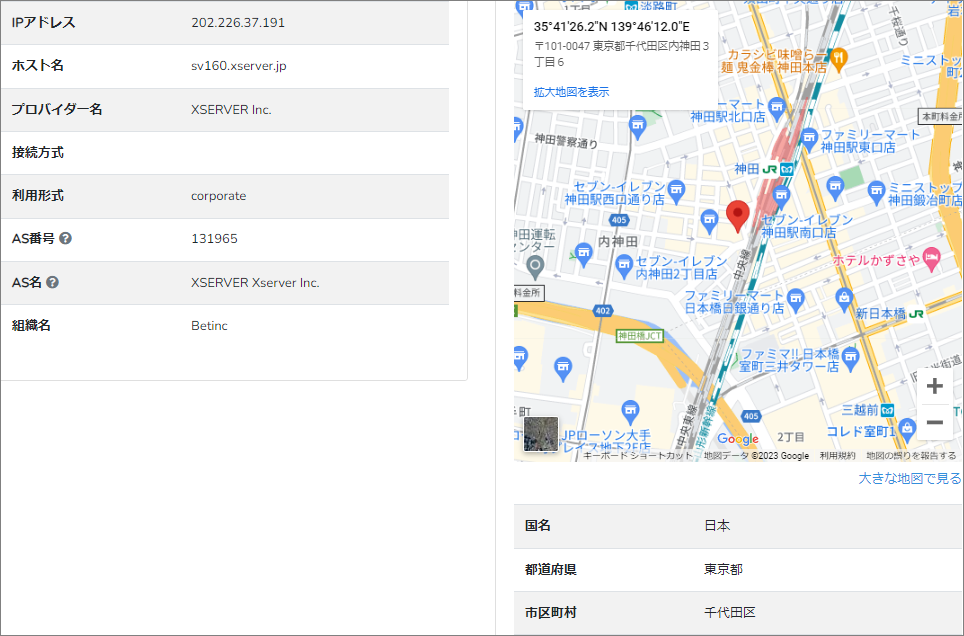

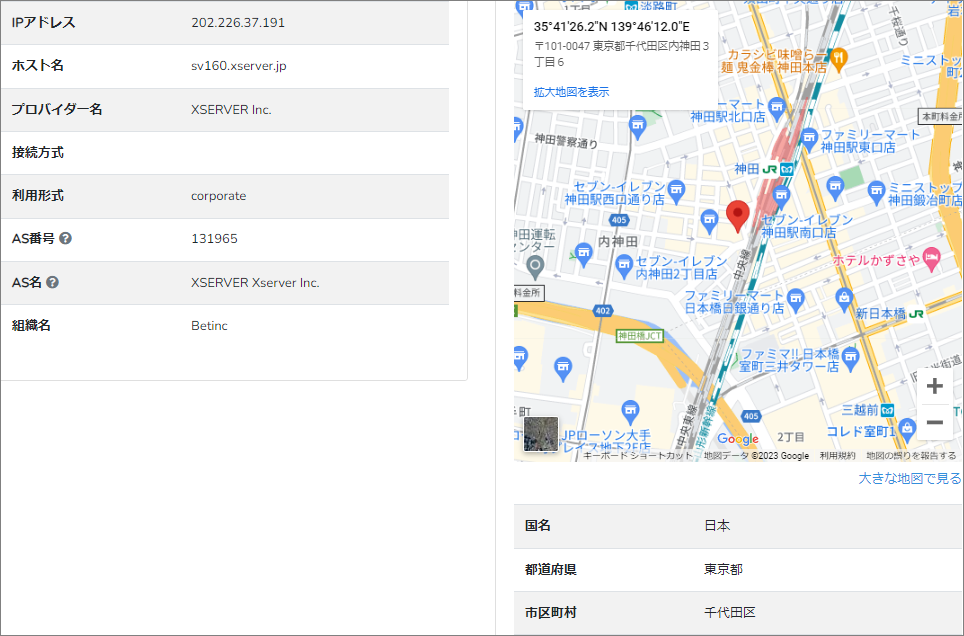

このドメインにまつわる情報を取得してみます。

このドメインもエックスサーバーが管理しているようですね。

割当てているIPアドレスは”202.226.37.191”

このIPアドレスを元にサイト運営に利用されているホスト情報とその割り当て地を確認してみます。

サイト運営に利用されているホストも『エックスサーバー』さんです。 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

地図上にピンが立てられたのもやはり『JR神田駅』付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

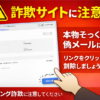

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

結果は最初から分かっていました。

カゴヤさんを騙る迷惑メールの場合、リンク先はメールサーバーのコントロールパネルであるActiveMailを

模した偽サイトです。

ブラウザのサイト名のタブは、このように『ATWインターネットサービス』とカゴヤさんとはまた別の

ホスティングサービス名が書かれていました。

わが社のウェブサイトとメールサーバーはカゴヤさんからレンタルしています。

これは恐らくのお話ですが、この犯人は、弊社がカゴヤさんのユーザーだと知ってこのメールを

送ってきており、同じ手口でATWインターネットサービスの迷惑メールにも手を染めており

それ以外にも他の複数のホスティングサービスのユーザーも標的にしていることでしょう。

まとめ 奴らの目的は、サーバーの乗っ取り。

サーバー管理者にこのメールが届くように仕組み、さもコントロールパネルにログインするように

誘導し、サーバー管理者のアカウント名とパスワードを盗み出してサーバーを乗っ取ろうとするもので

乗っ取ったサーバーのウェブサイトやメールアドレスを改ざんし、詐欺サイトの構築し詐欺メールの

発信基地とすることが最大の目的でしょう。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |