『詐欺メール』『<重要>三井住友カードお客様情報の確認』と、来た件

| 中国のドメインじゃね… | ||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||

★フィッシング詐欺解体新書★ | ||

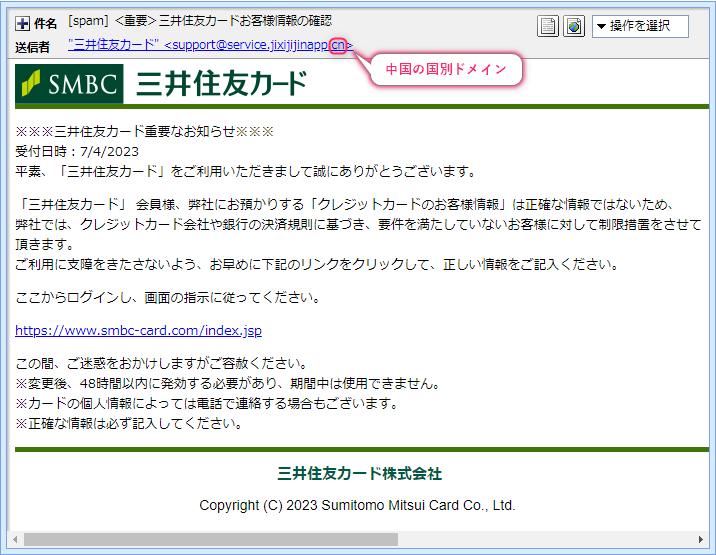

これが本当なら管理不行き届きです久しぶりに『三井住友カード』を装ったフィッシング詐欺メールのご紹介となります。 と言っても、本文に書かれているのは詐欺メールでは良く見掛けるもので、お客様情報が正しくないので では、このメールを解体し詳しく見ていきましょう! 件名は『[spam] <重要>三井住友カードお客様情報の確認』 差出人は 『三井住友カード』さんのウェブサイトを確認すれば分かりますが、こちらの企業ドメインは 複数のドメインを使い分け?では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

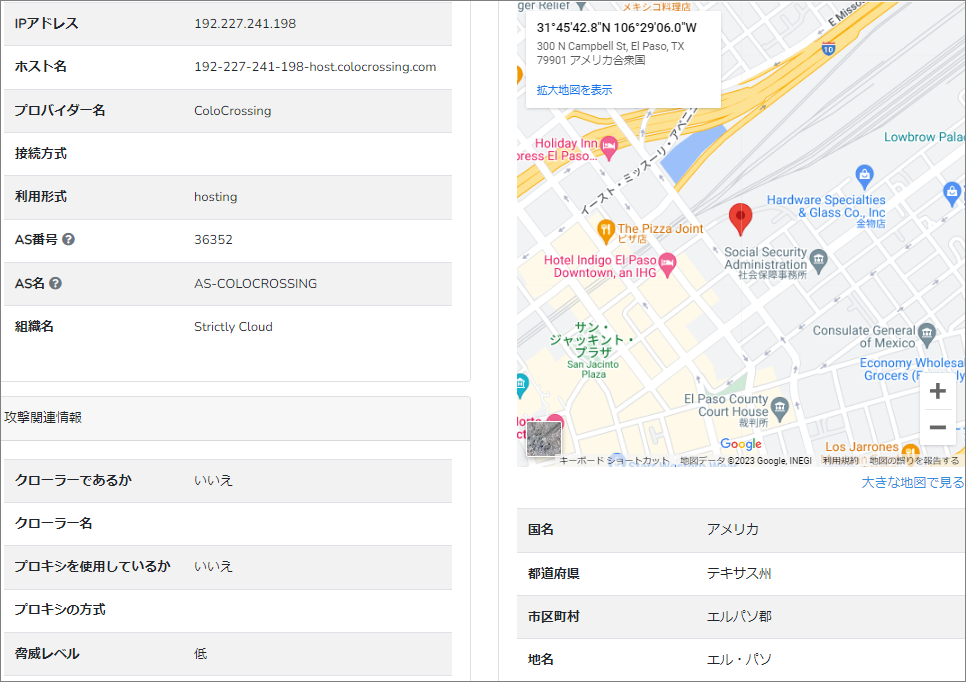

ん?… このドメインを割当てているIPアドレスと”Received”に記載のものと合致していますね。 では次に、メールアドレスにあったドメイン”service.jixijijinapp.cn”が差出人本人のものなのかどうかを これがドメイン”service.jixijijinapp.cn”の登録情報です。 このドメインを割当てているIPアドレス”192.227.241.206”と”Received”に記載のIPアドレスは ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。 このIPアドレスを元に割り出した危険度は『脅威レベル:高』 送信に利用されたのは、サイバー犯罪に使われることの多いと言われる『ColoCrossing』と言う 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを 代表地点としてピンが立てられたのは、アメリカテキサス州『エル・パソ』付近です。 スマホとPCを切り分けでは引き続き本文。

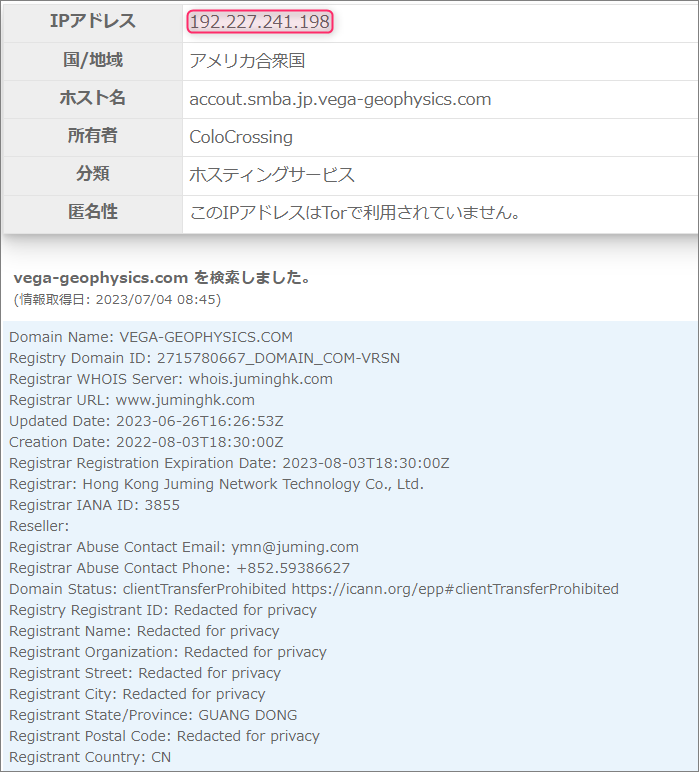

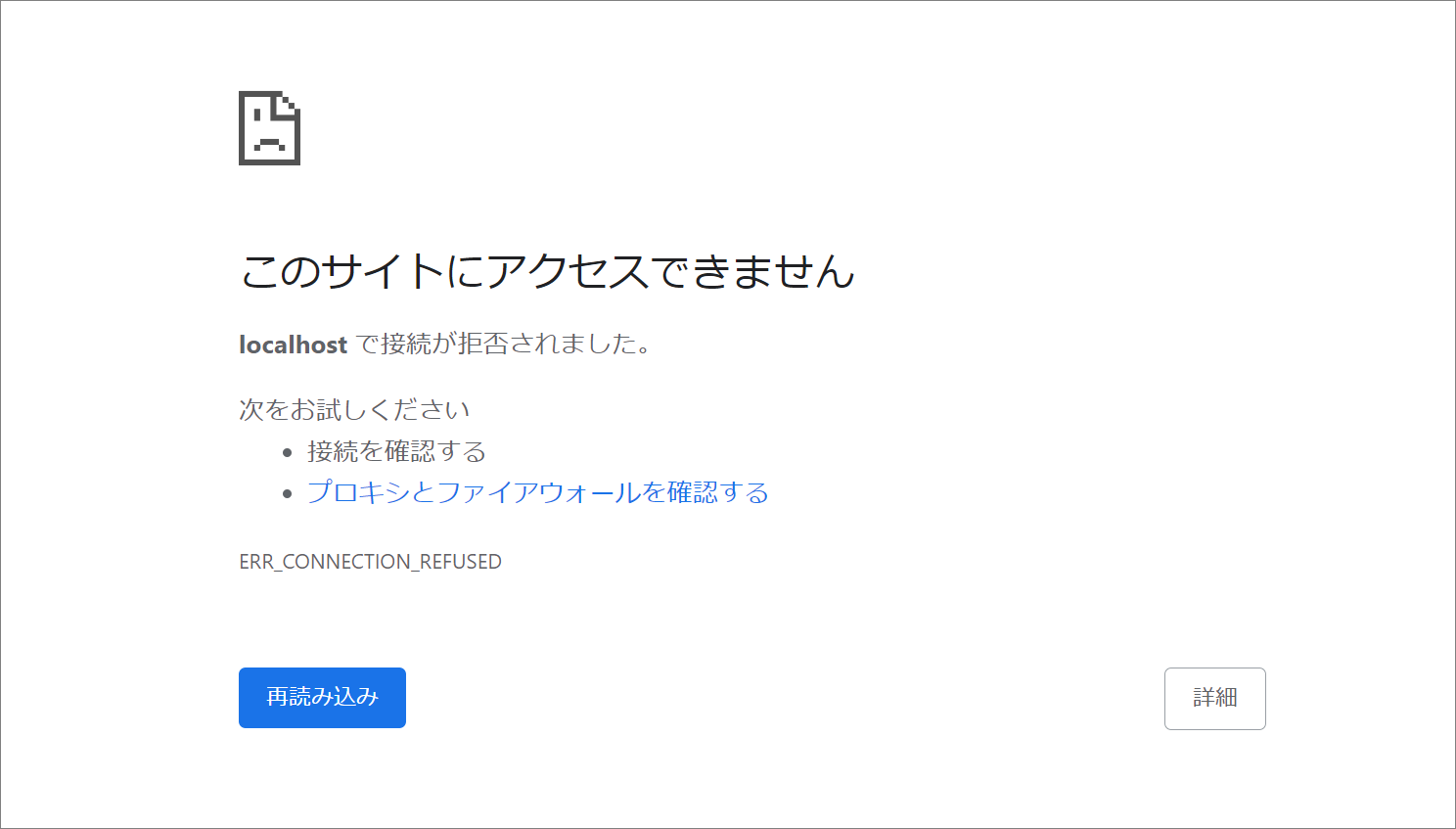

どことなく日本語がぎこちない気がしませんか?… このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。 既にしっかりブラックリストに登録済みですね。 このURLで使われているドメインは、サブドメインを含め”accout.smba.jp.vega-geophysics.com” 管理人は、中国の広東省の方のようですね。 このドメインを割当てているIPアドレスは”192.227.241.198”と、メールドメインで抽出したものと 先程と違って、脅威のレベルは低いとされていますが、プロバイダーはやはり『ColoCrossing』で 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A 『このサイトにアクセスできませんlocalhost で接続が拒否されました』と表示されました。 スマホの方が虚弱性が高いのでわざわざスマホ転送してまでは確認していませんが、スマホで接続すると まとめとにかく金融機関やショッピングサイト、ETCやえきねっとなどからメールが届いた際は 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)