再流行の兆し しばらく下火になっていた『NHK』を騙る詐欺メール。

1年以上前にも一度ご紹介してはおりますが、最近また波が来ているようなので復習の意味を込め

再びご紹介しようと思います。

このメールは、本日私のもとに届いたものです。

書いてある内容は以前のものとほとんど同じですが、前にナビダイヤルとして記載されていた電話番号は

『0590-099-033』で詐欺メールでよく使われるウソの番号でしたが、今回記載されている2つの番号は

どちらも本当にNHKで使われているものです。 では、このメールを解体し詳しく見ていきましょう!

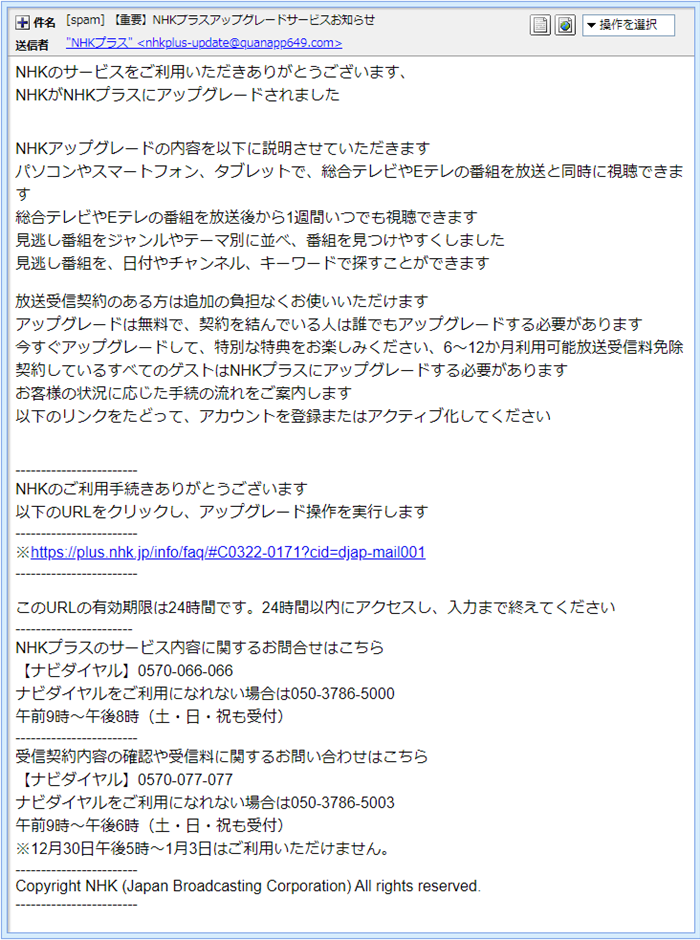

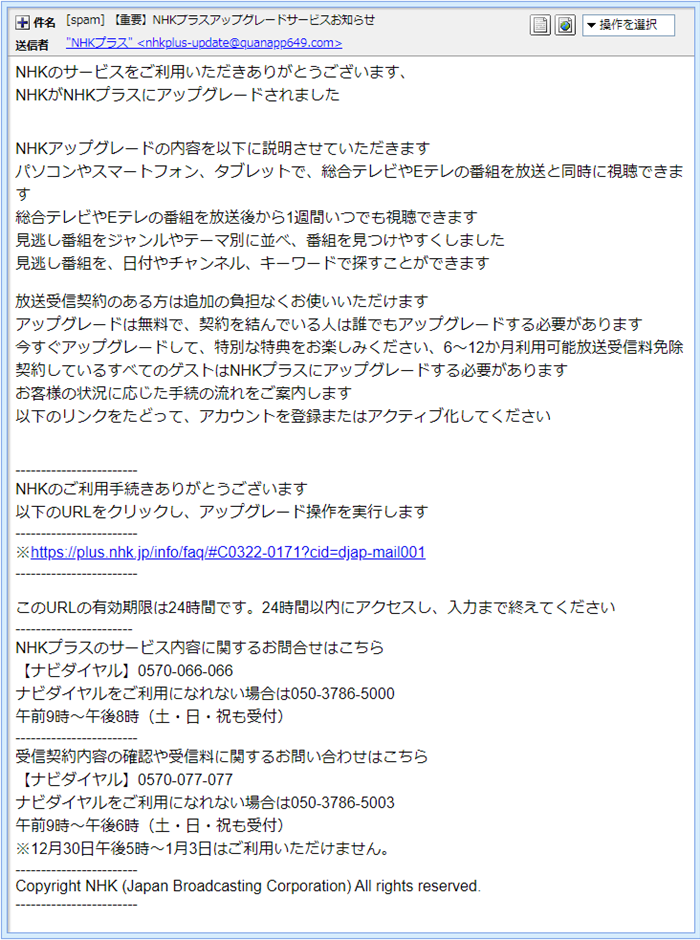

まずはプロパティーから見ていきましょう。 件名は「[spam] 【重要】NHKプラスアップグレードサービスお知らせ」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”NHKプラス” <nhkplus-update@quanapp649.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 以前のエントリーでは、偽装ながらちゃんと”noreply@nhk.or.jp”とNHKの公式ドメインの

メールアドレスが使われていましたが、今回は堂々とNHKとは全く関係の無い”quanapp649.com”

なんておかしなドメインのメールアドレスが使われています。

これ、本気で騙そうとしているのであるなら相当なおバカさんですね。(笑)

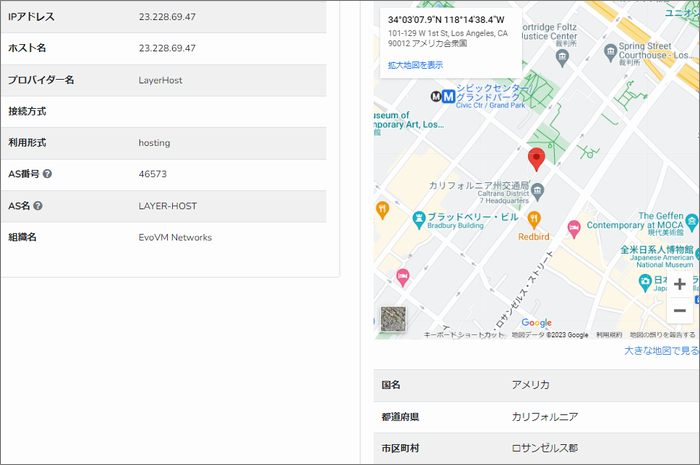

NHKがカリフォルニアのサーバーを利用する?! このメールがフィッシング詐欺メールであることは確定済みです。

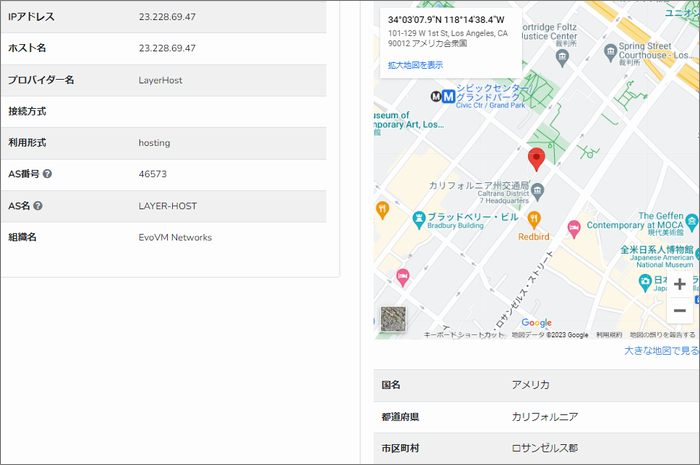

では、ヘッダーソースにある”Received”を確認しどこから送られてきたもの何かを調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。 | Received:「from mail2.quanapp649.com (unknown [23.228.69.47])」 | ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

記載されている末尾の数字は、そのサーバーのIPアドレスになり、これを紐解けば差出人の素性が

見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

送信に利用されたのは、アメリカロサンゼルスにある「LayerHost」と言うプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、これまたロサンゼルスの「カリフォルニア州交通局」付近です。

NHKがどうしてわざわざこのような海外に設置されたメールサーバーを利用するのでしょうか?

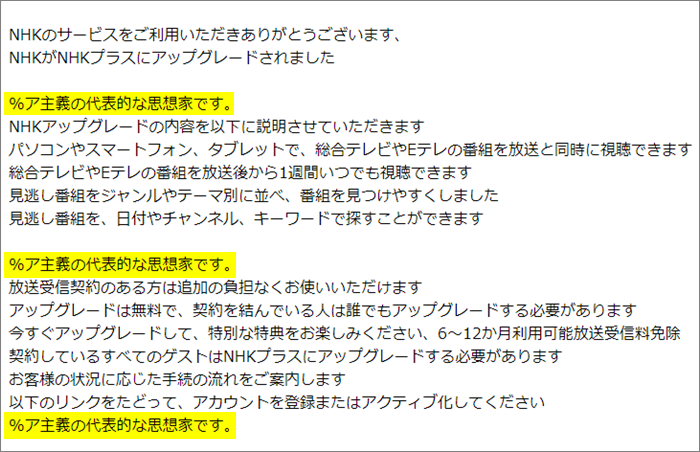

ノートンでは既に黒判定 では引き続き本文。 NHKのサービスをご利用いただきありがとうございます、

NHKがNHKプラスにアップグレードされました NHKアップグレードの内容を以下に説明させていただきます

パソコンやスマートフォン、タブレットで、総合テレビやEテレの番組を放送と同時に視聴できます

総合テレビやEテレの番組を放送後から1週間いつでも視聴できます

見逃し番組をジャンルやテーマ別に並べ、番組を見つけやすくしました

見逃し番組を、日付やチャンネル、キーワードで探すことができます 放送受信契約のある方は追加の負担なくお使いいただけます

アップグレードは無料で、契約を結んでいる人は誰でもアップグレードする必要があります

今すぐアップグレードして、特別な特典をお楽しみください、6〜12か月利用可能放送受信料免除

契約しているすべてのゲストはNHKプラスにアップグレードする必要があります

お客様の状況に応じた手続の流れをご案内します

以下のリンクをたどって、アカウントを登録またはアクティブ化してください ————————

NHKのご利用手続きありがとうございます

以下のURLをクリックし、アップグレード操作を実行します

————————

※https://plus.nhk.jp/info/faq/#C0322-0171?cid=djap-mail001

———————— このURLの有効期限は24時間です。24時間以内にアクセスし、入力まで終えてください | 皆さんは、このメールをみて 何か気が付きませんか?

このメールの本文、ほとんど句読点の”。”が使われていません。

”、”はしっかり使われているのになぜなのでしょうか?

恐らくこの本文を書いたのは、日本語に不慣れな輩なのでしょうね。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは本文内に直書きさられていてます。

良く見ると”plus.nhk.jp”とNHKの公式ドメインが使われているように見えますが、これは偽装です。

本当のリンク先のURLがこちらです。

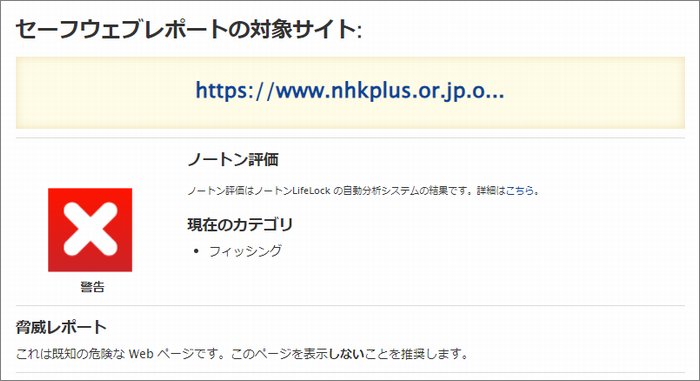

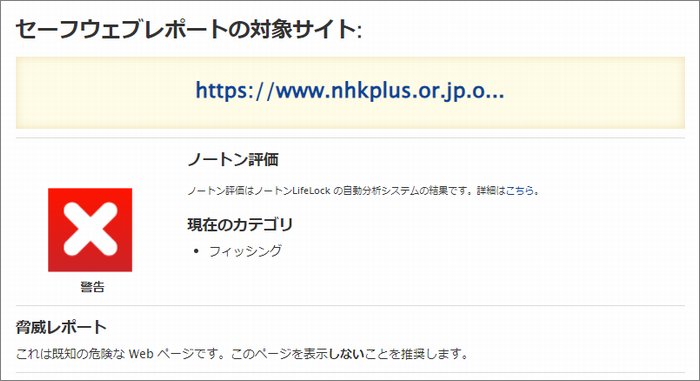

このリンク先のNorton「Safe Web」での危険度評価がこちら。

既にしっかりブラックリストに登録済みですね。

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは、サブドメインを含め”nhkplus.or.jp.olasdire.club”

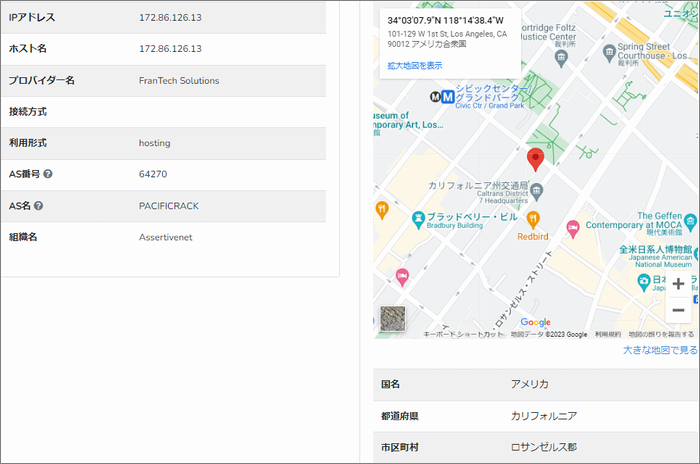

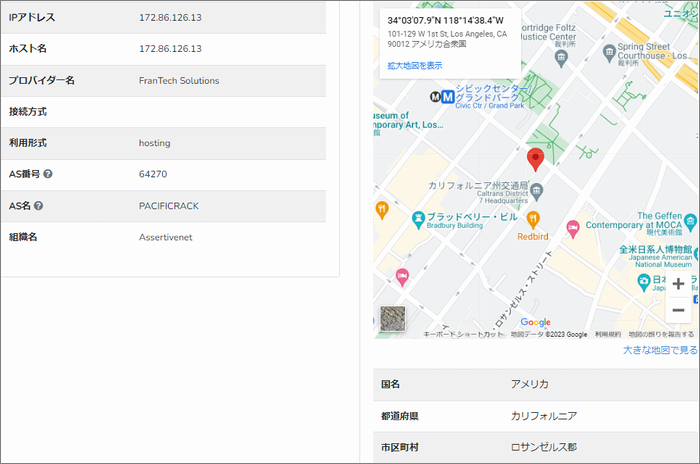

このドメインを割当てているIPアドレスを取得してみます。

このドメインを割当てているIPアドレスは”172.86.126.13”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

利用されているウェブサーバーは『FranTech Solutions』なんてホスティングサービスのようです。

このホスティングサービスは防弾ホスティングとして知られており、匿名性の高い違法サイトを

貸し出すことで有名です。 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

地図上にピンが立てられたのは、メールドメインのIPアドレス割り当て地と全く同じ場所で

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみましたがこのように表示され

接続はできませんでした。

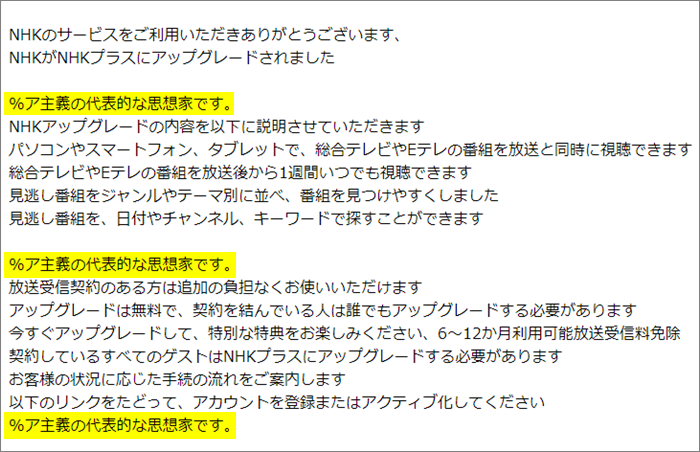

おまけ このメールには、普通では目に見えない部分にとあるものが隠されていました。

マーキング部分は、先程の本文には書かれていなかった部分。

どうして表示されたのかと言うと、HTML形式で表示されていたメールをテキスト表示に切り替えてみたら

あぶり出しのように現れてきました。 これは恐らく『ワードサラダ』と呼ばれるもので、受信メールサーバーに設置された迷惑メールを

仕分けするスパムフィルターを突破させようと、無意味な文字や記号などを隠し文字として潜ませる

手法です。

でも件名の”[spam]”と言う見出しでわかる通り、うちのサーバーは突破できなったようです。 最後までお読みくださりありがとうございます。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |