韓国語版アダルトハッキングメールだった メールボックスを開けてみるとハングル文字の件名のものが2通。

誰ですかこんなメール送ってきたのは?

私、全く読めません…(;^_^A

なにかなと思って、Google先生にお願いして翻訳してみると。 こんにちは、私はハッカーであり、お客様のオペレーティングシステムに正常にアクセスしました。

それに加えて、あなたのすべてのアカウントのアクセス権も得ました。数ヶ月目君を見守っていると。

あなたがアクセスした大人のサイトのためにコンピュータが悪意のあるプログラムに感染しています。

よくわからないかもしれないので、私は説明しません。

トロイの木馬ウイルスは、コンピュータや他のデバイスのあらゆる種類のアクセスと制御を可能にします。

だから私があなたのモニター画面で何をしているのかを見ることができ、カメラとマイクもオンに

することができます。だけど俺がキンダと言っても君は知らないって。

そこにもう一つのすべての連絡先と電子メールに入って見ることができる。

私のアンチウイルスはなぜこのマルウェアを捕まえませんでしたか?

回答:私が使用したマルウェアはドライバベースであり、4時間ごとに署名を更新してください。

だからウイルスワクチンではウイルスを捕まえられないと。

画面左半分には君が娘娘が打つ姿が、右半分には当時君が見ていた夜動が出てくる映像を作った。

マウスを1回クリックすると、ソーシャルネットワーク上のすべての電子メールと連絡先に

このビデオを振りかけることができます。

それに加えて、あなたが使用しているあらゆる種類のメッセンジャーにメールやチャット履歴も

公開できると。

このようなことが起こらないようにするには、私のビットコインアドレスにビットコインで

1450ドルを送ってください

(何を送るかわからない場合は、Googleで「ビットコインを購入」と検索してみてください)。

私のビットコインアドレス(BTC Wallet):18bLM3oUnLzSxe2KdeifsNRqgfG6FTJXcU

決済確認後すぐに画像を削除します。

それはすべてです。

それから私を見ることは決してありません。

50時間(2日以上)で対応する金額を送ってください。

この電子メールを開いた直後、私は知り、タイマーが始まります。

このメールは私のビットコインアドレスのように追跡することができないので、

どこかであなたの苦情を賭けてみました。私の辞書に間違いはありません。

あなたがこのメッセージを他の人と共有したことがわかったら、ビデオをまっすぐにします。

苦労! | まあ、機械翻訳なのでよく意味の分からないところもありますが、どうやらこのメールは

先日ご紹介した「アダルトハックイングメール」の韓国版のようですね。 気になる方は、こちらのリンクから先日のブログ記事で日本語のものをご紹介しているので

そちらをご覧ください。 『詐欺メール』「アカウントがハッキングされ、データが流出しています。アクセスを回復する方法はこちら。」と、来た件

このメール、日本語版と違いがあるのかどうか解体し詳しく見ていきましょう!

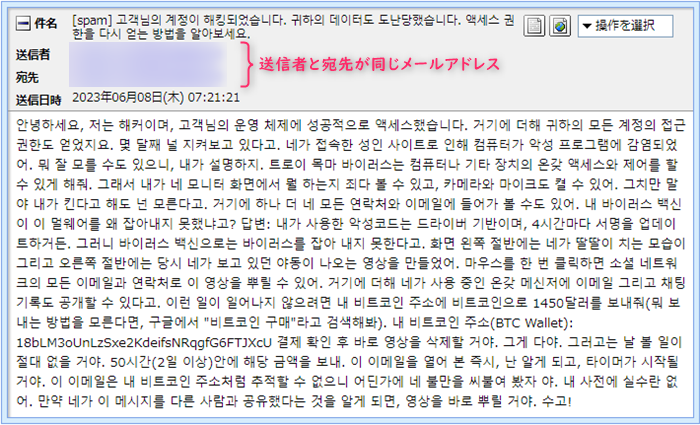

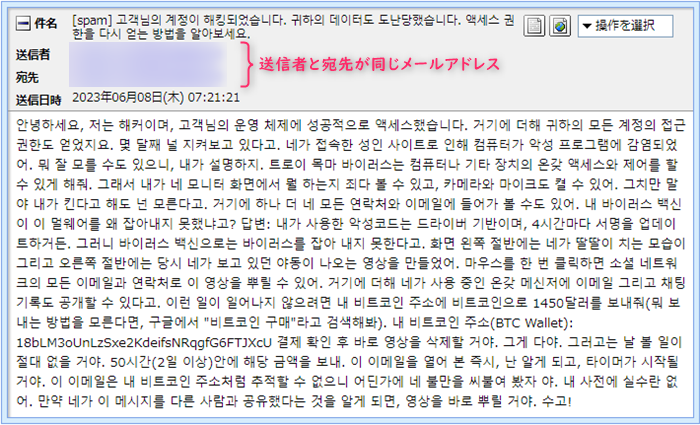

まずはプロパティーから見ていきましょう。 件名は「[spam] 고객님의 계정이 해킹되었습니다. 귀하의 데이터도 도난당했습니다. 액세스 권한을 다시 얻는 방법을 알아보세요.」

こちらも日本語に翻訳してみると。 | あなたのアカウントはハッキングされました。あなたのデータも盗まれました。アクセス権を再取得する方法を学びます。 | 先日の日本語で届いた際の件名は | アカウントがハッキングされ、データが流出しています。アクセスを回復する方法はこちら。 | ですから翻訳誤差も考えるとほぼ同じ件名ですね。 この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人も、先日のものと同じように送信者と宛先は全く同じで宛先のメールアドレスが

記載されています。

発信元はオランダ では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

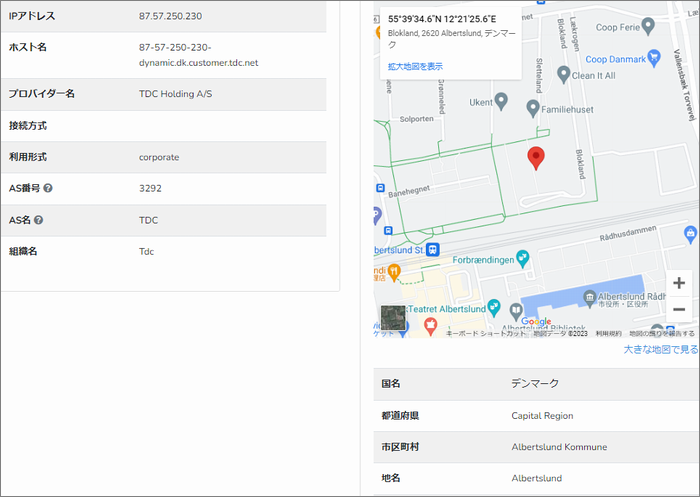

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。 | Received:「from 87-57-250-230-dynamic.dk.customer.tdc.net (87-57-250-230-dynamic.dk.customer.tdc.net [87.57.250.230])」 | ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”87.57.250.230”は、差出人が利用しているメールサーバーのもの。

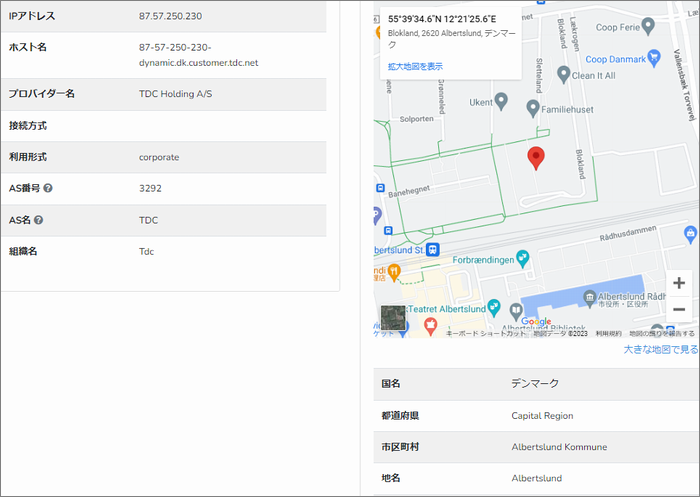

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

このIPアドレスに割当てられているドメインは”dynamic.dk.customer.tdc.net”

で、送信に利用されたホスティングサービスはデンマークにの通信会社で「TDC Holding A/S」です。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 ピンが立てられたのは、こちらもデンマークで「Albertslund(アルバートスルンド)」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

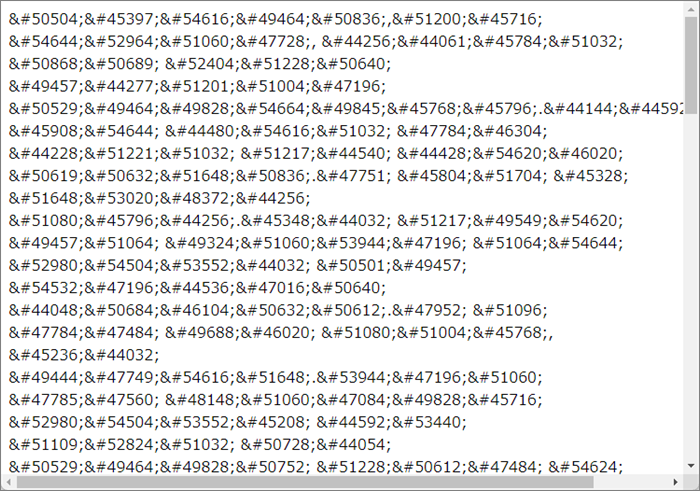

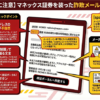

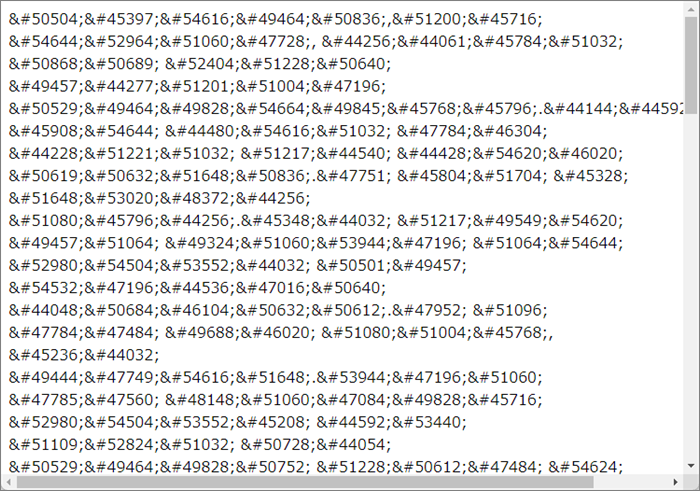

漏れなくサラダ付き この韓国版アダルトハッキングメールにも例によって「ワードサラダ」が漏れなく付けられていました。

今までにも何度かご説明していますが、これは、HTML形式で送られてきたメール本文をテキスト形式に

表示を切り替えたものです。

普通なら装飾の無い無機質で平文の文章が表示されるはずですが、「ワードサラダ」が施されている場合

このように意味の無い記号や数字が延々と並べられています。

これは、受信側のサーバーに迷惑メールを振り分けるために設けられたセキュリティーのスパムフィルタ

を混乱させて通過させるためのテクニックです。

でも、ハッカーごときのそのような手法は徒労に終わり、件名に『[spam]』とあるように、このメールは

しっかりとそのスパムフィルタの網に引掛りスパム判定されています。(笑)

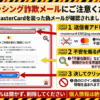

まとめ 以前にも同じ内容の英文のメールも受け取ったことがあるので、様々な言語に変換されて

各国に向け発信されているようで、その被害は世界的なもののようです。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |