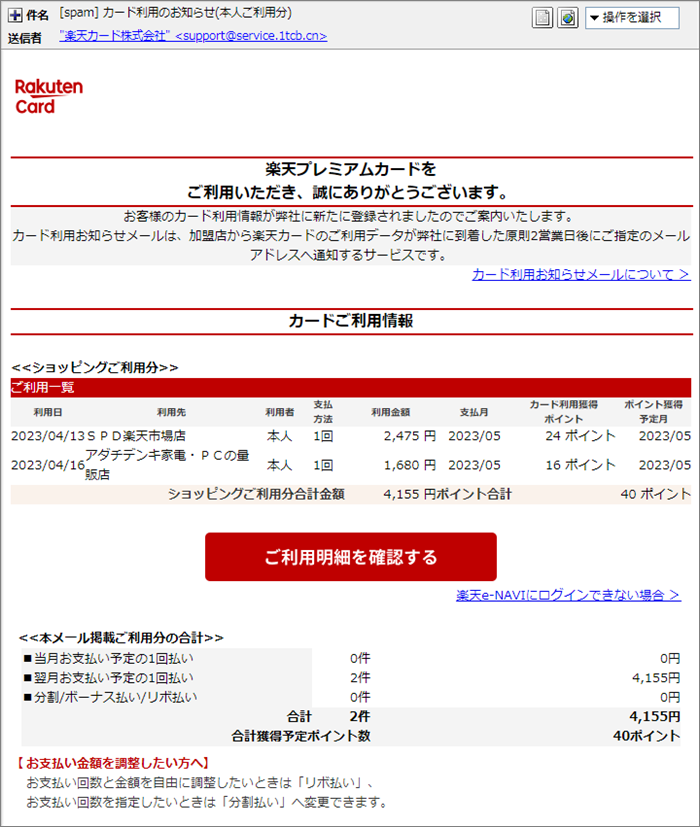

でもメールアドレスがね… これ、楽天を装った詐欺メールなんですが、楽天ユーザーの方でカードで商品購入されたことのある方は

ぜひお手元のカードご利用情報メールと見比べてみてください。

巧妙すぎて本物と全く見わけが付きません。

まあ、本物がHTMLメールなので悪意と知識さえあれば誰で簡単に複製できてしまうのですが… ありもしないカードの利用情報を突き付けられた受信者は、身に覚えのない子の支払いを

リンクをたどり見に行ってしまう。

その際、ログインのためにアカウント情報を入力するので、その情報が送信者に渡り

そのアカウント情報を利用しショッピングされて詐欺が成立って流れでしょうね。 では、このメールを解体し詳しく見ていきましょう!

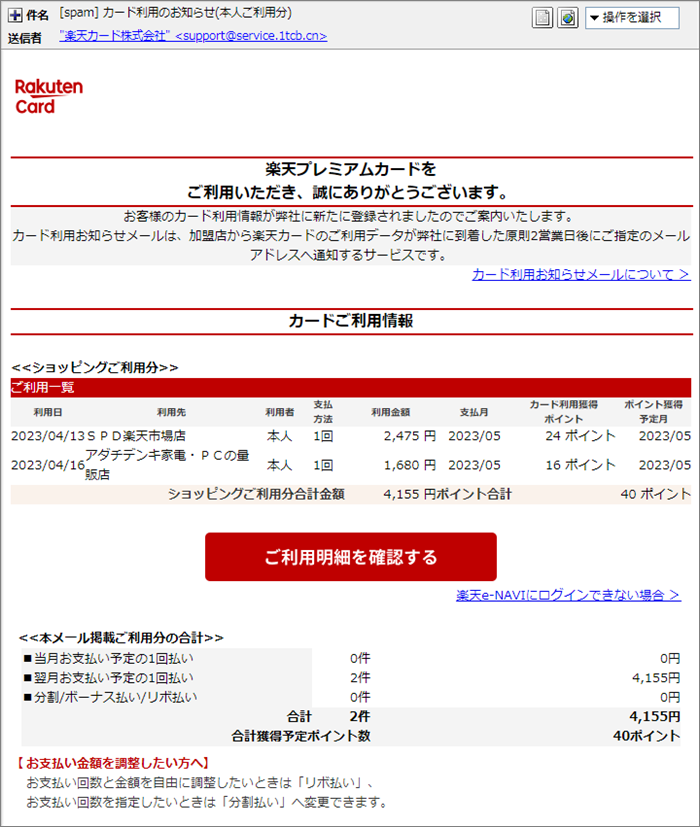

まずはプロパティーから見ていきましょう。 件名は

「[spam] カード利用のお知らせ(本人ご利用分)」

こんな件名見せられたら誰だって一瞬「あれ?何か買ったかな?」と思うはず。

でも、うちの受信サーバーの場合、しっかりとこのように”[spam]”とスタンプが付けられているので

迷惑メールの類だと簡単に見破ることができます。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”楽天カード株式会社” <support@service.1tcb.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 はい、ここにも詐欺メールを見破るポイントが隠されていますよね。

そう、楽天カード名義で送られてくるメールドレスのドメイン(@以降)は”mail.rakuten-card.co.jp”

でもこのメールの場合”service.1tcb.cn”なんて中国の国別ドメインが使われているもの。

これじゃ頭隠して尻隠さずって感じですぐに見破られてしまいます。

”yahoo”や”Amazon”までもが登場する(笑) では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

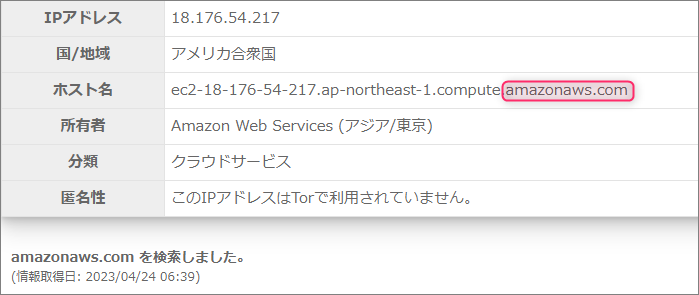

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「support@service.1tcb.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20230430044614864767@service.1tcb.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from yahoo2.com.cn (18.176.54.217)」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。

あれれ?差出人は確か「楽天カード」を名乗っていましたよね?

なのに”yahoo2.com.cn”ってのはいかがなものでしょうか?

”yahoo2”ってのが笑わせますよね(笑)

ま。このドメインも眉唾ですが… | 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

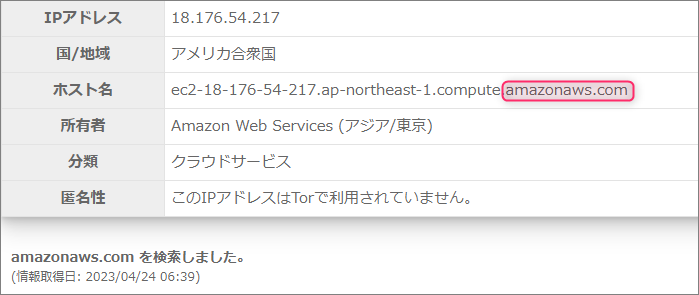

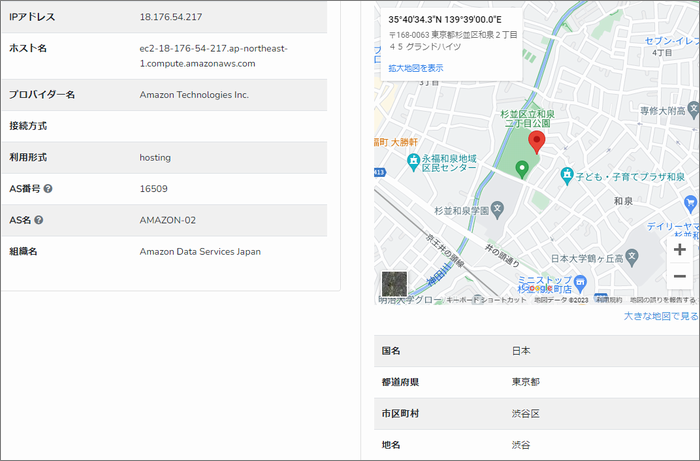

”Received”のIPアドレス”18.176.54.217”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを逆引きしてみます。

このIPアドレスには、サーバーや通信回線などのインフラを提供しているアマゾンウェブサービスの

”amazonaws.com”と言うドメインが割り当てられていることが分かりました。

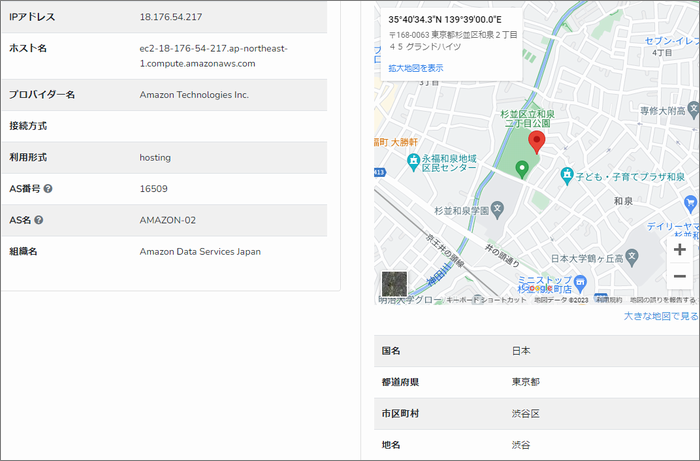

と言うことは、この差出人はそのユーザーであり、インフラを利用してこのメールを送信したようです。 今度はこのIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、国内有数のフィッシング詐欺メールの生産地の

東京都杉並区和泉2丁目付近です。

ここからはたくさんの詐欺メールが配信されていることが、今までの調査で判明しています。

ドメインの持ち主は、ご多分に漏れず中国の方 では引き続き本文。

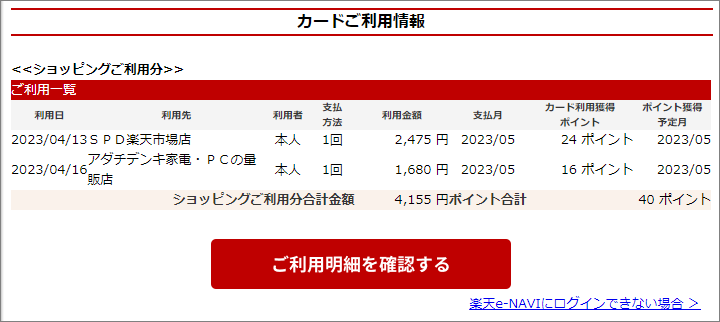

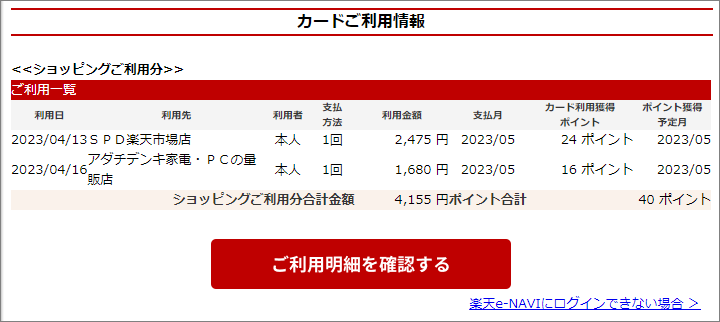

「SPD楽天市場店」と「アダチデンキ家電・PCの量販店」でショッピングをしたことになっています。

もちろんそのような利用はありません。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ご利用明細を確認する」って書かれたところに張られていて、リンク先のURLと

トレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

待て待て、このような危険なサイトが「未評価」とはいただけません。

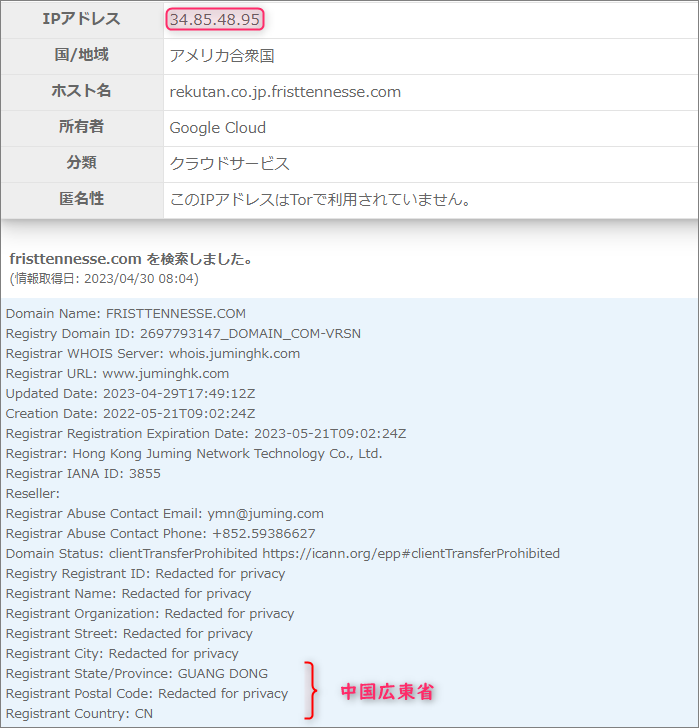

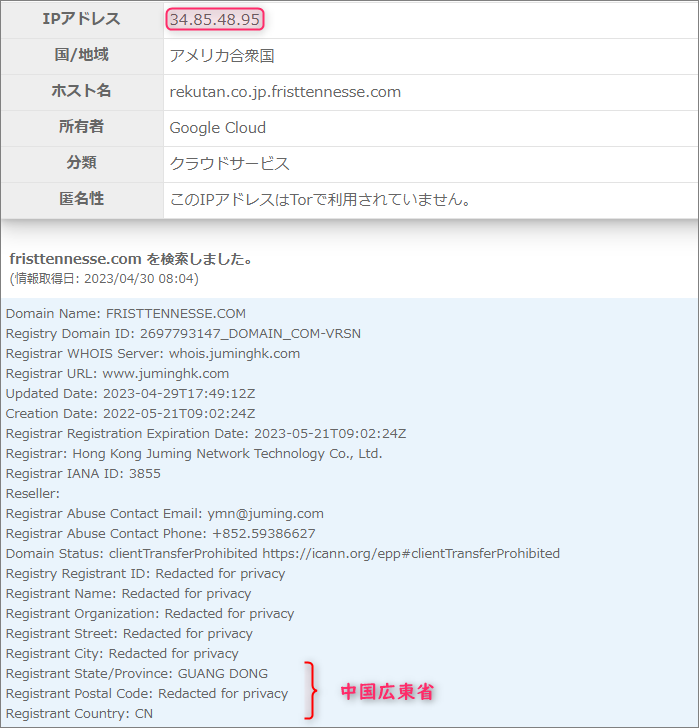

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”rekutan.co.jp.fristtennesse.com”

”rekutan.co.jp”と楽天の世紀ドメインが使われているように見えますが、このURLのドメイン部分は

”fristtennesse.com”ですからお間違いの無いようにお願いします。 では、このドメインにまつわる情報を取得してみます。

このドメインの持ち主さんは、ご多分に漏れず中国の方。

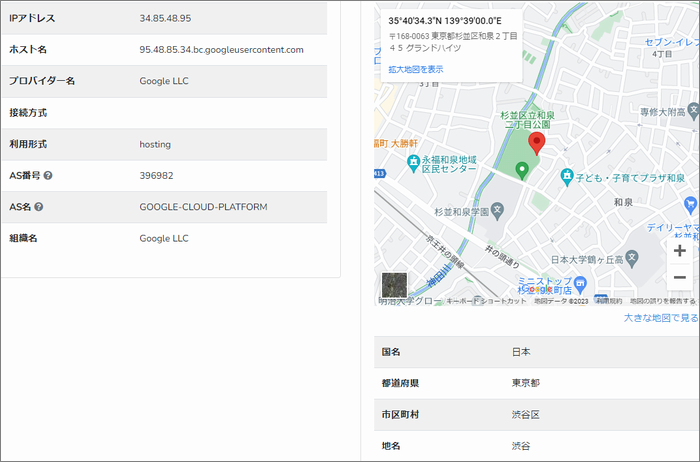

詐欺サイトのドメインは決まって中国の方が持ち主ですね! このドメインを割当てているIPアドレスは”34.85.48.95”

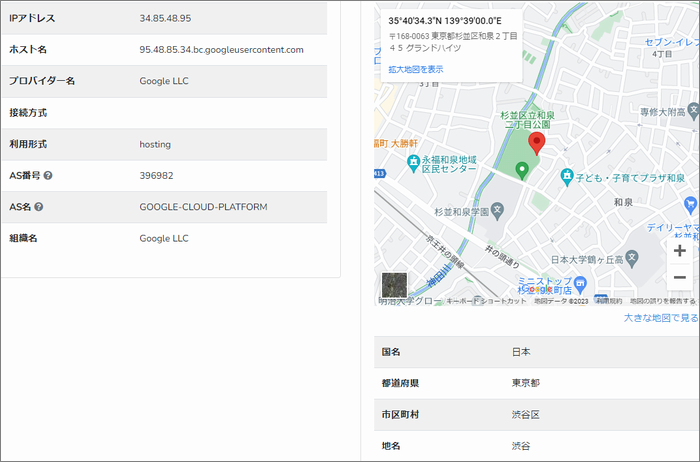

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。 おっと、代表地点としてピンが立てられのは、またしても東京都杉並区和泉2丁目付近。

それに今度はGoogleがインフラを提供しているネットサービスの「Google LLC」が利用されたようで

「Google LLC」を使いこの辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されて

いるようです。 トレンドマイクロの「サイトセーフティーセンター」での危険度評価からすると、リンク先サイトは

どこからもブロックされることなく無防備に放置されているとおもわれます。

そんな詐欺サイトへ、安全な方法を利用し訪れてみました。

案の定あっさりと開かれたのは本家とそっくりの楽天へのログインページ。

当然偽サイトですからログインしてはいけません。

ここでログインすることによって犯人側にアカウント情報が流れてしまい詐欺を実行されてしまいます。

まとめ いや~、件名に”[spam]”と表示されてなければ危うく騙されそうなメールでしたね。

バカみたいなメールも多いですが、中にはこのように巧妙なものもあるので気が抜けません。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |