ヤバいよ!ヤバいよ! 何気にさらっとこんなメールが届きました。

マイナポイント獲得期限が間もなく終わるので期限内に申請するように促していますが

このメールは、作為のある人間が送り付けた詐欺メールです。 ん?ちょっと待ってよ!

どうして国の機関が私のメールアドレスを知っているの?

もし本当に知ってるとしたら、それはどこかから流出したものです。

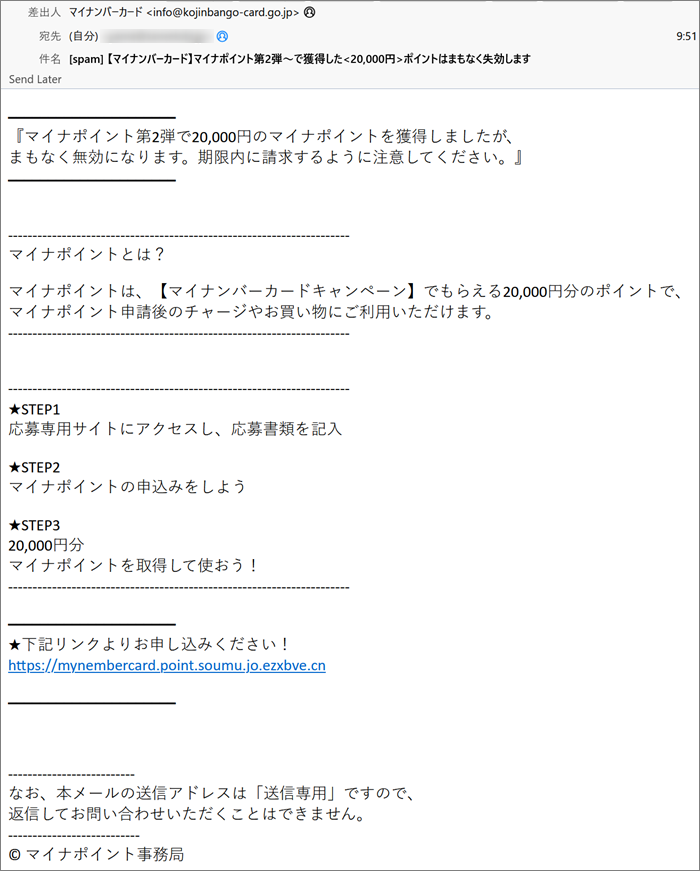

国が国民に対してそんなことしますか?(;^_^A さて、このメールの文頭にこのように書かれています。 『マイナポイント第2弾で20,000円のマイナポイントを獲得しましたが、

まもなく無効になります。 期限内に請求するように注意してください。』 | これまた何かおかしいですよね?

未申請の方を狙っているはず、なのに20,000円のマイナポイントを獲得したのに更に請求しろって

どういうことなのでしょうか?

ま、詐欺メールに理屈こねてても仕方ないのでメールを解体し詳しく見ていきましょう!

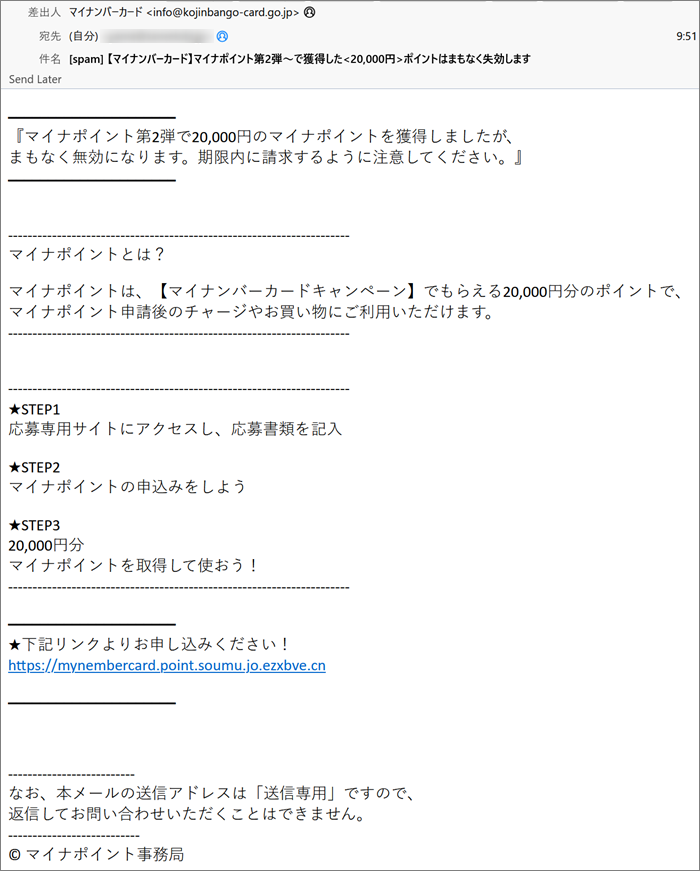

まずはプロパティーから見ていきますよ。 件名は

「[spam] 【マイナンバーカード】マイナポイント第2弾~で獲得した<20,000円>ポイントはまもなく失効します」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「マイナンバーカード <info@kojinbango-card.go.jp>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 調べてみると”kojinbango-card.go.jp”と言うドメインは、間違いなく政府機関である

「総務省自治行政局住民制度課」の持ちものですが、件名に”[spam]”とあるので

このメールは詐欺メール故に偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

政府機関が上海のプロバイダーを使う?! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「info@kojinbango-card.go.jp」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「024A40536E41BAD6F0189B15370C47FE@AXX.baidu.com」 あらら。。。

”baidu.com”は、最大の検索エンジンを提供する百度のドメインです。

どうしてそんな企業のドメインがここに表示されているのでしょうね?(^^;)

”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。 | | Received:「from kojinbango-card.go.jp (unknown [106.75.62.46])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”kojinbango-card.go.jp”と言い張るようですね。

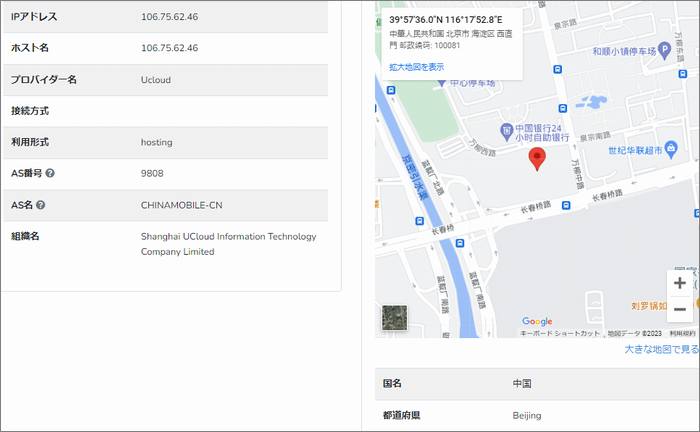

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”kojinbango-card.go.jp”について調べてみます。

やはりこのドメインは「総務省自治行政局住民制度課」さんの持ち物です。

そして”203.138.19.29”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”106.75.62.46”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

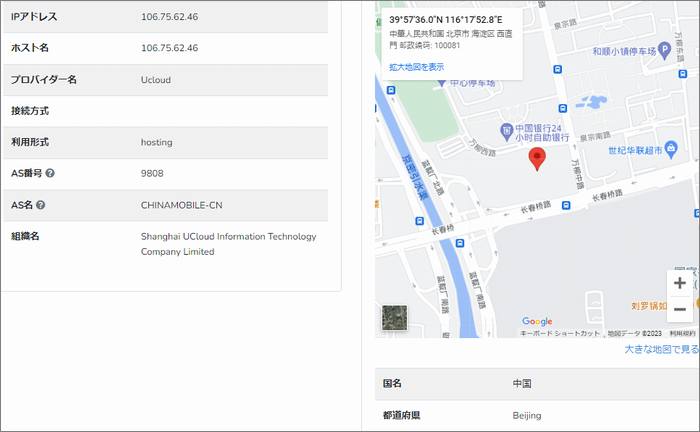

”Received”のIPアドレス”106.75.62.46”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその回線の情報と割り当て地を確認してみます。

利用されているプロバイダーは、中国上海にある「UCloud」

位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた

上でご覧ください。

代表地点としてピンが立てられたのは、中国 北京市 海淀区付近です。

このメールは、この付近に設置された「UCloud」のメールサーバーを介して私に届けられたようです。

はたして政府機関が、中国のメールサーバーを介して国民にメールを送るでしょうか?(笑)

なぜかリンク先が中国のドメイン では引き続き本文。 ━━━━━━━━━━━━━━━━━━━━━

『マイナポイント第2弾で20,000円のマイナポイントを獲得しましたが、

まもなく無効になります。 期限内に請求するように注意してください。』

━━━━━━━━━━━━━━━━━━━━━ ———————————————————————-

マイナポイントとは? マイナポイントは、【マイナンバーカードキャンペーン】でもらえる20,000円分のポイントで、

マイナポイント申請後のチャージやお買い物にご利用いただけます。

———————————————————————- ———————————————————————-

★STEP1

応募専用サイトにアクセスし、応募書類を記入 ★STEP2

マイナポイントの申込みをしよう ★STEP3

20,000円分

マイナポイントを取得して使おう!

———————————————————————- ━━━━━━━━━━━━━━━━━━━━━

★下記リンクよりお申し込みください!

h**tps://mynembercard.point.soumu.jo.ezxbve.cn ━━━━━━━━━━━━━━━━━━━━━ ————————–

なお、本メールの送信アドレスは「送信専用」ですので、

返信してお問い合わせいただくことはできません。

—————————

© マイナポイント事務局 | なんだかえらくさっぱりしたメール本文ですね。

いくらさっぱりさせたからと言って「© マイナポイント事務局」だけの署名は無いでしょ… このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは”h**tps://mynembercard.point.soumu.jo.ezxbve.cn”

直リンク防止のため敢えて一部文字を変更しています。

良く見てください。

ドメインが”.cn”なんて中国の国別ドメインが使われていますよ。

まあ詐欺メールのほとんどが中国で作られているので仕方りませんが、あからさまに使われていると

その神経を疑います。 さて、リンク先の危険性をトレンドマイクロの「サイトセーフティーセンター」でチェックしてみます。

えっ、ヤバいよ!

まさかの安全宣言って…

これは見逃すことは到底できません。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

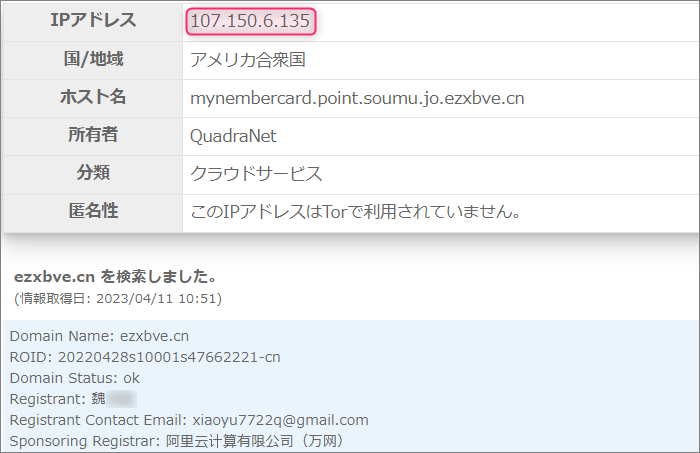

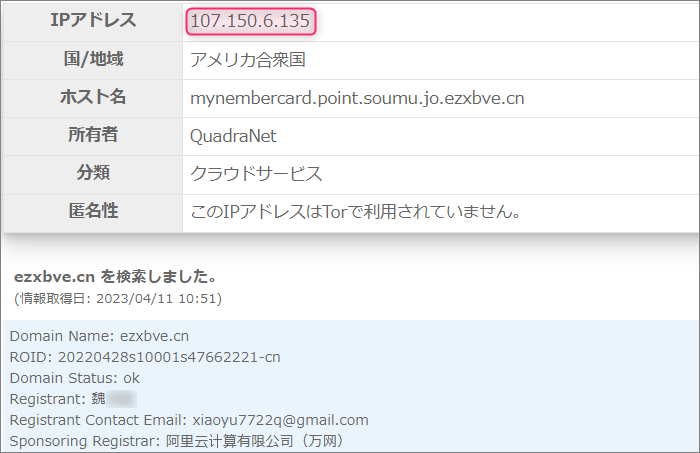

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”mynembercard.point.soumu.jo.ezxbve.cn”

このドメインにまつわる情報を取得してみます。

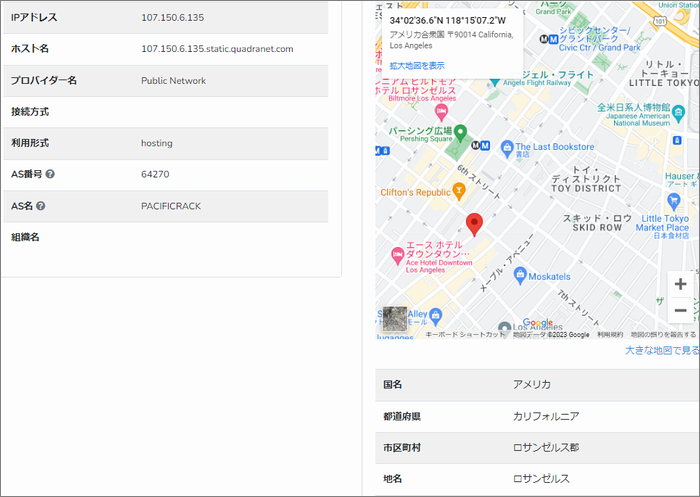

申請登録者は、私には読めない文字を含む漢字3文字の氏名の方で恐らくは中国の方でしょう。 このドメインを割当てているIPアドレスは”107.150.6.135”

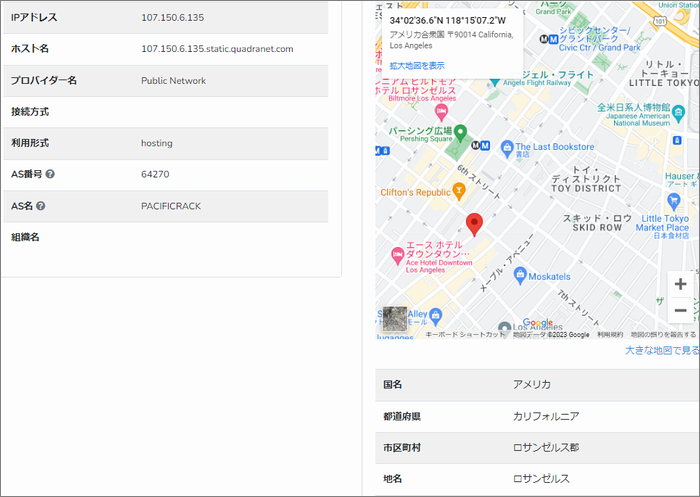

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

代表地点としてピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています!

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先サイト、気になったので見てきましたが、表示されたのは「localhost で接続が拒否されました」

と書かれたエラーページ。

見に行くまでもありませんでしたね。

恐らくミッションを達成したのか、それとも当局に目を付けられたからなのか

詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ 国の機関を騙った不届きものからのメールでしたね。

それにしても必ずと言っていいほど詐欺メールには中国と言う国の影が顔を出してきます。

日本と中国の政府で何とかこういったメールを撲滅させることはできないものでしょうか? 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |