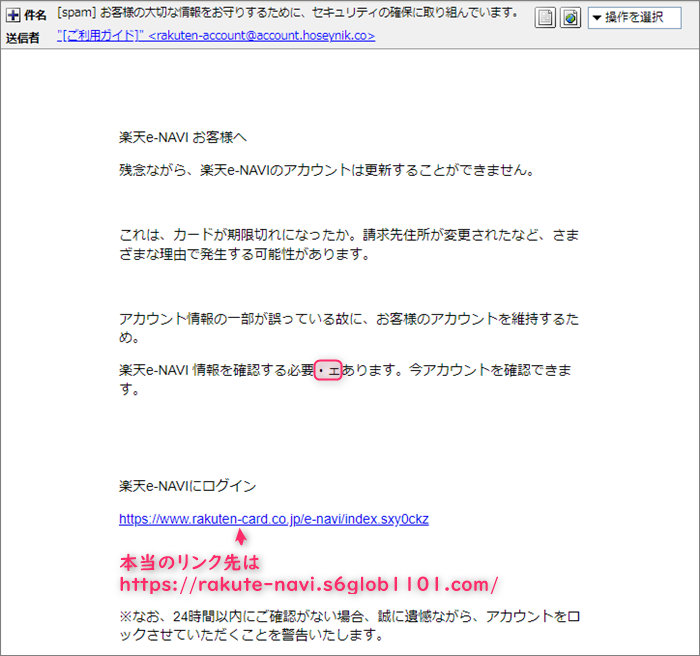

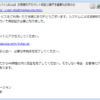

いい加減に「必要・ェ」直したら? 楽天カードからこのようにアカウントの更新ができなかったとのメールが届きました。

その理由にはカードが期限切れになったか、請求先住所が変更されたなどがあるそうで、リンクから

情報を更新するように求められています。

もちろんこのメールは詐欺メールで、かなり昔から使われている文面であ、相変わらず「必要・ェ」と

文字化けが修正されていません。

ま、気が付いていないのか直す気ないんでしょうね。

リンク先も偽装されているようだし… では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] お客様の大切な情報をお守りするために、セキュリティの確保に取り組んでいます。」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”[ご利用ガイド]” <rakuten-account@account.hoseynik.co>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 だからね、何度も言わせないでほしいのだけど、楽天グループさんには”rakuten.co.jp”って

会社の代表するドメインがあります。

それなのにこのようなでたらめな”hoseynik.co”なんてドメインを使うはずがありません!

だいたい”.co”なんてドメイン、コロンビアの国別ドメインだし…

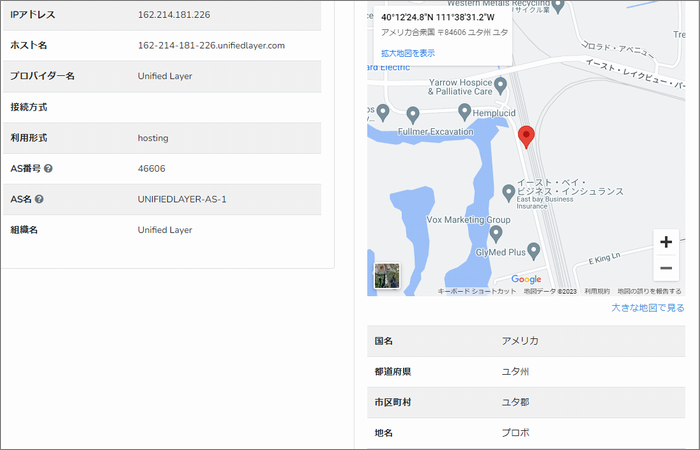

アメリカユタ州のサーバーから送信 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「rakuten-account@account.hoseynik.co」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「from account.hoseynik.co (unknown [162.214.181.226])」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「20230324203558270317@account.hoseynik.co」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、メールアドレスにあったドメイン”account.hoseynik.co”について調べてみます。

このドメインは中国貴州省から申請されていますね、でもそれ以外の詳しい情報はマスクされています。

そして”162.214.181.226”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと全く同じなので、楽天のものではないかながら偽装はされていません。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

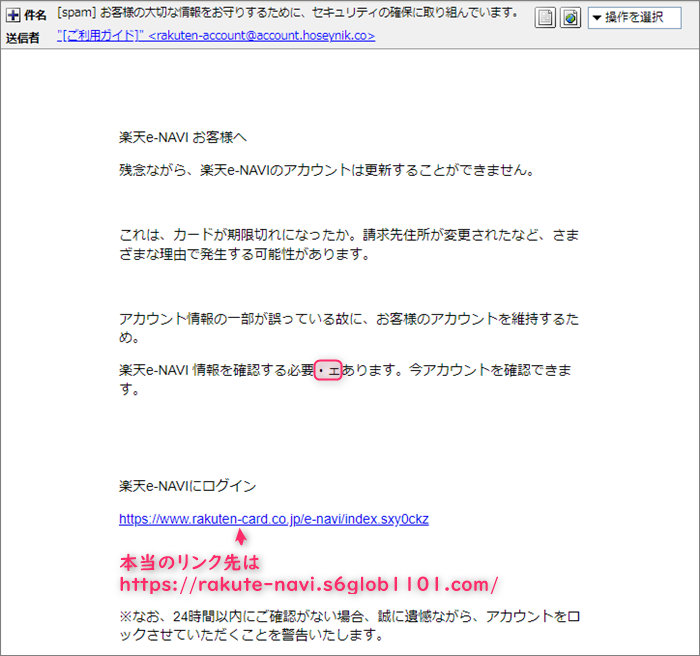

”Received”のIPアドレス”162.214.181.226”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、アメリカユタ州プロボ付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

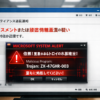

偽装されたリンク先は? では引き続き本文。 | 楽天e-NAVI お客様へ 残念ながら、楽天e-NAVIのアカウントは更新することができません。

これは、カードが期限切れになったか。請求先住所が変更されたなど、さまざまな理由で発生する可能性があります。

アカウント情報の一部が誤っている故に、お客様のアカウントを維持するため。

楽天e-NAVI 情報を確認する必要・ェあります。今アカウントを確認できます。 楽天e-NAVIにログイン h**ps://www.rakuten-card.co.jp/e-navi/index.sxy0ckz ※なお、24時間以内にご確認がない場合、誠に遺憾ながら、アカウントをロックさせていただくことを警告いたします。 | このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に直書きされていますが、先も書いたようにこのURLは偽装されていて、

実際には別のサイトに接続されます。

リンク先のURLとトレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

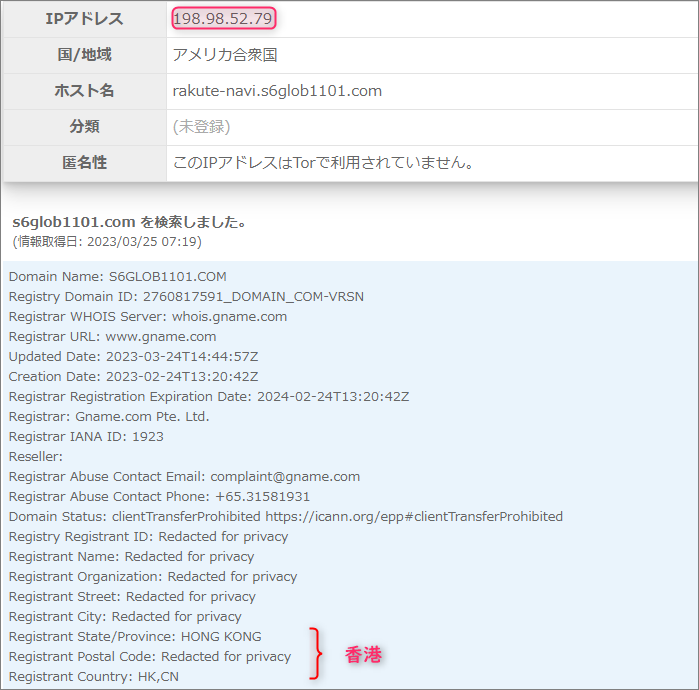

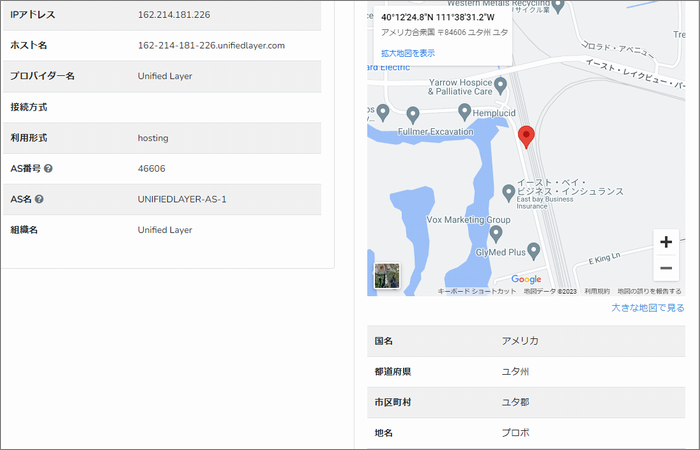

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”rakute-navi.s6glob1101.com”

このドメインにまつわる情報を取得してみます。

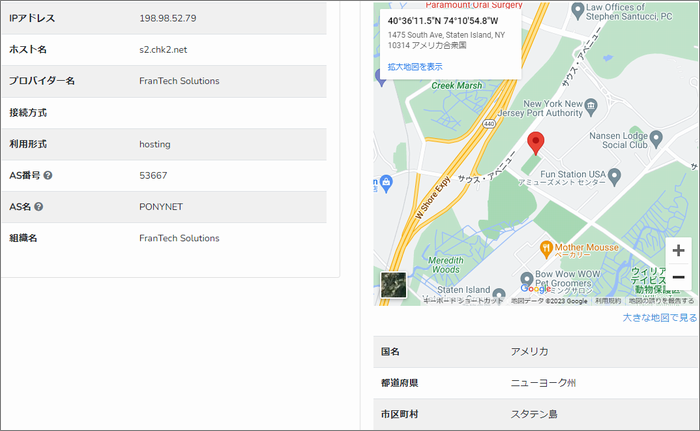

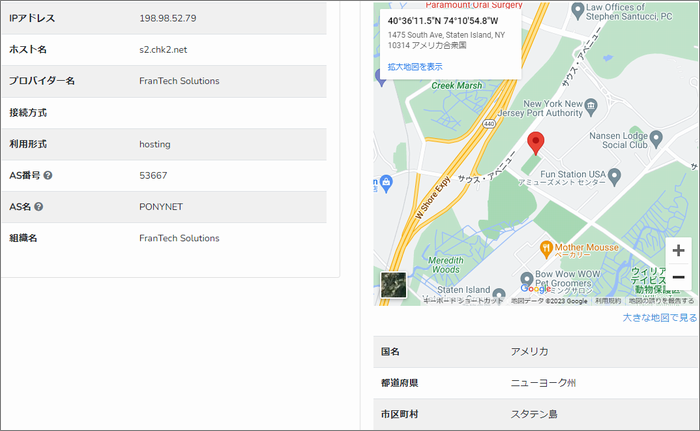

申請登録は、香港から、やはりそれ以外は詳しく取得できません。 このドメインを割当てているIPアドレスは”198.98.52.79”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。 ピンが立てられのは、ニューヨーク州ステタン島付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの「サイトセーフティーセンター」での危険度評価からすると、リンク先の詐欺サイトは

どこからもブロックされることなく無防備な状態で放置されているものと思われます。

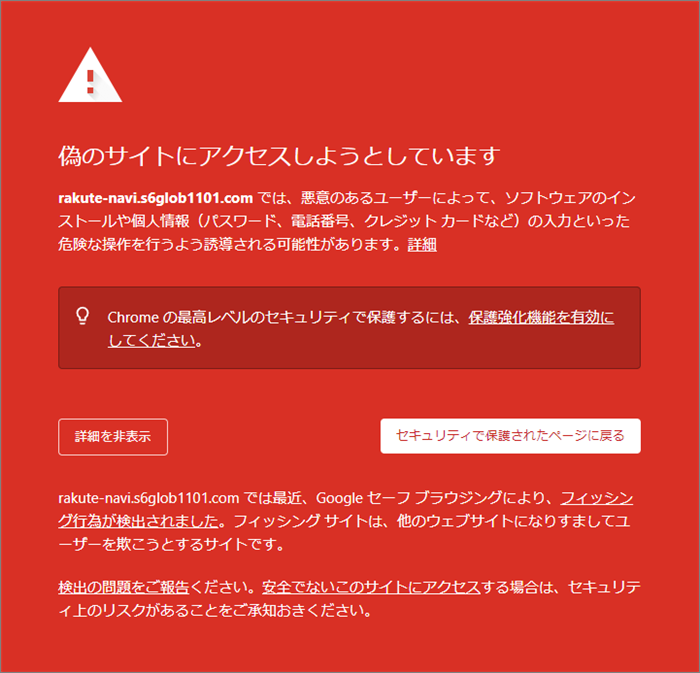

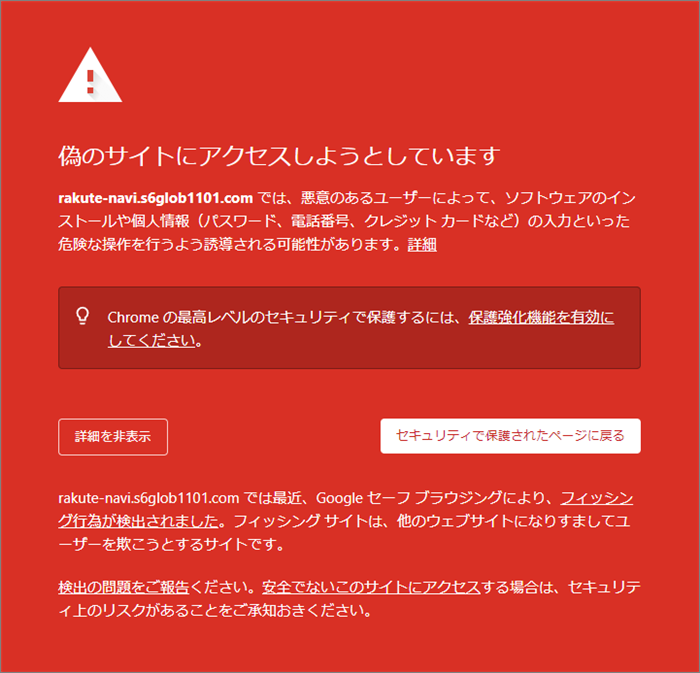

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみると。

おっと、Googleではすでに危険なサイトと認識されており、真っ赤な画面でブロックされました。 構わず先に進んでみると、表示されたのは案の定楽天へのログイン画面。

本物の楽天のログインページを丸ごとコピーしダウンロードして、自分のサイトへアップロードした

クローンサイトです。

ですからURL以外は本物と全く見分けがつきません。

まとめ ここ数日は「三井住友」系を騙る詐欺メールが横行していますが、まだまだAmazonや楽天を騙るものが

主流です。

もう免疫のできた方がほとんどでしょうが、魔がさすこともあるのでくれぐれもお気をつけください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |