口座有っても無くてもエラーなんでしょ?(笑) 皆さんは、銀行、ショッピングサイト、職場、取引先等からの重要なメールの

宛名について考えたことはありますでしょうか?

私は、これらのメールの宛名はビジネスマナーとして必ず秘湯だとお考えていて

逆に宛名の無い物や抽象的な宛名のメールは、努めて相手にしないようにしています。

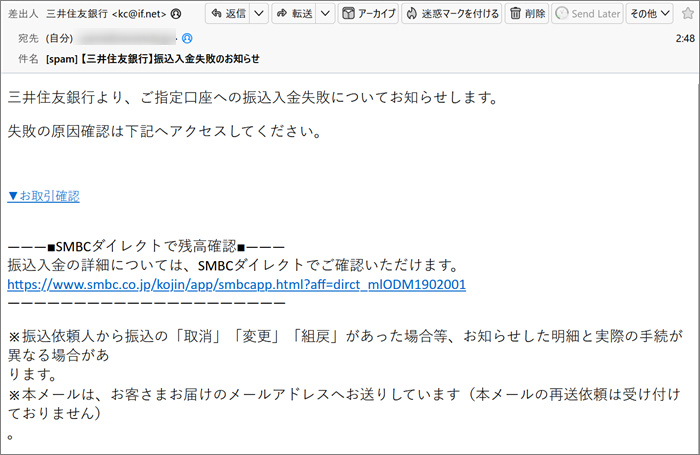

それは、これらのメールにSMAP(迷惑メール)が多く含まれるからです。 今日も「三井住友銀行」から、このように宛名の無いメールが1通届いております。

これ去年の8月にも同じ件名の物エントリーしていましたね。 『詐欺メール』「【三井住友銀行】振込入金失敗のお知らせ」と、来た件

でも少し日にちも経過しているので自分への戒めも込めて改めてエントリーさせて

いただきことにしました。 まず第一に、私は「三井住友銀行」に口座を持っていないことをお伝えしておきます。

書かれているのは、指定口座への振込入金が失敗したとの報告で、リンクから原因を確認するように

促しています。 おかしいですよね?

持っていないのに架空の口座に対しての入出金など端からできるはずがありませんから

エラーになるはずです。

まっ、有っても無くてもエラーと言うのでしょうけどね。(笑) では、このメールを解体し詳しく見ていきましょう!

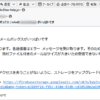

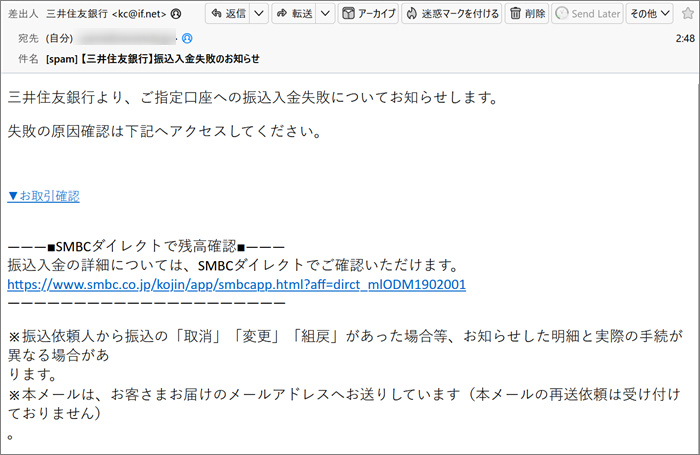

まずはプロパティーから見ていきましょう。 件名は

「[spam] 【三井住友銀行】振込入金失敗のお知らせ」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「三井住友銀行 <kc@if.net>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「三井住友銀行」の正規ドメインが”smbc.co.jp”ってことぐらい懸命な方ならご存じですよね?

それなのにこのメールのドメインは”if.net”…

どんなドメインを使おうが構いませんが、偽装することができる差出人のメールアドレスを

あからさまに本家と違うメールアドレスを使うのはとても大胆です。

それに、詐欺メールにこのように短い価値の高いドメインのアドレスをまともに

使うはずがないので、これも偽装の可能性が大です。

ではその辺りを含め、次の項で見ていくことにしましょう。

こんな短いドメインを犯罪に使うはずない では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

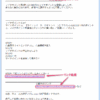

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「kc@if.net」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20230309014838570540@if.net」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from if.net (unknown [49.81.156.254])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

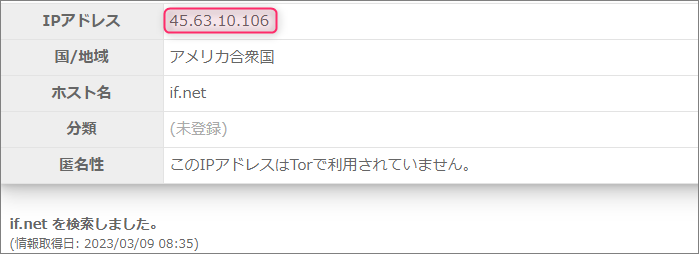

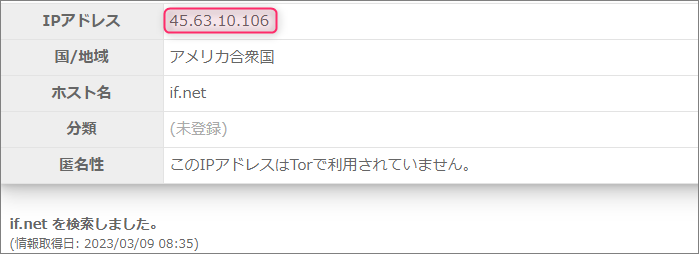

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、どこまでもくまで自分のドメインは”if.net”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”if.net”について調べてみます。

はい、”45.63.10.106”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”49.81.156.254”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

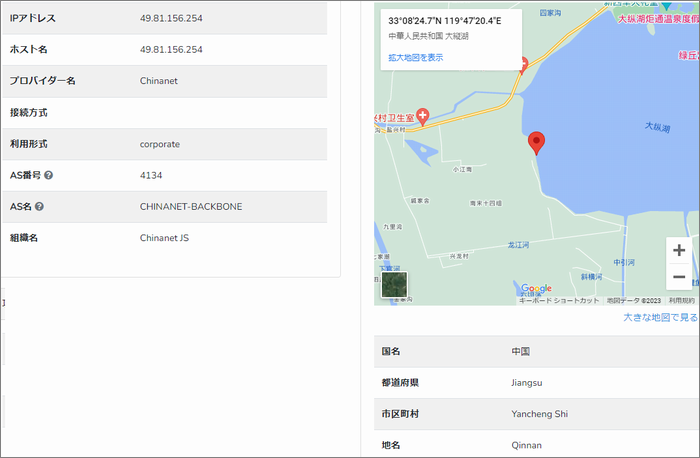

これを紐解けば差出人の素性が見えてきます。

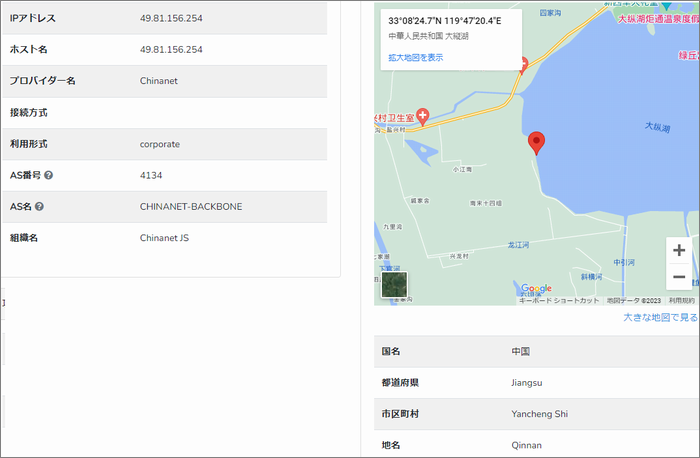

”Received”のIPアドレス”49.81.156.254”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、中国の観光地「大縦湖」のほとりです。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

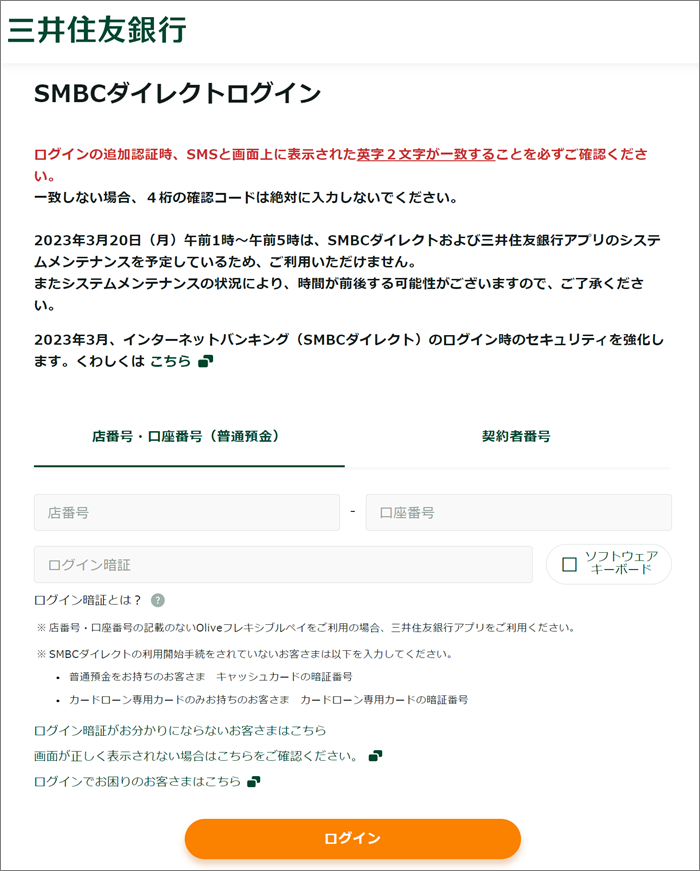

詐欺サイトはメッカの、ロサンゼルス近郊にあり では引き続き本文。 | 三井住友銀行より、ご指定口座への振込入金失敗についてお知らせします。 失敗の原因確認は下記へアクセスしてください。 ▼お取引確認 ―――■SMBCダイレクトで残高確認■―――

振込入金の詳細については、SMBCダイレクトでご確認いただけます。

https://www.smbc.co.jp/kojin/app/smbcapp.html?aff=dirct_mlODM1902001

――――――――――――――――――――― ※振込依頼人から振込の「取消」「変更」「組戻」があった場合等、お知らせした明細と実際の手続が異なる場合があ

ります。

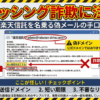

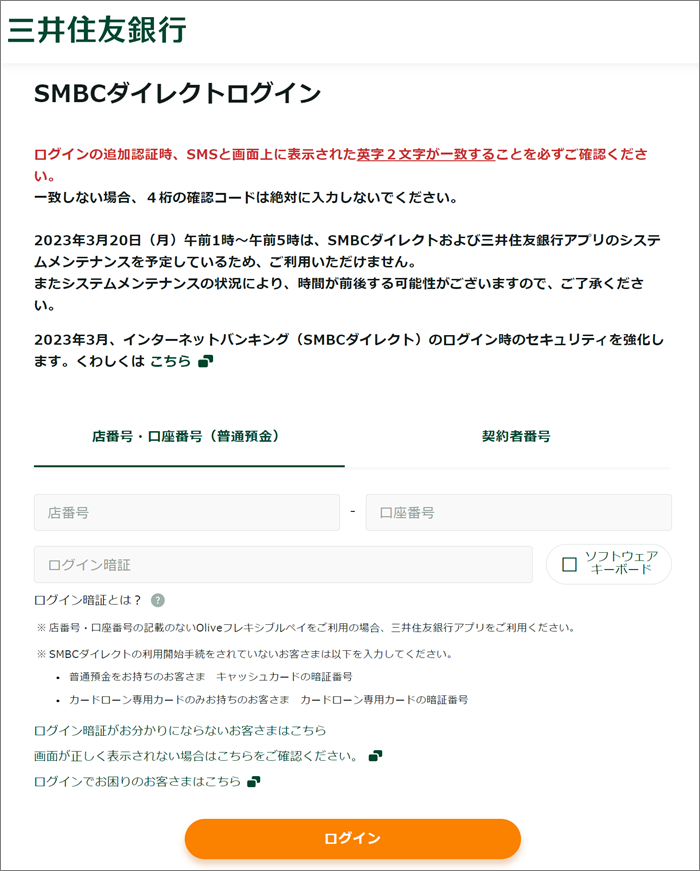

※本メールは、お客さまお届けのメールアドレスへお送りしています(本メールの再送依頼は受け付けておりません) | このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「▼お取引確認」って書かれたところに張られていて、リンク先の

URLとトレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

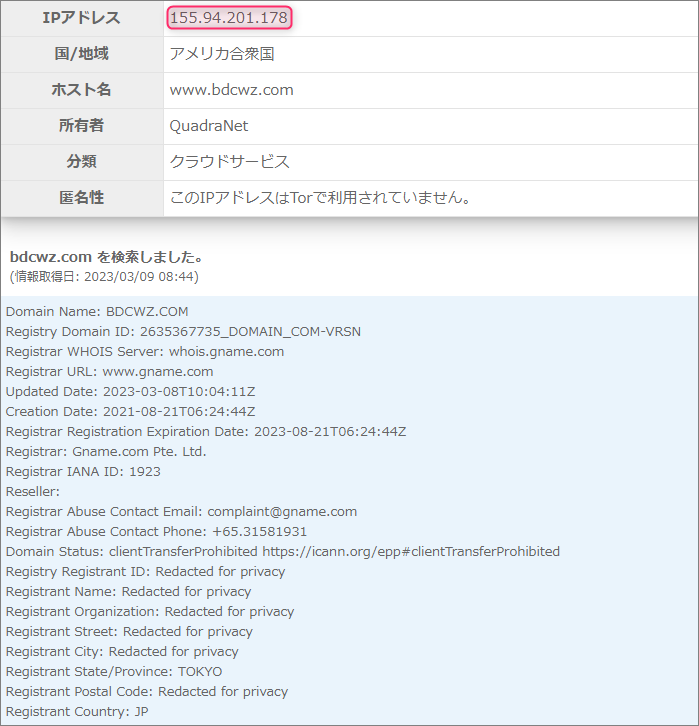

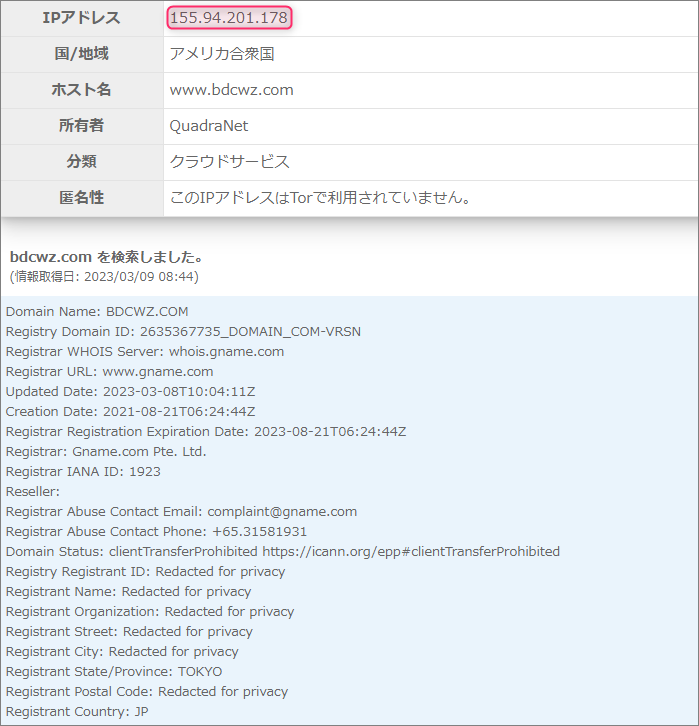

そのカテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、”www.bdcwz.com”

このドメインにまつわる情報を取得してみます。

申請登録は、東京から行われているようですが、それ以外の項目はプライバシー保護で

マスクされていて確認することはできません。 このドメインを割当てているIPアドレスは”155.94.201.178”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

代表地点としてピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています!

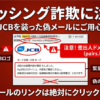

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 これは昨日ブログ内で紹介した詐欺サイトと全く同じ内容ですね。

差出人のメールアドレスや、利用サーバー等は異なるものの恐らくは同一犯の仕業。

ある程度のミッションが完了するまで続けることでしょうね。

まとめ ここ数日、三井住友銀行を騙る詐欺メールが少し増えているように思います。

特にここしばらくはこの手のメールにご注意ください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |