ちょっと、何言ってんだか… またまたおかしなメールが届きましたよ。

ちょっと、何言ってるんだかさっぱり分からないのですが、ビットコインにて謝礼金を

要求しているようです。 では、このメールを解体し詳しく見ていきましょう!

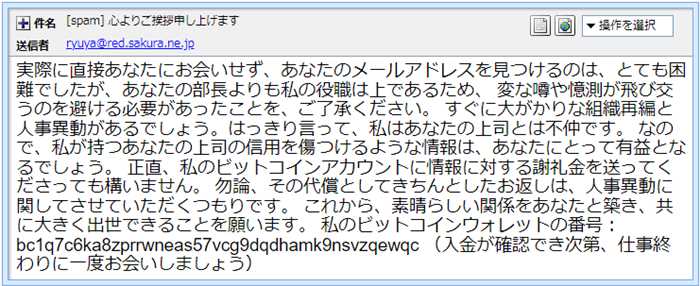

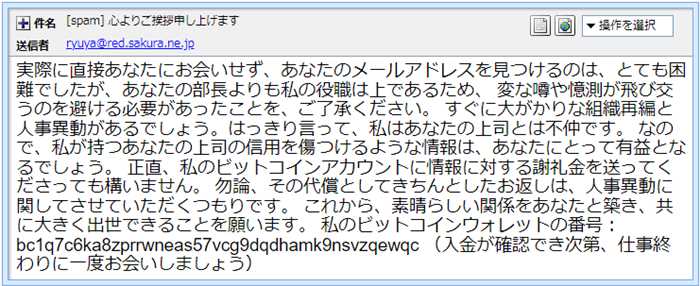

まずはプロパティーから見ていきましょう。 件名は

「[spam] 心よりご挨拶申し上げます」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「ryuya@red.sakura.ne.jp」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

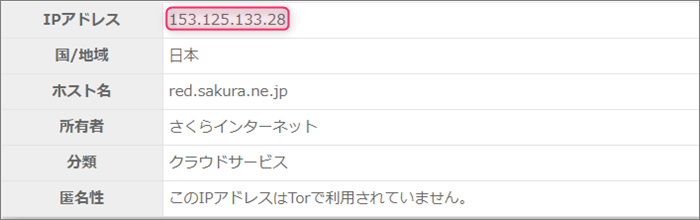

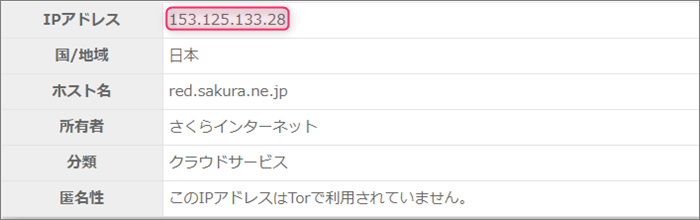

ですから、ここは信用できない部分です。 ”sakura.ne.jp”は、ホスティングサービスの「さくらインターネット」さんのお持ちのドメイン。

ということはこの差出人、こちらのユーザーさんなのでしょうか?

いや、偽装の可能性もあるので調べてみる必要がありそうですね!

ブラジルからの危険なメールだった では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「ryuya@red.sakura.ne.jp」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「63FBB930.4525.3FDD7C@ryuya.red.sakura.ne.jp」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from 187-95-163-210.idctelecom.net.br (187-95-163-210.idctelecom.net.br [187.95.163.210])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”red.sakura.ne.jp”について調べてみます。

当然ちゃんと「さくらインターネット」さんの持ち物です。

そして”153.125.133.28”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”187.95.163.210”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 因みにこのIPアドレスには、”Received”にあったのと同じこのような”idctelecom.net.br”と言う

ブラジルの国別ドメインが割り当てられていました。

「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

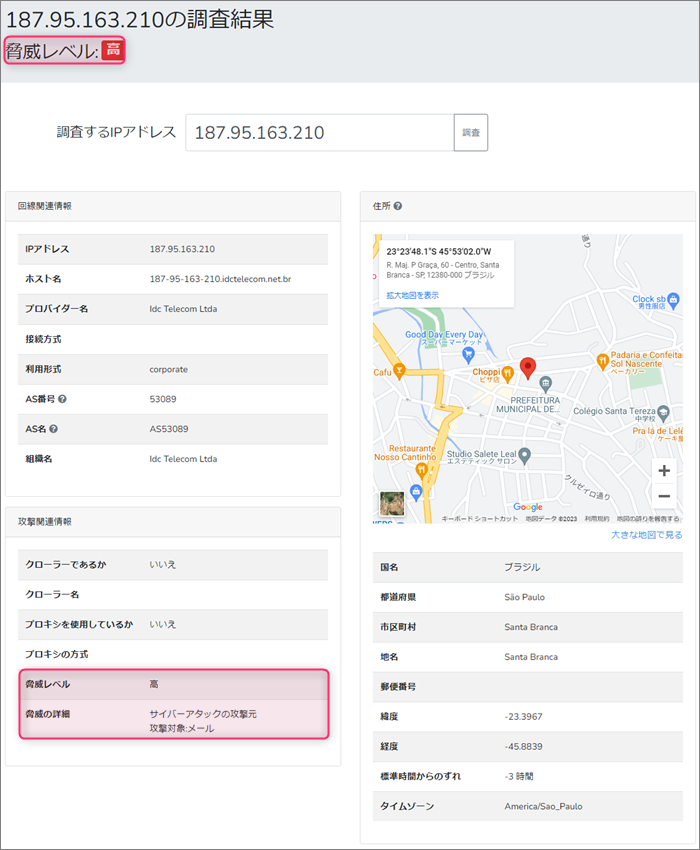

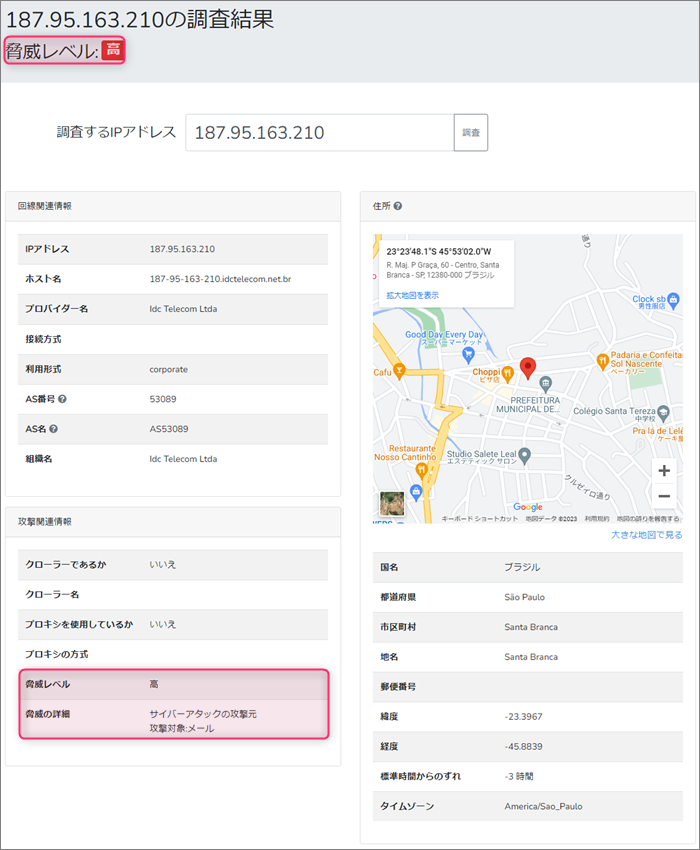

”Received”のIPアドレス”187.95.163.210”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその危険度と割り当て地を確認してみます。

このIPアドレスの脅威レベルは「高」で、その詳細はメールによる攻撃と書かれています。

危険なものであることは既に周知されているようですね。 次に割り当て地。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、ブラジルのサンパウロ付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

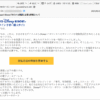

ワードサラダ付き では引き続き本文。 実際に直接あなたにお会いせず、あなたのメールアドレスを見つけるのは、とても困難でしたが、

あなたの部長よりも私の役職は上であるため、 変な噂や憶測が飛び交うのを避ける必要があったことを、

ご了承ください。

すぐに大がかりな組織再編と人事異動があるでしょう。

はっきり言って、私はあなたの上司とは不仲です。

なので、私が持つあなたの上司の信用を傷つけるような情報は、あなたにとって有益となるでしょう。

正直、私のビットコインアカウントに情報に対する謝礼金を送ってくださっても構いません。

勿論、その代償としてきちんとしたお返しは、人事異動に関してさせていただくつもりです。

これから、素晴らしい関係をあなたと築き、共に大きく出世できることを願います。

私のビットコインウォレットの番号: bc1q7c6ka8zprrwneas57vcg9dqdhamk9nsvzqewqc

(入金が確認でき次第、仕事終わりに一度お会いしましょう) | 見やすいように適当な箇所で改行しておきました。 マジで何言ってるんだかさっぱりわかりません。

人事異動で優遇してやるから仮想通貨でその代償報酬を支払えと言っているようです。 こういったメール、往々にしておまけが付いてることが多く、ご多分に漏れずこのメールにも

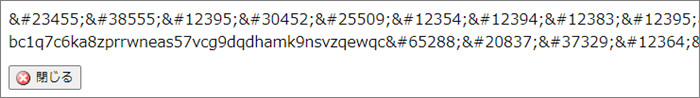

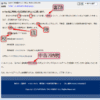

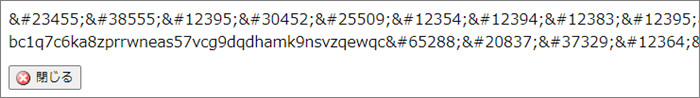

それが付いていました。 それがこれです。

これは単純に先程のHTML形式で書かれたメールをTEXT形式に表示の切り替えを行ったもの。

表示しきれていませんが、意味の分からない数字や記号などがズラーっと枠外までびっしりと

書かれています。

これはワードサラダと呼ばれる詐欺メールの技法で、このように意味不明な文字や記号を並べることで

サーバーに備わった詐欺メールフィルターを通過させようとする手法です。

でも残念ながら、件名の[spam]が示すようにこのメールはしっかりと詐欺メール判定で黒とされています。

まとめ 経験上こういったメールはブラジル絡みが多いような気がします。

しかしこのような意味不明なメールで誰かが仮想通貨を送金すると本気で思っているのでしょうか?

骨折り損に終わるような気がしますけど…(笑) 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |