なぜに定期メンテでパスワードが無効になるの?(笑) 皆さんのところにはこのようなメール届いておりませんでしょうか?

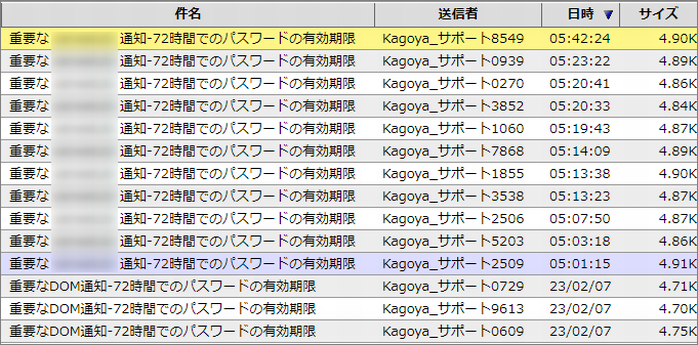

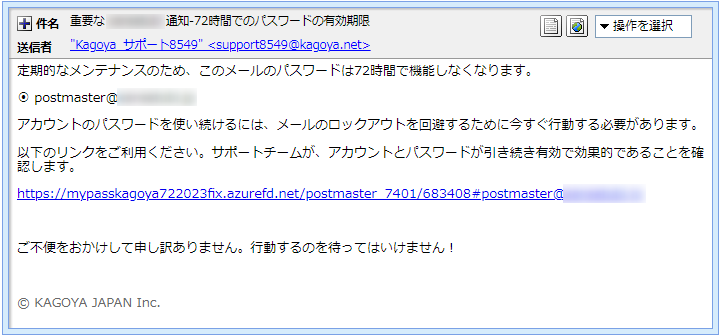

以前にもご紹介したことがあるタイトルなのですが、再び急増したので改めて。 見てください、私のところには一晩でどっさりとこのように届いております…(;^_^A

件名は2種類ながら中身はどれも同じで合計14通も。

ぼかしてあるところにはうちの社のドメイン名が書かれていて、送信者はどれも同じで

「Kagoya_サポート****」と書かれています。 宛先のアドレスはバラバラで、それぞれ、postmaster、reception、admin、shop、finance、marketing

accounting、recruit、support、sales、informationと、どれもありがちなアカウントを使っています。

しかし残念ながら、うちの社のメールアドレスアカウントにこれらが存在しないため迷子メールフォルダー

に蓄積されて残っていました。 では、この中から一番新鮮なものをチョイスしそのメールを解体し詳しく見ていきましょう!

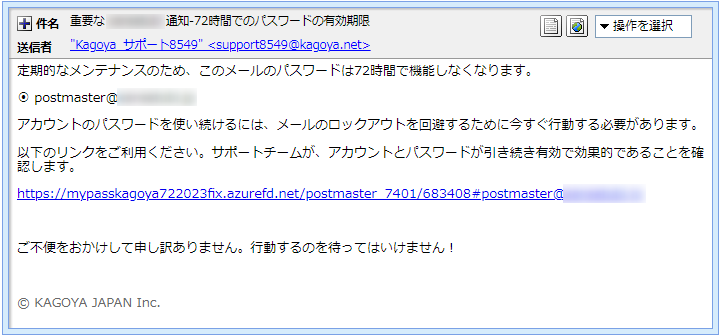

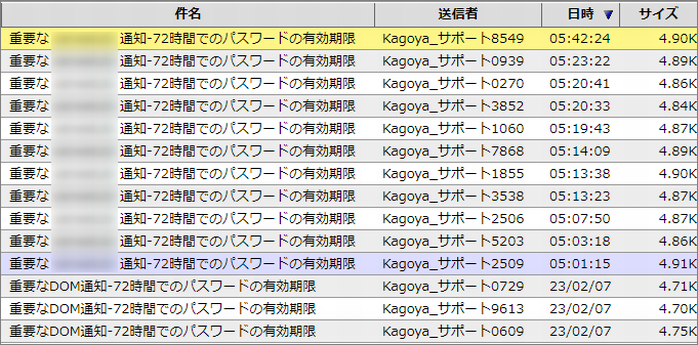

まずはプロパティーから見ていきましょう。 件名は

「重要な ***** 通知-72時間でのパスワードの有効期限」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

「*****」にはうちの社のドメイン名が記載されています。 差出人は

「”Kagoya_サポート8549″ <support8549@kagoya.net>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”kagoya.net”は確かに「カゴヤジャパン」さんがお持ちのドメインですが、有効ではないアカウントに

これほど同じメールが届くのはどう見てもおかしな話ですからアドレス偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

”kagoya.net”なんて真っ赤なウソ では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「support8549@kagoya.net」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「19e3662a-5ffd-1008-9e94-1bc9989bd548@kagoya.net」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from [127.0.0.1] (unknown [20.89.139.150])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”kagoya.net”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

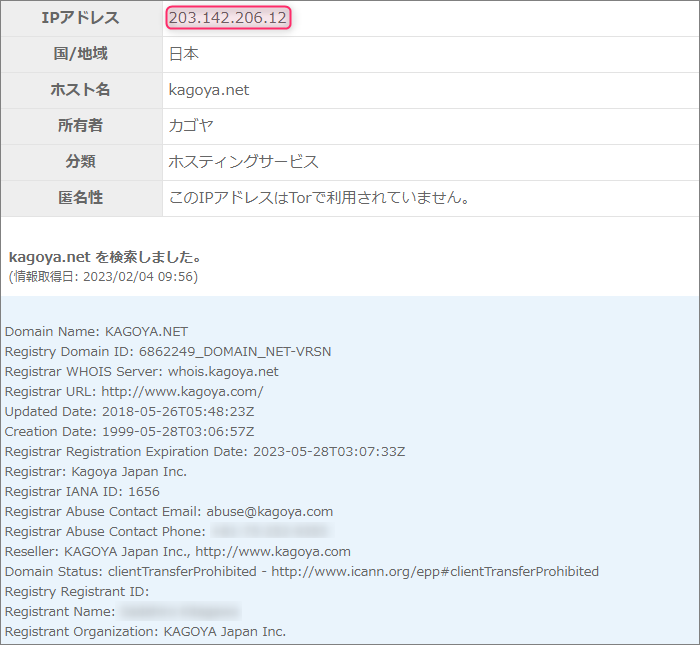

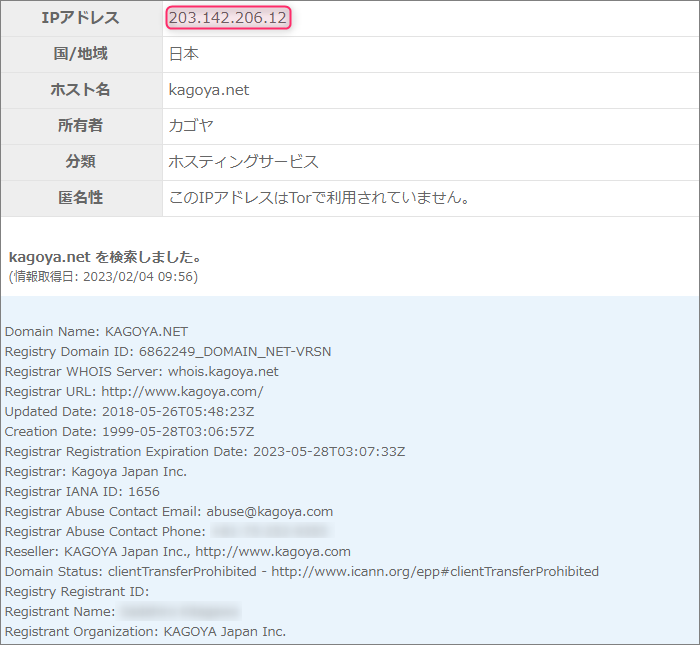

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”kagoya.net”について調べてみます。

当然ちゃんと「カゴヤジャパン」さんの持ち物です。

そして”203.142.206.12”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”20.89.139.150”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

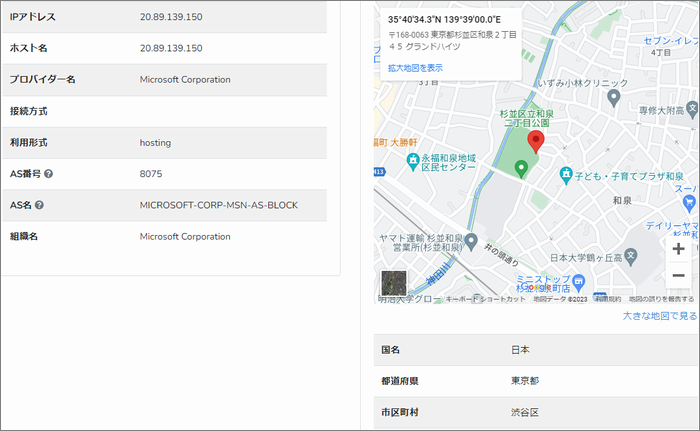

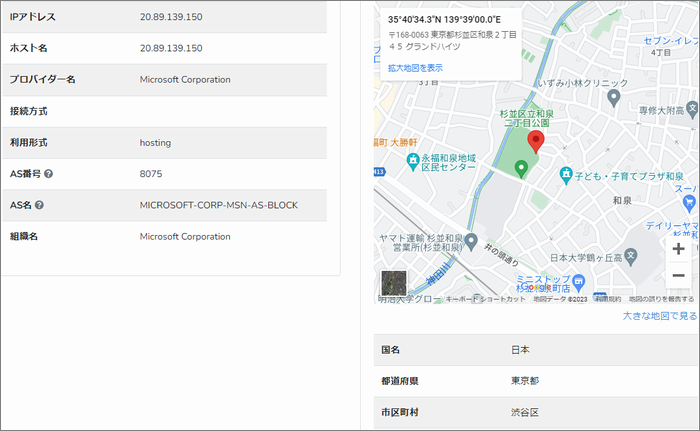

”Received”のIPアドレス”20.89.139.150”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、東京都杉並区和泉2丁目付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

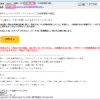

詐欺サイトはMicrosoft (Azure)上で運営か? では引き続き本文。 定期的なメンテナンスのため、このメールのパスワードは72時間で機能しなくなります。

⦿ postmaster@*****.***

アカウントのパスワードを使い続けるには、メールのロックアウトを回避するために今すぐ行動する必要があります。

以下のリンクをご利用ください。サポートチームが、アカウントとパスワードが引き続き有効で効果的であることを確認します。h**ps://mypasskagoya722023fix.azurefd.net/postmaster_7401/683408#postmaster@*****.*** ご不便をおかけして申し訳ありません。行動するのを待ってはいけません! © KAGOYA JAPAN Inc. | 定期メンテでメールパスワードが使えなくなるって??

あはは、そんなの絶対にあり得ません!(笑)

「メールのロックアウトを回避」なんて意味のwから無いカタカナ文字で不安にさせるのはいつもの手口。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に直書きされていて、URLとトレンドマイクロの「サイトセーフティーセンター」での

危険度評価がこちらです。

えっ、マジか?!まさかの安全宣言って…

これは見逃すことは到底できません。 おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

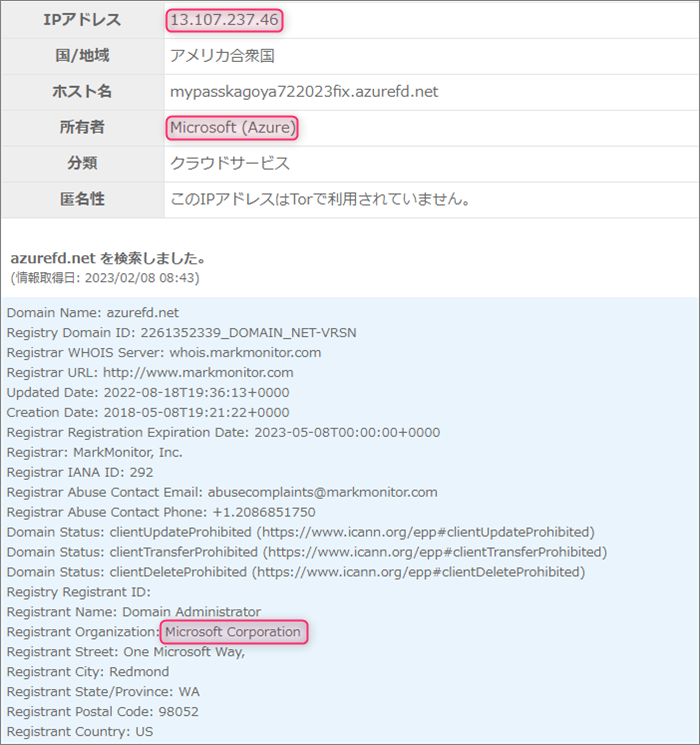

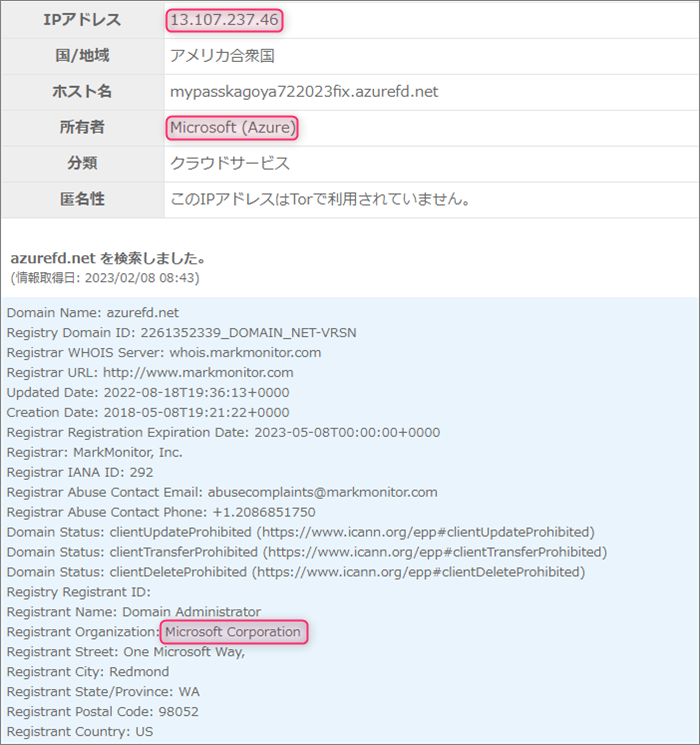

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”mypasskagoya722023fix.azurefd.net”

このドメインにまつわる情報を取得してみます。

申請者は、Microsoftになっていますし所有者もMicrosoft (Azure)とされていますから、このドメインは

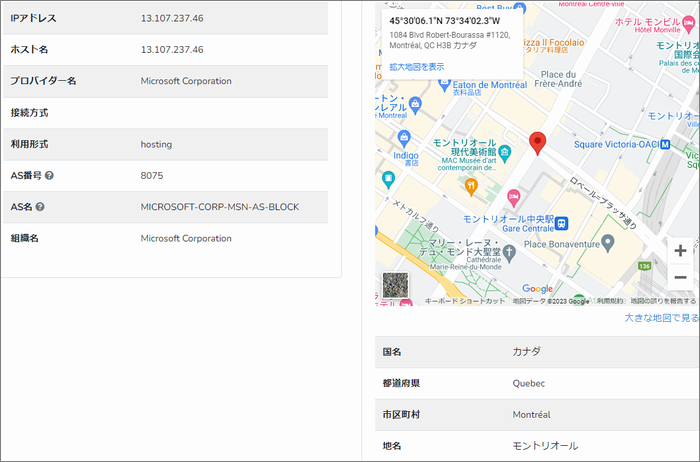

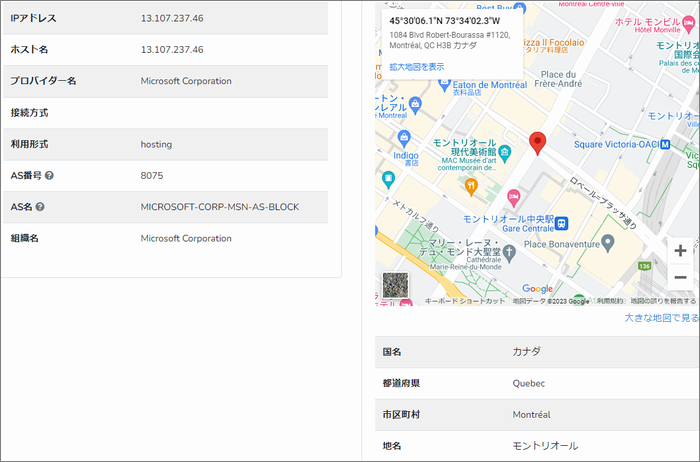

Microsoftのクラウドコンピューティングサービス「Azure」で利用されているようです。 このドメインを割当てているIPアドレスは”13.107.237.46”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。 ピンが立てられのは、カナダのモントリオール付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの「サイトセーフティーセンター」の様子から、どこからもブロックされることなく

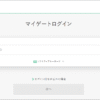

無防備に放置されているであろうリンク先のサイトへ安全な方法で訪れてみました。

「Activemail」と書かれたログインページ。

この「Activemail」とは、メールサーバーに備えられたウェブ上からメールの受送信ができる

アプリケーションのウェブメーラーの名称。

カゴヤジャパンさんのサーバーの場合、サーバーのコントロールパネル内に置かれていて

ログインするにはサーバー管理者のアカウント名とそおnパスワードが必要になります。 と言うことは、ここでサーバー管理者用のアカウントとパスワードを入力させてそれを盗み取ろうと

するのが犯人の目的のようです。

まとめ このメールは、もちろんカゴヤジャパンのユーザーを対象とした詐欺メールで、当然うちの社が

カゴヤジャパンさんのユーザーだと知っての仕業だと思います。

サーバー管理者用のアカウントとパスワードを盗み取り、サーバーを乗っ取ってそのサーバーを

利用して、このような詐欺メールの送信や詐欺サイトの構築に利用するものと思われます。

ほんと悪いやつらです! 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |