『詐欺メール』「【ご注意】三井住友銀行カードご利用確認」と、来た件

| 三井住友カードを騙った詐欺メール | |||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |||

| 目次 ★フィッシング詐欺解体新書★ | |||

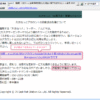

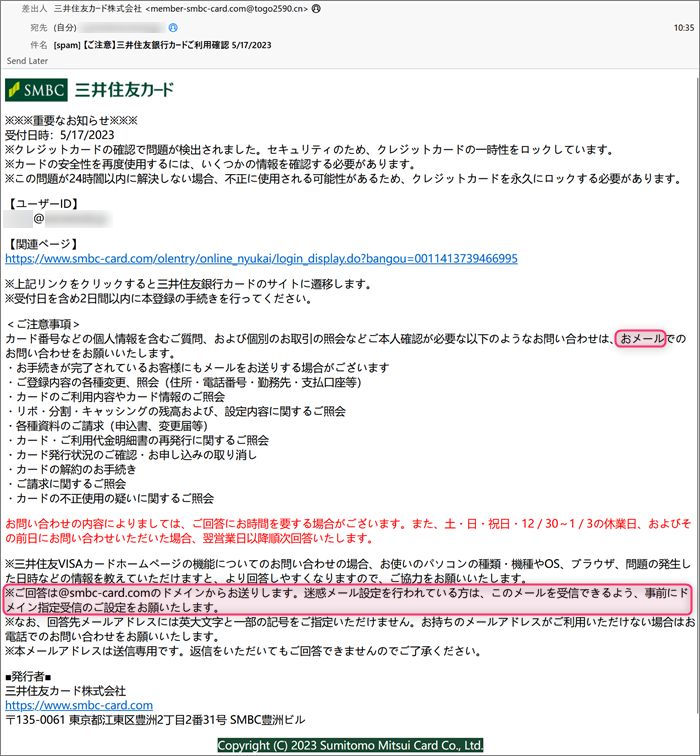

「おメール」なんて妙にご丁寧ですね!(笑)三井住友カードを騙ったフィッシング詐欺メールも多く見られます。 そのメールがこちらです。

なんでもクレジットカードに問題が検出されたとのこと。 確かに私、こちらのカードを持っていますが、登録に用いたメールアドレスはこのメールアドレスでは ツラツラと読み進めていると「おメール」ってくだりに目が止まります(笑) では、このメールを解体し詳しく見ていきましょう! 件名は「[spam] 【ご注意】三井住友銀行カードご利用確認 5/17/2023」 差出人は 本文の箇条書き部分にこのように書かれています。

これは、三井住友カードは”smbc-card.com”というドメインから送るので、このドメインからのメールを それに「お願いたします」って日本語間違っていますよね? 発信元サーバーはシカゴもう既にこのメールは詐欺メール確定ですが、もう少し踏み込んで調査していきましょう!

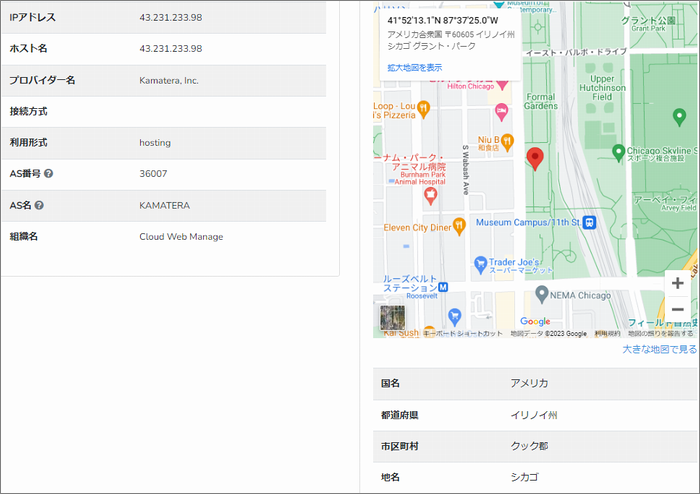

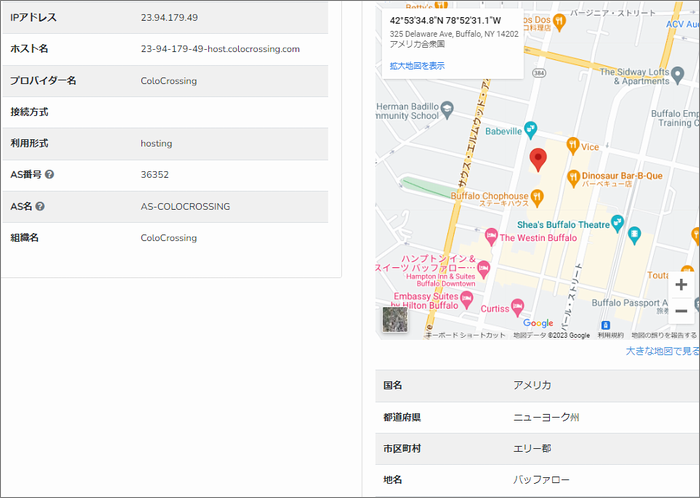

”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。 これを紐解けば差出人の素性が見えてきます。

この差出人が利用したホスティングサービスは、アメリカニューヨークに本社を置く「Kamatera」 そして割り当て地。 代表地点としてピンが立てられたのは、アメリカのシカゴ付近です。 リンクは偽装では引き続き本文。

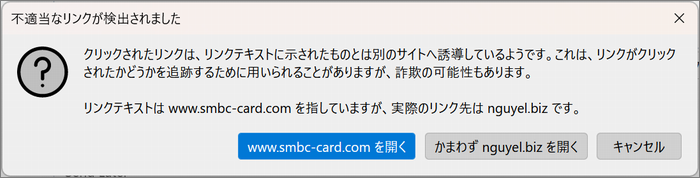

(直リンク防止のため直書きURLは一部文字を変更しています) リンク先のURLは”smbc-card.com”と、いかにも三井住友カードの正規サイトのように書かれていますが

どうやらリンク先のドメインは”nguyel.biz”だとのこです。

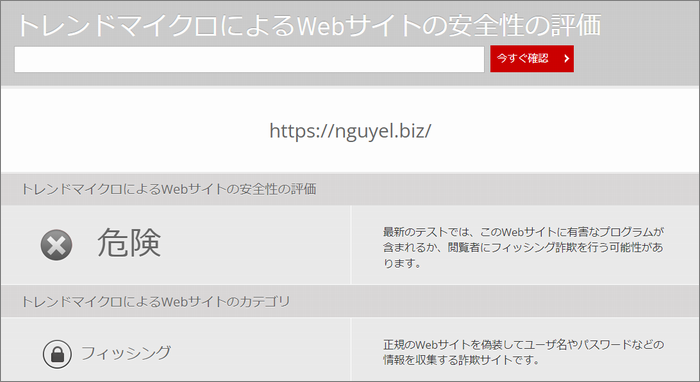

既に危険なサイトとして周知済みリンク先のURLをトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険なフィッシングサイトと周知されていました。 このURLで使われているドメインは”nguyel.biz”

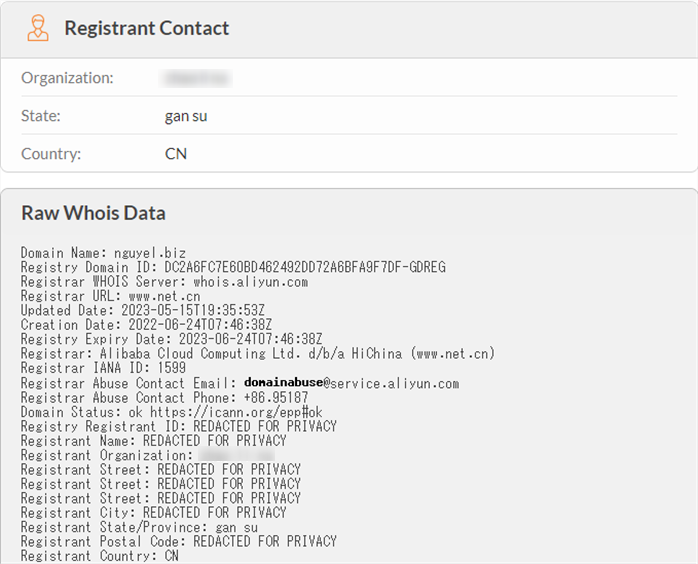

このドメインの申請者は、中国の甘粛省の方。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で 危険と言われると見に行きたくなるのが人情と言うもの。

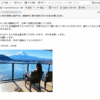

開いたのは三井住友カード会員専用のウェブサイトVpassへのログイン画面。 まとめ深追いしてしまいましたが、差出人のメールアドレスを一目見れば詐欺メールと分かるメールでしたね。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)