ETC絡みばかリで… 12月に入っても相変わらずETC絡みが多く、このままの状態で年を越してしまうのでしょうね。

さて、今回もご多分に漏れずETC関連のフィッシング詐欺メールのご紹介となります。

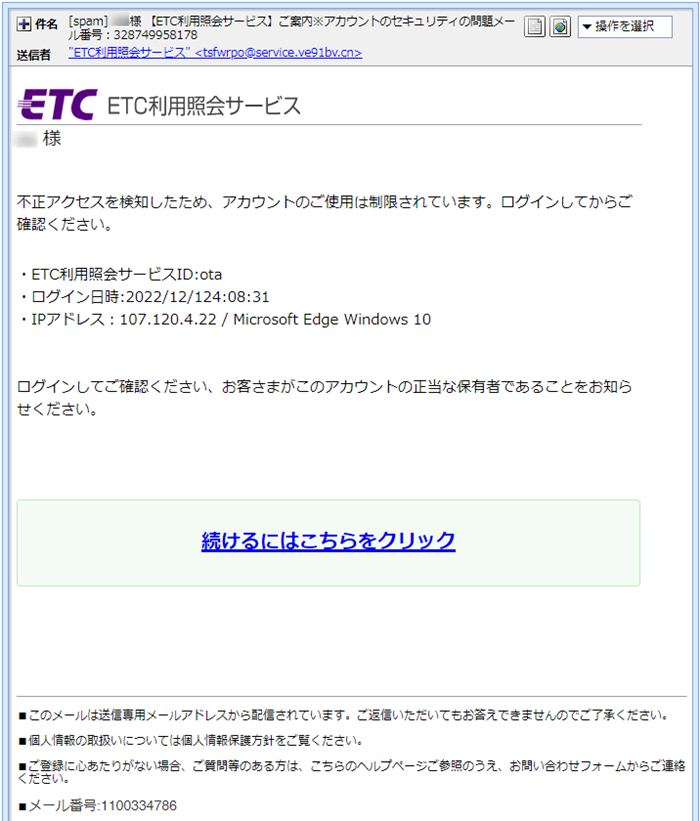

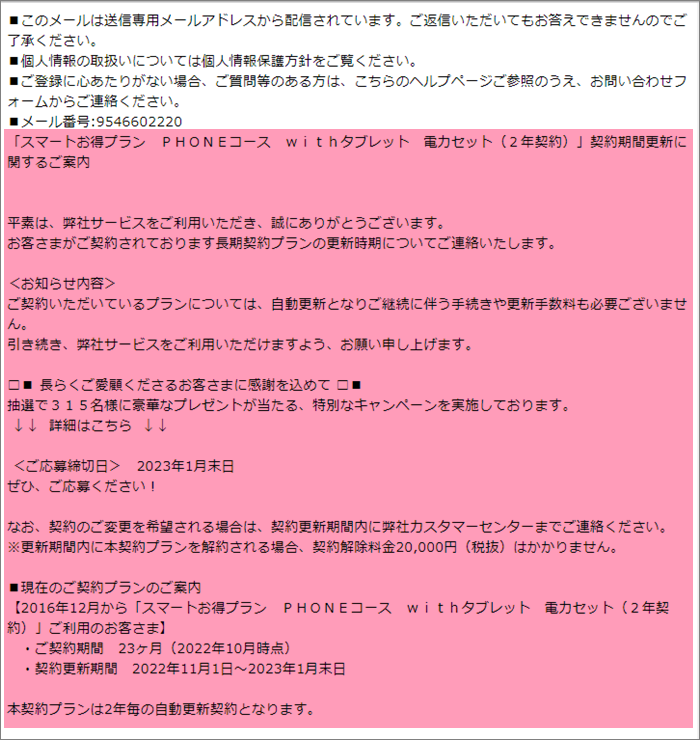

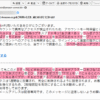

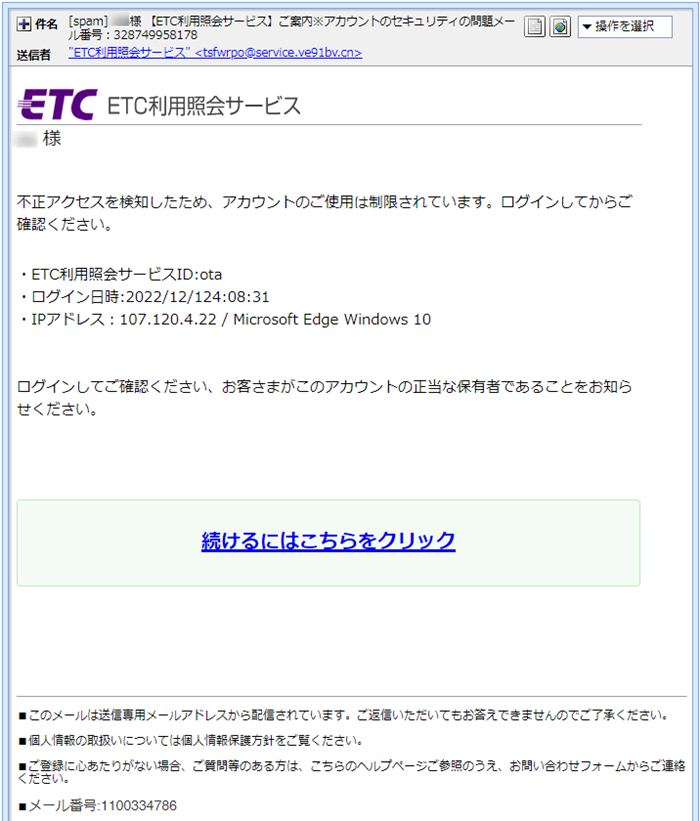

そのメールがこちらです。

Amazonの詐欺メールでよく見掛ける手口の不正アクセスによるアカウント制限の報告ですね。

制限解除を口実に詐欺サイトへ誘導しようとしています。 途中で切れていて中途半端だなと言われそうですが、文字が書かれている範囲はここまでで、これ以降

ページの半分以上は「空白」となっています。

それに関しては、後半で説明することにして、まずはこのメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] ○▽□様 【ETC利用照会サービス】ご案内※アカウントのセキュリティの問題メール番号:328749958178」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

メール番号がお好きですね。(笑)

この数字は乱数関数により作られた適当な数字の羅列です。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”ETC利用照会サービス” <tsfwrpo@service.ve91bv.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 本当の団体名は「ETC利用照会サービス事務局」です。

社名を中途半端にするって企業メールとしておかしい気がします。

それに「ETC利用照会サービス事務局」さんには、”etc-meisai.jp”って正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのようなでたらめな中国のドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

メールアドレスに偽装は無し では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「tsfwrpo@service.ve91bv.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20221212040831265805@service.ve91bv.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from service.ve91bv.cn (unknown [139.99.220.15])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

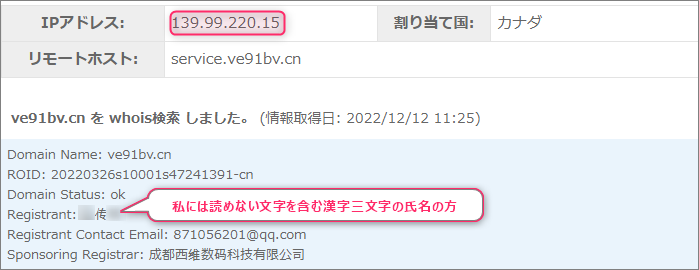

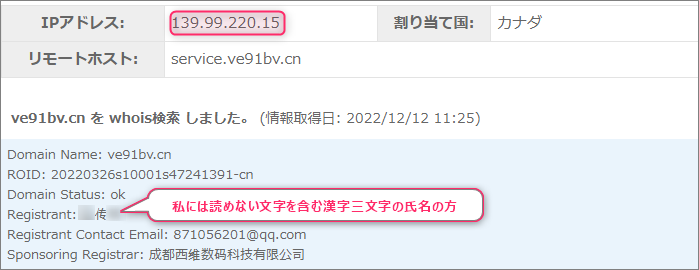

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、メールアドレスにあったドメイン”service.ve91bv.cn”について調べてみます。

”139.99.220.15”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと全く同じですからこのメールアドレスの偽装は認められませんでした。

このドメインの申請者は、私では読めない文字を含む漢字三文字の氏名の方で、”Sponsoring Registrar”

に記載の「成都西维数码科技有限公司」は中国成都にあるレジストラです。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

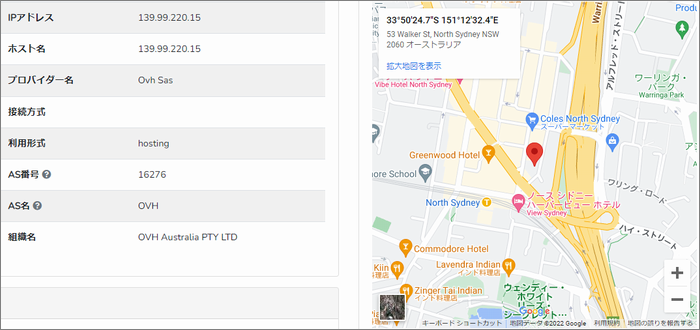

”Received”のIPアドレス”139.99.220.15”は、差出人が利用しているメールサーバーのもの。

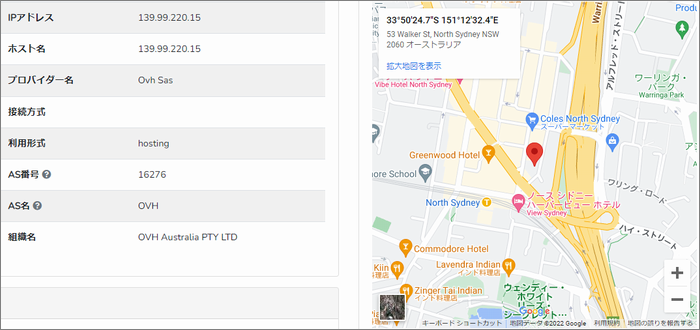

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、オーストラリアのノースシドニー付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

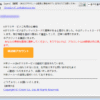

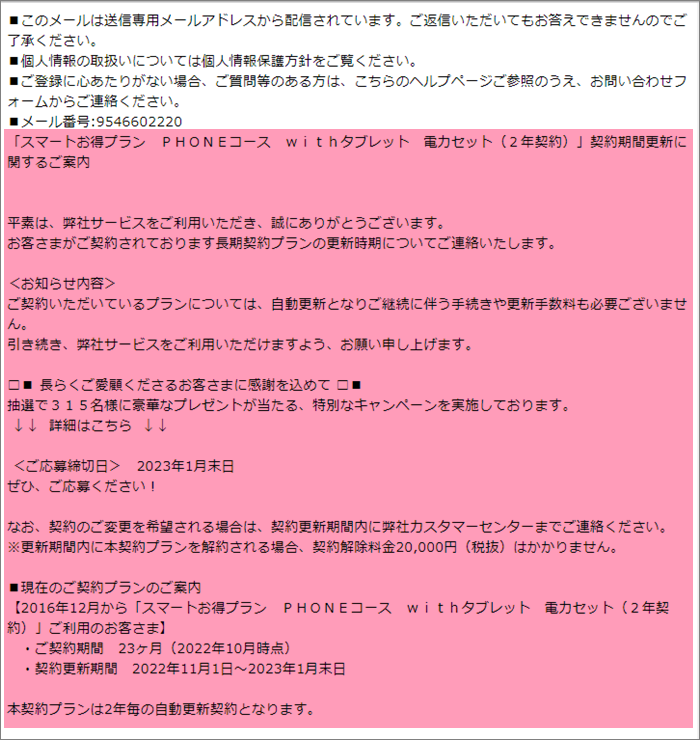

後半空白の理由は? さて、気になるメール後半の「空白」について。

まずこれを見てください。

これは、このメールの表示をHTMLからテキスト表示に切換えたのものの後半部分。

着色した範囲以降はHTMLでは空白になっていた部分です。

「スマートお得プラン PHONEコース withタブレット 電力セット(2年契約)」と書いて

あるので通信会社に絡むメールでしょうか? 更にこの後ろにはこのように書かれていました。

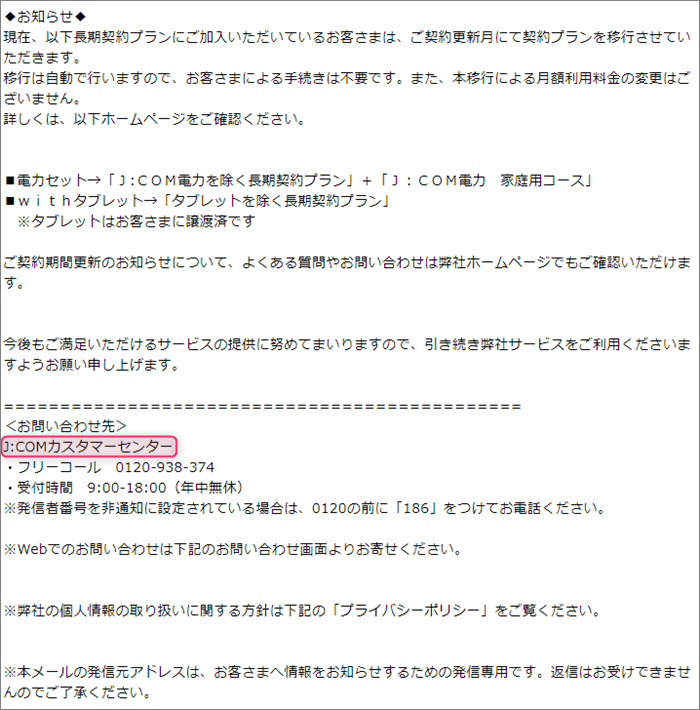

お問い合わせ先に「J:COMカスタマーセンター」と書かれているので、このメールの後半の空白にあった

文章は、ケーブルテレビや通信事業を行う「J:COM(ジェイコム)」がユーザー宛に書いたメールの

ようです。

なぜHTMLでは表示されないようにしてこのような文章を隠していたのかは不明ですね。

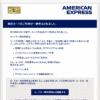

詐欺サイトは一時的に閉鎖か さて、本文に戻ります。 | 不正アクセスを検知したため、アカウントのご使用は制限されています。ログインしてからご確認ください。 ・ETC利用照会サービスID:***

・ログイン日時:2022/12/124:08:31

・IPアドレス:107.120.4.22 / Microsoft Edge Windows 10 ログインしてご確認ください、お客さまがこのアカウントの正当な保有者であることをお知らせください。 続けるにはこちらをクリック | 信憑性を高めるためにもっともらしくログイン日時や接続されたIPアドレスまで記載されています。

でもこのメールは、フィッシング詐欺メールなのですべてウソ!

本文には、詐欺サイトへのリンクが付けられています。

そのリンクは「続けるにはこちらをクリック」って書かれたところに張られていて、リンク先の

URLがこちらです。

このURLで使われているドメインは、サブドメインを含め”etc-gkgpfk.jkub.com”

このドメインにまつわる情報を取得してみます。

このドメインの持ち主は、アメリカマイアミにある「ChangeIP」

ここは、無料で利用できるドメインダイナミックDNSを貸出すことで有名ですが、ここで貸し出された

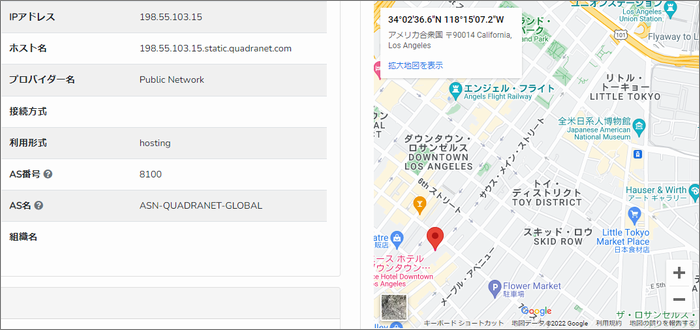

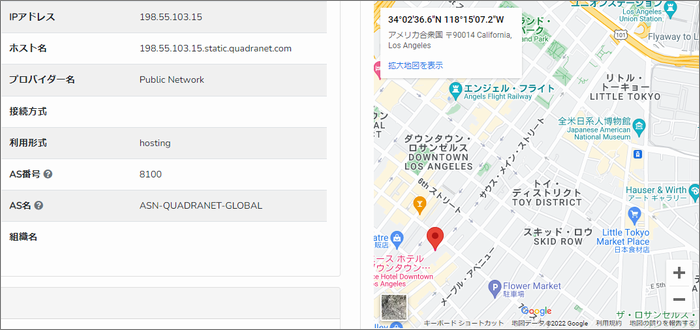

ドメインがサイバー犯罪に多く使われていることでも知られています。 このドメインを割当てているIPアドレスは”198.55.103.15”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています!

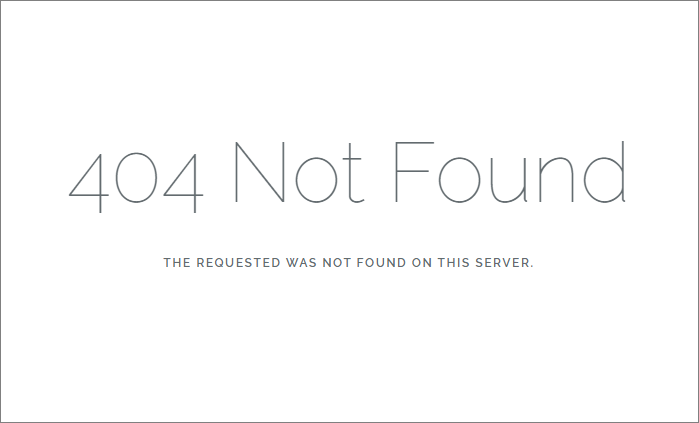

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先の詐欺サイトに行ってみましたが、残念ながら既に閉鎖されており現状を把握することは

できませんでした。

詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |