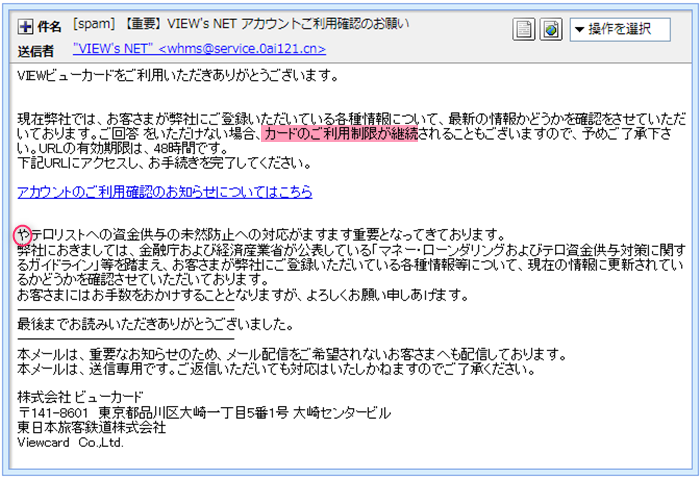

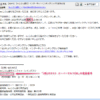

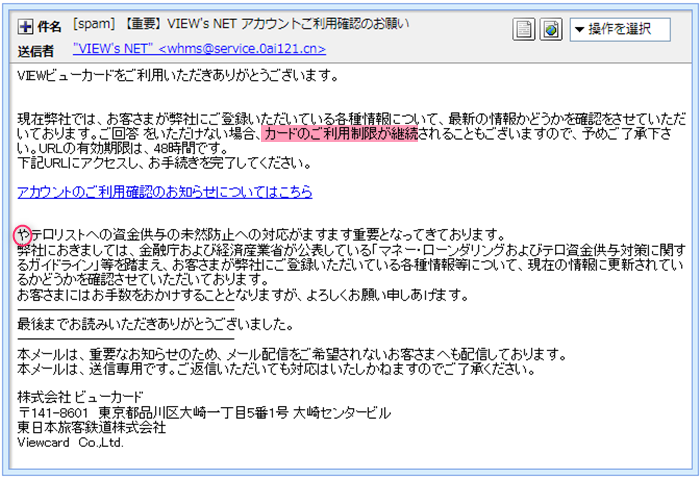

あれ?既に利用制限?? 「ビューカード」さんから、このようなメールが届きました。

「アカウントのご利用確認」と書いてあるけど、利用しているアカウントの確認と言うことでしょうか?

ツラツラと読み進めると「カードのご利用制限が継続」とあるので、なんと既に私、利用を制限されてる

ようです。(;^_^A

もちろん「ビューカード」さんのカード持っていませんけどね!(笑) それに「やテロリスト」の「や」ってなに?…(汗) では、訳の分からないこのメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] 【重要】VIEW’s NET アカウントご利用確認のお願い」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。 「VIEW’s NET」とは、ビューカードユーザー専用のウェブサイトです。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

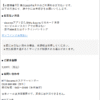

「”VIEW’s NET” <whms@service.0ai121.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「ビューカード」さんには、”jreast.co.jp”って正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

それに”.cn”って中国の国別ドメインじゃないの!

国内の信販企業がなぜわざわざ中国のドメイン使ってメールを送るの??

送信サーバーはJR神田付近 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「whms@service.0ai121.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20221129174405804720@service.0ai121.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from service.0ai121.cn (unknown [157.65.24.250])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、メールアドレスにあったドメイン”service.0ai121.cn”について調べてみます。

”157.65.24.250”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”157.65.24.250”ですから全く同じ。

中国ドメインながらアドレス偽装はありませんでした。

因みにこのドメインの持ち主は、私には読めない文字を含む漢字三文字の氏名の方でした。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”157.65.24.250”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、「JR神田駅」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

詐欺サイトは無防備に放置 では引き続き本文。 | VIEWビューカードをご利用いただきありがとうございます。 現在弊社では、お客さまが弊社にご登録いただいている各種情報について、最新の情報かどうかを確認をさせていただいております。ご回答 をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい。URLの有効期限は、48時間です。

下記URLにアクセスし、お手続きを完了してください。 アカウントのご利用確認のお知らせについてはこちら やテロリストへの資金供与の未然防止への対応がますます重要となってきております。

弊社におきましては、金融庁および経済産業省が公表している「マネー・ローンダリングおよびテロ資金供与対策に関するガイドライン」等を踏まえ、お客さまが弊社にご登録いただいている各種情報等について、現在の情報に更新されているかどうかを確認させていただいております。

お客さまにはお手数をおかけすることとなりますが、よろしくお願い申しあげます。

────────────────

最後までお読みいただきありがとうございました。

────────────────

本メールは、重要なお知らせのため、メール配信をご希望されないお客さまへも配信しております。

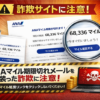

本メールは、送信専用です。ご返信いただいても対応はいたしかねますのでご了承ください。 | このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「アカウントのご利用確認のお知らせについてはこちら」って書かれたところに

張られていて、リンク先のURLがこちらです。

ビューカードの欠片も無いURLですね… このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

えっ、まさかの安全宣言?

これは見逃すことは到底できません。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

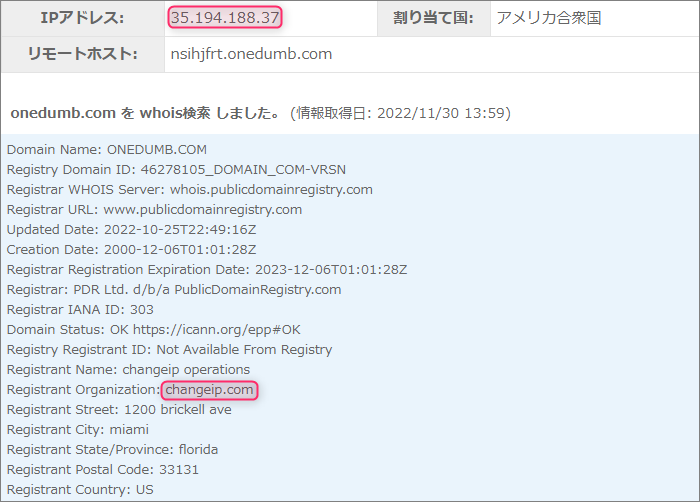

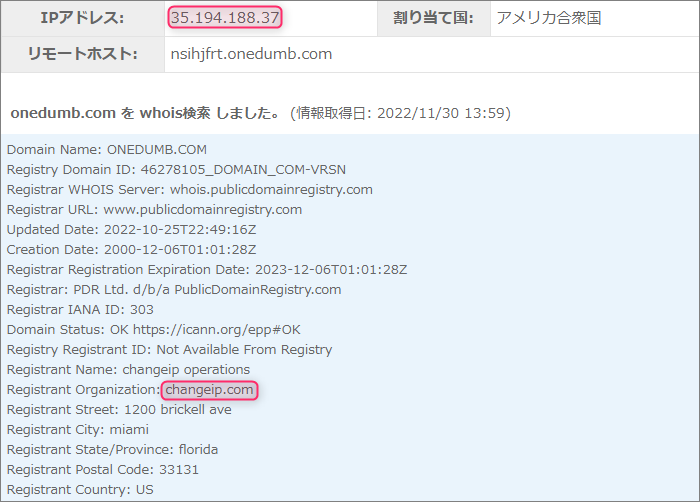

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”nsihjfrt.onedumb.com”

このドメインにまつわる情報を取得してみます。

このドメインの持ち主は、アメリカの「ChangeIP」

ここは、ダイナミックDNSと言うドメインが無料で借りられる有名なところで、それ故に

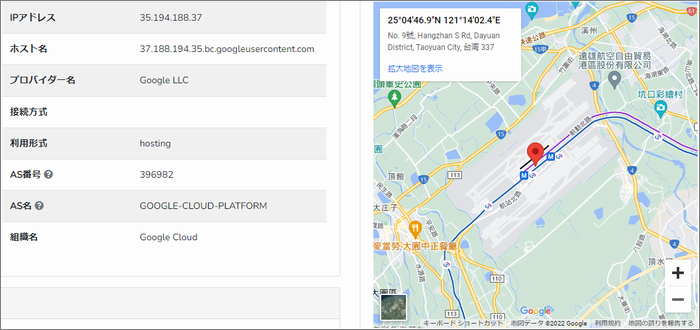

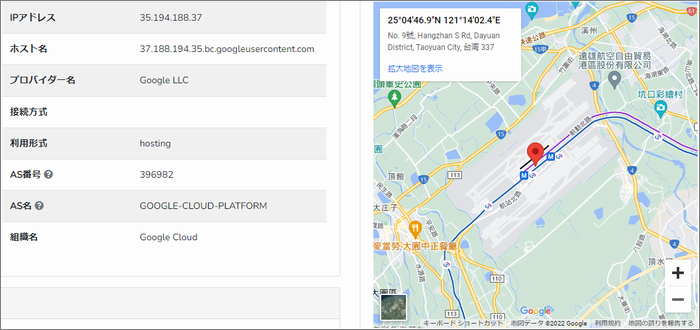

サイバー犯罪の温床とされています。 このドメインを割当てているIPアドレスは”35.194.188.37”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

ピンが立てられのは「台湾桃園国際空港」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの「サイトセーフティーセンター」の様子からどこからもブロックされることなく

無防備に放置されているであろう詐欺サイトへ安全な方法で訪れてみました。 開いたのは、「VIEW’s NETログイン」と書かれたページ。

もちろん偽サイトですから絶対にログインしないでください!

まとめ 「ビューカード」とは、JR東日本の子会社ですね。

大量に詐欺メールが流れている「えきねっと」もJR東日本の子会社でしたね。

JR東日本さんも良い迷惑です。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |