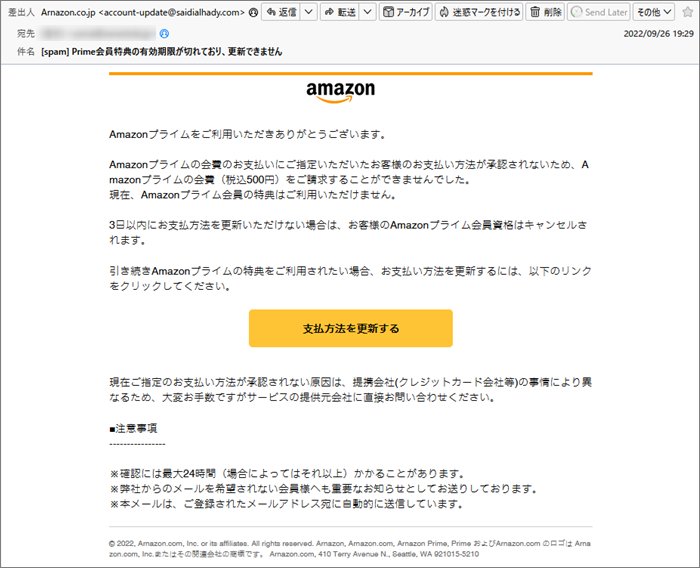

HTML形式からプレーンテキスト形式に切換えてみると… Amazonから、プライム会員の会費の支払いが滞っている旨のメールが届きました。

件名違いで同じ内容のものを今までにも何度か届いた経験がありますが、これは真っ赤なウソです!

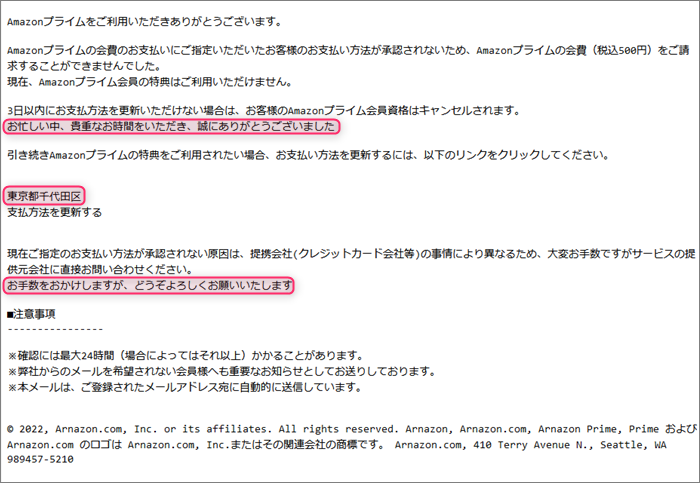

だいたい私、年契約だから支払いは500円/月ではなく4,900円/年なんですよね。 このメールの表示方法をHTML形式からプレーンテキスト形式に切換えてみたら、HTMLでは表示

されていなかった文字が、あぶり出しのように浮き出してきました。

単なるいたずらなのか、それとも何か意味があるのでしょうか? では、このメールを解体し詳しく見ていきましょう!

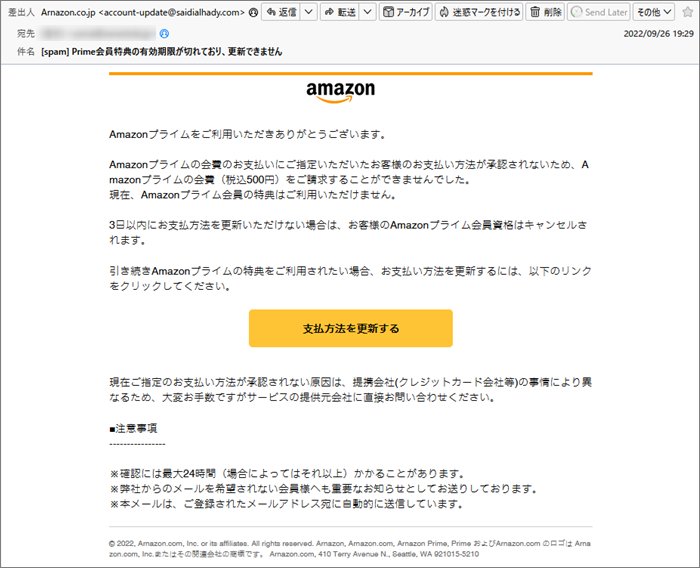

まずはプロパティーから見ていきましょう。 件名は

「[spam] Prime会員特典の有効期限が切れており、更新できません」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「Arnazon.co.jp <account-update@saidialhady.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 なんで”saidialhady.com”なんですか?

本物の「Amazon」さんなら、”amazon.co.jp”でしょ?

まあこの”saidialhady.com”なんてドメインも眉唾ものですけどね!

もうこの時点で、「Amazon」からのメールではないことお分かりいただけると思います。

それに「Amazon」じゃなくて「Arnazon」なんて絶対おちょくってるでしょ…(;^_^A

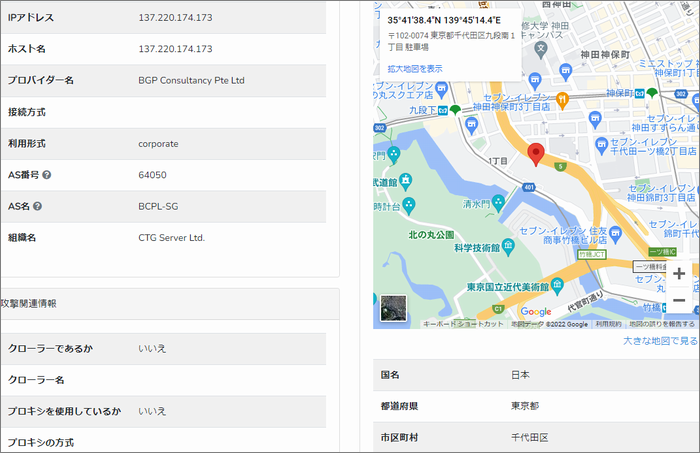

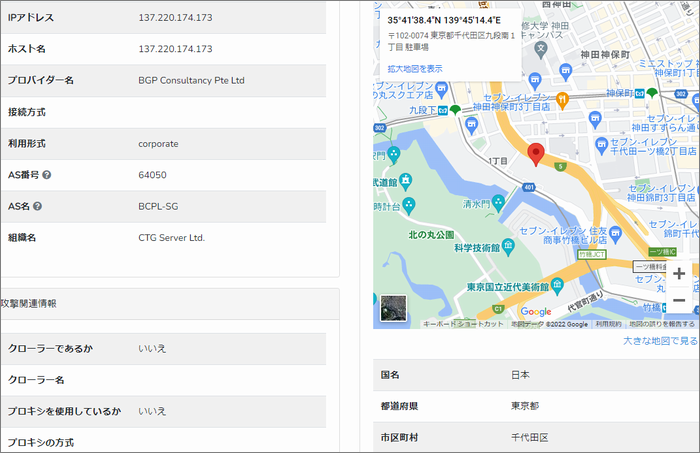

メールサーバーは東京都千代田区付近にあり?! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「account-update@saidialhady.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20220926192913425570@saidialhady.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mail8.saidialhady.com (unknown [137.220.174.173])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、メールアドレスにあったドメイン”saidialhady.com”を割当てているIPアドレスについて調べてみます。

”137.220.174.166”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”137.220.174.173”ですから末尾のセグメントだけ

微妙に異なっています。

どうやら、この2つのIPアドレスは同じグループ内にあるようです。

これは、何を意味するのでしょうか? 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”137.220.174.173”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、東京都千代田区九段南付近でフィッシング詐欺メール調査ではよく見掛ける地域。。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

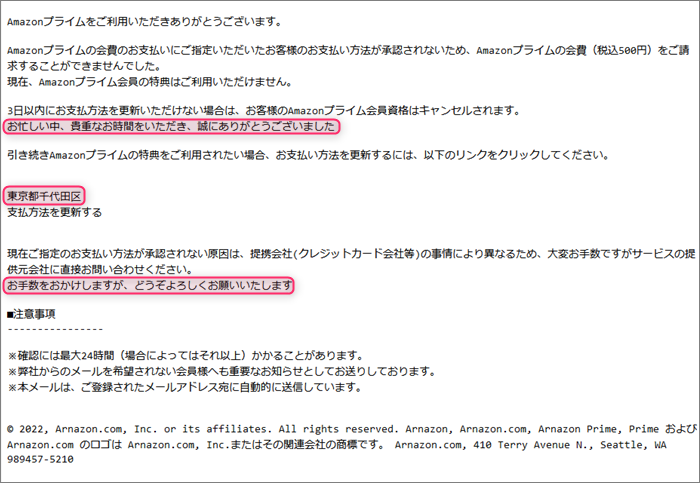

宛名も署名も無い何とも素っ気ないメール では引き続き本文。 | Amazonプライムをご利用いただきありがとうございます。 Amazonプライムの会費のお支払いにご指定いただいたお客様のお支払い方法が承認されないため、

Amazonプライムの会費(税込500円)をご請求することができませんでした。

現在、Amazonプライム会員の特典はご利用いただけません。 3日以内にお支払方法を更新いただけない場合は、お客様のAmazonプライム会員資格はキャンセルされます。 引き続きAmazonプライムの特典をご利用されたい場合、お支払い方法を更新するには、以下のリンクをクリックしてください。 支払方法を更新する 現在ご指定のお支払い方法が承認されない原因は、提携会社(クレジットカード会社等)の事情により

異なるため、大変お手数ですがサービスの提供元会社に直接お問い合わせください。 ■注意事項

—————- ※確認には最大24時間(場合によってはそれ以上)かかることがあります。

※弊社からのメールを希望されない会員様へも重要なお知らせとしてお送りしております。

※本メールは、ご登録されたメールアドレス宛に自動的に送信しています。 | 宛名も署名も無い何とも味気ないメールですね。

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「支払方法を更新する」って書かれた黄色いボタンに張られていて、リンク先の

URLがこちらです。

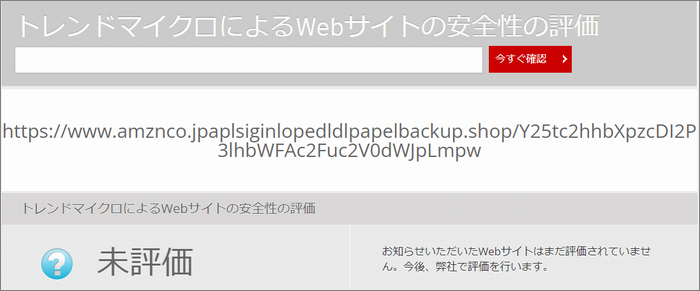

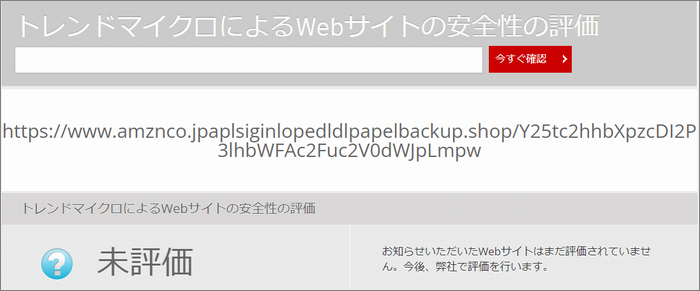

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”www.amznco.jpaplsiginlopedldlpapelbackup.shop”

このドメインにまつわる情報を取得してみます。

申請者は、アメリカアリゾナ州にある「See PrivacyGuardian」と言うドメイン登録代行業者。

この代行業者からは実にたくさんのフィッシング詐欺サイトのドメイン登録が行われています。 このドメインを割当てているIPアドレスは”204.44.70.236”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています!

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみましたが、開いたのはこのようなエラーページ。

「localhost で接続が拒否されました」とありますが、”localhost”とは自局の事で、簡単に言えば

今あなたがこのサイトを見ている手元にあるデバイスの事。

そのようなところにウェブサイトなんて構築していないから接続しても当然エラーになるわけです。

これは、先程のURLに接続下途端にリダイレクト(自動転送)と言う技で別サイトに飛ばされ、

その別サイトが”localhost”だったということになります。 詐欺サイトは、捜査の手が及ぶのを恐れ、えてしてこのように時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ もしかして、このメールは愉快犯による迷惑メールだったのかも知れませんね。 でも恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |