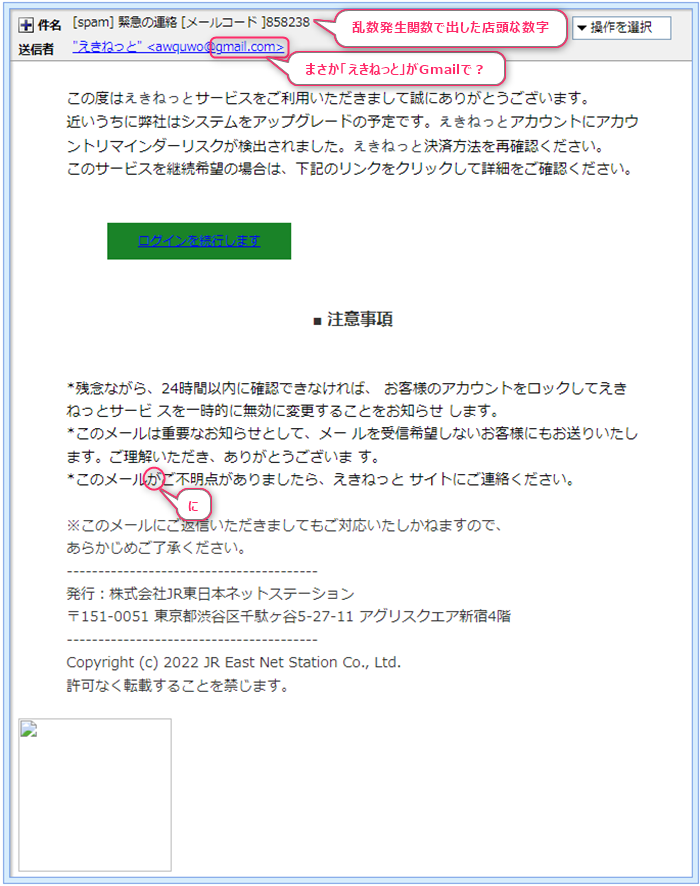

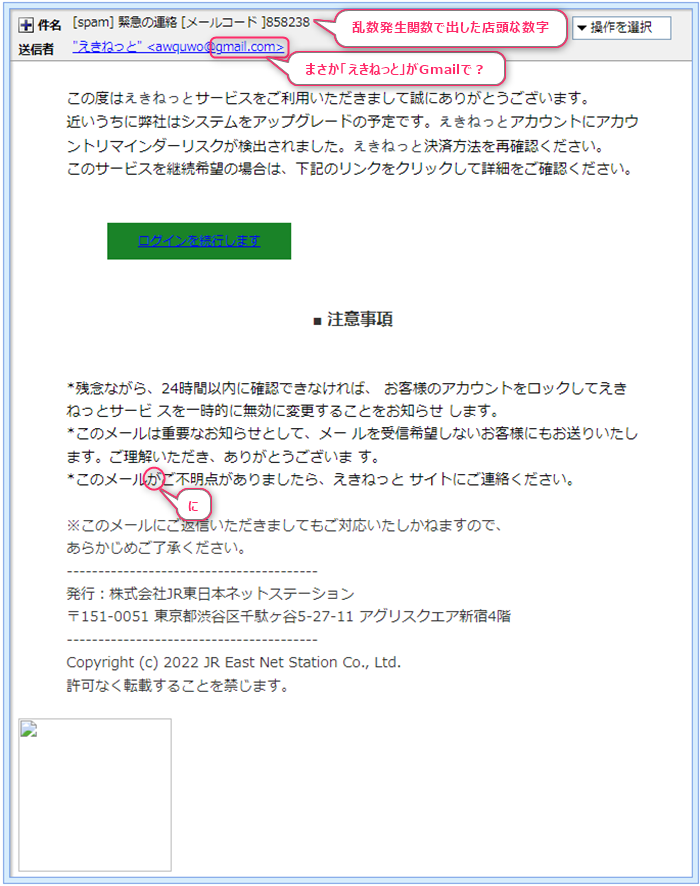

今回の乱数発生関数は正常作動 またしても「えきねっと」さんに成りすますフィッシング詐欺メールです。

ちょっと気になる部分が有ったので落書きしちゃいました(;^_^A そう言えば昨日、同じようなメール来てましたね。 『詐欺メール』JA-EASTから「緊急の連絡 [メールコード [RAND_NUMBER_10_10]]」と、来た件

この時は件名が「緊急の連絡 [メールコード [RAND_NUMBER_10_10]]」

となっていて” [RAND_NUMBER_10_10]”って乱数発生関数がそのまま露出していましたが、今回は正常に

稼働しているようで、末尾にでたらめの乱数がちゃんと表示されていますね。(笑) では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] 緊急の連絡 [メールコード ]858238」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

もちろん末尾のメールコードは、今説明した通り、乱数が導き出した適当な数字です。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”えきねっと” <awquwo@gmail.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 あ~、メールアドレスがGnailになっちゃっていますね。

「えきねっと」さんには、”eki-net.com”って正規ドメインをお持ちです。

正規ドメインが有るのにわざわざGmailのアドレスでユーザーさんにメールを送るなんて

信用問題に関わる大きな問題です。

もっとも、このGmailのアドレスだって眉唾もの。

その辺りも含めてツ次の項で詳しく見ていきましょう!

もちろんGmailは偽装です では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「awquwo@gmail.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20220915235914663137@gmail.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from gmail.com (unknown [175.150.106.112])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”gmail.com”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”gmail.com”について調べてみます。

”142.251.42.165”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”175.150.106.112”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”175.150.106.112”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、中国遼寧省瀋陽市付近です。

よく見ると、このIPアドレスの持つ脅威レベルは「高」で、脅威の詳細は「サイバーアタックの攻撃元」

攻撃対象は「メール」とされていますから、悪意のある物として周知されているようです。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

愉快犯の仕業 では引き続き本文。 この度はえきねっとサービスをご利用いただきまして誠にありがとうございます。

近いうちに弊社はシステムをアップグレードの予定です。

えきねっとアカウントにアカウントリマインダーリスクが検出されました。

えきねっと決済方法を再確認ください。 このサービスを継続希望の場合は、下記のリンクをクリックして詳細をご確認ください。 ログインを続行します | どうしてか詐欺メールは難しい言葉を使いたがりますね、「リマインダーリスク」なんて

専門用語誰が使うのでしょうか?

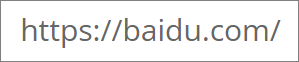

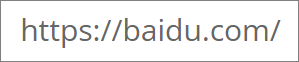

もしかして専門用語を並べるもことで、受信者を不安がらせているつもりですか? このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ログインを続行します」って書かれた緑色のボタンに張られていて、リンク先の

URLがこちらです。

はぁ?「ばいどぅ(百度)」って中国の検索サイトじゃん。 メール本文のリンク先がこれって事は、コイツ使い犯ですね!けしからん!

何が「リマインダーリスク」だよ。

まとめ 色々な迷惑メールが有るのです。

今回は明らかに愉快犯の仕業ですが、恐ろしいことに、今、こうしている間にも大量の

フィッシング詐欺メールが発信され、たくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |