『詐欺メール』「【American Express】サービスの緊急連絡、情報を確認してください」と、来た件

| アメリカンなのにチャイニーズなメール | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

★フィッシング詐欺解体新書★ | ||||

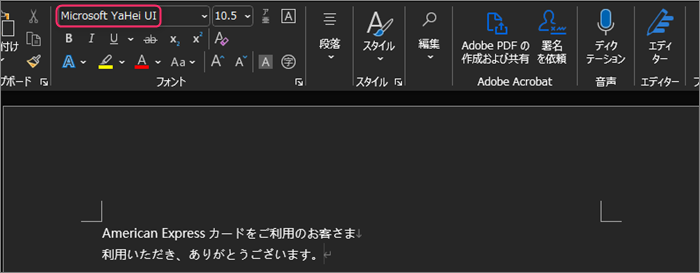

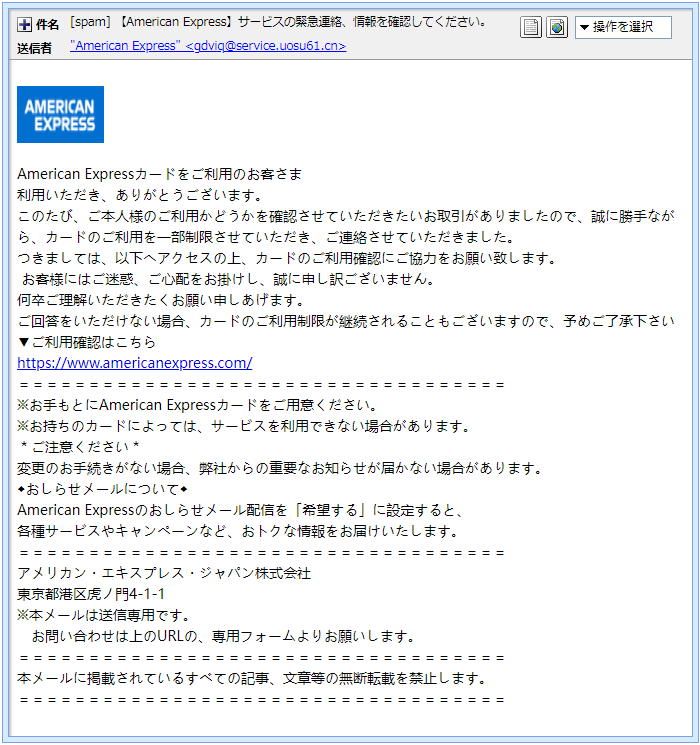

中国語フォントを利用したメールアメリカンエキスプレスらしからぬフォントが使われたメールが届きました。 余りにも怪しげなフォントなのでWORDに貼り付けてフォントの招待を調べてみると。 このフォントは、「Yahei」(微軟雅黒)と呼ばれる「簡体字中国語フォント」 書いてある内容は、フィッシング詐欺メールの常套手段である第三者不正利用を疑うもの。 件名は 差出人は アメリカンなのに中国ドメイン?(笑) 差出人は「WebARENA」ユーザーでは、このメールがフィッシング詐欺メールであることを立証していきましょうか!

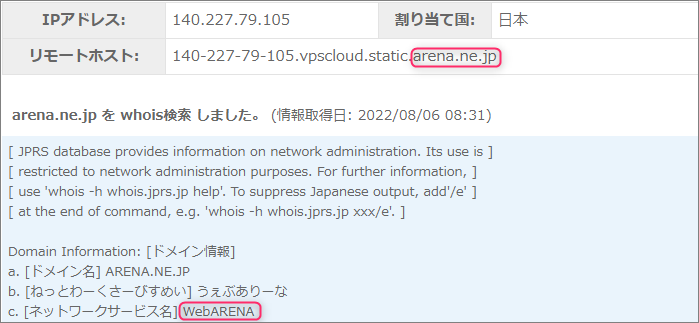

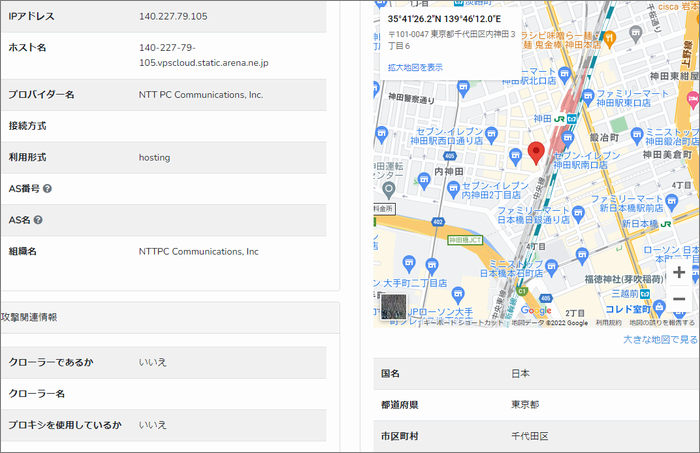

では、メールアドレスにあったドメイン”service.uosu61.cn”について調べてみます。 ”140.227.79.105”がこのドメインを割当てているIPアドレス。 「フィールド御三家」の中で一番重要なのは”Received” このIPアドレスには”arena.ne.jp”ってドメインが割当てられていますね。 そして、このIPアドレスの位置情報がこちら。 IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、東京の「JR神田駅」付近です。 詐欺サイトへは二重トラップが施されていた!では引き続き本文。

第三者不正利用を騙ったテンプレートを使ったよく見掛ける本文ですね。 って、これ本家サイトのURLじゃん! このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。 えっ、いやいや、まさかの安全宣言?

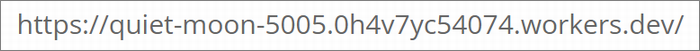

このサイトの危険性もトレンドマイクロの「サイトセーフティーセンター」で確認してみます。 今度はしっかりとブラックリストに登録されていましたね。 このサイトのURLで使われているドメインは、サブドメインも含め”ontinue-admin.yourtrap.com” 登録者はアメリカでダイナミックドメインを扱っていることで有名な「ChangeIP」で このドメインを割当てているIPアドレスは”170.178.190.213” ピンが立てられのは、フィッシング詐欺サイトのメッカ「ロサンゼルス」付近。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 残念ながら「404 Not Found」表示されました。 詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。 まとめアメリカンなのにチャイニーズなフィッシング詐欺メールでしたね。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー 【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー

【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー 【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー

【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー 【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー

【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー 「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール140.227.79.105,170.178.190.213,404 Not Found,American Express,arena.ne.jp,IPアドレス,mericanexpress.com,ontinue-admin.yourtrap.com,quiet-moon-5005.0h4v7yc54074.workers.dev,Received,service.uosu61.cn,Site Safety Center,SPAM,WebARENA,YaHei,サービスの緊急連絡、情報を確認してください,サイバーアタック,サイバー犯罪,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,中国語フォント,偽サイト,危険,微軟雅黒,拡散希望,注意喚起,特定電子メール法,第三者不正利用,簡体字中国語フォント,著作権法違反,見分け方,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』楽天市場から「[重要]安全登録のお知らせ」と、来た件

疑わしいIPアドレス?! !ご注意! 当エントリーは迷惑メールの注意喚起を目的と ...

【Amazon詐欺メール調査】「Primeの定期アップデート」送信元はウズベキスタンと判明

【調査報告】最新の詐欺メール解析レポート 発行日: 2026-03-04 | 専 ...

『詐欺メール』「三菱UFJ会社から緊急のご連絡」と、来た件

別件と使いまわしたメール ※ご注意ください! 当エントリーは迷惑メールの注意喚起 ...

『詐欺メール』「【重要なお知らせ】AEON ご利用確認のお願い」と、来た件

見飽きた本文 ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、 ...

『詐欺メール』「【最終警告】イオンカード からの緊急のご連絡」と、来た件

最終警告なんて脅しですか? ※ご注意ください! 当エントリーは迷惑メールの注意喚 ...