気色の悪いフォント 時々お話していますが、うちの事務所のサーバーは、「カゴヤジャパン」(以下、カゴヤ)さんから

レンタルしてもらっていますが、時々この「カゴヤ」を名乗る詐欺メールが届きます。

(このサイトは「カゴヤ」さんではありません)

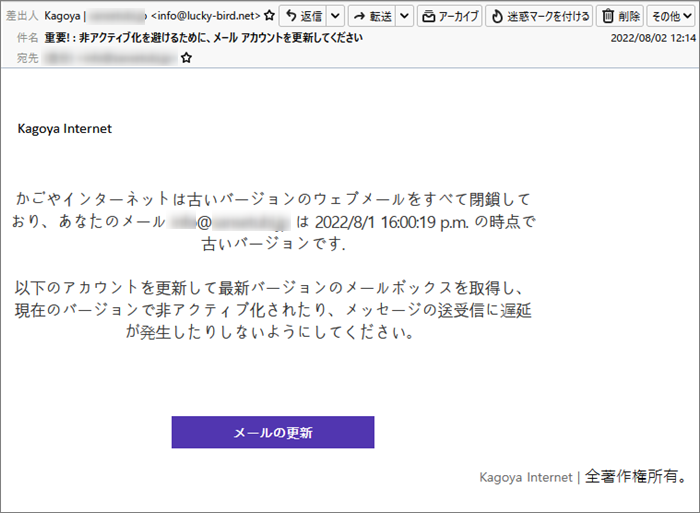

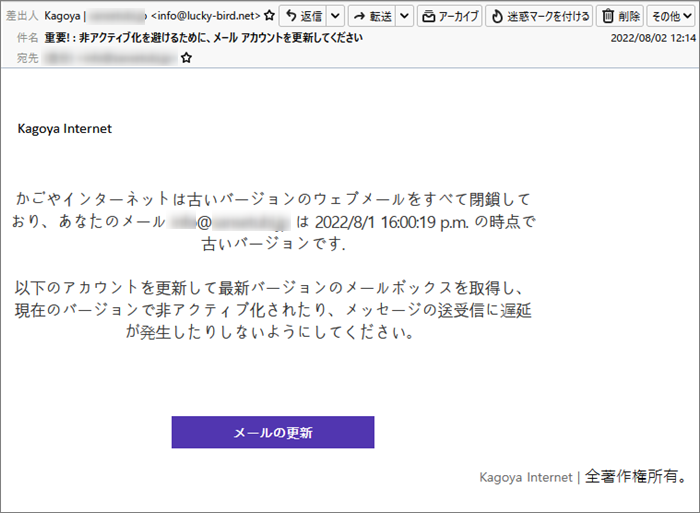

そのメール、えてして日本語がおバカさんだったりもするのですが、昨日もこのような

偽メールが届きましたので、早速ご紹介させていただこうと思います。

なんだか気色の悪いフォントですよね?

ヘッダーでどんなフォントが使われているのか調べてみると「font-family: ‘Malgun Gothic’」と

書かれています。

この「Malgun Gothic(マルグン・ゴシック)」ってフォントは韓国語のフォントで

日本語では「メイリオ」にあたるそうです。

ということは、差出人は韓国の方?? さてどうでしょうか… 書いてあるのは、ウェブメールのバージョンが古く最新バージョンにしないと

アカウントが非アクティブ化されてしまうのでリンクから更新するように促しています。

なんだか「閉鎖」や「送受信」って漢字もおかしくなっていますよね?(笑)

他色々突っ込みたいところですが、まずはプロパティーから見ていきましょう。 件名は

「重要! : 非アクティブ化を避けるために、メール アカウントを更新してください」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には、いつもスパムを判断する”[spam]”とスタンプが付けられていませんが

間違いなく迷惑メールの類です。 差出人は

「Kagoya | ○○○○○○.jp <info@lucky-bird.net>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「○○○○○○.jp」いんはうちのドメインが記載されています。

いつも「カゴヤ」さんからのメールは”kagoya.com”ってドメインのメールアドレスで

送られてきて、”lucky-bird.net”なんてドメインでは送られてきません。

正規ドメインが有るのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

それにこの”info@lucky-bird.net”なんてメールアドレスも眉唾。

このようなメールを自身のメールアドレスを記載して送るでしょうか?

偽装の臭いがプンプンしますね!

やっぱり偽装 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「info@lucky-bird.net」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「02342022081403A67A28E0F2$2FF7F5B79C@lucky-bird.net」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

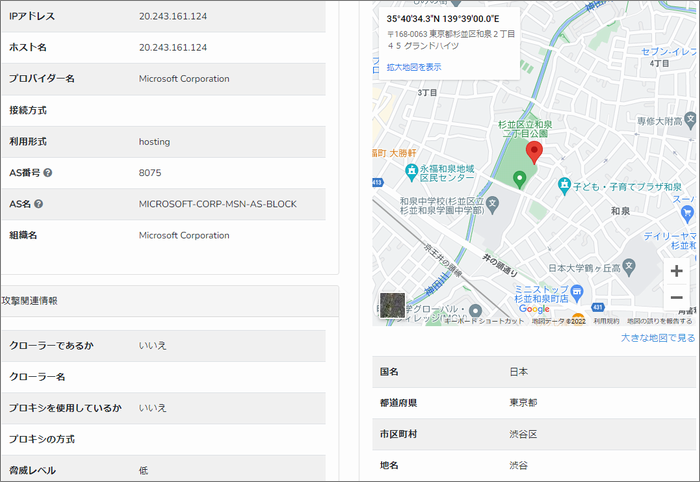

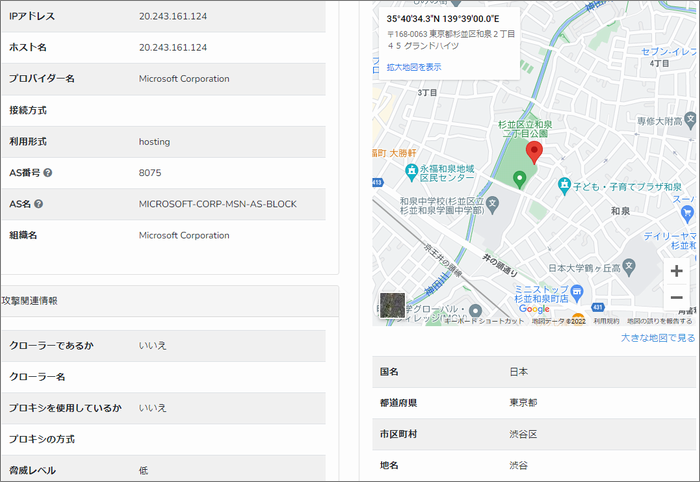

ここも偽装可能で鵜呑みにはできません。 | | Received:「from morcsh (unknown [20.243.161.124])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”lucky-bird.net”を割当てているIPアドレスについて調べてみます。

”133.130.35.22”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”20.243.161.124”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”20.243.161.124”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、「東京都杉並区」付近です。住所は渋谷になっていますが…(笑)

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

カゴヤを名乗りながらエックスサーバーでサイト運営? では引き続き本文。 | Kagoya Internet かごやインターネットは古いバージョンのウェブメールをすべて閉鎖しており、

あなたのメール○○○○@○○○○○.jp は 2022/8/1 16:00:19 p.m. の時点で古いバージョンです. 以下のアカウントを更新して最新バージョンのメールボックスを取得し、

現在のバージョンで非アクティブ化されたり、メッセージの送受信に遅延が発生したり

しないようにしてください。 メールの更新 | これって、私のメールアカウントの話なのかウェブメールの話なのかよく分かりませんね。

「最新のメールボックスを取得し」って、メールボックスを取得するんですか?

で、ボタンには「メールの更新」と書かれているし…支離滅裂です。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

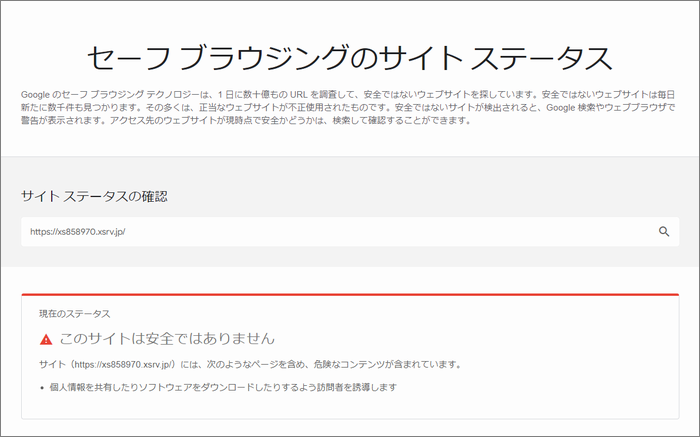

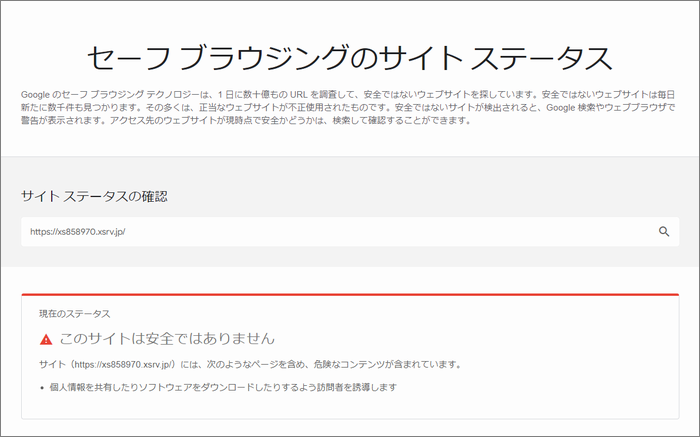

そのリンクは「メールの更新」って書かれた紫色のボタンに張られていて、リンク先の

URLがこちらです。

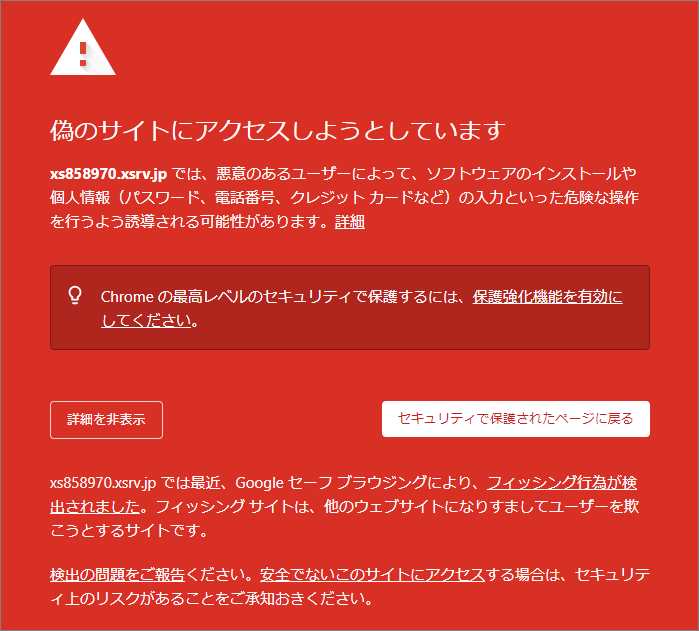

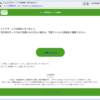

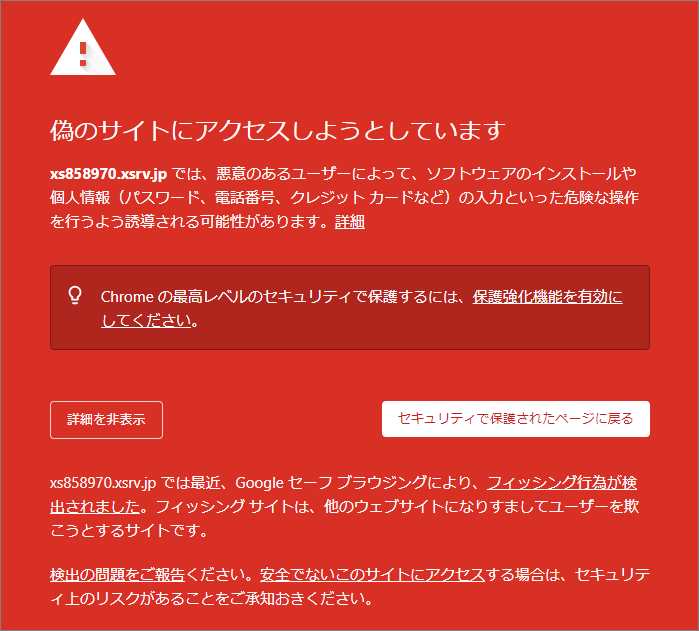

このサイトの危険性をGoogleの「セーフ ブラウジング」で確認してみます。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

そのカテゴリは「フィッシング」と書かれています。 えっ、まさかの安全宣言?

これは見逃すことは到底できません。 おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

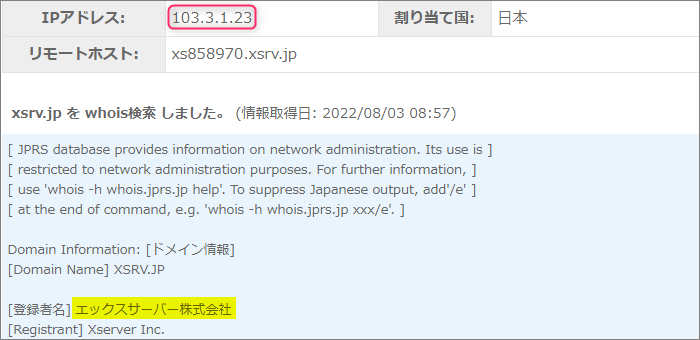

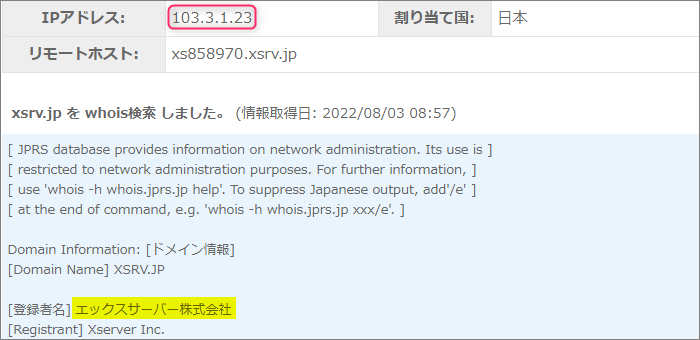

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”xs858970.xsrv.jp”

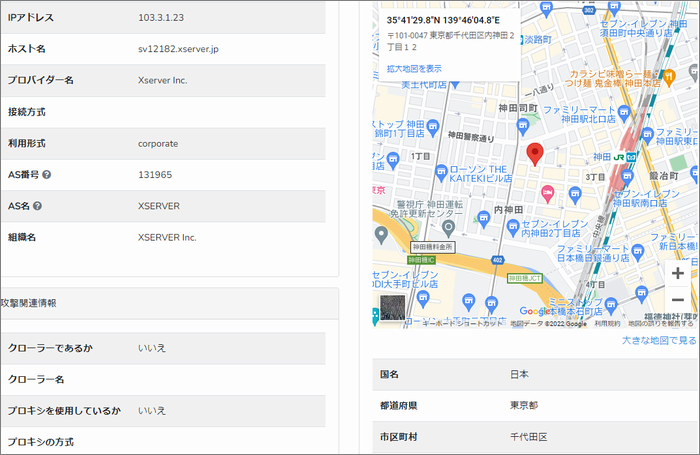

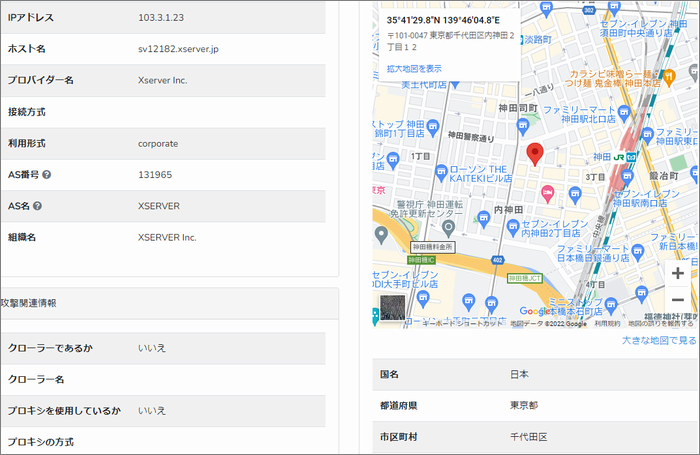

このドメインにまつわる情報を取得してみます。

申請者は、大手レンタルサーバーの「エックスサーバー」さん。

このリンク先サイトの運営者は、ここにドメイン取得の代行を依頼したようです。 このドメインを割当てているIPアドレスは”103.3.1.23”

このIPアドレスを元にその割り当て地を確認してみます。

ホスト名からプロバイダー名他ことごとく「Xserver」と書かれているので、リンク先のサイトも

「エックスサーバー」のレンタルサーバー内で運営されているのでしょうね。 そしてピンが立てられのは、「東京都千代田区」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

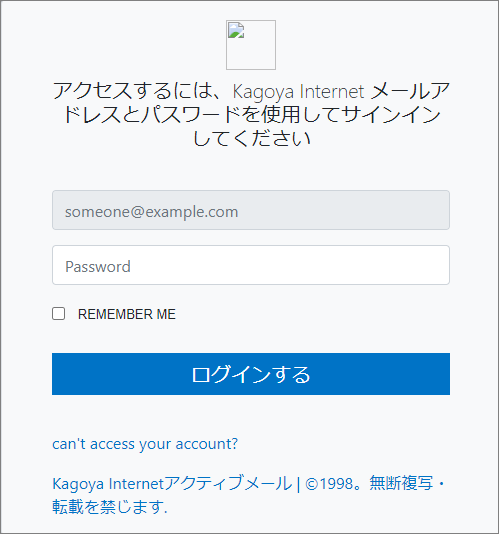

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 やはりChromeが接続をブロックしてきました。

危険を承知で先に進んでみると。

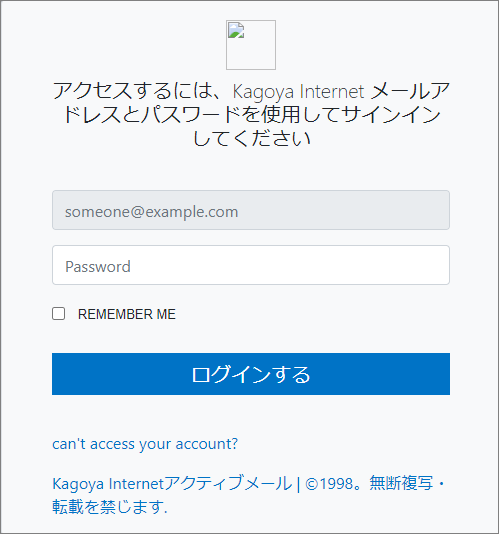

これは何かのログイン画面ですね。

「Kagoya Internetアクティブメール」と書かれているので、メールサーバーの

コントロールパネル「Active! Mail」の事でしょうか?

でも「Active! Mail」のログイン画面とは全く異なる画面なので適当にそれらしく

作ったのでしょうね。(笑)

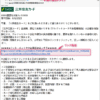

まとめ リンク先サイトのディレクトリ名を削除したURLは”https://xs858970.xsrv.jp/”

これがこのサイトのトップになるのですが、接続してみるとこのように表示されました。

やはり、詐欺サイトは「エックスサーバー」内に設置されているようですね!

こういったサイトが非常に多くありますが、何とかならないものでしょうかね? 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |