「自動退会処理テンプレ」利用の詐欺メール パソコンやスマートフォン向けの個人用ドキュメント管理システムの「Evernote」を

ご存じでしょうか?

いわゆるクラウドと呼ばれるネット上のファイル保管の先駆けと言った存在で古くからある

サービスですが、今朝早くこのようなメールが私宛に届きました。

アカウントも持っていないのに…(笑)

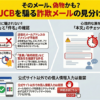

これ、この時にご紹介した「えきねっと」を騙るフィッシング詐欺メールを起因として

「JR西日本:Club J-WEST」などにも使われているテンプレです。 『詐欺メール』新「【重要】えきねっとアカウントの自動退会処理について」と、来た件

『詐欺メール』「【JR西日本:Club J-WEST】お客様への重要なお知らせです。」と、来た件

「えきねっと」と書かれている部分を「Evernote」に書きけえれ何にも騙ることのできる

万能なフォーとなっています。 では、今回のこの「Evernote」を騙るメールもプロパティーから見ていきましょう。 件名は

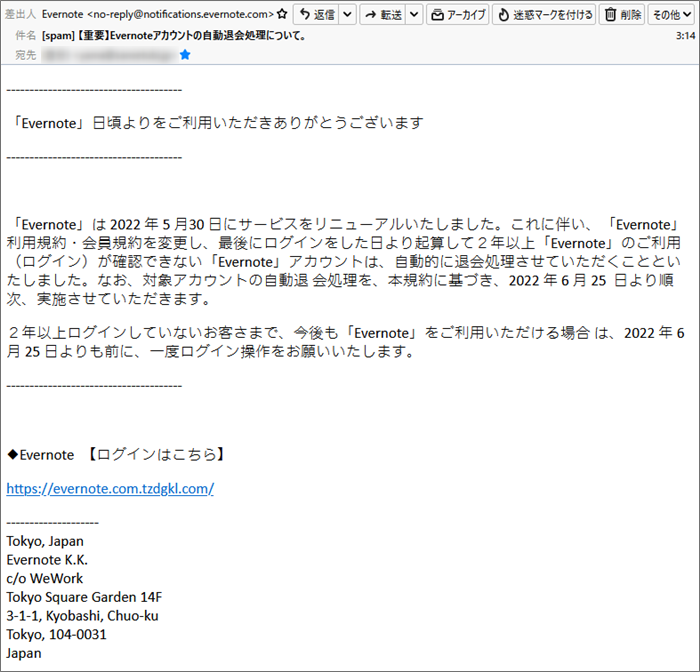

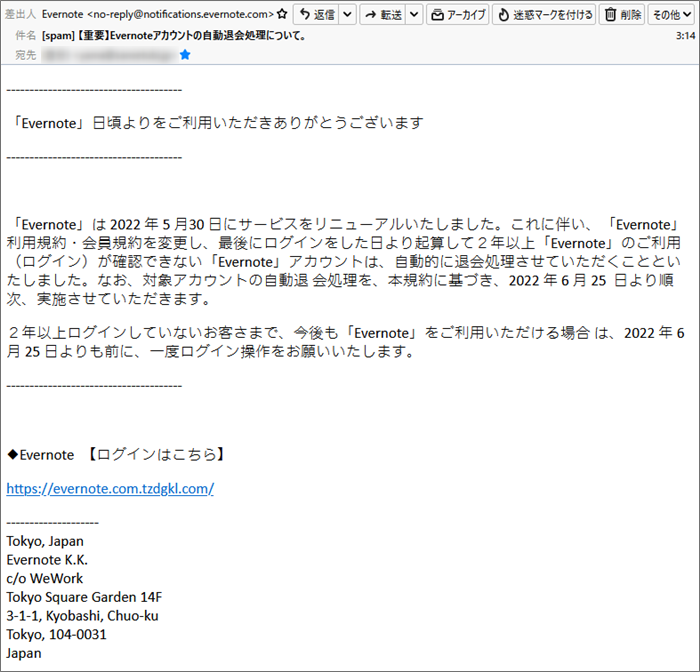

「[spam] 【重要】Evernoteアカウントの自動退会処理について。」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

アカウントを持っていようが無かろうが、差出人にとっては関係の無いこと。

どこかで入手したメールアドレスリストに向け機械的に一斉送信されたものです。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「Evernote <no-reply@notifications.evernote.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 上手く化けているつもりでしょうけど…

”evernote.com”は確かに「Evernote」のドメインですが、件名に”[spam]”とあるので

このメールは詐欺メール故に偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

差出したのはカゴヤジャパンユーザーか?! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

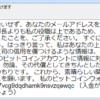

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「rls@crmrrcas.info」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここに書かれているのは

それとは全く異なる”crmrrcas.info”なんてドメインのメールアドレス。

この時点で真っ黒です(笑) | | Message-ID:「57562EABE52AA3C5B1B3B38A0DFA719B@crmrrcas.info」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

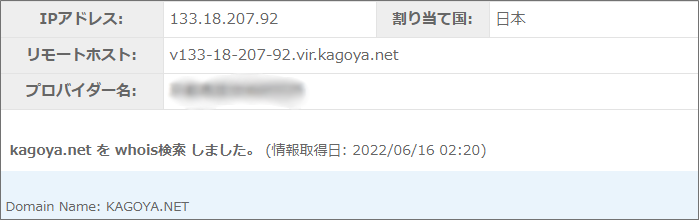

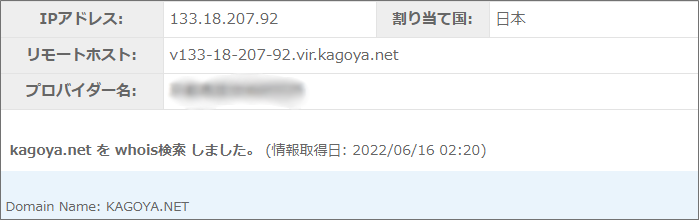

ここも偽装可能で鵜呑みにはできません。 | | Received:「from crmrrcas.info (v133-18-207-92.vir.kagoya.net [133.18.207.92])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。

ご覧の通り”vir.kagoya.net”と大手レンタルサーバーのカゴヤジャパンさんの

ドメインが見えているので、この差出人はカゴヤジャパンさんのサーバーを

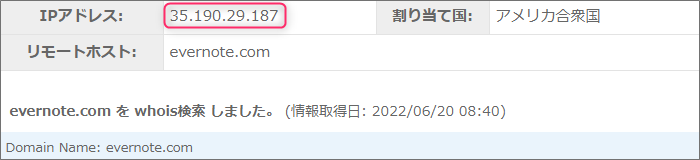

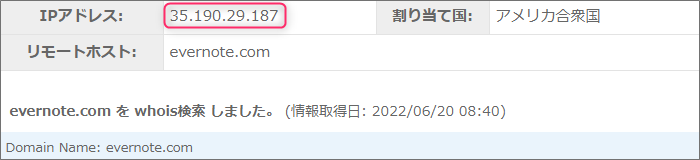

利用したことが丸見えです。 | やるまでありませんが、まずは、”evernote.com“と言うドメインを割り当てているIPアドレスを

取得し”Received”にあるIPアドレスと比較し、差出人のメールアドレスが本当かどうか

確かめてみることにします。

“evernote.com“を割当てているIPアドレスは”35.190.29.187”でした。

”Received”にあるIPアドレスは”133.18.207.92”ですから全く異なります。

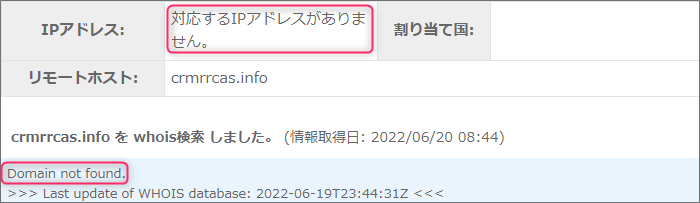

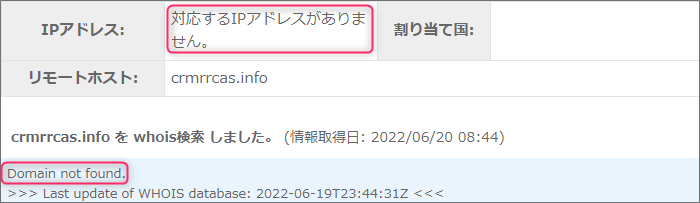

本来なら同じのはずですから、やはりこのメールアドレスは偽装されています。 では次に”crmrrcas.info”について情報を取得してみます。

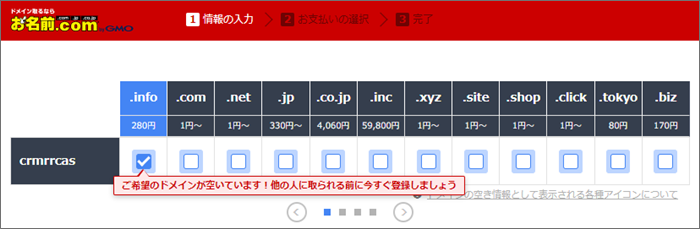

あれれ?

「対応するIPアドレスがありません」ですって!

「Domain not found」ってあるのでもしかしてこのドメインは誰にも使われていないもの?

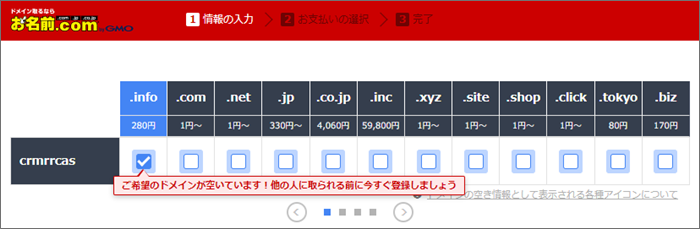

と思い「お名前ドットコム」さんで取得可能かどうか調べてみるとこのような結果が出ました。

「ご希望のドメインが空いています!他の人に取られる前に今すぐ登録しましょう」と赤い字で

表示されてので、このドメインは現在空きの状態。

空き状態のドメインでメールを送ることはできないのでこちらも明らかな偽装。

偽装に偽装を重ねたダブル偽装発覚です!! ”Received”のIPアドレスを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”133.18.207.92”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその情報を確認してみます。

あらら、ちょっとお見せできない公益財団法人の名前が出てきちゃいました…(;^_^A

これが差出人本人の利用したサーバーの持ち主の名前ですが、もしかしたらこのサーバーは

詐欺師に乗っ取られたものかも知れませんよ! 次は、このIPアドレスを元にその割り当て地を調べます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、「東京都千代田区」付近です。

やはりプロバイダー名は「KAGOYA JAPAN Inc.」と書かれていますね。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

現在は正規サイトにリダイレクト では引き続き本文。 | ————————————– 「Evernote」日頃よりをご利用いただきありがとうございます ————————————– 「Evernote」は 2022 年 5 月30 日にサービスをリニューアルいたしました。

これ に伴い、「Evernote」利用規約・会員規約を変更し、最後にログインをした日より

起算し て2年以上「Evernote」のご利用(ログイン)が確認できない「Evernote」アカウント は、

自動的に退会処理させていただくことといたしました。

なお、対象アカウントの自動退 会処理を、本規約に基づき、2022 年 6 月 25 日より順次、実施させていただきます。 2年以上ログインしていないお客さまで、今後も「Evernote」をご利用いただける場合 は、

2022 年 6 月 25 日よりも前に、一度ログイン操作をお願いいたします。 ————————————– ◆Evernote 【ログインはこちら】

h**ps://evernote.com.tzdgkl.com/(直リンク防止対策として意図的に文字を変更しています) | 先にも書きましたが、このメール本文は他の詐欺メールでも利用できるように作られた

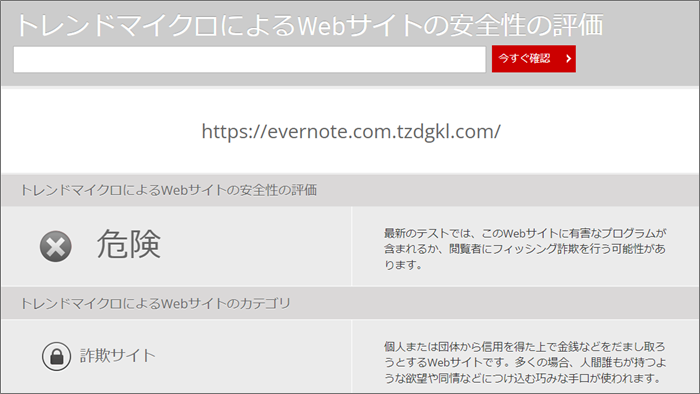

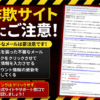

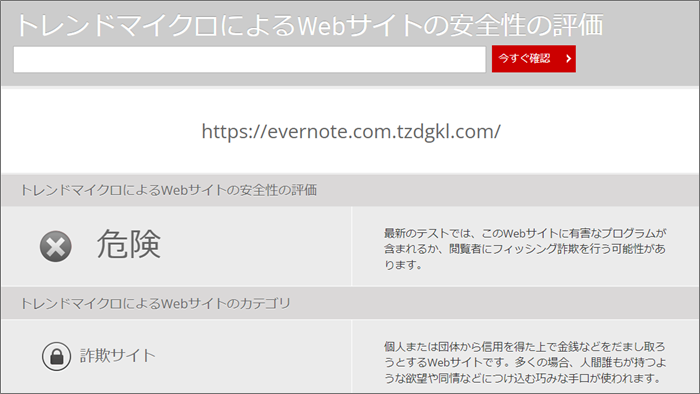

「自動退会処理」テンプレートを利用して送られてきています。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文末尾に直書きされていて、リンク先のURLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

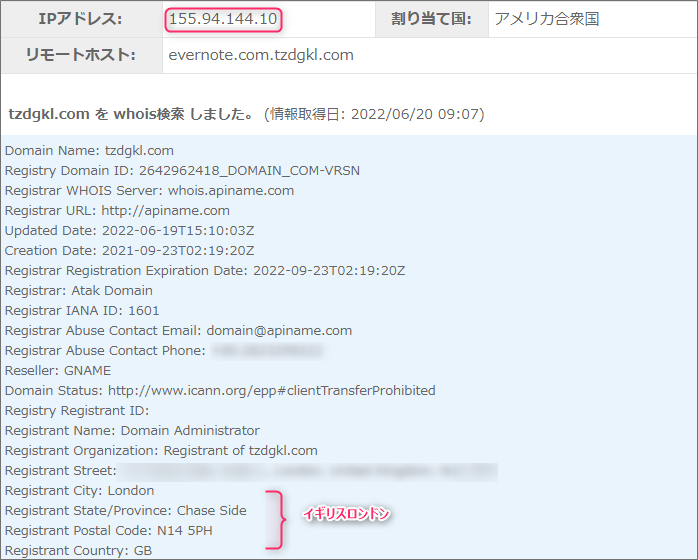

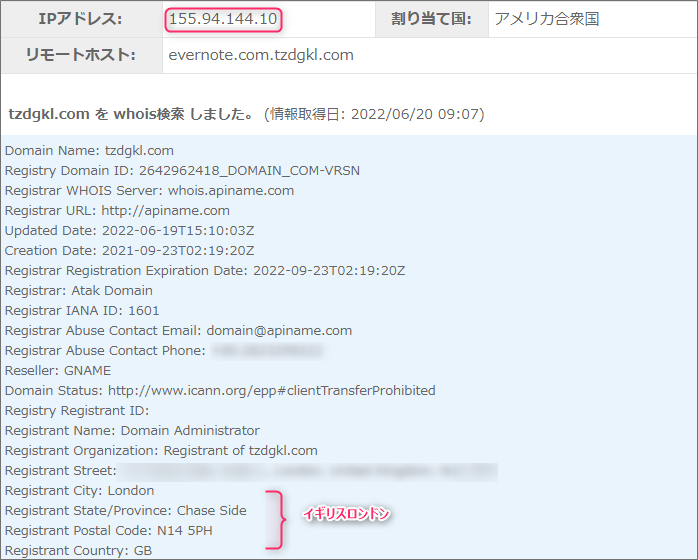

そのカテゴリは「詐欺サイト」と書かれています。 このURLで使われているドメインは、サブドメインを含め”evernote.com.tzdgkl.com”

このドメインにまつわる情報を取得してみます。

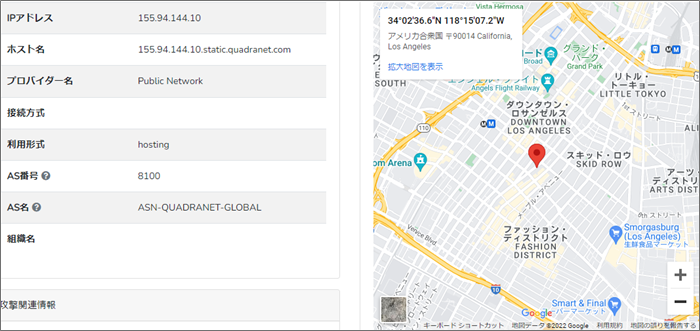

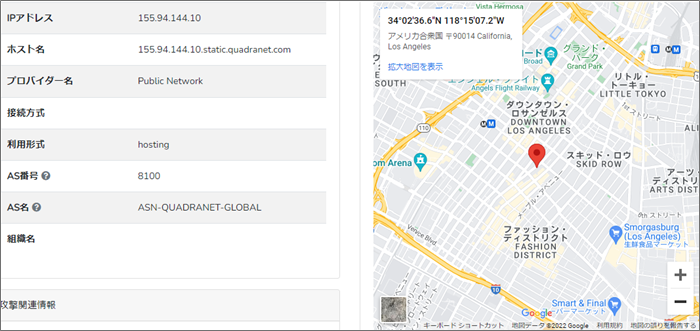

申請は、イギリスのロンドンから行われています。 このドメインを割当てているIPアドレスは”155.94.144.10”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています! 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 一旦は、ウイルスバスターに遮断されたものの強制的に開いてみると、開いたのはこのページ。

開くのに少し時間が掛かったので、おかしいなと思いアドレスバーURLを確認すると。

ありゃ、これは正規「Evernote」のサイトのURLです。

どうやら開くまでに時間が掛かったのは一旦リダイレクトされたからのようです。 詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

一旦正規サイトにリダイレクトるることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

リダイレクトを外し切換えることが可能な状態です。

まとめ 詐欺師も楽しようと最近テンプレ詐欺メールをよく使うようになりました。

逆に言えば、受け取る方はそれだと簡単に見破ることができるようになると言うこともできます。

も、そればっかりじゃありませんから今後も要注意! 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |