『詐欺メール』「【イオンカード】カード年会費のお支払い方法に問題があります」と、来た件

| テンプレ本文 | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

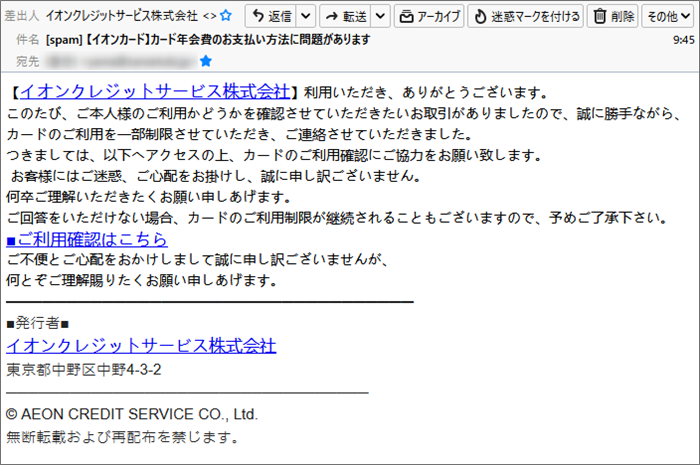

もう覚えてしまい暗記してしまった本文例のテンプレが使われイオンカードを騙るフィッシング詐欺メールが到着。 もう嫌と言うほど見てきたこの第三者不正利用を疑うメール。 では、このメールもプロパティーから見ていきましょう。 件名は 差出人は あれ? ”Return-Path”のメールアドレスはウソでは、このメールがフィッシング詐欺メールであることを立証していきましょうか!

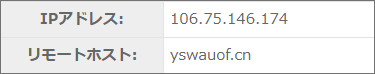

まずは、”yswauof.cn”について情報を取得してみます。 このドメインを割り当てているIPアドレスは”106.75.146.174” ”Received”のIPアドレス”106.75.146.174”は、差出人が利用しているメールサーバーのもの。 IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ルックアップされたロケーションは、「上海市」付近です。

リンク偽装されていたでは引き続き本文。

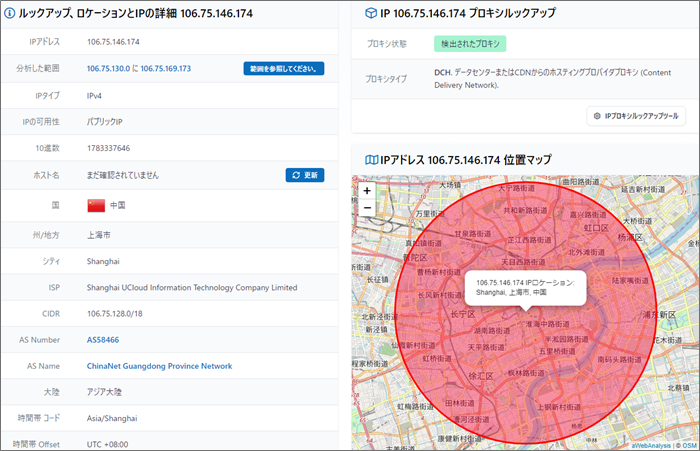

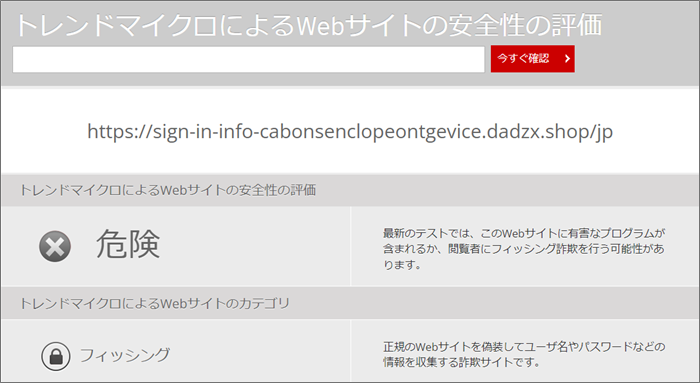

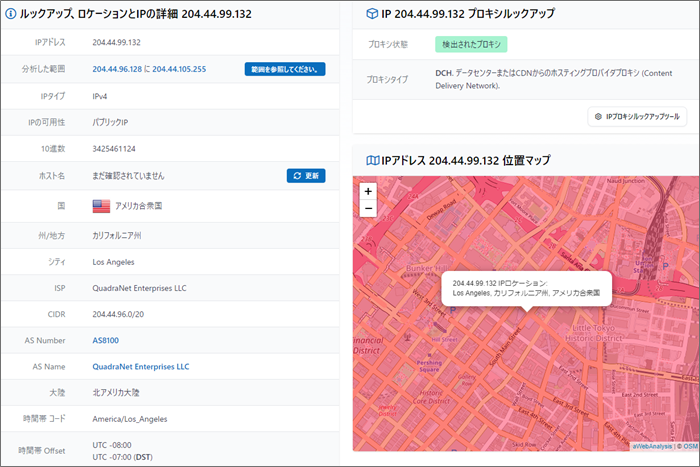

マジで見飽きて反吐が出そうです…(汗) このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。 このように既に危険サイトと認識されており、ブラックリストに登録済み。 このURLで使われているドメインは、サブドメインを含め”sign-in-info-cabonsenclopeontgevice.dadzx.shop” 申請者は、中国のクラウドサービス「阿里雲(Aliyun)」 このドメインを割当てているIPアドレスは”204.44.99.132” ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。 危険と言われると見に行きたくなるのが人情と言うもの。 開いたのは、AEON CARDのユーザー専用インターネットサイト。 まとめ恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)