comなの?co.jpなの?どっち? Amazonを騙った奇妙なフィッシング詐欺メールが届きました。

気持ちの悪い中華フォントを使い、本気なのかおちゃらけなのか分かりませんが、

件名では「Amzon.com」と称し、本文では「Amazon.co.jp」を称す

矛盾をものともしないこのメール。

では、このメールもプロパティーから見ていきましょう。 件名は

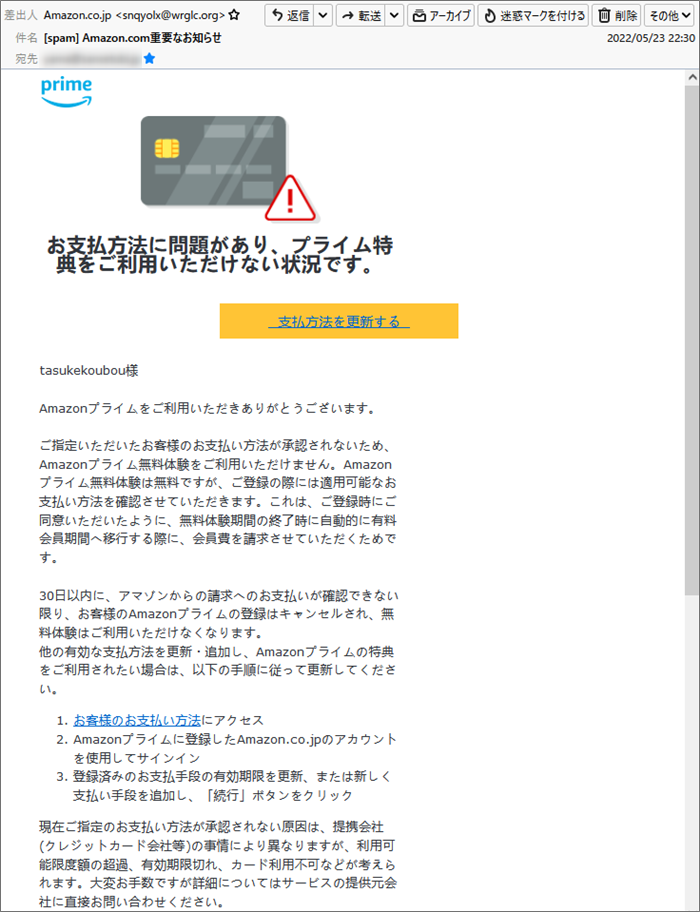

「[spam] Amazon.com重要なお知らせ」

ここにははっきりと「Amazon.com」とアメリカアマゾンを名乗っています。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「Amazon.co.jp <snqyolx@wrglc.org>」

で、差出人は「Amazon.co.jp」と、どっちが本当なの?

それに日本の「アマゾン」さんには、れっきとした”amazon.co.jp”ってドメインをお持ちです。

それなのにこのような全く関連性の無いドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません!

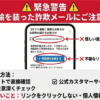

空きドメインからのメール?! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「snqyolx@wrglc.org」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20220523213102125572@wrglc.org」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from wrglc.org (unknown [175.165.183.61])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

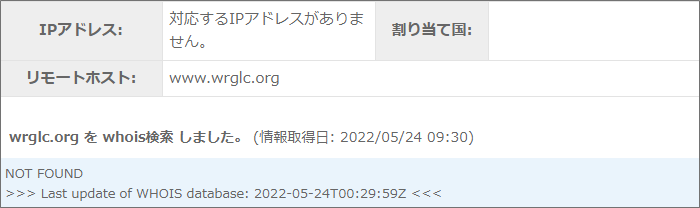

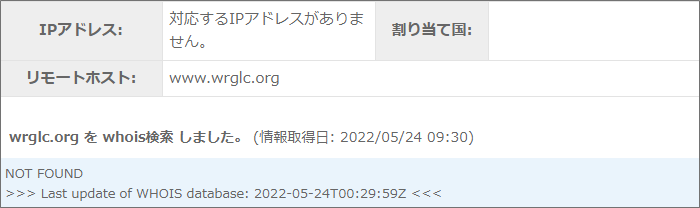

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”wrglc.org”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

あらら、「対応するIPアドレスがありません」と出ましたね。

説明にも「NOT FOUND」と書かれています。

もしかして、このドメインってまだ誰も使っていないものなのかも知れませんよ。

そう思って早速「お名前ドットコム」さんで空き具合を確認してみます。

ほら「ご希望のドメインが空いています」って出ました!

使われていないドメインでメールを送るなんて当然できませんので、このメールアドレスは偽装です。

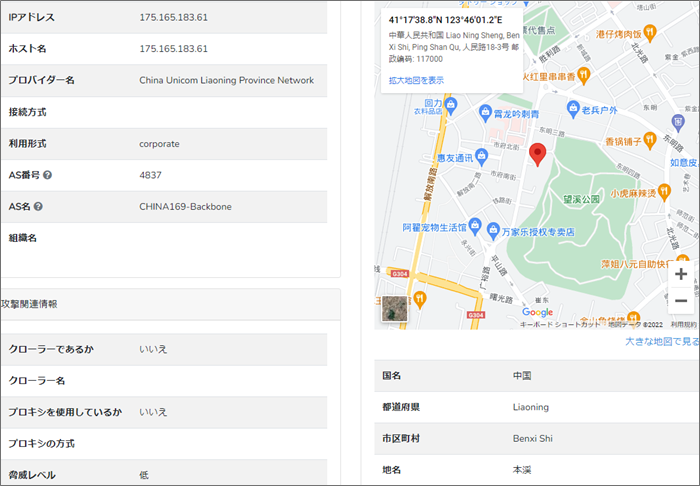

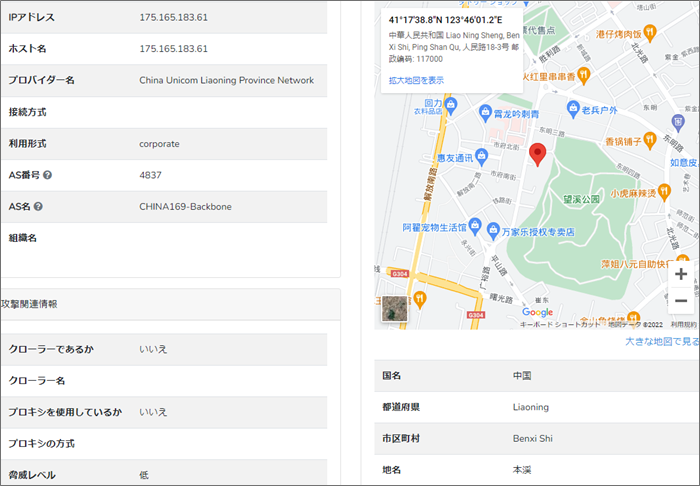

これはしっかり罪を償っていただかなければなりませんね! この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”175.165.183.61”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、「中国遼寧省本溪市」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

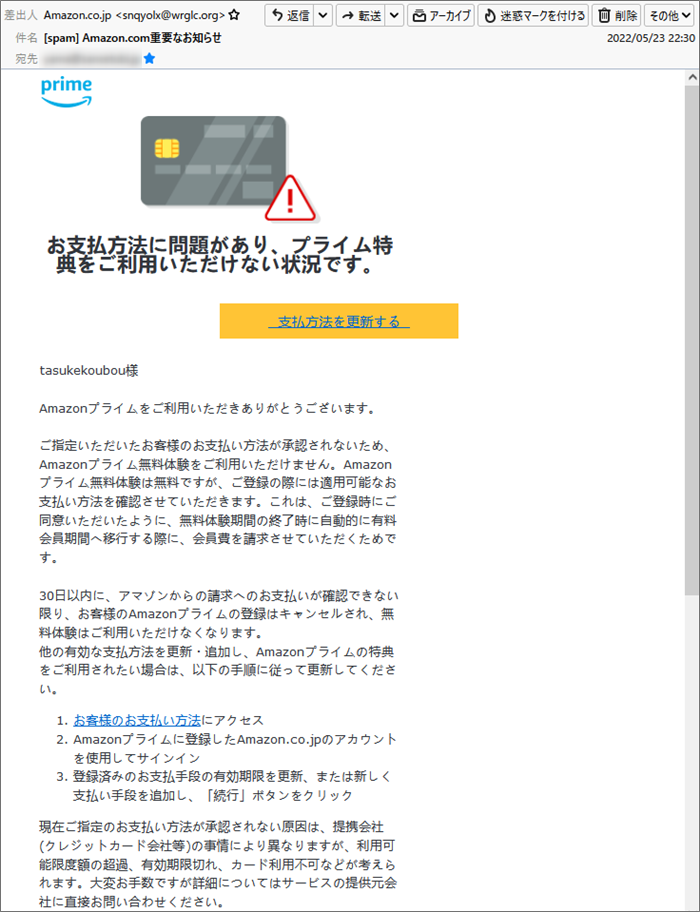

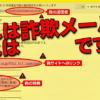

宛名が「tasukekoubou様」って?? では引き続き本文。 お支払方法に問題があり、プライム特典をご利用いただけない状況です。

支払方法を更新する tasukekoubou様 Amazonプライムをご利用いただきありがとうございます。 ご指定いただいたお客様のお支払い方法が承認されないため、Amazonプライム無料体験をご利用いただけません。Amazonプライム無料体験は無料ですが、ご登録の際には適用可能なお支払い方法を確認させていただきます。これは、ご登録時にご同意いただいたように、無料体験期間の終了時に自動的に有料会員期間へ移行する際に、会員費を請求させていただくためです。 30日以内に、アマゾンからの請求へのお支払いが確認できない限り、お客様のAmazonプライムの登録はキャンセルされ、無料体験はご利用いただけなくなります。

他の有効な支払方法を更新・追加し、Amazonプライムの特典をご利用されたい場合は、以下の手順に従って更新してください。 お客様のお支払い方法にアクセス

Amazonプライムに登録したAmazon.co.jpのアカウントを使用してサインイン

登録済みのお支払手段の有効期限を更新、または新しく支払い手段を追加し、「続行」ボタンをクリック 現在ご指定のお支払い方法が承認されない原因は、提携会社(クレジットカード会社等)の事情により異なりますが、利用可能限度額の超過、有効期限切れ、カード利用不可などが考えられます。大変お手数ですが詳細についてはサービスの提供元会社に直接お問い合わせください。 | それらしいことが書かれていますね。

それはそうと、この宛名「tasukekoubou様」カスケコウボウ?? ダレ??

これ以外にも2通同じメール来てるけど、みんな宛名が「tasukekoubou様」になっています。

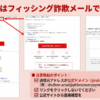

もしかして騙すつもりがないの? 愉快犯? それとも釣り? このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

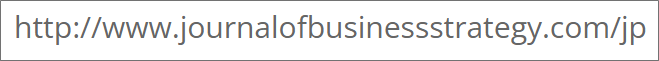

そのリンクは「支払方法を更新する」って書かれたところに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

あ~あ、ダメダメ!!「未評価」なんてダメですよ!!

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

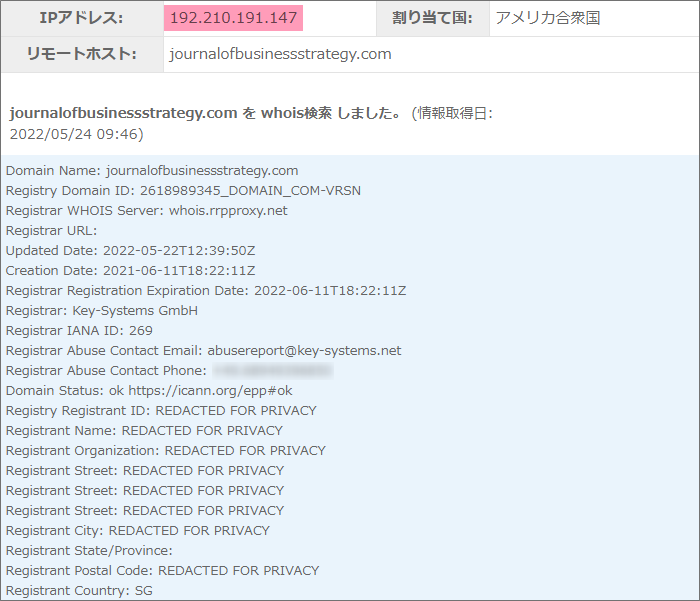

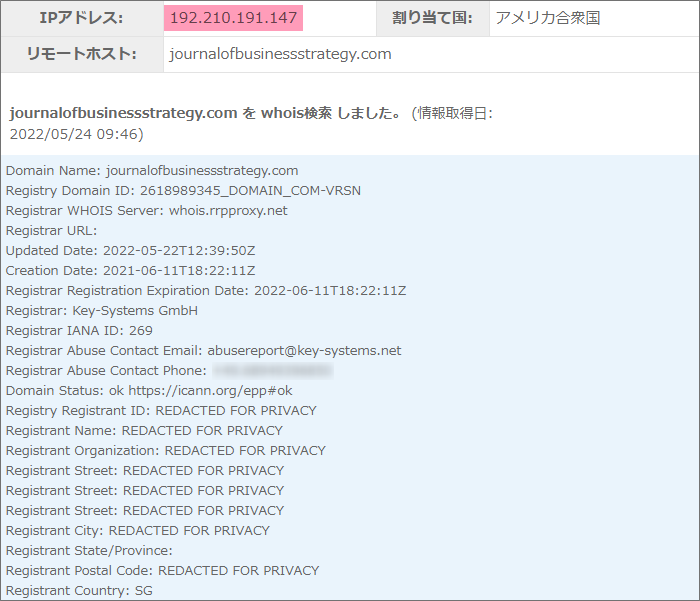

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは”journalofbusinessstrategy.com”

このドメインにまつわる情報を取得してみます。

ものの見事にプライバシー保護でマスクされています。

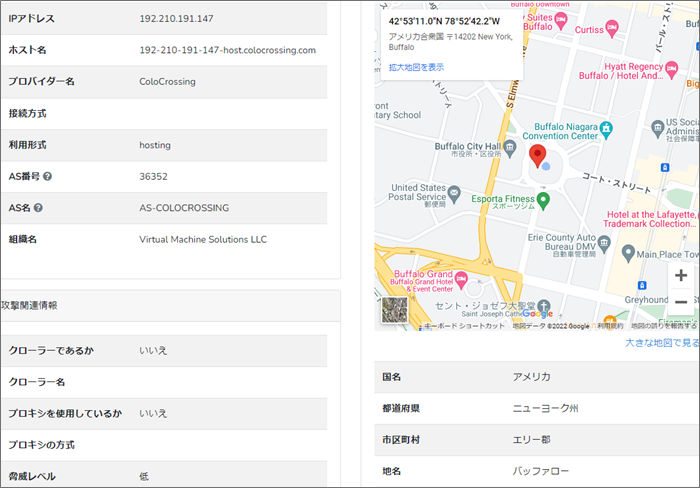

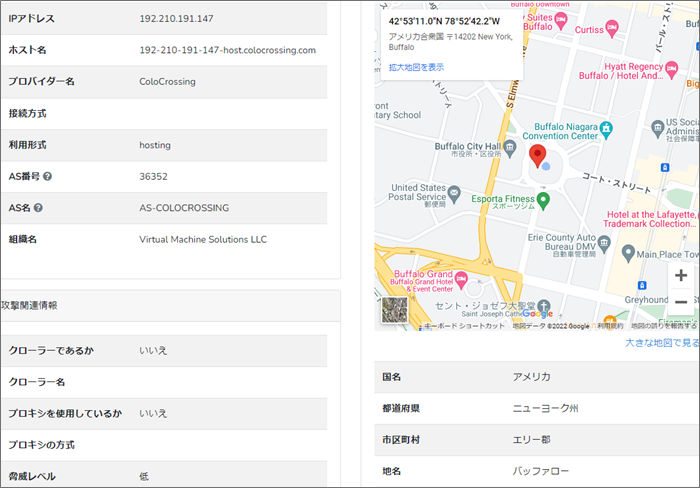

唯一分かるのは、シンガポールから申請されていることくらい。 このドメインを割当てているIPアドレスは”192.210.191.147”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、ニューヨークのバッファロー付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

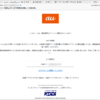

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

結局開いたのは「Amazon.co.jp」と記載されたサイト。

これは、そのログインページです。

詐欺サイトですから絶対にログインしないでください!

まとめ 結局”.com”ではなく”.co.jp”だったのですね。

まったく紛らわしい詐欺師です。

でも、このメールで本気で騙そうとしているなら相当なおバカさんですよ。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |