『詐欺メール』「Amazonアカウントが異常な状態になっています」と、来た件

| オランダで申請された赤道ギニアドメインで | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

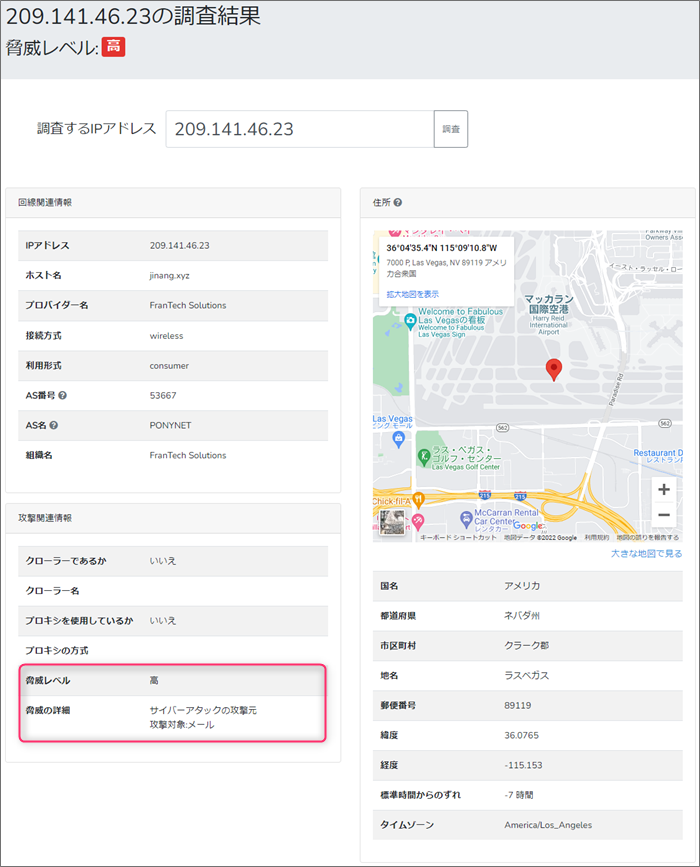

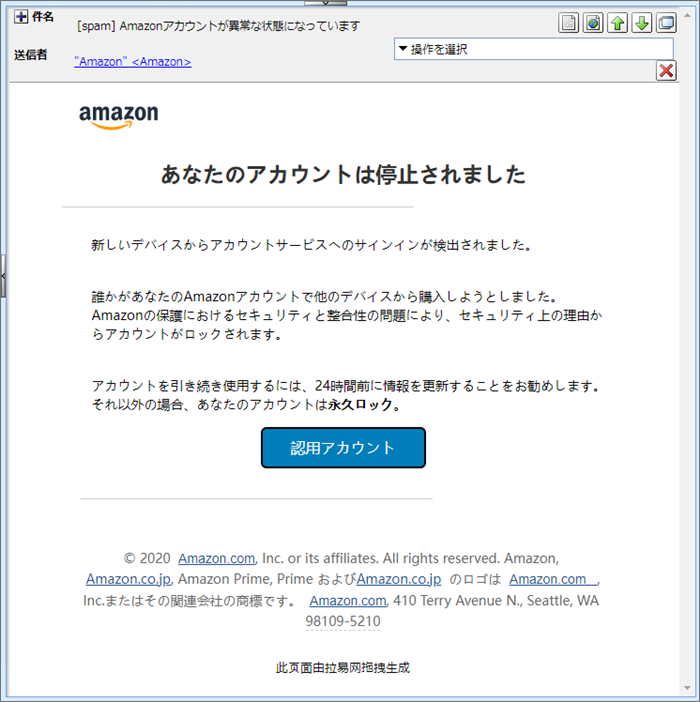

差出人の項目にメールアドレスが無い今朝もメールボックスには、Amazonに成りすましたフィッシング詐欺メールがどっさり(汗) 「誰かがあなたのAmazonアカウントで他のデバイスから購入しようとしました。」とありますが では、このメールもプロパティーから見ていきましょう。 件名は 差出人は ”.xyz”ドメインは、サイバー犯罪に多く使われているでは、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まずは、”jinang.xyz”について情報を取得してみます。 申請は上海市から行われていました。 この中で一番重要なのは”Received” IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、ラスベガスの「マッカラン空港」付近です。 赤道ギニアのドメインを使った詐欺サイトでは引き続き本文。

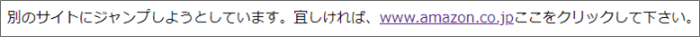

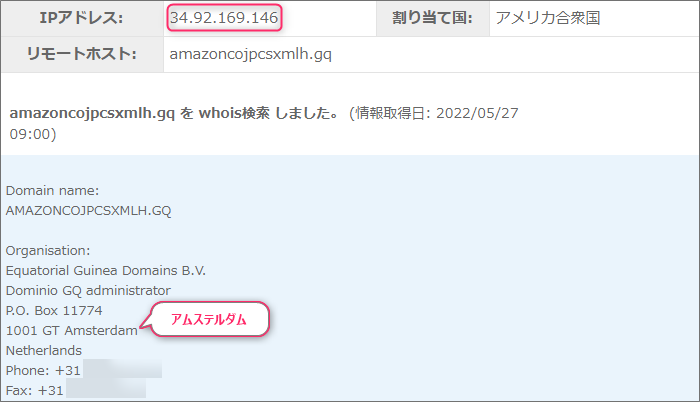

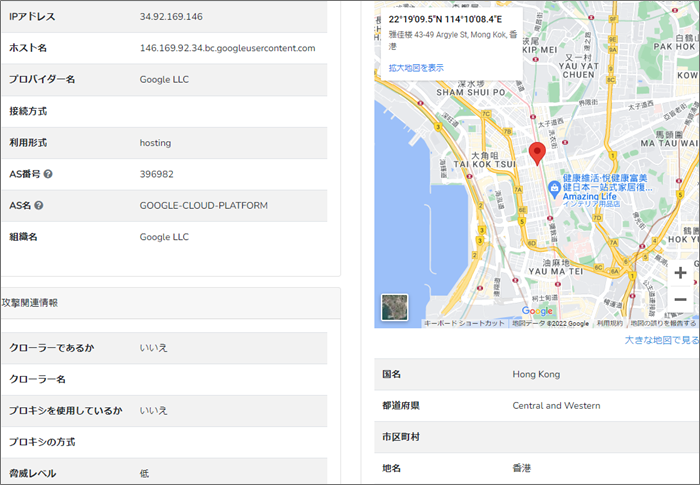

まあよくある第三者不正利用の連絡ですが、先にも書いた通りその理由が無理やりのこじつけ。(;^_^A そして、詐欺サイトへのリンクボタンに書かれているのは「認用アカウント」(笑) でも、これは釣りで、リンクに繋ごうとするとこんな表示が。 結局この後接続されるリンク先のURLがこちら。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。 おっと、まだ「未評価」のようです。 このURLで使われているドメインは、サブドメインを含め”amazoncojpcsxmlh.gq” 申請オランダのアムステルダムから。 このドメインを割当てているIPアドレスは”34.92.169.146”

ピンが立てられのは、香港の「Central and Western」付近。 危険と言われると見に行きたくなるのが人情と言うもの。 開いたのは当然アマゾンのログインページ。 まとめほんとAmazonを騙ったフィッシング詐欺メールは嫌と言うほど届きます。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)