国内の信販企業が中国のドメインを使う?! 今回は、「住信SBIネット銀行」さんのユーザーを狙ったフィッシング詐欺メールです。

まあ送っていただくのは構いませんが、申し訳ありません、私「住信SBIネット銀行」さんの

自体存在を知りませんでしたので、このようなメールをいただいてもゴミ箱に入れるだけです(汗)

どうやら、存在しない私のアカウントに尋常ではないログインがあったようです(笑)

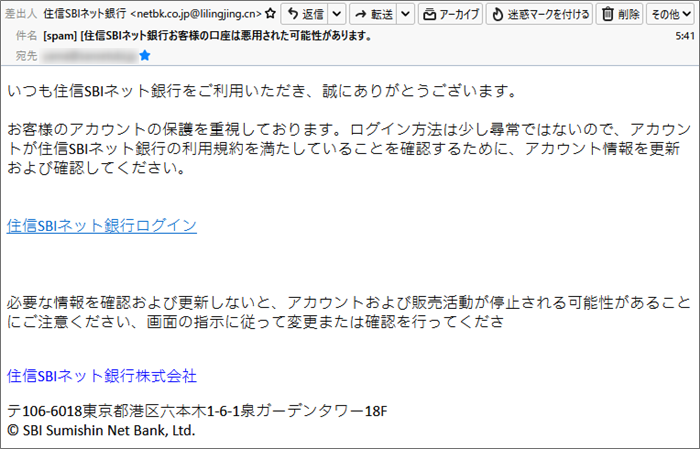

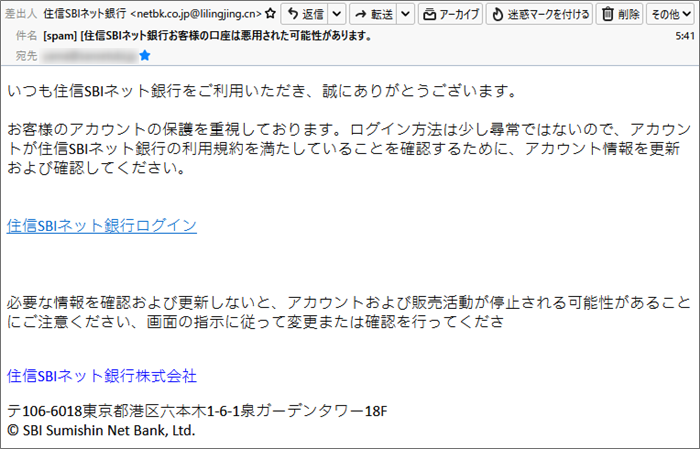

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] [住信SBIネット銀行お客様の口座は悪用された可能性があります。」

あらら、この件名” ] ”が足りませんね。(笑)

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「住信SBIネット銀行 <netbk.co.jp@lilingjing.cn>」

「住信SBIネット銀行」さんには、れっきとした”netbk.co.jp”ってドメインをお持ちです。

それなのにこのような”lilingjing.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません!

差出人の送信サーバーが持つIPアドレスの脅威レベルは「高」 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「netbk.co.jp@lilingjing.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Received:「from lilingjing.cn (unknown [106.75.33.192])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

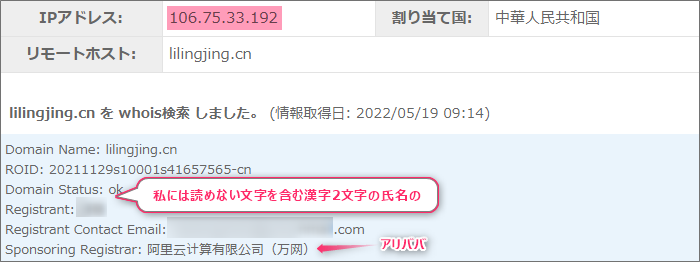

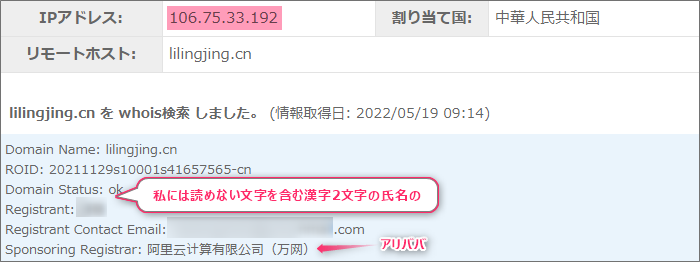

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”lilingjing.cn”について情報を取得してみます。

”106.75.33.192”がこのドメインを割当てているIPアドレス。

”Received”に書かれているものと同じですから、メールアドレスに偽装はありません。

このドメインの持ち主は、私には読めない文字を含む漢字2文字の氏名の方で、このドメインの管理は

中国のIT企業のアリババに委託されていますから、どこの国の方かは想像つきますよね。 ”Received”のIPアドレス”106.75.33.192”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。

よく見ると、このIPアドレスの持つ脅威レベルは「高」で、脅威の詳細は「サイバーアタックの攻撃元」

攻撃対象は「メール」とされていますから、悪意のある物として周知されているようです。

尋常ではないログイン方法を具体的に教えて では引き続き本文。 | いつも住信SBIネット銀行をご利用いただき、誠にありがとうございます。 お客様のアカウントの保護を重視しております。ログイン方法は少し尋常ではないので、

アカウントが住信SBIネット銀行の利用規約を満たしていることを確認するために、

アカウント情報を更新および確認してください。 住信SBIネット銀行ログイン 必要な情報を確認および更新しないと、アカウントおよび販売活動が停止される可能性が

あることにご注意ください、画面の指示に従って変更または確認を行ってくださ | 尋常ではないログイン方法ってどのようなログインなのでしょうか?

具体的に教えてほしいものです。(笑)

それに「販売活動」とあるのですが、ネット銀行で販売活動なんてどうやってやるの?(笑)

そして、このメールの末尾が「確認を行ってくださ」って中途半端にで終わっているのも

すごく気になります。(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「住信SBIネット銀行ログイン」って書かれたところに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

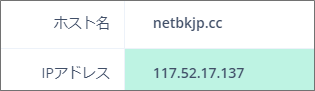

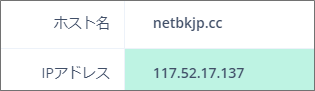

このように既に危険サイトと認識されており、カテゴリは「詐欺サイト」と書かれています。 このURLで使われているドメインは、”netbkjp.cc”

.ccは、オーストラリア領ココス諸島に割り当てられているトップレベルドメインで

格安で取得できることで有名なドメインです。 このドメインを割当てているIPアドレスを取得してみます。

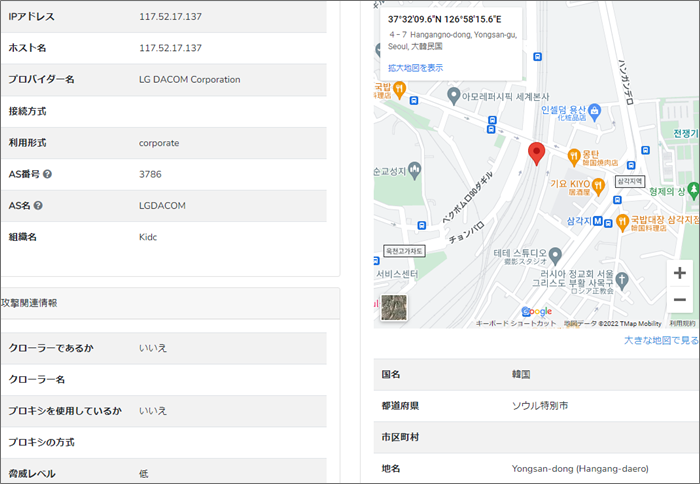

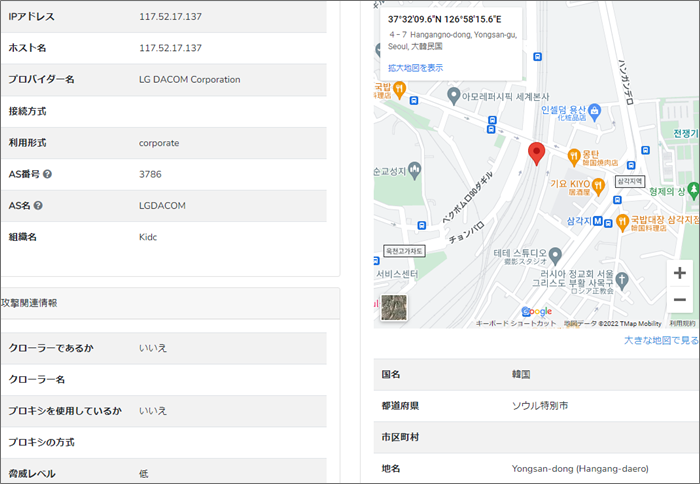

このドメインを割当てているIPアドレスは”117.52.17.137”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、隣国のソウルにあるヨンサンドン付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

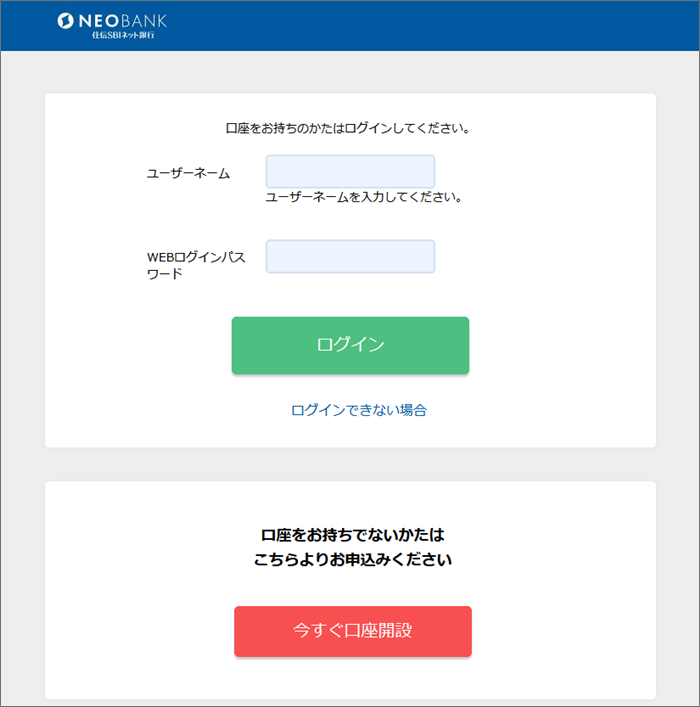

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのは「NEOBANK」と書かれたサイト。

NEOBANKとは、住信SBIネット銀行のネット専用支店のことだそうです。

このページはその偽サイト。

絶対にログインしてはいけません!!

まとめ どうです?

私はいつもこのような感じでフィッシング詐欺メールを見分けています。

ご自身の身はご自身で守らないと!

皆様のご参考になれば幸いです。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |