あれれ?「会員」の「員」の字が… オリコカード持っていない私に、このようなメールが届きました。(笑)

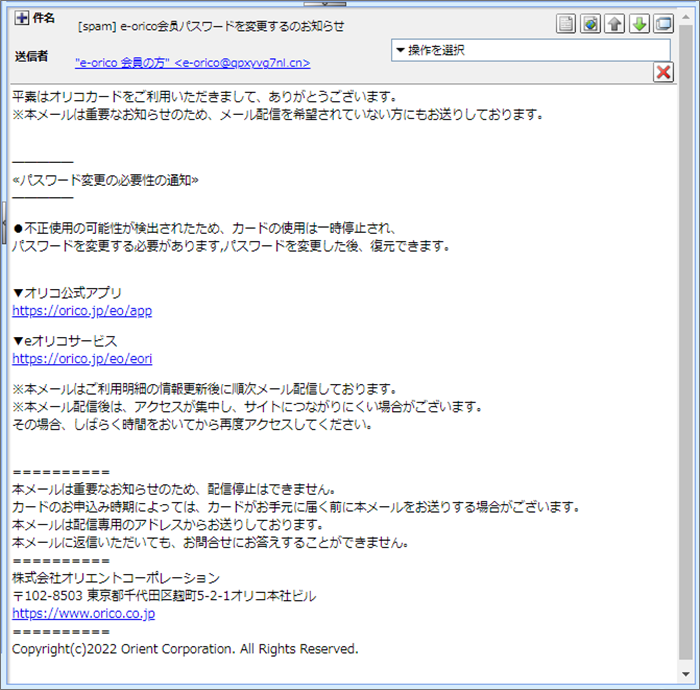

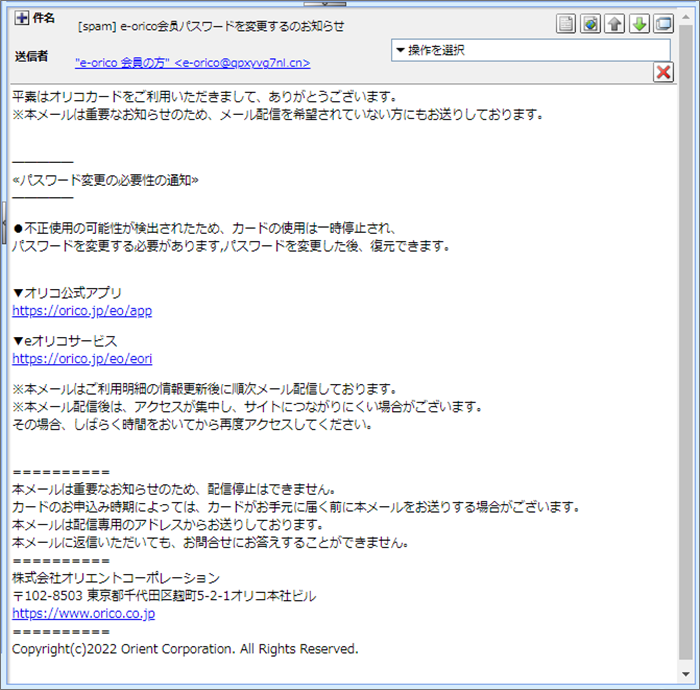

書かれているのは、第三者不正利用の疑いがあるのでパスワードを変更しろって内容。 では、このメールもプロパティーから見ていきましょう。 件名は

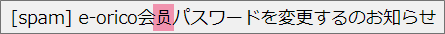

「[spam] e-orico会員パスワードを変更するのお知らせ」

あらら、この件名よ~く見ると「会員」の「員」の字がロボットが歩いているような文字に

なっていますよ(笑)

もう差出人はその国の人って分かってしまいましたね。(笑)

それにこの件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”e-orico 会員の方” <e-orico@qpxyvg7nl.cn>」

ありゃ、ここにも”.cn”なんて中国のトップレベルドメインが露出してるじゃありませんか(笑)

「オリコカード」さんには、れっきとした”orico.co.jp”ってドメインをお持ちです。

それなのに中国のトップレベルドメインを使ったメールアドレスで大切なユーザーに

メールを送るなんて絶対にあり得ません!

このメールは何かと話題のあの地から では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「e-orico@qpxyvg7nl.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「20220516173804666324@qpxyvg7nl.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from qpxyvg7nl.cn (qpxyvg7nl.cn [194.147.33.226])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

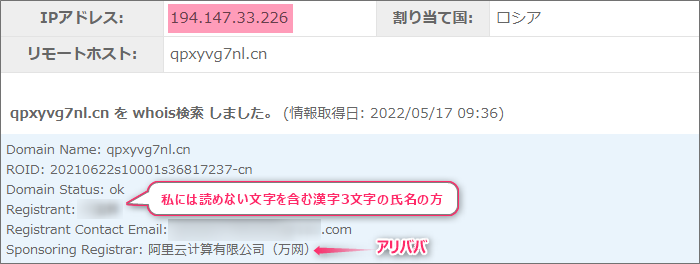

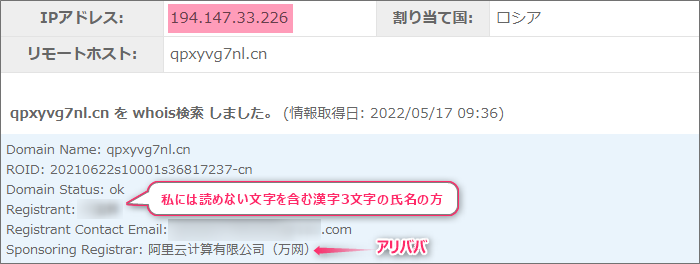

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”qpxyvg7nl.cn”について情報を取得してみます。

このドメインの登録者は、私には読めない文字を含む漢字3文字の氏名の方。

そしてこのドメインは中国のIT企業のアリババに委託されていますから、もうどこの国の方かは

お分かりですよね? ”194.147.33.226”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”194.147.33.226”ですから全く同じなのアドレスの偽装はありません。 ”Received”のIPアドレスは、差出人が利用しているメールサーバーのもの。

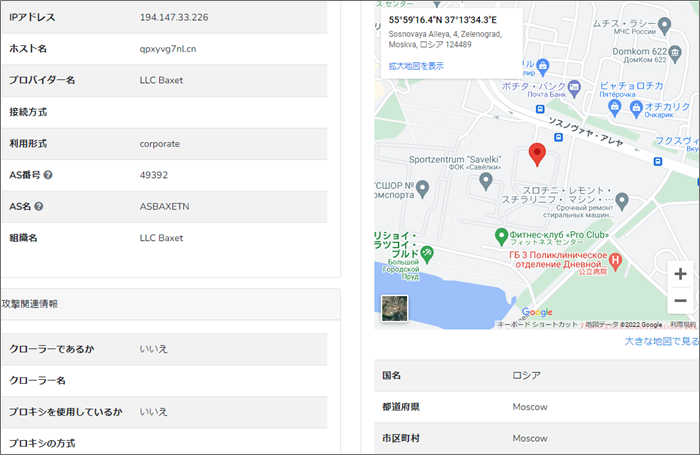

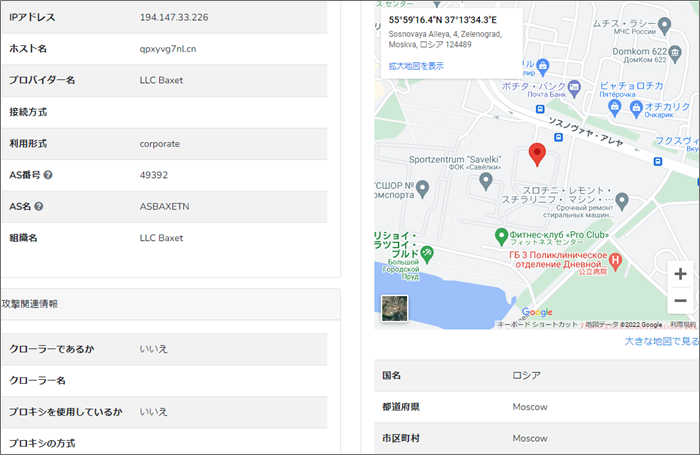

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、最近何かと話題の多いロシアのモスクワ付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

注意書きで支離滅裂に…(汗) では引き続き本文。 平素はオリコカードをご利用いただきまして、ありがとうございます。

※本メールは重要なお知らせのため、メール配信を希望されていない方にもお送りしております。 ━━━━━

≪パスワード変更の必要性の通知≫

━━━━━ ●不正使用の可能性が検出されたため、カードの使用は一時停止され、

パスワードを変更する必要があります,パスワードを変更した後、復元できます。 ▼オリコ公式アプリ

https://orico.jp/eo/app ▼eオリコサービス

https://orico.jp/eo/eori ※本メールはご利用明細の情報更新後に順次メール配信しております。

※本メール配信後は、アクセスが集中し、サイトにつながりにくい場合がございます。

その場合、しばらく時間をおいてから再度アクセスしてください。 | このメールは、最初にも書きましたが、第三者不正利用の疑いがあるのでパスワードを変更しろって

内容ですよね?

最後の3行見てください。

「※本メールはご利用明細の情報更新後に順次メール配信しております。」

もし本当に第三者不正利用の通知なら、すぐに送らなければならないはずのメールなのに

なぜこのメールが「ご利用明細の情報更新後」になるのでしょうか? それに

「※本メール配信後は、アクセスが集中し、サイトにつながりにくい場合がございます。

その場合、しばらく時間をおいてから再度アクセスしてください。」

って、第三者不正利用の通知の後にアクセスが集中するって、全く持って意味が分かりません。(笑) どうせどこかのメールからコピペして作ってるからこういう矛盾が発生するんでしょうね。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に直書きれていて、リンク先のURLがこちらです。

”orico.jp”って、オリコカードの正規ドメインが使われているじゃないですか!

って、これ大嘘!

これはリンク偽装されていて、実際に接続されるサイトのURLがこちら。

確かに”orico”の文字も見えますが、このURLのドメインは”amsterglas.com”ですからオリコには

全く関連がありません。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”www.orico.amsterglas.com”

このドメインにまつわる情報を取得してみます。

このドメインの登録者は、マレーシアのクアラルンプールにある「Whoisprotection.cc」ってレジストラ。

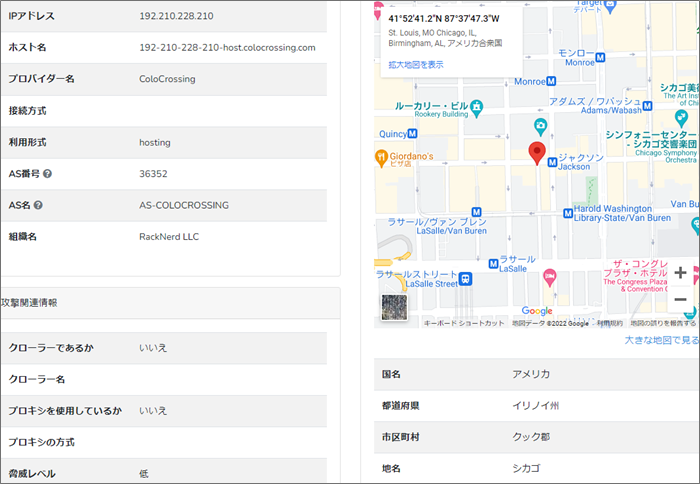

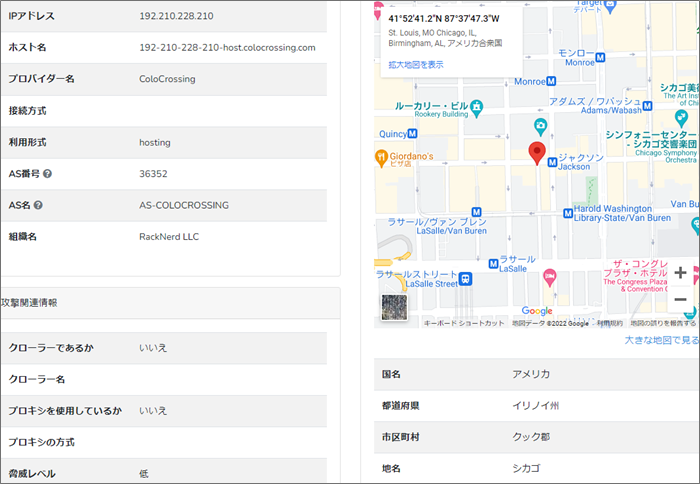

犯人は、ここのユーザーのようですね。 このドメインを割当てているIPアドレスは”192.210.228.210”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、アメリカのシカゴ付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

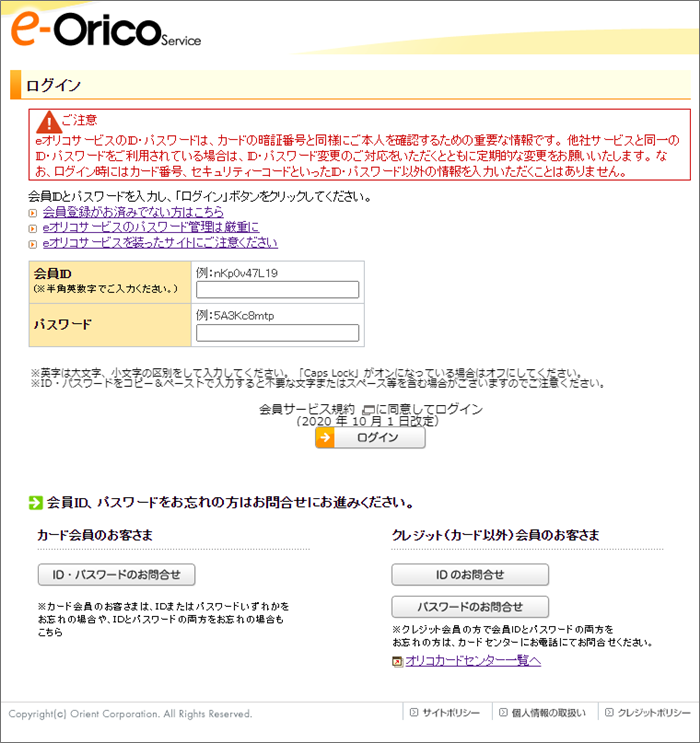

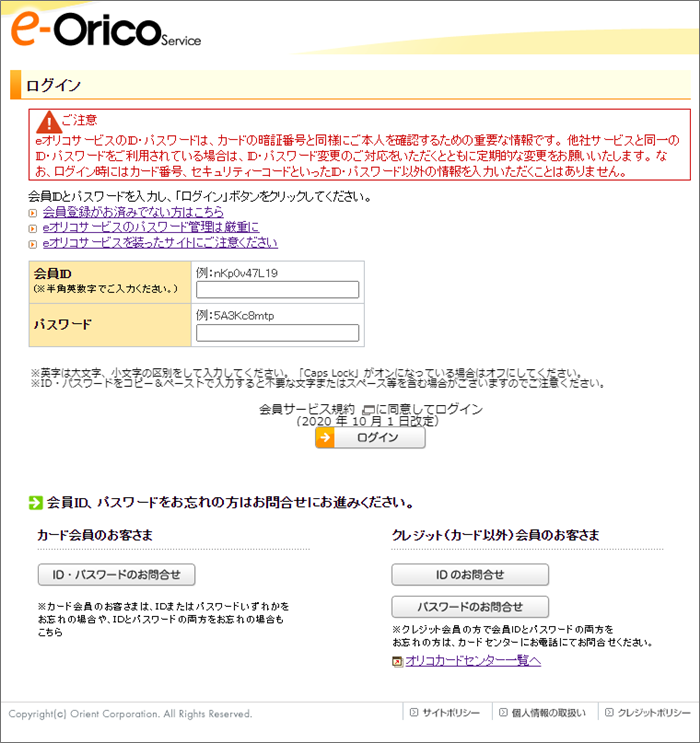

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのは、オリコカード会員専用のインターネットサービスの「e-orico」のログインページ。

もちろん詐欺サイトですから絶対にログインしないでください!

まとめ 「e-orico」の正規ログインページも見てきましたが、全く見分けが付きませんでした。

もしこれが免疫の無い方で、e-oricoのメンバーで、件名に”[spam]”が付けられていなかったら…

ぞっとしますね。

このようなメールが非常に多いのでくれぐれもお気を付けください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |