【閲覧注意】「ダーリン」と呼びかけるパスワード詐欺メールの手口を公開

| 【閲覧注意】「ダーリン」と呼びかけるパスワード詐欺メールの手口を公開

Heartland-Lab セキュリティレポート

2026年5月15日

最近のスパム動向 近年、世界中で個人情報を狙ったフィッシング詐欺メールが巧妙化しており、その手口は日々進化しています。

本レポートでは、不自然な呼びかけと緊急性を装うことで、受信者を欺こうとするパスワード詐欺メールの最新事例を分析し、その手口を詳細に解説します。

|

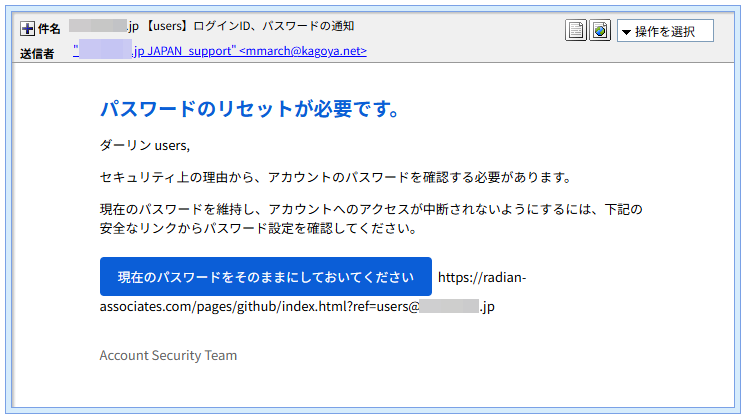

前書き 今回取り上げる詐欺メールは、「ダーリン」という親密な呼びかけと、存在しない架空のアカウント名「users」を用いて、パスワードのリセットを要求する手口です。

これにより、受信者の注意を引き、疑念を抱かせずに偽のリンクへ誘導しようとします。 ※Heartland-Labの調査環境は危険防止のため専用PCを利用しています。スマホやタブレットでは詐欺サイトでの挙動が異なる場合があります。 このようなメールは、開いた段階では直接的な被害は生じませんが、画像や開封通知が付帯している場合、攻撃者側でメールアドレスの「生存確認」がされ、今後の送信リストに追加される可能性があります。

不審なメールは開封せず、速やかに削除することが重要です。

| | 緊急性★評価 | ★★★★☆ かなり危険 | | 件名 | jp [users] ログインID、パスワードの通知

※件名に含まれる「[users]」は、特定のユーザーを狙うのではなく、ありそうな架空のアカウント名を使い、数打てば当たる方式で送信されている可能性が高いです。

| | 送信者情報 |

差出人名: s***i.jp JAPAN_support

差出人メールアドレス: mmarch@k***a.net

送信元IPアドレス: 195.177.94.159

| | 受信日時 | 2026年5月15日(金) 05:29:05 (JST) |

この情報を友人や同僚にも共有し、被害拡大を防ぎましょう!

| メール本文

パスワードのリセットが必要です。 ダーリン users, セキュリティ上の理由から、アカウントのパスワードを確認する必要があります。 現在のパスワードを維持し、アカウントへのアクセスが中断されないようにするには、下記の

安全なリンクからパスワード設定を確認してください。 現在のパスワードをそのままにしておいてください h**ps://radian-associates.com/pages/github/index.html?ref=users@***.jp Account Security Team

| | | メールの目的・手口の特徴・デザイン分析

このメールは、パスワードのリセットを装った典型的なフィッシング詐欺です。

【手口の特徴】

- 不自然な呼びかけ: 件名や本文中に「ダーリン users」という、通常ではありえない親密かつ漠然とした呼びかけを使用しています。これは受信者を動揺させ、冷静な判断を鈍らせる狙いがあると考えられます。

- 架空のアカウント名: 「users」という存在しない、あるいは一般的なアカウント名を宛先に使用することで、特定の個人を狙うのではなく、多数のアドレスに無差別に送信し、誰かが引っかかることを期待する「数打てば当たる」方式の詐欺です。

- 緊急性の強調: 「セキュリティ上の理由から、アカウントのパスワードを確認する必要がある」と緊急性を装い、早急な対応を促しています。

- 偽の安全なリンク: 「安全なリンク」と称して、偽のフィッシングサイトへ誘導するURLを提示しています。

【デザイン分析】

文章自体は比較的自然な日本語で書かれており、一見しただけでは疑念を抱きにくいかもしれません。

しかし、送信元アドレスの不審さ、「ダーリン users」といった明らかに不適切な宛名、そして本来であれば公式サイトから行うべきパスワード変更手続きを、メール内のリンクから促す点で、詐欺メールであると判断できます。 | | 注意点と対処法

このような詐欺メールの被害に遭わないためには、以下の点に注意し、適切な対処を行うことが重要です。

- リンクをクリックしない: メール内の不審なリンクは絶対にクリックしないでください。リンク先にアクセスすると、個人情報の入力画面が表示され、IDやパスワードを盗み取られる危険性があります。

- 公式ウェブサイトで確認: サービスからの重要な通知だと思われる場合でも、メール内のリンクではなく、普段から利用している公式ウェブサイトやアプリから直接ログインして、通知内容を確認してください。

- メールを削除する: 不審なメールは速やかにゴミ箱へ移動し、削除してください。開いてしまった場合でも、リンクをクリックしなければ基本的に実害はありません。

- 送信元を確認する: 差出人名やメールアドレスが正規のドメインと異なる場合は、詐欺メールである可能性が非常に高いです。メールヘッダー情報も確認し、送信元の正当性を評価しましょう。

| | サイト回線関連情報 (送信元IP解析) | | 分析対象IPアドレス | 195.177.94.159 | | ホスト名(PTRレコード) | 159.94.177.195.in-addr.arpa | | ホストの国名(ロケーション) | 🇷🇴 ルーマニア (RO) | | 詳細ロケーション(都市・プロバイダ) | Bucharest (ブカレスト), Orange Romania S.A. | | 位置情報(Googleマップピンポイントリンク) |

🗺️ Googleマップで詳細な位置を確認

|

詳細なIPアドレス情報: https://ip-sc.net/ja/r/195.177.94.159 ※ご注意:本レポートに記載されている位置情報や国名は、調査時点のDNSレコードやWHOISデーターベースに基づいています。これらは攻撃者による経経由サーバーの切り替え、または調査ツール(ip-sc.net等)のデーター更新のタイミングにより、実際のロケーションと一時的に変動・乖離することがあります。Receivedヘッダーおよびリンク先ドメインについても同様です。

| | 誘導先URL解析 | | 誘導先URL | hxxps://radian-associates.com/pages/github/index.html? | | 誘導先IPアドレス/ドメイン | radian-associates.com (Cloudflare経由 104.21.90.177など) | | ホストの国名(ロケーション) | 🇺🇸 アメリカ (US) | | サーバー詳細位置(都市・ホスティング) | San Francisco (サンフランシスコ), Cloudflare, Inc. | | 位置情報(Googleマップピンポイントリンク) |

🗺️ Googleマップで詳細な位置を確認

| | 危険ポイント | フィッシングサイトへの誘導、ログイン情報の窃取 | | 稼働状況 | 稼働中(フィッシングサイトを確認) |

ドメイン詳細情報: https://whois.domaintools.com/radian-associates.com ※誘導先サーバーのロケーションや稼働状況は、調査時点のものです。攻撃者はサーバーを頻繁に切り替えるため、情報が変動する可能性があります。

| | 危険度★評価 | ★★★★☆ かなり危険 | | 公式注意喚起URL | 該当なし(特定のブランドを詐称しているわけではありません) | | まとめ

今回の「ダーリン」と呼びかけるパスワード詐欺メールは、受信者の心理を巧みに操り、個人情報詐取を狙うものです。

不審な送信元、不自然な呼びかけ、そして緊急性を煽る文面には常に警戒が必要です。

見慣れないメールや、心当たりのないパスワードリセット要求には絶対に応じず、安易にリンクをクリックしないようにしてください。

サービスからの通知を確認したい場合は、必ずご自身で公式サイトへアクセスし、情報の真偽を確認する習慣をつけましょう。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る