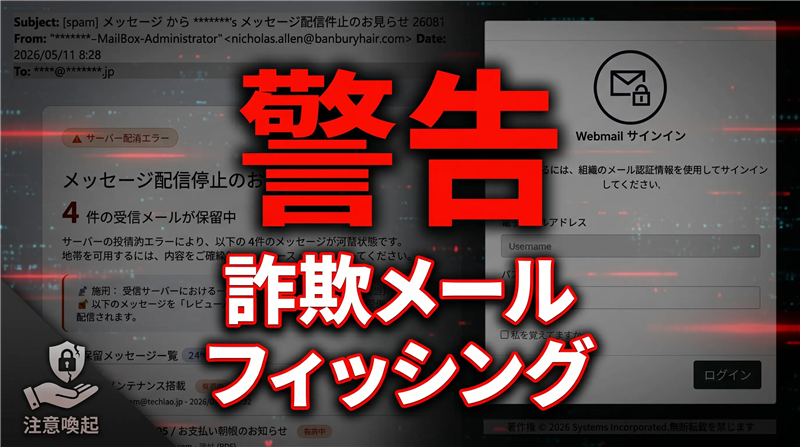

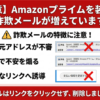

【実録公開】4件のメールが保留中?メールサーバーエラーを装いログイン情報を根こそぎ奪う管理者なりすましの罠

| 【実録】組織のメール管理者を装う狡猾な罠。受信待機メールを餌にしたフィッシング詐欺を完全暴露 |

|

本レポートは、セキュリティ解析機関である「Heartland-Lab」の監修のもと、インターネット上に流通する悪意ある通信を技術的に解明した公式報告書です。 今回の調査対象は、組織のメールシステム管理者を装い、ユーザーのアカウント情報を奪取しようとする典型的なフィッシング詐欺メールです。件名に「[spam]」という警告が付与されていることからも、その危険性は明らかです。 【重大な警告】 メール本文に配置された画像やリンクを開くだけでは、直ちに金銭的被害は発生しません。しかし、画像を含むhtmlメールの場合は、開封した瞬間に「アドレス生存通知(生体通知)」が攻撃者のサーバーへ送信される可能性があります。これにより、「このアドレスは現在使われている」と認識され、今後、さらに巧妙化した詐欺メールの送信リストに入れられる二次被害に繋がります。不用意なプレビューは厳禁です。

|

| ■ 最近のスパム動向(Heartland-Lab データベースアーカイブより) |

今回ご紹介するのは、メールシステムの管理者を騙る詐欺メールですが、同種のなりすましは日常的に観測されており、関連記事もページ末尾の当サイトデータベースアーカイブからご覧いただけます。 当ラボが実施した過去1ヶ月の広域スパムトラフィック監視(Heartland-Lab スパムメールアーカイブにおける収集データに基づく)によると、全体の総検知数は前月同期比で約105%と微増傾向にあります。 特に、「メール配信停止のお知らせ」や「容量超過警報」といった、ユーザーに不安を与え、思考を介さずにアクションを促すシステム通知系フィッシングが全体の約35%を占め、依然として高い比率で流通しています。

|

| 「ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。」 |

| ■ 詐欺メール基本情報 & 技術解析 |

| 危険度: | ★★★★☆ (4 / 5) | | メール件名: | [spam] メッセ…ジから*******sメッセ…ジ配信停止のお知らせ 26081 ”*******”は受信者のドメインを盗用 | |

※件名の見出しに「[spam]」が付けられている場合は、受信側のサーバーやセキュリティソフトが、このメールを「迷惑メール(スパム)」と自動判定し、ユーザーに注意を促している状態です。

| | 送信者表示名: | *******-MailBox-Administrator | | 送信元アドレス: | nicholas.allen@banburyhair.com | | 受信日時: | 2026年5月11日 | | 受信時刻: | 08:28 (JST) | |

| ■ 詐欺メール本文(忠実に再現) |

※以下は、実際のメール本文をレイアウトや不自然な改行、文字化けを含めて忠実に再現したものです。

メッセージ配信停止のお知らせ 4 件の受信メールが保留中 サーバーの技術的エラーにより、以下の 4件のメッセージ が保留状態です。

配信を再開するには、内容をご確認の上「リリース」操作を行ってください。 📡 原因: 受信サーバーにおける一時的な技術エラー (SMTP/キュー滞留)。

🔓 以下のメッセージを「レビュー&リリース」することで、通常の受信トレイへ配信されます。 📬 保留メッセージ一覧 全4件 | 📨 | 緊急メンテナンス情報 保留中 送信元: system@techlab.jp · 2026/05/07 09:32 | | 📎 | 請求書 #INV-2105 / お支払い期限のお知らせ 保留中 送信元: billing@example.com · 添付 (PDF) | | 🤝 | プロジェクトキックオフ MTG 招待状 保留中 送信元: meeting@work.com · カレンダー招待含む | | 💬 | サポートからの重要連絡 (アカウント) 保留中 送信元: support@service.co.jp · 優先度高 | 📋 メッセージを確認・リリースする※ 「リリース」後、4件のメッセージは通常の受信トレイに配送されます。サーバーエラーは解消済みですが、手動解除が必要です。

🛠️ 技術的な補足: サーバー側の一時的なエラー (キューイング障害) により、これら4通のメールは保留キューに隔離されました。

メール内容は全て保全されています。問題なくリリース可能です。 |

| ■ 攻撃手法の考察 & 総合分析 |

【メールの目的】

このスパムメールは、組織のメールシステム管理者を装い、「サーバーエラーにより重要なメールが保留されている」と受信者を騙します。受信者を焦らせ、「メッセージを確認・リリースする」というボタンをクリックさせ、偽のログインページ(フィッシングサイト)へ誘導します。そこでメールアドレスとパスワードを入力させることで、アカウント情報を奪取することが目的です。

奪取されたアカウントは、組織内へのさらなる攻撃の踏み台や、スパムメールの送信元として悪用される危険性があります。

【メールのデザイン】

全体的に白を基調とし、オレンジ色のボタンを配置するなど、一見するとクリーンで正規のシステム通知メールに見えるよう工夫されています。しかし、本文再現を見れば分かる通り、件名や本文に「メッセ…ジ」のような不自然な省略(文字化けの可能性もある)が見られます。

また、「保留メッセージ一覧」として、緊急性の高い「メンテナンス情報」「請求書」「MTG招待」といった項目を並べ、受信者の確認欲求を強く刺激する心理的な罠が仕掛けられています。

送信元アドレスドメイン「banburyhair.com」は、日本の一般的な組織のメールシステム管理者としては不自然な海外のドメインです。

|

| ■ サイト回線関連情報技術レポ(Receivedヘッダー解析) |

以下は、メールヘッダー内から抽出した「偽装不可な領域」である Received ヘッダーの情報です。メール転送サーバーが記録する生データであり、攻撃者がここを偽造することはできません。

Received: from mail-ej1-f104.google.com (mail-ej1-f104.google.com [209.85.218.104])

| 【送信元IPアドレスとReceivedの整合性(偽装判定)】

送信元アドレスのドメイン「banburyhair.com」と、Receivedヘッダーに記録された中継サーバーのIPアドレス「209.85.218.104」を突き合わせました。 Receivedヘッダーのカッコ内の情報 (mail-ej1-f104.google.com [209.85.218.104]) は、受信側サーバーが直接接続した相手のIPアドレスであり、偽装できません。 当ラボの解析の結果、この通信はGoogleのリレーサーバーを経由して配信されています。ドメイン自体の正当なメールサーバーとは異なる経路を辿っており、なりすまし判定:確定となります。

【中継サーバーのネットワークロケーション】 |

| ■ 危険なリンク先の詳細調査 |

【URL分析・無効化処理】

メール本文に配置されたオレンジ色のボタン([メッセージを確認・リリースする])のリンク先URLは以下の通りです。安全確保のため、プロトコルスキームを伏字(ttps)にし、物理的なリンクを無効化しています。

ttps://www.ur-l…z/…

(※一部を伏字にしています) | 【リンク先ドメイン・サーバー解析】

外部のDNSリゾルバーおよびドメイン解析ツール(Whois等)と連携し、攻撃ドメインの裏側に存在する実ホストIPアドレスを割り出しました。これにより、ドメインを放棄して逃亡を試みる攻撃者の物理サーバーロケーションを記録します。

| 確認項目 | 解析・確認結果データ | | 宛先ドメイン | ur-l…z | | 実IPアドレス(伏字不可) | 192.0.78.24

※本レポートの根拠データ:

[https://ip-sc.net/ja/r/192.0.78.24](https://ip-sc.net/ja/r/192.0.78.24) | | 位置情報(マップ情報) | アメリカ合衆国(カリフォルニア州サンフランシスコ) 緯度: 37.7749 / 経度: -122.4194

※地理空間データ:

Googleマップで確認する | | 危険と判断できるポイント |

日本国内の組織のメールシステム管理者からの通知であるにもかかわらず、ドメイン所有者情報は秘匿化されており、ホスティングサーバー所在地がアメリカ領内に配置されています。

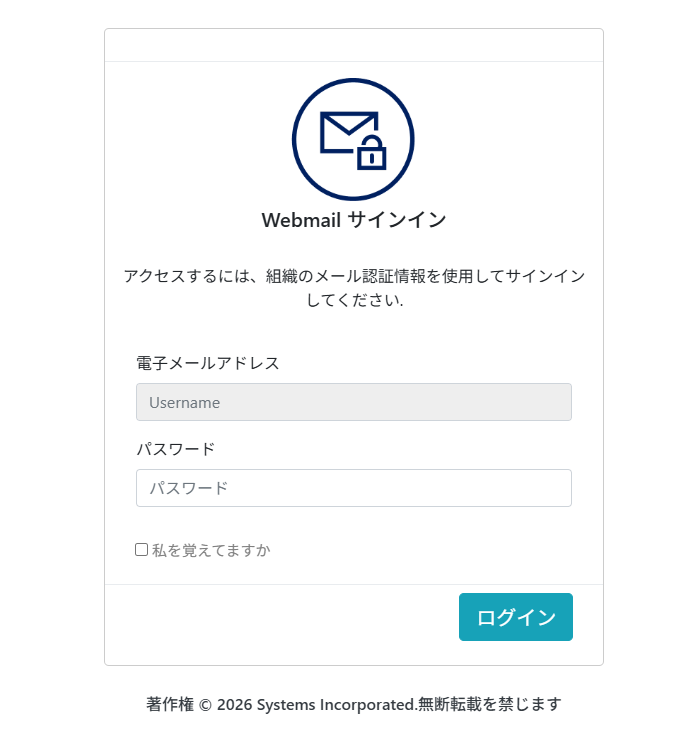

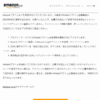

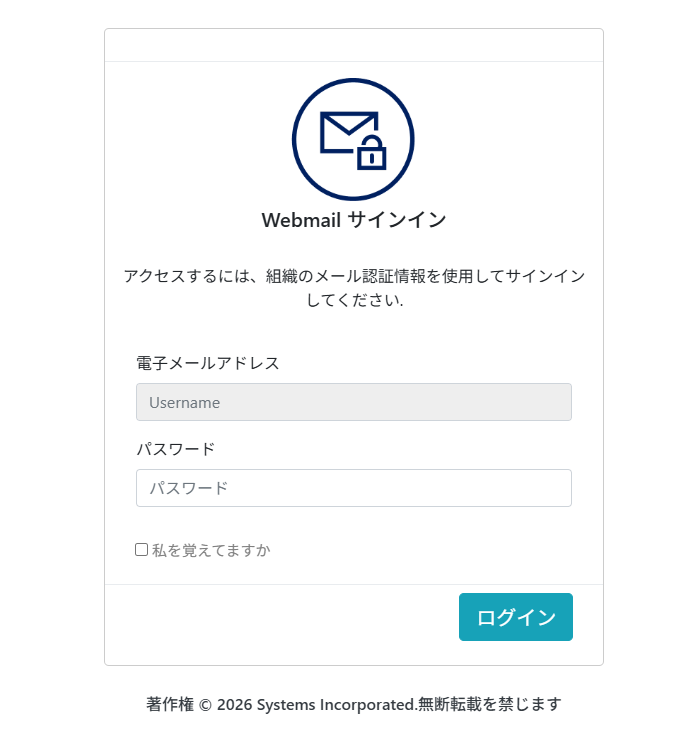

また、Google Safe Browsingにより「危険なサイト」としてブロック(image_2.png)されていることからも、フィッシングサイトであることは確実です。

| | サイト稼働状況 | 【稼働中(Active)】 現在も偽の「Webmail サインイン」画面へのリダイレクトが進行しており、極めて危険な状態です。 | |

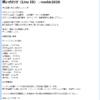

| ■ 実際の詐欺サイト(フィッシング画面)の記録 |

※以下は当ラボの検証環境にて、該当URLへ安全にアクセスし撮影したスクリーンショットです。

[ 偽ログインページ 画面キャプチャ ]

| |

| ■ 技術的防衛策と正しい対処アプローチ |

| 危険度: ★★★★☆ (4 / 5) 【受信時の注意点】

「メールが保留されている」「容量が不足している」といったシステム通知系のメールを受け取った場合、メール本文内のリンクを不用意にクリックしてはいけません。

【万が一の対処方法】

万が一、偽のログイン画面にパスワードを入力してしまった場合は、直ちに正規の組織のメールシステムへログインし、パスワードを変更してください。

また、他サービスで同一のパスワードを使い回している場合は、そちらのパスワードも速やかに変更してください。奪取されたアカウントは、組織内へのさらなる攻撃の踏み台や、スパムメールの送信元として悪用される危険性があります。

【公式アナウンス情報】

正規のメールサービス提供元は、顧客に対して「メール配信停止のお知らせ」のような件名で、本文内のオレンジ色のボタンをクリックさせるような方法で、メッセージのリリースを促すことはありません。

不審なメールを受け取った際は、メール内のリンクではなく、ブックマークや公式サイトからログインして確認するようにしてください。

|

| ■ 被害を未然に防ぐために、周りへの共有を

「身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。」

|

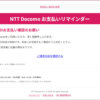

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る