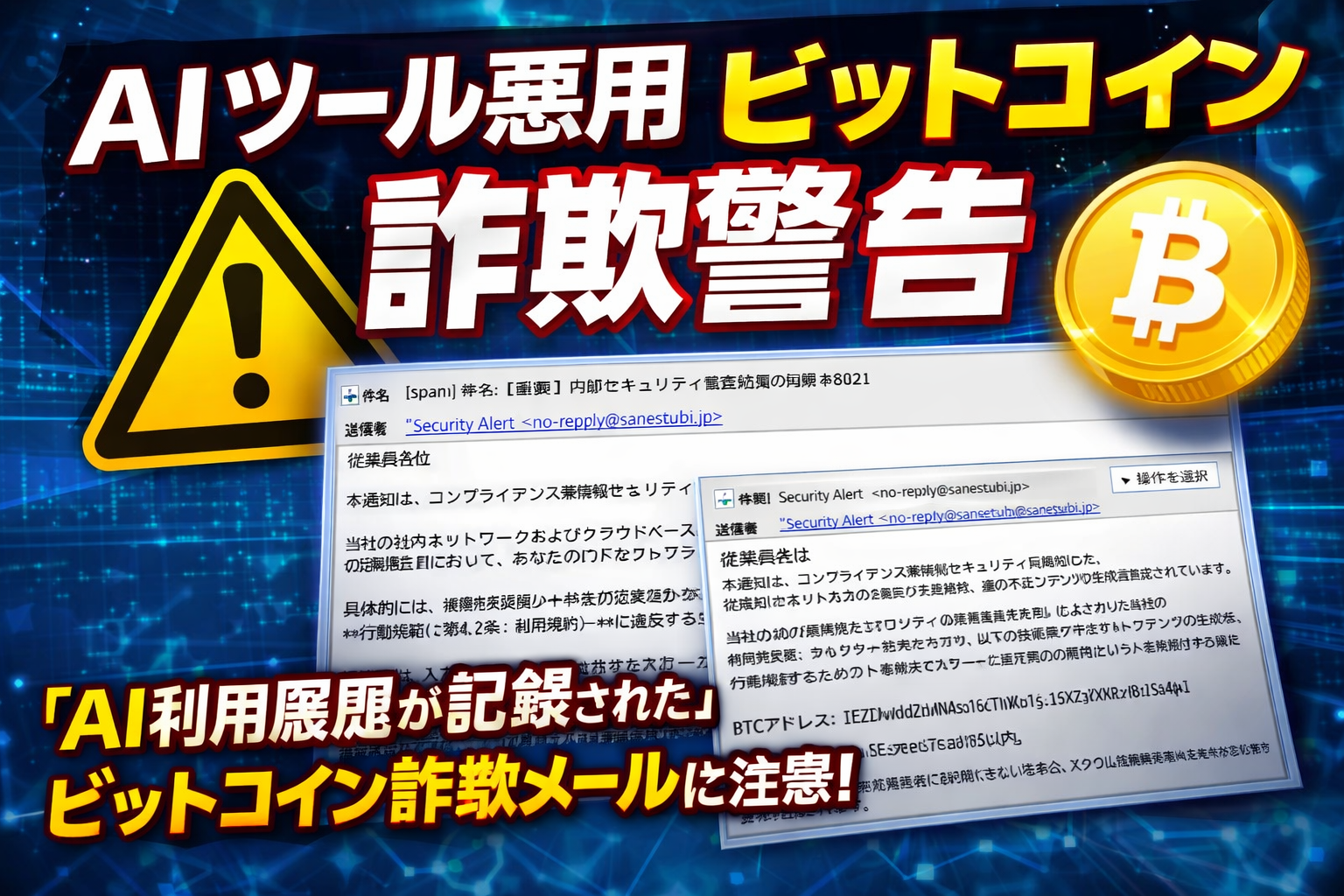

【実録】「あなたのAI利用は監視されていた」内部セキュリティ監査を装った恐喝メールの正体を公開

これじゃカツアゲ、内部セキュリティ監査を装った恐喝詐欺メールにご注意を!

| 緊急性レベル | ★★★★★ (5/5) ― 24時間期限の脅迫文言あり |

| 偽装工作精度 | ★★★☆☆ (3/5) ― 架空社名・架空の役職名を使用 |

| 詐欺の種類 | BTC送金要求型恐喝(スケアウェア詐欺) |

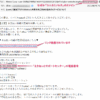

■ メールヘッダー解析(送信者情報)

件名:【重要】内部セキュリティ監査結果の開示通知 – 事案番号 #8821

送信者名:Security Alert

送信元アドレス:[非公表](架空の日本語風ドメインを使用)

SPF認証結果:Softfail(認証失敗) ― 送信者偽装が確定

受信日時:2026年5月9日 03:58(JST)

ご覧の通り、このメールは実在しない組織を装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

※以下の内容は届いた詐欺メールを技術検証のために忠実に再現したものです。

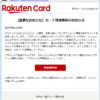

従業員各位 本通知は、コンプライアンス兼情報セキュリティ局により自動生成されています。 当社の社内ネットワークおよびクラウドベースのAIツール(シャドーIT検知システム) の定期監査において、あなたの企業アカウントに関連付けられた一連の不正なアクティビティが特定されました。 具体的には、機密性の高い社内データを未承認の大規模言語モデル(LLM)に入力した履歴、および当社の **行動規範(第4.2条:利用規約)**に違反する禁止コンテンツの生成が確認されています。 当社は、入力されたプロンプト、生成されたアウトプット、およびタイムスタンプの完全なログを保持しています。 懲戒委員会の開催および雇用契約の解除という事態を避けるため、外部監査ログが確認し人事部へ送付される前に、 デジタルフットプリントを削除するための「裁量による和解」の機会を一度だけ提供します。 本件を非公開で解決するには、以下の技術保険基金に0.03 BTCを支払う必要があります。 BTCアドレス:[1EZZdJWzddZbAXQdSq16cTnXQx1rjSs4qk] 期限:24時間以内。期限までに支払いが確認できない場合、スクリーンショットを含む完全な報告書が取締役会および所属部署の責任者に提出されます

■ 送信ルート及び偽装判定

よく見るとお分かりいただける通り、このメールには詐欺メールによくある詐欺サイトへのリンクが存在しません。

このメールは 「BTC送金要求型恐喝詐欺(スケアウェア詐欺)」 と呼ばれる種類です。

フィッシング詐欺とは仕組みが根本的に違って、リンクを踏ませる必要がないのがポイントです。

手口の流れ

- 「あなたのAI利用履歴を監視していた」と嘘をつく

- 「懲戒委員会」「雇用契約解除」などの言葉でパニックにさせる

- 「24時間以内にBTCを送れば内密に処理してあげる」と持ちかける

- 被害者が自分からビットコインを送金してしまう

つまり被害者自身に送金させる詐欺なので、フィッシングサイトもURLも一切不要なんです。

でもどうして要求がビットコインなのでしょうか?

- 送金後に取り消しが不可能

- 受取人の特定が極めて困難

- 国際送金でも手数料がほぼゼロ

このメールが特に巧妙な点

「LLMへの社内データ入力」というシナリオが現代的で、AIツールを業務で使っている人ほど「もしかして…」と不安になりやすいよう設計されています。実際には攻撃者は何も知らず、無差別に大量送信しているだけです。

ざっくり例えると、こんな感じです。

「お前の悪事を知ってるぞ。警察に通報されたくなければ今すぐ現金を持ってこい」

昔からある**「因縁をつけてカツアゲする」手口**のビットコイン版です。

違うのは、直接会いに来るわけではなくメール1通で済むので、世界中に一斉送信できてしまうところ。100万人に送って1人でも引っかかればOK、というビジネスモデルです。

なので「脅されてる気がする…」と感じたら、無視して捨てるだけでOKです。

それにしても中身の文言が眉間にしわが寄るほど難しいですよね。

詐欺メールは日々巧妙になっていて「嘘の脅し文句でビビらせて、お金を自分から振り込ませる詐欺」は難しいほど信じやすいという方程式が確立されているんですね。

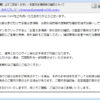

■ 送信ルート及び偽装判定

Receivedヘッダー解析(サーバー通過経路):

node-103-216-51-164.today.com.kh (103.216.51.164) ← 本当の発信元(カンボジア)

【偽装判定】:

メールの表示上の送信者は日本語風の架空ドメインですが、SPF認証はSoftfail(偽装検知)を返しています。実際の発信元IPは103.216.51.164であり、カンボジア(.kh)のサーバーからの送信が確定しています。正規の日本企業が社内通知をカンボジアのサーバー経由で送ることはあり得ません。

発信元ロケーション解析(IP: 103.216.51.164):

推定所在地:カンボジア

Googleマップ:【位置情報を確認する(プノンペン周辺)】

■ 恐喝手口の詳細解析(BTCアドレス分析)

要求された仮想通貨:ビットコイン(BTC)0.03枚 ― 約45万円相当(2026年5月時点)

送金先BTCアドレス(表示のみ・送金不可):

1EZZdJWzddZbAXQdSq16cTnXQx1rjSs4qk

【手口の特徴】:

- 「LLM(AI)への社内データ入力」という現代的な不安を煽るシナリオを使用

- 「コンプライアンス局」「懲戒委員会」「行動規範第4.2条」などのもっともらしい社内用語で信憑性を演出

- 「裁量による和解」という表現で、こっそり解決できるかのような錯覚を与える

- ビットコインを要求するのは送金後の追跡・取り消しが不可能なため

- 24時間の期限を設けることで冷静な判断を奪う心理的圧力をかける

※このBTCアドレスには絶対に送金しないでください。送金したお金は取り戻せません。

※同一のBTCアドレスが複数のターゲットに対して使い回されているケースが多数確認されています。

■ 注意点と対処法

- 送金は絶対にしない:ビットコインは一度送金すると取り戻せません。どんな脅し文句があっても無視してください。

- メールを削除する:内容を気にせず、そのままゴミ箱へ移動してください。

- 会社のIT部門に相談:本当に社内問題があるなら、メールではなく上長や社内の正規ルートで連絡が来るはずです。

- 警察・IPAに相談:被害に遭った場合や不安な場合は、IPA 情報セキュリティ安心相談窓口や最寄りの警察署にご相談ください。

- AIツールの業務利用は会社ポリシーを確認:このような詐欺が横行している背景には、AI利用に関する不安があります。不明な点は会社に確認しましょう。

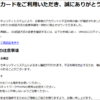

本レポートの結論

このメールは、カンボジアを拠点とする攻撃者が「AI利用の社内監査」という現代的な不安を悪用し、0.03BTC(約45万円)をだまし取ろうとする恐喝詐欺です。送信元は架空の組織であり、「ログ」も「懲戒委員会」も実在しません。脅し文句に動揺せず、無視・削除してください。身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。

Data Provided by Heartland-Lab Security Research Unit

根拠データ参照元:ip-sc.net