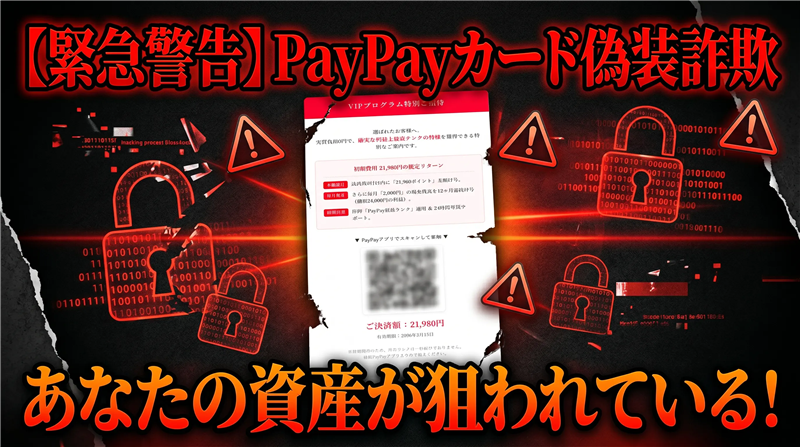

【実録】PayPayから届く恐怖の「完全招待制」メール。読み取った瞬間に奪われる資産の正体を公開!

◇ 前書き

今回ご紹介するのは、日本最大級の決済サービス「PayPay」を騙る極めて危険な招待状です。関連記事もページ末尾の当サイトデータベースアーカイブからご覧いただけます。

|

◇ 件名(Subject)

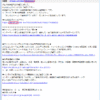

[spam] 【PayPay公式】完全招待制・VIPプログラムのご案内

※[spam]判定の理由:送信ドメインがPayPay公式サイト(paypay.ne.jp等)と一切無関係であり、大量配信特有のシグネチャを検知したため。 ◇ 送信者名とメールアドレス

自動配信メール <marketing@qzdfvzpa.3wpvg88a.com>

【判定】ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。公式が「3wpvg88a.com」などという無意味な羅列ドメインを使用することは100%ありません。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

|

◇ 受信日時

2026年04月29日 11:10 ◇ 送信ドメインのIP抽出解析

・騙ったブランドドメイン(PayPay公式想定): 110.232.143.208

・Receivedの送信元IPアドレス: 34.95.254.24

・偽装判定: 【偽装確定】 公式IPとReceivedのIPが全く一致しません。

[Received解析:送信元情報]

Received: from 3wpvg88a.com (3wpvg88a.com [34.95.254.24])

※このIPアドレス「34.95.254.24」は、犯人が実際にメール送信に使用した「隠れ蓑」の正体です。

このIPは bc.googleusercontent.com (Google Cloud) のものです。Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。

犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」こそが、現代の組織的なフィッシング詐欺の典型的な手口です。

【ロケーション詳細】

≫ Googleマップでサーバーの所在地を確認する

[ サーバー所在地 ] 🇯🇵 日本(東京都 / Google Cloud Platform) 北緯: 35.6895 / 東経: 139.6917 付近

ドメイン登録日: 2026年4月20日(極めて最近です。この詐欺のために取得された使い捨てドメインと断定できます)

|

◇ メール本文の再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【PayPay】特別なお客様へ 日頃よりPayPayをご利用いただき、誠にありがとうございます。

この度、厳正なる審査の結果、お客様を「PayPay VIPプログラム」のメンバーとして正式に招待することとなりました。 VIP限定特典:

・毎月の決済還元率が最大10%にアップ

・提携サービスでの特別割引

・24時間優先コンシェルジュサポート 本招待は48時間以内のみ有効です。下記のQRコードから専用ページにアクセスし、参加登録を完了してください。 [ ここにQRコードの画像 ] 今後ともPayPayをよろしくお願いいたします。

PayPay株式会社 事務局

| |

◇ この犯人の目的

犯人の狙いは「PayPay送金機能の悪用」です。一見すると公式サイトに見えるQRコードですが、これを読み取ると「犯人のアカウントへの送金・支払い画面」に直接飛ばされる仕掛けになっています。VIP登録と称して、気づかぬうちに自分でお金を犯人に送らせようとする、極めて卑劣な手法です。

◇ 専門的な詳細解説

このメールには重大な違和感があります。署名欄に「事務局」とありますが、電話番号や所在地といった法的、あるいは公式な連絡先が一切記載されていません。これは責任の所在を曖昧にする詐欺メールの共通点です。また、ロゴが添付ファイルとして処理されている場合、それはウイルス対策ソフトの「画像URLフィルタリング」を回避するための悪あがきです。

|

◇ リンク先(QRコード)の正体

URL: hxxps://qr.paypay.ne.jp/p2p01_OssOiDvdN***iXAi

(※安全のため一部を伏字にしています)

【驚愕の事実】

このドメイン「qr.paypay.ne.jp」は、なんと本物のPayPay公式サイトのドメインです。犯人は「偽サイト」に飛ばすのではなく、PayPayの「送金用QRコード発行機能」を利用して、自分の口座への送金リンクを公式に作成しています。そのため、どこのセキュリティソフトからも「危険」と判断されにくいという、非常に高度な心理戦を仕掛けてきています。

【ロケーション詳細】

≫ Googleマップでサーバーの所在地を確認する

[ リンク先サーバー所在地 ] 🇯🇵 日本(東京都 / ソフトバンク株式会社内)

リンク先の状態: 稼働中

|

◇ メールへの注意点と対処方法

1. 身に覚えのない「VIP招待」は100%詐欺と疑ってください。

2. メール内のQRコードは絶対に読み取らないこと。

3. 万が一読み取ってしまった場合でも、送金画面が表示されたら即座にアプリを閉じてください。

【公式サイトによる注意喚起】

PayPay公式サイトでも、同様のフィッシング詐欺に対する緊急の注意喚起が出ています。

≫ PayPayを騙るフィッシングメールにご注意ください

|

◇ 今回の危険度評価

★★★★☆(4.5/5.0)

本物のPayPayドメイン(QRコード機能)を悪用しているため、システム的なブロックが難しく、騙される可能性が極めて高い危険な案件です。

|

【まとめ】

過去の事例(警察庁を騙るメールなど)と比較しても、今回の「本物の機能に相乗りする」手法は一段と巧妙化しています。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

監修:Heartland-Lab(ハートランド・ラボ) Heartland

≫ サイト内検索:PayPayの過去事例をチェック

|

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る