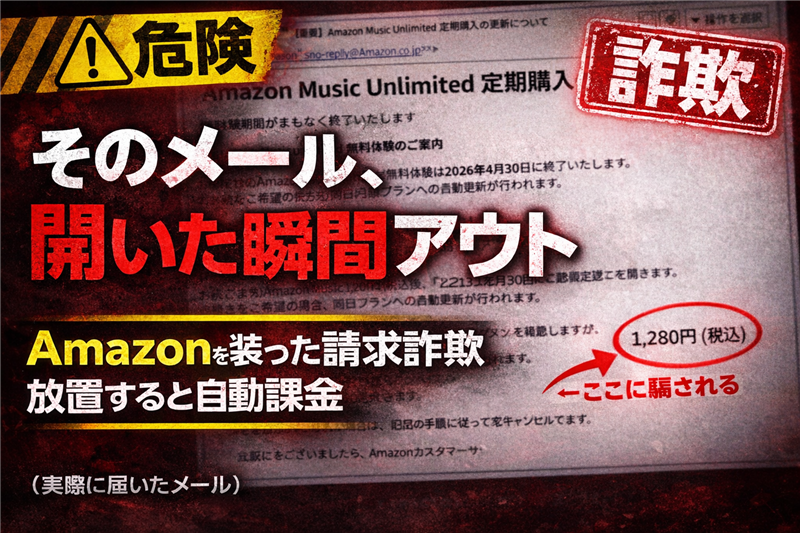

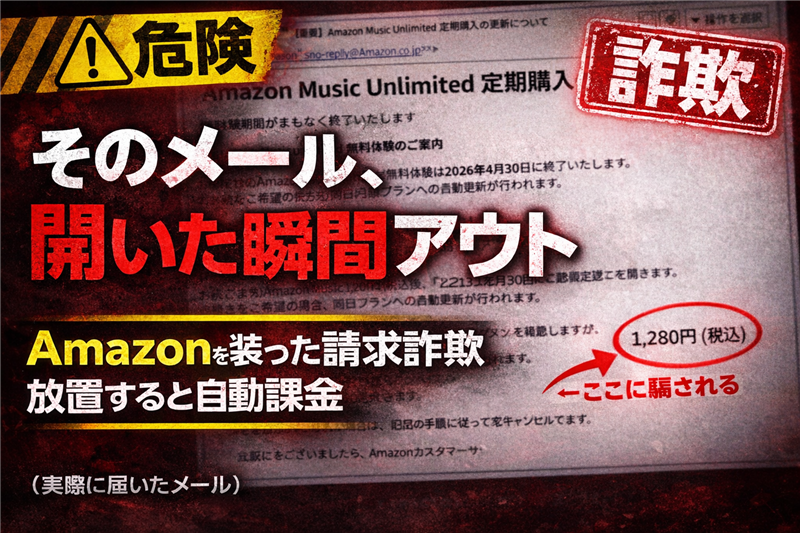

【実録】Amazon Music自動更新の罠!あなたの資産を狙う「偽の課金通知」を公開 2026年4月29日

【実録】Amazon Music Unlimited 偽装メール公開|閲覧注意のフィッシング詐欺を徹底解剖 Heartland-Lab 監修 セキュリティ・インシデント・レポート v2026.04

「Amazon」 を騙る巧妙な詐欺メールです。関連記事もページ末尾の当サイトデータベースアーカイブからご覧いただけます。その前に、過去1ヶ月のスパム動向を報告します。【直近1ヶ月のスパム統計】

◇ 何を装ったメールか? Amazon Music Unlimitedの無料体験終了に伴う月額自動更新の通知 ◇ どこで見分けるか? 送信元ReceivedヘッダーのIPアドレスがGoogle Cloudのインフラを利用している点、および誘導先ドメインが公式サイトではない点

◇ どう対処すべきか? メール内のリンクは絶対に踏まず、即座に削除、あるいは迷惑メール報告を行ってください!

解析項目 詳細データ 件名 [spam] 【重要】Amazon Music Unlimited 定期購入の更新について spam判定理由 受信サーバー側のスパムフィルターが、送信ドメイン認証(SPF/DKIM)の不整合や、送信元IPのレピュテーション(評判)の低さを検知したため自動付与されました。 送信者名 “Amazon” <no-reply@Amazon.co.jp> 受信日時 2026-04-28 13:35

【警告】送信元の偽装確定 「表示名」を偽工したものに過ぎません。 実際の送信ルートを解析した結果、以下の通り全く無関係なサーバーから配信されていることが判明しました。「ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。」

■ 本文再現(解析用) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

無料体験期間がまもなく終了いたします

Amazon Music Unlimited 無料体験のご案内

お客様のAmazon Music Unlimited無料体験は2026年4月30日に終了いたします。

更新後の月額料金: 1,280円 (税込)

定期購入の管理方法:

1. Amazonアカウントにログイン後、「アカウントサービス」を開きます

定期購入を管理する

ご不明な点がございましたら、Amazonカスタマーサービスまでお問い合わせください。

Amazon

■ Heartland-Lab 専門的見解 犯人の目的: Amazonのログイン情報(ID/パスワード)およびクレジットカード情報の窃取です。1,280円という具体的な金額を提示し、「放置すれば課金される」という焦りを生ませてリンクをクリックさせる心理的トリックを用いています。 異常な点: 「2025年12月31日までにキャンセルしてください」 という矛盾があります(2026年4月のメールに対して期限が過去になっている)。これは、犯人が過去の詐欺メールテンプレートを使い回している証拠です。

■ Received(送信元ヘッダー情報) 信頼できる送信者情報 です。

ドメインに含まれる bc.googleusercontent.com は、Google Cloud(GCP)のインフラを指します。

Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」 こそが、現代の組織的なフィッシング詐欺の典型的な手口です。

【偽装確定】 34.35.50.171

【ロケーション詳細】 ≫ Googleマップでサーバーの所在地を確認する

「自分の元に届いたメールが、実は海外のここ(Google Cloudのデータセンター)から来ている」という事実に、現代のサイバー犯罪の恐ろしさを感じずにはいられません。

■ 誘導先URL解析(危険なリンク) ※一部を伏せ字にしております。 【リンクドメイン詳細】 稼働中(フィッシングサイト)

【ロケーション詳細】 ≫ Googleマップでサーバーの所在地を確認する

■ 危険度評価 ★★★★☆(極めて危険) ≫ Amazon.co.jp ヘルプ:フィッシングの見分け方

まとめ:

監修者: Heartland-Lab (ハートランド・ラボ)

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る