【実録】第一生命「保障期間終了」の罠!債権譲渡を突きつける犯行声明を公開 2026年4月27日

【実録】「[spam] 【重要:第一生命】お支払い情報の承認エラーおよび保障期間終了のお知らせ」を公開!閲覧注意の最新詐欺手口を解析

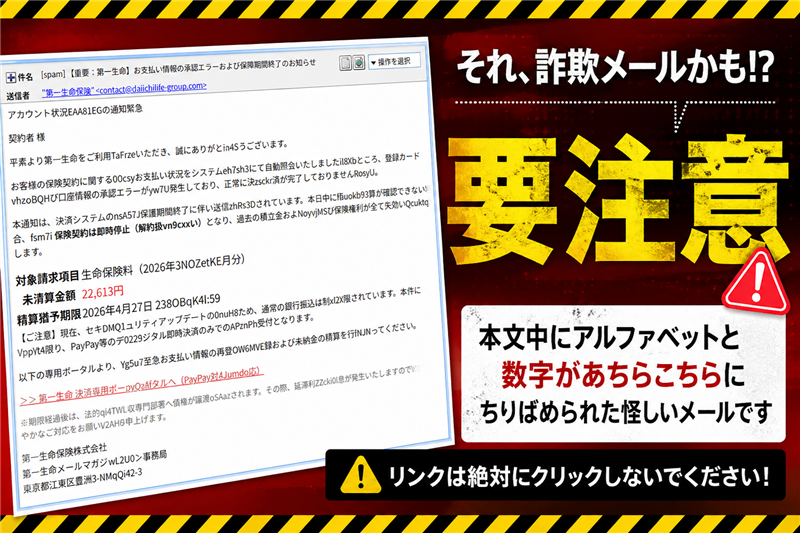

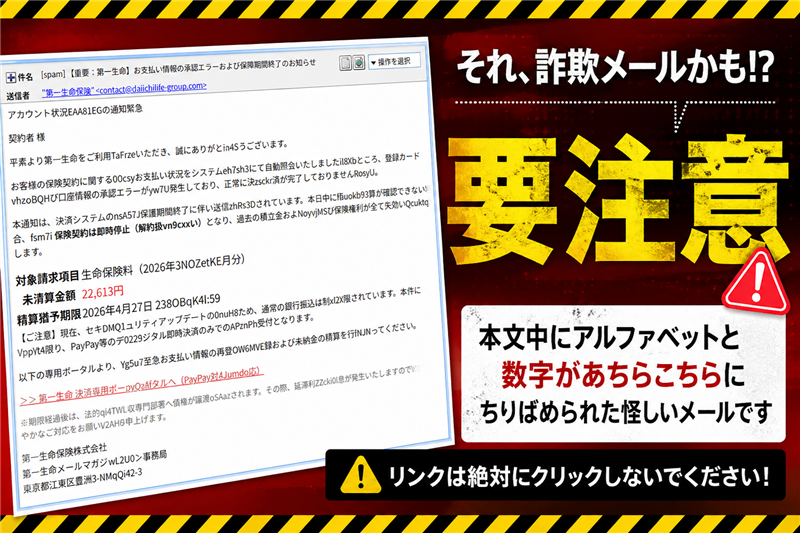

■ 最近のスパム動向 今回ご紹介するのは「第一生命」を騙るメールですが、その前に最近のスパム動向を解説します。ここ1ヶ月のymg.nagoyaの調査では、電力会社や税務署を騙る公共性の高い詐欺に加え、今月下旬からは「生命保険」や「クレジットカード」の支払いエラーを突く手口が急増しています。特に、今回の事例のように本文中に無意味な英数字を混入させ、AIやセキュリティフィルターの目を眩ませようとする「ノイズ混入型」 が主流となっており、手口の巧妙化が一段と進んでいます。

【調査報告】最新の詐欺メール解析レポート 件名 [spam] 【重要:第一生命】お支払い情報の承認エラーおよび保障期間終了のお知らせ 件名の見出し 冒頭に「[spam]」が付与されているのは、サーバー側で既に「迷惑メール」として判定された決定的な証拠であり、即座に削除すべき危険な信号です。 送信者名 “第一生命保険” <contact@daiichilife-group.com> 受信日時 2026-04-26 10:05

■ 送信者に関する情報 【送信者メールアドレス偽装発覚!】 送信者のドメイン「daiichilife-group.com」は公式サイト(dai-ichi-life.co.jp)とは一切関係がありません。ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

契約者 様

平素より第一生命をご利用TaFrzeいただき、誠にありがとin4Sうございます。

お客様の保険契約に関する0Ocsyお支払い状況をシステムeh7sh3にて自動照会いたしましたi18Xbところ、登録カードおよびvhzoBQHび口座情報の承認エラーがyw7U発生しており、正常に決zsckr済が完了しておりませんRosyU。

本通知は、決済システムのnsA57J保護期間終了に伴い送信zhRs3Dされています。本日中に精uokb93算が確認できない場合、fsm7i 保険契約は即時停止(解約扱vn9cxxい) となり、過去の積立金およNoyvjMSび保障権利が全て失効いQcuktaたします。

対象請求項目 生命保険料(2026年3NOZetKE月分)未清算金額 22,613円 精算猶予期限 2026年4月27日 238OBqK4l:59

以下の専用ポータルより、Yg5u7至急お支払い情報の再登OW6MVE録および未納金の精算を行fNJNってください。

>> 第一生命 決済専用ポーpyQzAfタルへ(PayPay対4Jumdo応)

※期限経過後は、法的回4TWL収専門部署へ債権が譲渡oSAazされます。その際、延滞利ZZcki0l息が発生いたしますのでVttJ6m、速やかなご対応をお願い2AH6申し上げます。

第一生命保険株式会社

■ メールの目的及び感想 犯人の目的は「クレジットカード情報の窃取」および「PayPayによる金銭の直接奪取」 です。生命保険の解約という心理的な恐怖を煽り、冷静な判断を奪う極めて悪質な内容です。本文の署名には電話番号の記載がありませんが、住所(豊洲3丁目)は実在のビルを指しているものの、正規の部署名とは異なり、信憑性を装うためのダミーです。 ■ おかしな点の指摘 「TaFrze」「in4S」など、至る所にアルファベットと数字がちりばめられた奇妙なメールです。これはスパムフィルターを回避するための「ノイズ」であり、正規の企業が送る公式メールでは絶対にあり得ない不自然な点です。

■ メール回線関連情報(Received解析) 送信元情報 Received: from mx2.6sw1ibic.com (6sw1ibic.com [35.245.209.199]) IPアドレス 35.245.209.199(※カッコ内は信頼できる送信元データです) 国名 アメリカ合衆国 (United States) ホスティング社名 Google Cloud (bc.googleusercontent.com)

Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」 こそが、現代の組織的なフィッシング詐欺の典型的な手口です。 詳細解析: https://ip-sc.net/ja/r/35.245.209.199

■ サイト回線関連情報(誘導先解析) リンク先URL hxxps://www-pay.zh-http-ayxgam***.com/?OZNMoEm***(※伏字加工済み) IPアドレス 172.67.147.158 国名 カナダ トロント ホスティング社名 Cloudflare, Inc. ドメイン登録日 2026-04-20(攻撃開始のわずか数日前に取得!)

取得日が極めて新しいのは、セキュリティ機関によるブラックリスト登録を避けるために、次々とドメインを使い捨てているフィッシング詐欺特有の行動です。現在、サイトは「Site not found」やアクセス拒否の状態ですが、これは解析から逃れるための閉鎖か、特定の環境以外をブロックしている可能性があります。 詳細解析: https://ip-sc.net/ja/r/172.67.147.158

【詐欺サイトの状態】

今回の危険度判定 ★★★★★(極めて危険) 過去の事例と比較しても、保険失効という強い脅迫を用いる悪質な犯行です。

■ 監修者まとめ:犯行予告に等しい恐怖に屈しないでください 第一生命の公式サイトでも「不審なメール」に対する強い注意喚起が掲載されています。絶対にリンクをクリックせず、公式サイトから情報を確認してください。>> 第一生命公式サイト:不審なメールへの注意喚起 身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。

Heartland-Lab セキュリティレポート 2026

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る