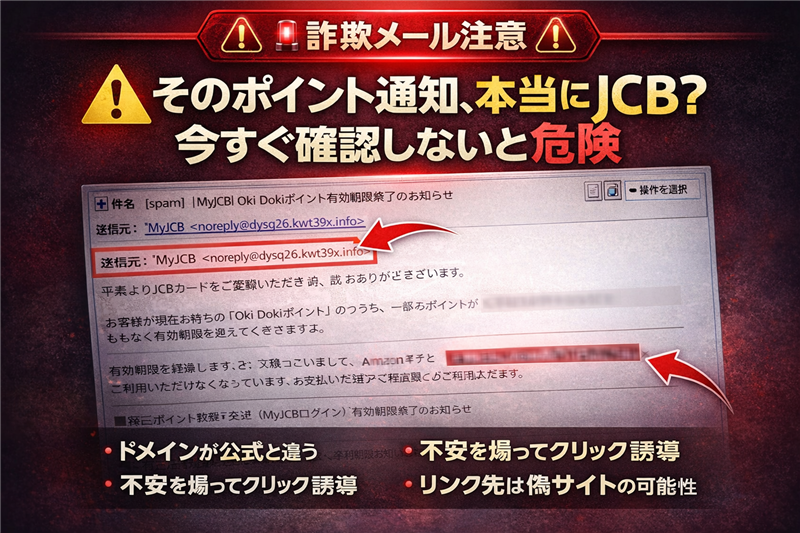

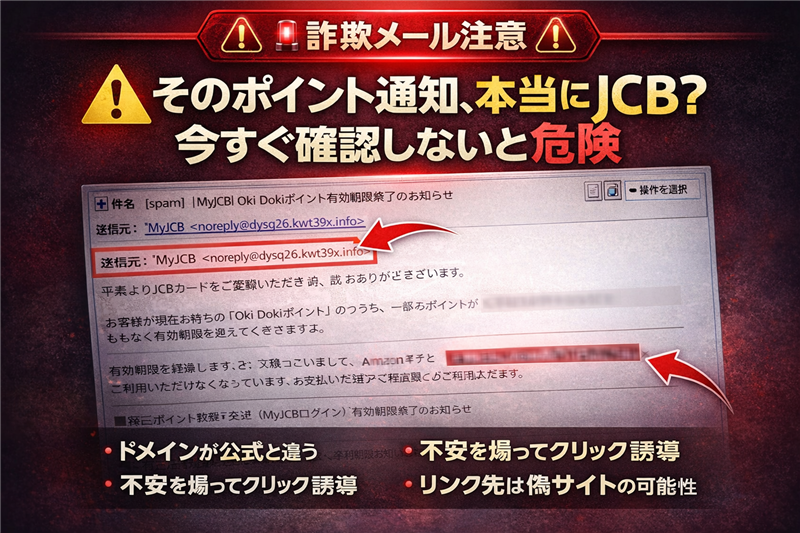

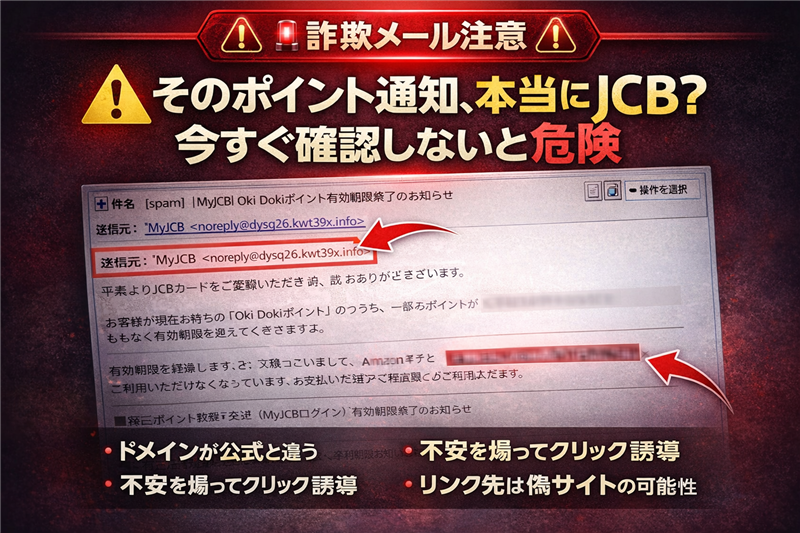

【公開】あなたのMyJCBが狙われている!ポイント失効を騙る巧妙な詐欺の裏側

【実録公開】[spam] 【MyJCB】Oki Dokiポイント有効期限終了のお知らせ 解析レポート 監修:Heartland-Lab(ハートランド・ラボ) | ■ 最近のスパム動向 | 今回ご紹介するのは「MyJCB」を騙るメールですが、その前に最近のスパム動向を解説します。ここ1か月、電気・ガスインフラや公的機関を装った「支払い督促型」の詐欺が急増しています。特に「本日中に停止」「ポイント失効」といった、ユーザーの焦りを誘発する文言をトリガーに、偽のログインページへ誘導する手口が固定化されています。今月は特にJCBや三井住友カード等のクレジットカードブランドを装った、偽のポイント還元通知が目立っています。 | 【調査報告】最新の詐欺メール解析レポート 本レポートは受信した詐欺メールのヘッダー及びリンク先サーバーのフォレンジック結果です。 ▼ 件名:[spam] 【MyJCB】Oki Dokiポイント有効期限終了のお知らせ ※「[spam]」付与の理由:送信元ドメイン(kwt39x.info)のSPF認証結果や、ブラックリスト照合により、メールサーバーが自動的に危険と判定したためです。 | 送信者名 | “MyJCB” | | アドレス | noreply@dysq26.kwt39x.info | | 受信日時 | 2026-04-24 19:21 | ▼ 送信者に関する情報 送信者名の表示は「MyJCB」ですが、アドレスドメインはJCBとは無関係な「.info」です。公式ドメイン(jcb.co.jp)と一致しておらず、明らかな偽装です。 ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | ■ メールの本文再現(画像解析結果) | 平素よりJCBカードをご愛顧いただき、誠にありがとうございます。 お客様が現在お持ちの「Oki Dokiポイント」のうち、一部のポイントがまもなく有効期限を迎えます。 有効期限を経過しますと、対象のポイントは自動的に失効となり、ご利用いただけなくなりますので、あらかじめご了承ください。 失効前のポイントにつきましては、Amazonギフト券への交換や、提携先ポイントへの移行、お支払い代金への充当などにご利用いただけます。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

【重要】ポイント有効期限および失効のお知らせ ■保有ポイント数

11,721 ポイント ■ポイント失効予定日

2026年04月24日

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 現在のポイント残高および詳細につきましては、MyJCBへログインのうえ、「ポイントの確認・交換」メニューよりご確認ください。 ▼ポイントの確認・交換(MyJCBログイン)

https://my.jcb.co.jp/point/exchange/index.html?id=●●●●●●●● ※有効期限間際はアクセスが集中し、ログインしにくくなる場合がございます。

※本メールはポイントを保有されているお客様へ一斉に配信しております。

────────────────────────────────────

■発行元:JCB Webmaster

株式会社ジェーシービー

東京都港区南青山5-1-22 青山ライズスクエア

────────────────────────────────────

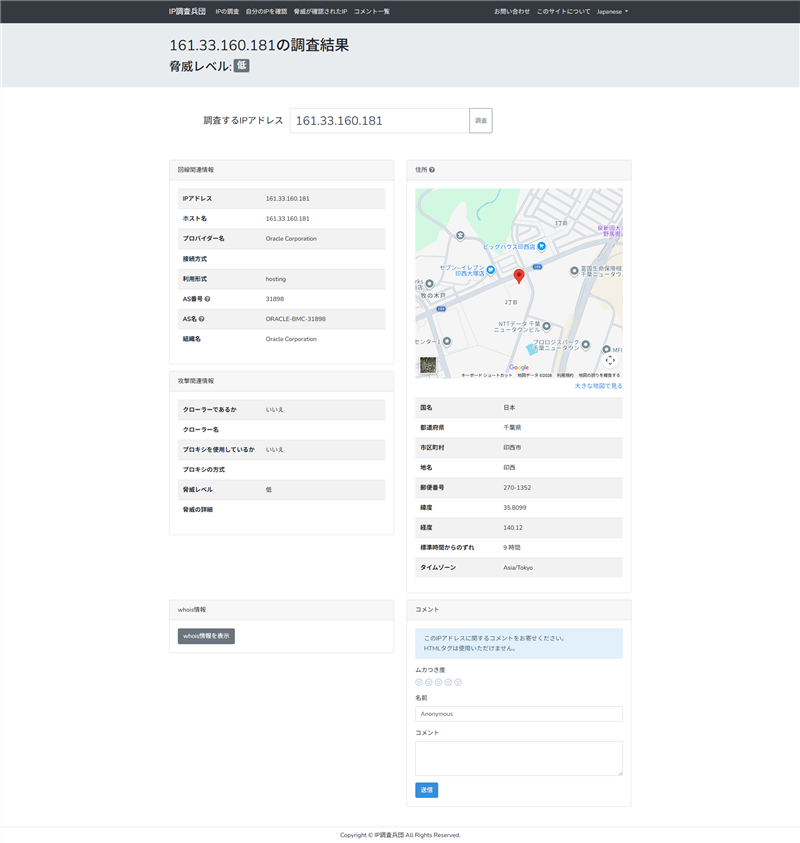

Copyright (c) JCB Co., Ltd. All rights reserved. | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ■ メールの目的及び感想 | 犯人の目的:MyJCBのID・パスワード、カード番号、個人情報を盗み取るフィッシング詐欺です。専門的解説:11,721ポイントという具体的な数字で射幸心を煽りつつ、受信当日を失効日に設定し「今すぐログインしなければ損をする」と思わせる典型的な心理的トラップです。署名欄には住所がありますが電話番号が記載されておらず、これは偽サイトへ誘導する際に直接的な問い合わせを避けるための細工です。非常に不自然な構成と言えます。 | ■ 危険なポイントと注意点 ■ 送信元・回線解析レポート | Receivedヘッダー(送信元): Received: from dysq26.kwt39x.info (unknown [161.33.160.181]) このIPアドレス[161.33.160.181]は送信に利用された実在のサーバー情報です。送信元ドメインとReceivedドメインが一致しており、自前のサーバーから直接送信されていることがわかります。 | IPアドレス | 161.33.160.181 | | ホスト名 | 161-33-160-181.vultrusercontent.com | | 国(拠点) | 千葉県 | | ホスティング | Vultr Holdings, LLC | | ドメイン登録日 | 2026-04-20 (攻撃開始の4日前に取得された使い捨てドメイン) | 【本レポートの根拠データ:ip-sc.net/ja/r/161.33.160.181】

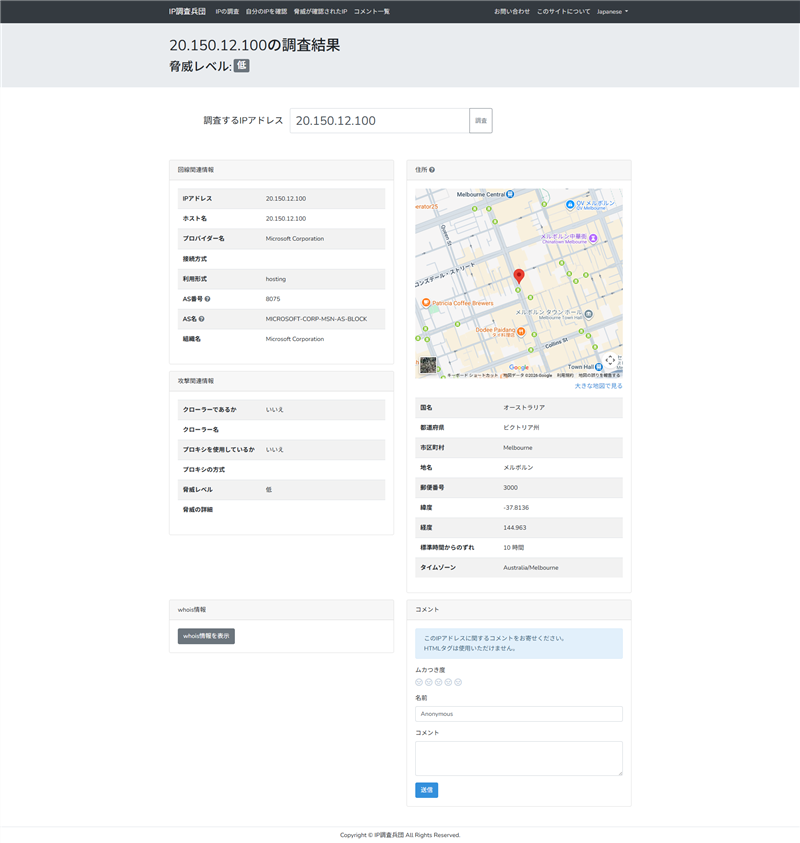

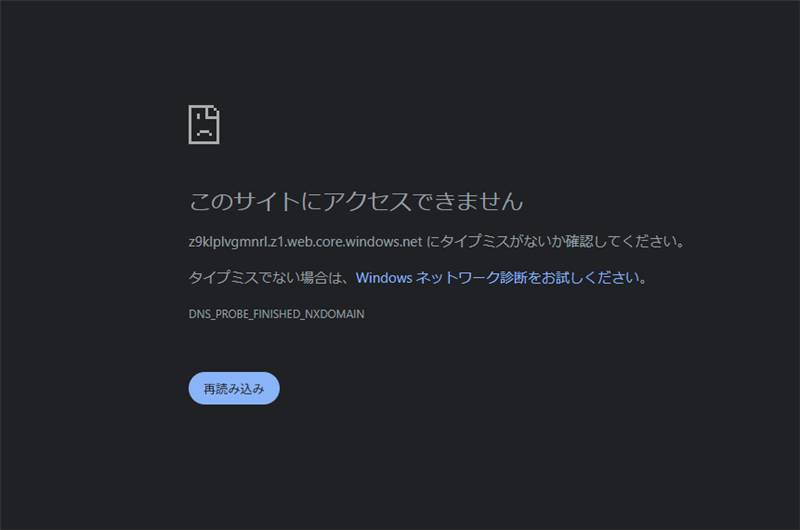

| ■ 潜入:詐欺サイトの正体 | リンク先はJCBではなく、Microsoft Azureのクラウドサービスを悪用した偽ページです。 誘導URL: https://z9klplvgmnrl.z1.web.core.windows.net/index.●●●● (一部伏字) サイトの状態:Google Chromeにより「フィッシングサイト」として遮断済み。アクセスすると「DNS_PROBE_FINISHED_NXDOMAIN」または「このサイトにアクセスできません」と表示されます(画像2枚目参照)。 | 解析対象IP | 20.150.12.100 | | ホスト名 | z9klplvgmnrl.z1.web.core.windows.net | | 国 | オーストラリア | | ホスティング | Microsoft Corporation (Azure) | | ドメイン登録日 | 2026-04-18 (短期間の犯行用に作成されたサブドメイン) | 【本レポートの根拠データ:ip-sc.net/ja/r/20.150.12.100】 【詐欺サイト拠点地図】

【詐欺サイトの現在の状況イメージ】

| ■ まとめ:犯行予告に直面した際の心得 | 今回の「ポイント失効」メールは、ユーザーの資産を狙う執拗な「犯行予告」です。身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 JCB公式:セキュリティに関する重要なお知らせ | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る