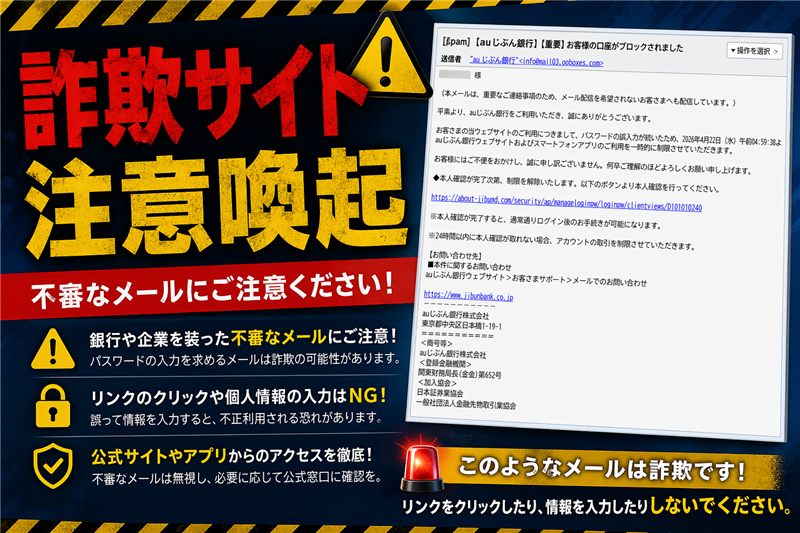

【実録公開】[spam] 【auじぶん銀行】【重要】お客様の口座がブロックされました:偽サイトへの誘導を徹底解剖

1. auじぶん銀行を騙り「口座ブロック」の恐怖で偽サイトへ誘い出す極めて悪質な犯行です。

2. 送信元は公式とは無関係なGoogle Cloud上の仮想サーバーを悪用し、足跡を隠蔽しています。

3. リンク先の偽サイトは、入力した情報を即座に盗み取る「情報の釣り堀」です。絶対に触れてはいけません!

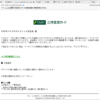

【調査報告】最新の詐欺メール解析レポート ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | 最近のスパム動向 今回ご紹介するのは「auじぶん銀行」を騙るメールですが、その前に最近のスパムの動向を確認しましょう。ここ1か月、銀行やカード会社を装い「不正利用の検知」や「口座の利用制限」を口実にする手口が常態化しています。特に2026年4月に入り、年度初めの事務手続きの隙を突く攻撃が激化しており、一見して本物と見分けがつかない高精細なロゴやデザインを悪用するケースが目立ちます。 | メール基本プロパティ | | 件名 | [spam] 【auじぶん銀行】【重要】お客様の口座がブロックされました | | 件名の見出し | 件名の冒頭に[spam]が付与されています。これは受信サーバーが過去の犯罪履歴や送信元ドメインの信頼性をスコアリングし、自動的に「迷惑メール・詐欺メール」と断定した証拠です。 | | 送信者 | “au じぶん銀行” <info@mail03.ooboxes.com> | | 受信日時 | 2026-04-22 05:59 | 犯行声明:メール本文の完全再現

■■■ 様

(本メールは、重要なご連絡事項のため、メール配信を希望されないお客さまへも配信しています。)平素より、auじぶん銀行をご利用いただき、誠にありがとうございます。お客さまの当ウェブサイトのご利用につきまして、パスワードの誤入力が続いたため、2026年4月22日(水)午前04:59:38よりauじぶん銀行ウェブサイトおよびスマートフォンアプリのご利用を一時的に制限させていただきます。 お客様にはご不便をおかけし、誠に申し訳ございません。何卒ご理解のほどよろしくお願い申し上げます。 ◆本人確認が完了次第、制限を解除いたします。以下のボタンより本人確認を行ってください。 hXXps://about-jiibumd[.]com/security/ap/manageloginpw/loginpw/clientviews/DI01010240 ※本人確認が完了すると、通常通りログイン後のお手続きが可能になります。 ※24時間以内に本人確認が取れない場合、アカウントの取引を制限させていただきます。 【お問い合わせ先】

■本件に関する問い合わせ

auじぶん銀行ウェブサイト>お客さまサポート>メールでのお問い合わせ hXXps://www[.]jibunbank[.]co[.]jp auじぶん銀行株式会社

東京都中央区日本橋1-19-1

====================

<商号等>

auじぶん銀行株式会社

<登録金融機関>

関東財務局長(登金)第652号

<加入協会>

日本証券業協会

一般社団法人金融先物取引業協会 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 メールの目的及び解析感想 犯人の目的: 銀行のログイン情報(お客さま番号、パスワード)を窃取し、預金を第三者の口座へ不正送金することです。24時間以内という期限を設けることで、冷静な判断力を奪い、反射的にリンクをクリックさせる心理的トラップを仕掛けています。

専門的見解: 署名欄に金融庁の登録番号まで記載していますが、電話番号等の緊急連絡先が一切書かれていない点が最大の特徴です。本物の銀行が口座ブロックという重大な通知を行う際、問い合わせ先電話番号を記載しないことはあり得ません。 送信元解析:Receivedヘッダーの裏側 | 解析対象Received | from mail03.ooboxes.com (mail03.ooboxes.com [34.80.41.72]) | | 送信IPアドレス | 34.80.41.72(信頼できる送信元情報として記録)

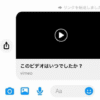

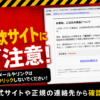

| | ホスト名 | 72.41.80.34.bc.googleusercontent.com | | 国名 / ホスティング | 台湾(Taiwan / TW) / Google Cloud | | ドメイン登録日 | ooboxes.com:2023年02月24日(犯人が使い回しているドメイン) | Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」こそが、現代の組織的なフィッシング詐欺の典型的な手口です。 ≫ 本レポートの根拠データ:送信元IP(34.80.41.72)の解析詳細 潜入:偽ログインサイトの正体 | リンク先URL | hXXps://about-jiibumd[.]com/security/…(※伏字を含み、物理リンクを無効化しています) | | サーバーIPアドレス | 172.67.165.118 | | ホスト名 | about-jiibumd.com (Cloudflare利用) | | 国名 / ホスティング | カナダ トロント / Cloudflare, Inc. | | ドメイン登録日 | 2026年04月18日(メール送信のわずか4日前に取得された「完全な使い捨て」ドメインです) | 自分の元に届いたメールが、実は台湾のサーバーを経由し、アメリカに設置された偽サイトへ誘導しているという事実に驚きを覚えるはずです。このドメイン取得日から、今回の攻撃がいかに「短期決戦型」で準備されたものかが分かります。 ≫ 本レポートの根拠データ:詐欺サイト拠点(172.67.165.118)の解析詳細 | 【詐欺サイトの潜入画像】

【詐欺サイトのIPデータに基づく推定位置】 ) | 偽サイトを見抜くポイント: 画像2枚目の偽ログイン画面は、ロゴや配色を完璧に模倣していますが、ブラウザのURLバーを確認すると「about-jiibumd.com」という見覚えのない文字列が表示されます。本物のauじぶん銀行は必ず「jibunbank.co.jp」ドメインを使用します。 まとめ:犯行予告への対処法 「24時間以内に確認しないと制限する」という文言は、あなたを慌てさせて判断力を奪うための犯行予告です。過去の事例でも、同様の「口座ブロック」詐欺が頻発しています。公式サイトでも「当行から、お客さま番号やパスワードを入力させるメールを送ることはありません」と明確に注意喚起されています。 ≫ auじぶん銀行 公式サイト:フィッシング詐欺への注意喚起

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 |