【閲覧注意】ドコモを騙る「4月ご利用料金お支払のお願い」は罠!カナダの詐欺拠点へ誘い込む犯行の手口を全公開

【実録公開】「[spam] 4月ご利用料金お支払のお願い」の正体を暴く!ドコモを騙る集金詐欺を徹底解析

1行目: ドコモのふりをして「未払い料金がある」と嘘をつき、お金を奪い取る詐欺です。

2行目: 送信元が「news.wowma.jp」という無関係なドメインであり、PayPayでの支払いを要求する点で見抜けます。

3行目: リンクは絶対に触らず、この不審なメールはすぐにゴミ箱へ捨ててください!

| ■ 最近のスパム動向と解析の序幕

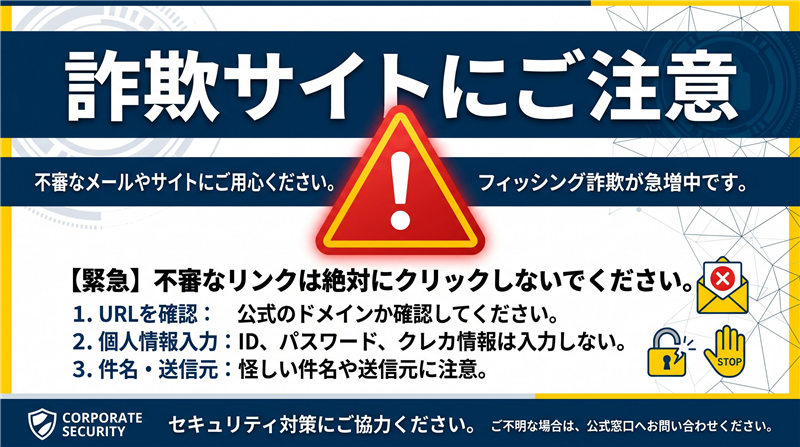

今回ご紹介するのは「株式会社ドコモ」を騙るメールですが、その前に最近のスパムの動向を解説します。現在、通信キャリアや公共料金の「最終警告」を装い、数千円という「つい払ってしまいそうな少額」を提示してPayPayやVプリカ等で即時送金させる手口が激増しています。

【調査報告】最新の詐欺メール解析レポート

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

| ■ 受信メール基本データ | 件名 | [spam] 4月ご利用料金お支払のお願い | | 件名の見出し | 見出しに[spam]とあるのは、サーバーが「大量送信される迷惑メールの特徴」を自動検知したためです。 | | 送信者 | “mobileお客様センター” <information-QGJT@news.wowma.jp> | | 受信日時 | 2026-04-21 20:18 | ■ メール本文の忠実再現(解析用) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

株式会社ドコモお客様センター日頃よりdocomoをご利用いただき、誠にありがとうございます。

今月のご利用料金が確定いたしましたので、ご案内申し上げます。

ご請求金額

4,685円

お支払期限:4月25日まで

下記の案内に従い、期限までにお支払い手続きをお願いいたします。 ※ 4月25日までにお支払いが確認できない場合、ご利用中の回線を停止させていただく場合がございます。あらかじめご了承ください。 ⚠ 重要なお知らせ

SIMカードまたは電話番号の譲渡・売却は犯罪行為(有償譲渡禁止法違反等)となります。絶対におやめください。 お支払いはこちらから

PayPayで支払う ▶ 🔒 セキュリティのお知らせ

今後、PayPayでのお支払い先は「株式会社ドコモ」となります。

ご不明点がございましたら、公式サポートまでお問い合わせください。

(本メールに記載されたURLはdocomo正規決済ページです。ご安心の上、お手続きください。)

★ ご不明な点は docomo インフォメーションセンター(局番なしの「151」)まで

(受付時間 9:00~20:00 / 一部IP電話からは 03-XXXX など) |

© 株式会社ドコモ All rights reserved.

本メールはドコモをご利用のお客様へお支払い情報をお知らせするものです。

心当たりがない場合は、お手数ですがドコモサポート窓口までご連絡ください。

| ■ メールの目的と専門的見解

犯人の目的: このメールの狙いは「フィッシング詐欺」と「不正送金」のハイブリッドです。公式サイトを装って安心させた上で、PayPayの個人間送金機能を悪用し、犯人のウォレットへ直接現金を振り込ませることが目的です。

デザインの罠: 本文末尾が水色背景になっているテンプレートは、近年の詐欺メールの典型です。また、署名にあるインフォメーションセンターの「151」は本物の番号ですが、その横の「03-XXXX」のように肝心な問い合わせ先が曖昧にされているのは、受信者に電話確認をさせず、URLをクリックさせるための工作です。

■ 危険なポイントと公式サイトの警告

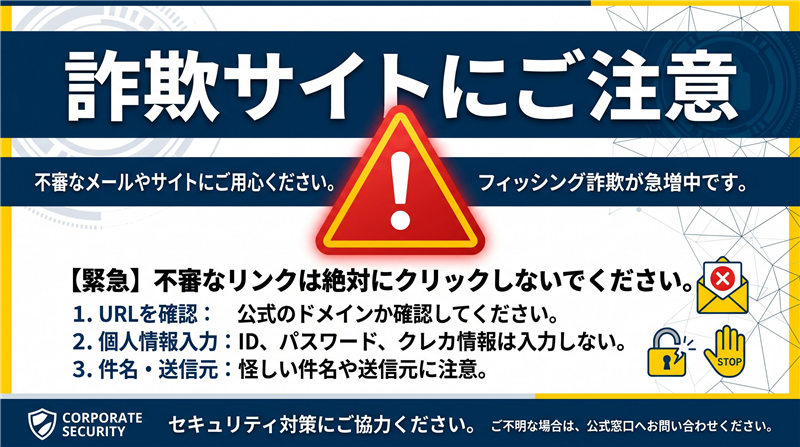

決定的な矛盾: 送信者のドメイン「news.wowma.jp」は、ドコモではなくau(KDDI)関連のサービス名を含んでおり、絶対にドコモが使用することはありません。公式でも注意喚起が出ています。

【ドコモ公式】フィッシング詐欺への対策と事例を確認する

| Received (送信元情報) | from m46753-toyama567.toyama.enabler.ne.jp (unknown [166.0.192.9]) | ※これは送信に利用された情報であり、カッコ内のIPアドレスは偽装できない信頼できる送信者情報です。 ▼ メール回線関連情報 | 送信IPアドレス | 166.0.192.9

| | 送信ドメイン | enabler.ne.jp | | ロケーション国 | アメリカ合衆国 | | ホスティング社 | Enabler (VNE Network) | | ドメイン登録日 | Whois解析の結果、国内の一般回線が「踏み台」として悪用されている可能性があります。 | 解析のエンタメ化: 犯人はまさか、自分の通信経路がここまで丸裸にされているとは思ってもいないでしょう。ip-sc.netのデータに基づき、この通信の起点を特定しました。

➡ [ip-sc.net] 送信元IPアドレスの根拠データを閲覧する ■ リンク先:詐欺サイトの構造解析 | リンク箇所 | 「PayPayで支払う ▶」のテキストリンク | | 誘導先URL | hxxps://paypay[.]ne[.]jp/?pid=QRCode&link_key=…(伏せ字を含む) | | 中継ドメイン | login.zh-cht-jingyusports.com | | サイト状態 | 現在稼働中(極めて危険) | ▼ サイト回線関連情報 | IPアドレス | 104.21.33.5 | | ロケーション国 | カナダ トロント | | ドメイン登録日 | 2026年に入ってから取得。登録から間もないドメインを使い捨てるのは詐欺サイトの鉄則です。 | ➡ [ip-sc.net] 詐欺サイト拠点の詳細解析データを閲覧する ■ 解析拠点の地理的位置(IPアドレスのロケーション)

このエリアから攻撃が仕掛けられています。海外サーバーをハブに、日本の利用者を狙い撃ちにする組織的犯行の構図が見て取れます。 | ■ 【犯行予告】まとめと緊急対策

今回の「ドコモを装ったPayPay詐欺」は、過去の事例と比較しても非常に誘導がスムーズで、騙されやすい作りになっています。犯人はあなたが焦ってボタンを押すのを今か今かと待ち構えています。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る