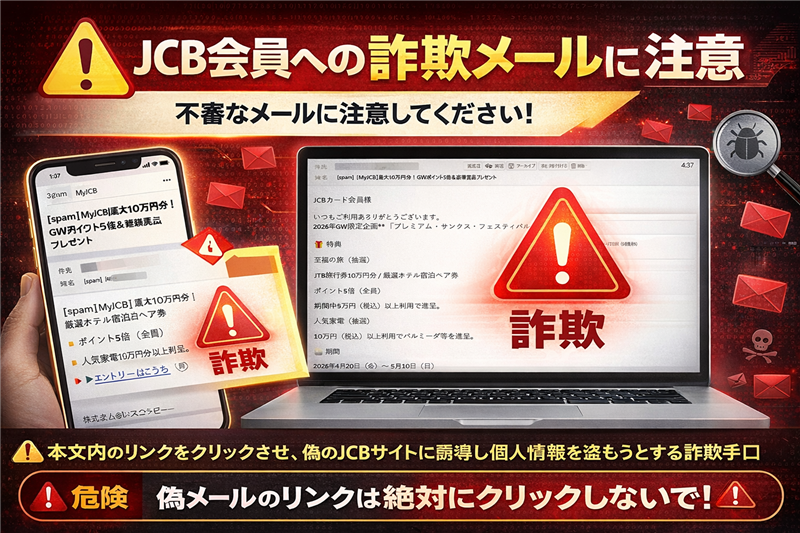

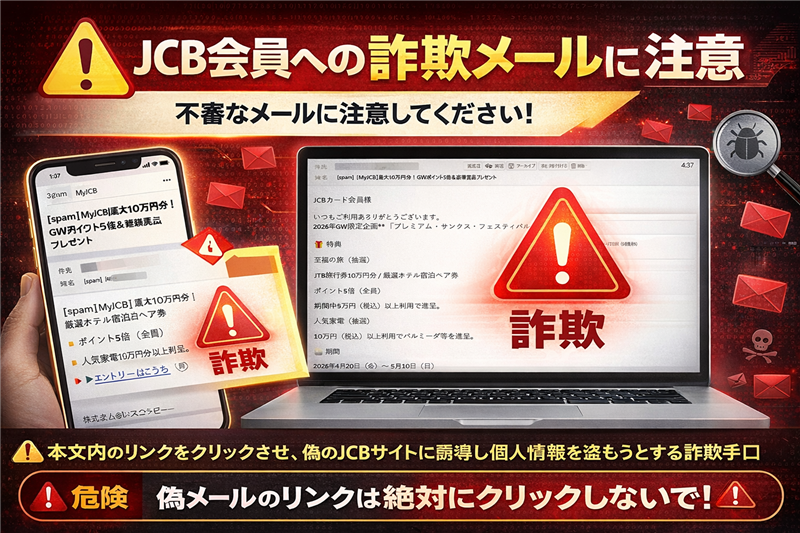

【実録】「GW豪華賞品」に潜む罠!JCBを騙るデジタル犯行予告を公開

【実録】[spam] 【MyJCB】最大10万円分!GWポイント5倍&豪華賞品プレゼントを公開!閲覧注意のフィッシング手口を徹底解析 | 【調査報告】最新の詐欺メール解析レポート

今回ご紹介するのは「JCBカード」を騙るメールですが、その前に最近のスパムの動向を解説します。ゴールデンウィーク(GW)などの大型連休前は、旅行やポイント還元を餌にした「時節柄詐欺」が急増します。人々の「休みの予定」や「お得に買い物したい」という心理を巧みに突いた、極めて悪質なタイミングでの犯行です。

1行目:JCBカード会員を装った「GW限定キャンペーン」という偽の誘い文句

2行目:送信元アドレスのドメインが公式と異なり、サーバーはドイツ経由

3行目:身に覚えのないキャンペーンは無視し、公式アプリやブックマークから確認を! | ■ 偽装メールの検体情報 | 件名 | [spam] 【MyJCB】最大10万円分!GWポイント5倍&豪華賞品プレゼント | | 件名の見出し | 件名の冒頭に「[spam]」とあるのは、サーバー側で自動的に迷惑メールとして判定された明確な証拠です。 | | 送信者 | Myjcb <jcb-eudataprotection@info.jcb.co.jp> | | 受信日時 | 2026-04-21 4:37 | ▼ 送信者に関する解析 送信者の表示名は「Myjcb」ですが、アドレス内の「eudataprotection(EUデータ保護)」という文字列は、国内のキャンペーン案内としては極めて不自然です。公式サイトを装った真っ赤な偽物です。被害を防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

| ▼ 詐欺メール本文の再現 | JCBカード会員様 いつもご利用ありがとうございます。

2026年GW限定企画**「プレミアム・サンクス・フェスティバル」**を開催します。 🎁 特典

至福の旅(抽選)

JTB旅行券10万円分 / 厳選ホテル宿泊ペア券 ポイント5倍(全員)

期間中5万円(税込)以上利用で進呈。 人気家電(抽選)

10万円(税込)以上利用でバルミューダ等を進呈。 🗓️ 期間

2026年4月20日(月)~ 5月10日(日) 🖱️ 参加方法

[MyJCBにログイン] > キャンペーン一覧 > 「参加する」

▶ エントリ―はこちら(https://www.yangmo※※※.com/Tst9TGI7) 株式会社ジェーシービー

Copyright (c) JCB Co., Ltd. All rights reserved. | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ▼ 専門家による解析:犯人の目的と手口 【犯人の目的】

最大の目的はMyJCBのログインID、パスワード、およびクレジットカード情報の盗取です。GWという行楽シーズンを狙い「旅行券」や「家電」で釣る、典型的なフィッシング詐欺です。【署名の不自然さ】

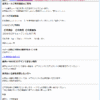

署名に「株式会社ジェーシービー」とありますが、公式な連絡に不可欠な電話番号や住所の記載が一切ありません。また、金融機関の公式メールに不釣り合いな「🎁」「🗓️」といった幼稚な絵文字の使用、JCBのロゴが画像ではなくただの「My JCB」というテキスト(一部)で構成されている点も、フィルター回避を狙った安っぽい作りです。 | ▼ 危険なポイントと公式サイトの対応 ■ 送信元ヘッダー・回線解析レポート | Receivedヘッダー(送信元の情報であることを明記) | | 解析データ | Received: from piscinaspropool.net (x85-131-238-147.static.xvps.ne.jp [85.131.238.147]) | ※これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報(改ざん不能な生データ)です。 | 送信ドメイン | piscinaspropool.net(偽装) | | 送信元IPアドレス | 85.131.238.147

| | 国名 | 日本 神田 | | ホスティング社名 | Strato AG (ドイツ) | | ドメイン登録日 | 2025-11-12(使い捨て前提の短期間ドメイン) | ■ 誘導先詐欺サイトの正体 | リンクが付けられている箇所 | 本文内の「エントリ―はこちら」というテキストリンク | | リンク先URL | https://www.yangmo※※※.com/Tst9TGI7(※伏せ字を含む) | | セキュリティブロック | Google Safe Browsing 等でブロック確認済み | | リンクドメインIPアドレス | 154.223.15.184

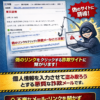

| | 国名 | フィリピン | | ホスティング社名 | Ucloud Information Technology | | ドメイン登録日 | 2026-03-15(事件発生の直前に取得) | ▼ 潜入:詐欺サイトの実際の画面 |

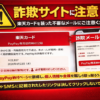

※本物そっくりのデザインで、IDやパスワードを巧みに抜き取ろうと待ち構えています。稼働中です。 | ■ まとめ:犯行予告に等しい罠から身を守るために 「あなたは、次に狙われるターゲットです。」

今回のメールは、単なる迷惑メールではありません。あなたの資産と信用を奪い取るための「デジタルな犯行予告」です。過去の事例と比較しても、GWという特定の期間を狙った計画性は非常に高いと言えます。JCB公式の注意喚起を改めて確認する身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る