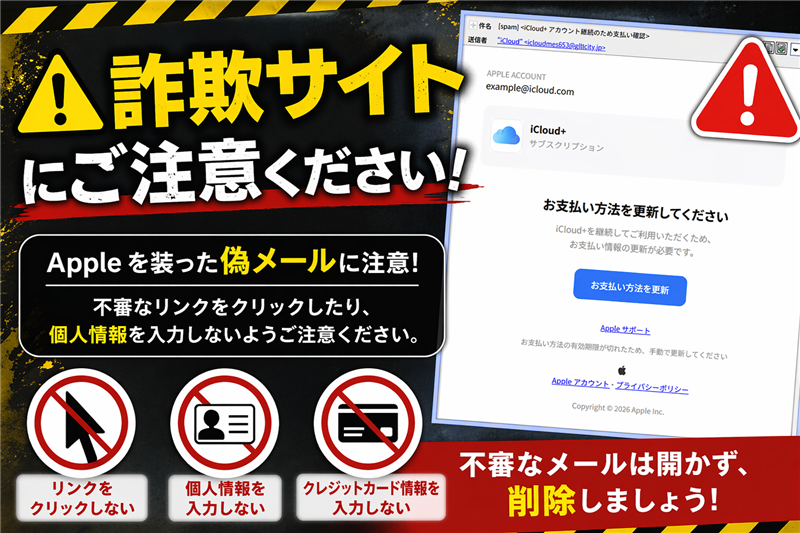

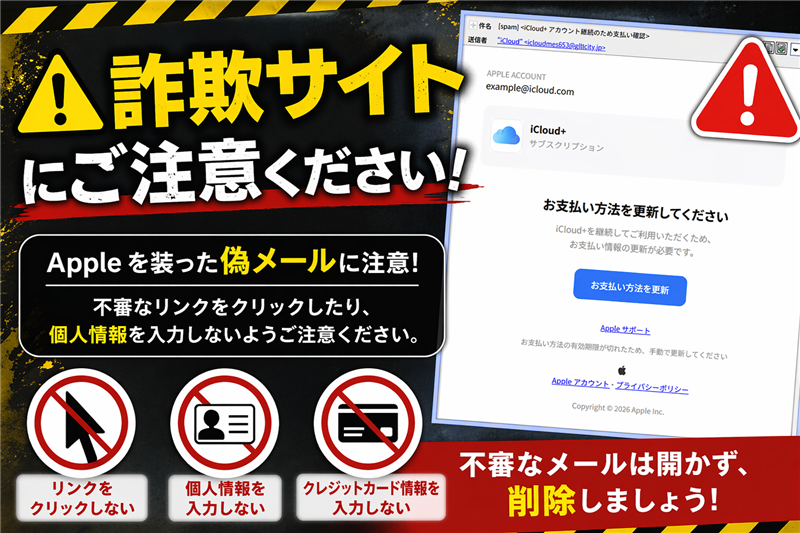

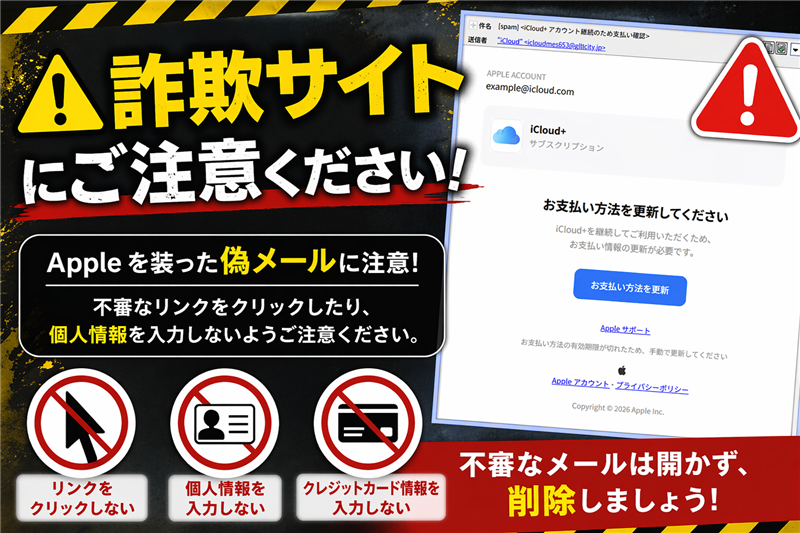

【実録】「お支払い方法を更新してください」に隠された犯行予告…Apple偽装メールの裏側を暴く

【実録公開】[spam] iCloud+ 支払い確認メールの正体を暴く!閲覧注意のフィッシング工作

1. iCloud+のサブスクリプション中断を装い、クレカ情報を盗む犯行です。

2. 送信元ドメイン「giltcity.jp」はAppleとは無関係な乗っ取りドメインの可能性。

3. リンク先は既に「タイムアウト」を装い潜伏中。絶対に深追いしてはいけません。

|

■ 最近のスパム動向と手口の解析

今回ご紹介するのは「iCloud+」を騙るメールですが、その前に最近のスパムの動向を解説します。現在は、公共機関や大手インフラ企業を装う「未払い通知」が主流です。特にスマホ決済やクラウドストレージといった、生活に不可欠なサービスを標的にし、「期限切れ」や「アカウント停止」といった文言で心理的な焦りを煽り、偽のログインページへ誘導する手口が常態化しています。

| 【調査報告】最新の詐キーメール解析レポート

■ 件名: [spam] <iCloud+ アカウント継続のため支払い確認 >

■ 送信者: “iCloud” <icloudmes6S3@giltcity.jp>

■ 受信日時: 2026-04-20 3:48

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

APPLE ACCOUNT

example@icloud.com  | iCloud+

サブスクリプション | お支払い方法を更新してください iCloud+を継続してご利用いただくため、

お支払い情報の更新が必要です。 Apple サポート お支払い方法の有効期限が切れたため、手動で更新してください

Apple アカウント ・ プライバシーポリシー

Copyright © 2026 Apple Inc. | ■ メールの目的と専門的考察

この犯人の目的は、Apple IDの認証情報(メールアドレス・パスワード)とクレジットカード情報を盗み出すことにあります。iCloudストレージが停止されるとデータが消えるというユーザーの心理的不安を巧みに突いています。

【解析のポイント】

送信元アドレス「giltcity.jp」は米国のファッションECサイト関連のドメインですが、今回のメールではAppleを装うための踏み台として悪用されています。公式からのメールであれば必ず「apple.com」等の独自ドメインから送信されます。また、メール末尾に電話番号などの署名はありませんが、もし記載されていても公式サイト(Appleコンタクトページ)の番号と一致するか必ず確認してください。 | ■ メール回線関連情報(送信元解析)

Received: from n34735-saitama430.saitama.bbtec.net (unknown [193.239.151.4])

※これは送信に利用された生の情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。

・送信元ドメイン: giltcity.jp

・送信元IPアドレス: 193.239.151.4

・送信元ホスト名: n34735-saitama430.saitama.bbtec.net

・国名: 韓国 ソウル

・ホスティング社: Snel.com B.V.

・ドメイン登録日: WHOIS情報保護により隠匿 ≫ ip-sc.netで送信元IPの解析結果を表示 | ■ リンク先サイト(詐欺サイト)の状態

■ リンクURL: https://priceonme.cl**/**lmcvbsare/ (※一部伏字)

■ ウイルスバスター等の判定: 「危険」としてブロック確認済み

【詐欺サイトの現在の画像】 | We apologize, but your request has timed out. Please try again or check your internet connection. For further assistance, contact our support. | ※現在は「タイムアウト」のエラーを表示していますが、これは追跡を逃れるためのカモフラージュである可能性が高いです。

■ リンクドメイン: priceonme.club

■ リンク先IPアドレス: 104.21.75.143

■ 国名: カナダ トロント

・ホスティング社: Cloudflare, Inc.

・ドメイン登録日: 2026-03-15

※登録日が1ヶ月前と非常に新しく、この攻撃のために急造されたドメインであることがわかります。

≫ ip-sc.netでサイトIPの解析結果を表示 | ■ 犯行のまとめと対処法

今回のメールは、Appleを模倣した非常に精巧なデザインを使用していますが、中身はロシア経由で送信された典型的なフィッシング詐欺です。公式サイトでも「フィッシングメールを見分ける方法」として注意喚起が出ています。

【犯行予告にも似た恐怖】

犯人はあなたのデータを人質に取るような言葉で脅してきますが、無視して削除すれば実害はありません。身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る