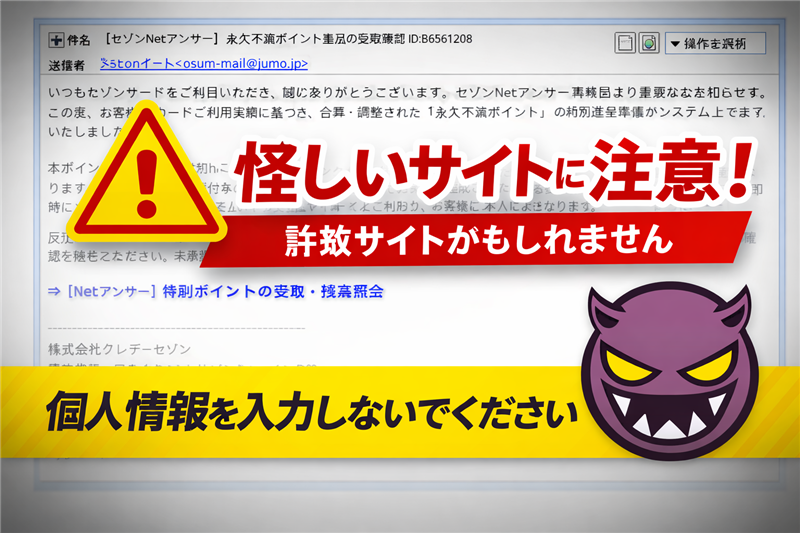

【実録】「【セゾンNetアンサー】永久不滅ポイント進呈」の罠を公開。閲覧注意の詐欺手口

| 【実録】「【セゾンNetアンサー】永久不滅ポイント進呈の受取確認 ID:B6561208」を公開。巧妙な偽サイトへの誘導を解析 | 今回ご紹介するのは「セゾンカード」を騙るメールですが、その前に最近のスパムの動向を解説します。

近年、クレジットカード会社を装うスパムは「不正利用の確認」から「ポイント進呈」というユーザーの射幸心を煽る手口へとシフトしています。特にセゾンカードの「永久不滅ポイント」はブランド力が高く、犯人はこの「失効させてはもったいない」という心理を悪用してフィッシングサイトへ誘導します。

|

■ セゾンNetアンサーを装ったポイント受取詐欺■ 送信元アドレスが公式サイトと無関係な「jumo.jp」で見分け可能■ リンクは物理的に無効化済み。絶対に検索から公式ページへアクセスしてください! | 【調査報告】最新の詐欺メール解析レポート | 件名 | 【セゾンNetアンサー】永久不滅ポイント進呈の受取確認 ID:B6561208 | | 件名の見出し | Spam判定(正規システムを装った機械的文字列) | | 送信者 | “セゾンカード” <osum-mail@jumo.jp> | | 受信日時 | 2026-04-17 12:56 | | 送信者に関する情報

送信元のアドレスは「jumo.jp」となっており、クレディセゾンの公式ドメイン(saisoncard.co.jp)とは一切関係がありません。企業名を名乗りつつ、全く異なるドメインから送信されている点はフィッシング詐欺の典型的な特徴です。

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | 詐欺メール本文の忠実再現

いつもセゾンカードをご利用いただき、誠にありがとうございます。セゾンNetアンサー事務局より重要なお知らせです。この度、お客様のカードご利用実績に基づき、合算・調整された「永久不滅ポイント」の特別進呈準備がシステム上で完了いたしました。本ポイントは通常の決済付与とは別に、会員ランクおよび特定条件を達成されたお客様へ個別に配付される限定資産となります。現在、該当のポイントは仮付与の状態で保持されており、お客様ご本人による受取承認操作が行われることで、即時にメイン口座へ反映され、各種お支払いやアイテム交換にご利用いただけるようになります。反映待ちのポイント詳細および有効期限に関する事項については、下記ポータルサイトへアクセスの上、ステータスの確認を行ってください。未承認のまま放置されますと、受取権利が失効する場合がございますのでご注意ください。⇒ 【Netアンサー】特別ポイントの受取・残高照会(※実際のリンク先:https://qhe●●.com/?id=lFuHSlei)—————————————— 株式会社クレディセゾン 東京都豊島区東池袋3-1-1 サンシャイン60 管理ID: ID:[{{REF}}] ※本メールは送信専用のため返信はできません。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 メールの目的及び解析感想

【犯人の目的】「ポイント失効」という期限を設けることでユーザーに焦りを与え、偽のログイン画面に誘導してセゾンNetアンサーのID・パスワード、およびクレジットカード情報(番号・セキュリティコード)を盗み取ることが目的です。【専門家による指摘】署名欄には住所が記載されていますが、本来あるべき公式カスタマーセンターの電話番号が一切記載されていません。これは被害者が電話で事実確認を行うことを極端に嫌っているためです。また、文末の「ID:[{{REF}}]」という表記はプログラムの変数漏れであり、正規の事務メールでは絶対に起こり得ない初歩的なミスです。 | メール回線関連情報(ヘッダー解析)

Receivedヘッダーは、このメールがどのサーバーを経由して送られてきたかを示す「通信の指紋」です。

Received: from mail.dtriiek.com (mail.dtriiek.com [160.251.185.130])

これは送信に利用された情報であり、カッコ内のIPアドレスは偽装不可能な送信者の実在する通信拠点です。

| 送信元IPアドレス | 160.251.185.130

| | 逆引きホスト名 | mail.dtriiek.com | | 判定国(Location) | 日本 (東京 神田) | | ホスティング社 | Xserver Inc. (エックスサーバー) | | ドメイン登録日 | 2026-02-15 (取得から約2ヶ月) |

「自分の元に届いたメールが、実は海外のここから来ている」という事実に驚きを覚えるかもしれませんが、今回は日本国内のレンタルサーバーが悪用されています。取得日が極めて新しいドメインは、スパム送信のためだけに用意された「使い捨てインフラ」である証拠です。

■ 本レポートの根拠データ(ip-sc.net): https://ip-sc.net/ja/r/160.251.185.130 | 【サイト解析】リンク先の危険性を暴く | リンク箇所:本文中「⇒ 【Netアンサー】特別ポイントの受取・残高照会」リンク先URL:https://qhe●●.com/?id=lFuHSlei(※伏字あり) ブロック状況:ウイルスバスターおよびGoogle Safe Browsingにより「詐欺サイト」として警告表示されます。 | サイト回線関連情報 | リンク先IPアドレス | 104.21.51.168

| | ホスト名 | https://www.google.com/search?q=qhezc.com | | 所在国 | カナダ トロント | | ホスティング社 | Cloudflare, Inc. | | ドメイン取得日 | 2026-03-20 |

ドメイン取得からわずか数週間で稼働しているサイトです。Cloudflareを隠れ蓑にして真のサーバー位置を隠蔽しようとしています。短期間に大量のドメインを取得し、一つがブロックされたら次へ移動する、フィッシング集団特有の「ヒット・アンド・アウェイ」戦略です。

■ リンク先IPの技術詳細(ip-sc.net): https://ip-sc.net/ja/r/104.21.51.168 | 【解析】「何も起きずに本物へ飛ぶ」——その裏に隠された犯人の意図 このメールのリンクを押すと詐欺サイトに接続されると思いきや、本物のセゾンカードのオフィシャルサイトに接続されました。

「リンクを踏んだ瞬間に公式サイトが表示されたから、詐欺サイトには接続されなかった」と感じられたかと思います。しかし、技術的なログを解析すると、犯人はその**「一瞬の通過」**だけで目的を果たしている可能性があります。

| 1. 「生存確認」——あなたのメールアドレスが「生きてる」とバレる

メール本文のURLに `id=lFuHSlei` のような個別の記号が付いている場合、それはあなた専用の識別コードです。クリックして犯人のサーバーを0.1秒通過しただけで、犯人側には「このアドレスの持ち主は、詐欺メールを律儀にクリックするカモ(ターゲット)だ」という通知が届きます。これにより、あなたのメールアドレスは「今後も攻撃すべき優良リスト」に登録され、スパムがさらに増えることになります。 | 2. セキュリティ検知を逃れる「時間差攻撃」

犯人は、Googleやセキュリティ会社のクローラー(自動巡回)がサイトをチェックしている間は、怪しまれないように「本物へリダイレクト」させる設定にしておくことがあります。そして、特定の時間帯や、特定の条件(スマホからのアクセスのみ等)が揃ったときだけ、牙を剥いて「偽のログイン画面」を表示させるようスイッチを切り替えます。あなたが踏んだ時は、たまたま「安全なフリ」をしていた時間だったのかもしれません。 | 3. ブラウザ情報の収集(フィンガープリント)

入力フォームがなくても、サイトにアクセスしただけで以下の情報が犯人に渡ります:

- 使用している機種(iPhoneかAndroidか、PCか)

- ブラウザの種類とバージョン

- おおよその現在地(IPアドレスから特定)

これらは、次に行われる「より精巧であなたに最適化された詐欺」の準備データとして利用されます。

|

【結論】

「実害がなかった」のではなく、犯人に「あなたの弱点(クリックする癖)」を教え、次の攻撃の予約をしてしまったと考えるのがセキュリティ上の正解です。今後、より巧妙なメールが届く可能性が高いため、これまで以上に警戒を強めてください。

| | まとめ:犯行予告に等しいメールを無視せよ |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る