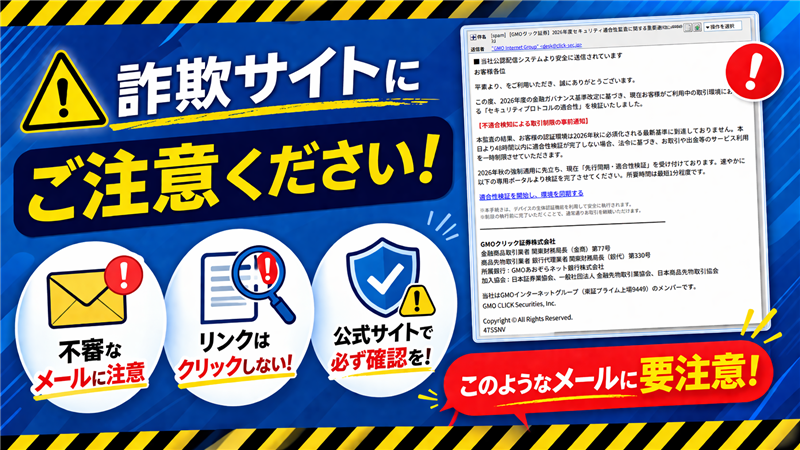

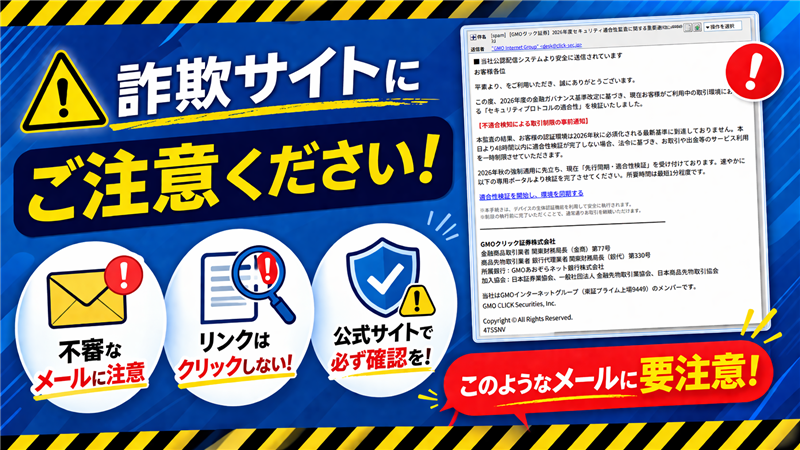

【公開】証券口座を凍結せよ?GMOクリック証券を騙る適合性監査メールの正体 2026年4月17日

【実録】[spam] 【GMOクリック証券】2026年度セキュリティ適合性監査に関する重要通知 No.34994932 公開!偽サイトの裏側を暴く【閲覧注意】 巧妙化する「監査」名目のフィッシング詐欺を徹底解析

・何を装ったメールか?: GMOクリック証券のセキュリティ適合性監査通知 ・どこで見分けるか?: 送信元IPがGoogle Cloudインフラであり、リンク先URLが公式サイトと無関係 ・どう対処すべきか?: リンクは踏まず、必ずブックマークや公式アプリからログインすること!

件名 [spam] 【GMOクリック証券】2026年度セキュリティ適合性監査に関する重要通知 No.34994932 件名の見出し [spam]判定 :サーバーが機械的に詐欺と判断した証拠です。 送信者 “GMO Internet Group” <desk@click-sec.jp> 受信日時 2026-04-17 10:53

【不適合検知による取引制限の事前通知】

本監査の結果、お客様の認証環境は2026年秋に必須化される最新基準に到達しておりません。本日から48時間以内に適合性検証が完了しない場合、法令に基づき、お取引や出金等のサービス利用を一時制限させていただきます。

2026年秋の強制適用に先立ち、現在「先行同期・適合性検証」を受け付けております。速やかに以下の専用ポータルより検証を完了させてください。所要時間は最短1分程度です。

適合性検証を開始し、環境を同期する

※本手続きは、デバイスの生体認証機能を利用して安全に執行されます。 GMOクリック証券株式会社

当社はGMOインターネットグループ(東証プライム上場9449)のメンバーです。

Copyright © All Rights Reserved.

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【調査報告】最新の詐欺メール解析レポート 犯人の目的:

メールの解析と不自然な点: 「電話番号」や「公式URL」の記載が一切ありません。

■ Received(送信元情報):犯人の発信基地 ドメイン zhcn-home-leisusports.com IPアドレス 34.177.82.65 国名 シンガポール ホスティング社名 Google Cloud (Google LLC) 会社所在国 アメリカ合衆国 ドメイン登録日 2026-03-20(攻撃の数週間前に取得)

「信頼できる送信者情報」 です。

■ リンク先(詐欺サイト):罠の正体 リンク箇所 適合性検証を開始し、環境を同期する URL https://www.zn-online-●●●●.com/P9AdPOWn (伏せ字含む) IPアドレス 104.21.32.188 ホスト名 www.zn-online-leisu.com 国名 アメリカ合衆国 (United States) ホスティング社名 Cloudflare, Inc. ドメイン登録日 2026-03-25(極めて新しいドメイン)

なぜドメイン登録日が最近なのか?:

【詐欺サイトの状態】 現在はセキュリティ・ファイアウォールにより遮断されています。 アクセス拒否:リクエストがブロックされました。

■ 犯行拠点の位置情報 ≫ 詐欺サイトIP(104.21.32.188)の解析結果を ip-sc.net で確認

まとめ:偽物を見抜くための鉄則

公式サイトの注意喚起を必ず確認してください: GMOクリック証券:フィッシング詐欺に関するご注意

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る