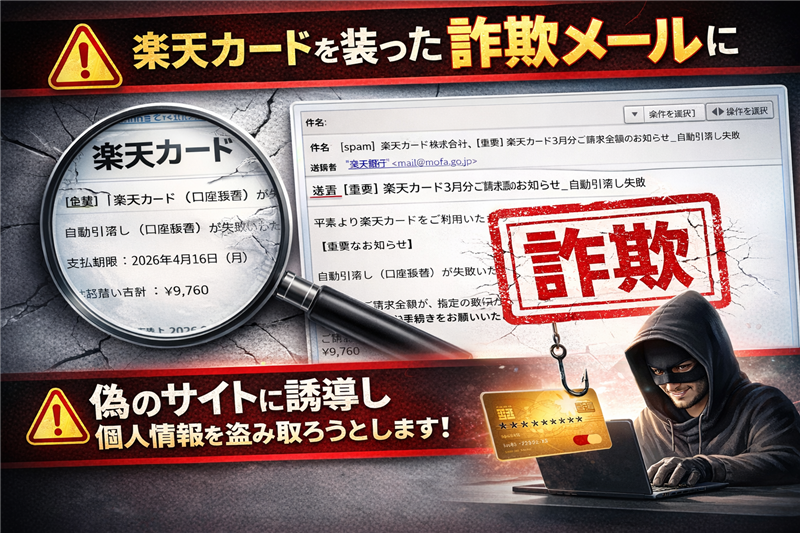

【閲覧注意】実録・楽天カードを騙るPayPay送金詐欺の正体。外務省ドメインから届く「犯行予告」を公開

【実録公開】外務省ドメインを悪用した楽天カード詐欺の全貌 ― 閲覧注意の犯行手口

調査報告 ID: YMG-2026-0414 | 解析対象:PayPay送金誘導型スパム | 最近のスパム動向:巧妙化する「直接送金」の罠

今回ご紹介するのは「楽天カード」を騙るメールですが、その前に最近のスパムの動向を解説します。

現在、単なるログイン情報の窃取(フィッシング)ではなく、PayPayや各種コード決済の送金機能を悪用し、直接現金を奪い取る手法が急増しています。

特に「公共機関のドメイン」を巧妙に偽装し、セキュリティフィルタを突破しようとする試みが目立っており、本件もその典型例です。

| 1. 楽天カードを装いつつ、外務省のメアドから届く異常事態!

2. 「PayPayで支払え」という案内は100%詐欺の証拠!

3. リンクは物理的に遮断し、公式アプリから確認を徹底! | | 【調査報告】最新の詐欺メール解析レポート | | 件名 | [spam] 楽天カード株式会社_【重要】楽天カード_3月分ご請求金額のお知らせ_自動引落し失敗. | | 件名の見出し | 冒頭の [spam] 表記は、メールサーバーが「送信元偽装」を検知した決定的な証拠です。この文字列がある時点で、内容はすべて嘘と判断して差し支えありません。 | | 送信者 | “楽天銀行” <mail@mofa.go.jp> | | 受信日時 | 2026-04-14 9:14 | 送信者に関する詳細解析

表示名は「楽天銀行」ですが、メールアドレスは「mofa.go.jp(日本の外務省)」となっており、表示名と中身が完全に矛盾しています。

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

| | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 楽天カード

ご請求金額のお知らせ(2026年3月分)

平素より楽天カードをご利用いただき、誠にありがとうございます。 【重要なお知らせ】 自動引落し(口座振替)が失敗いたしました。 3月分のご請求金額が、指定の銀行口座より引き落とせませんでした。

至急のお支払い手続きをお願いいたします。

ご請求金額合計

¥9,760 支払期限:2026年4月16日(月) お支払い方法について 自動引落しに失敗したため、PayPayでのお支払いをお願いいたします。 PayPayで今すぐ支払う

※このボタンをタップするとPayPay支払いページにジャンプします。

※支払い期限を過ぎますと、遅延損害金が発生する場合がございます。

※お支払い後、反映まで最大24時間かかる場合があります。

|

ご不明な点がございましたら、楽天カードコンタクトセンターまでお問い合わせください。

電話番号:0570-66-6910(有料)

| | ※本文の背景が白で末尾数行が水色の背景は詐欺メールで多く使われているテンプレートです。 メールの目的及び専門的考察

犯人の目的: クレジットカード情報の窃取ではなく、「PayPayマネー」による直接的な送金を狙っています。一度送金してしまうと取り消しが非常に困難であるため、極めて効率的な犯行を意図しています。

デザインの罠: 楽天カードのロゴやフォントを模倣していますが、そもそも楽天カードが支払いにPayPayを指定することはありません。また、末尾の電話番号「0570-66-6910」は公式のものですが、「本物の情報を一部混ぜる」ことで信頼させる巧妙な心理戦を展開しています。 | デジタル潜入調査:メールヘッダーの嘘を暴く

「自分の元に届いたメールが、実は海外のここから来ている」という事実に驚きを覚えるかもしれません。解析の結果、このメールは外務省からではなく、以下の海外サーバーを中継して放たれました。

Received: from mofa.go.jp (unknown [76.33.215.97])

※これは送信に利用された生の情報であり、カッコ内のIPアドレスは偽装不可能な「真の送信元」です。 | | | 【本レポートの根拠】サイト回線関連情報 | | 送信元IPアドレス | 76.33.215.97 | | ホスティング社 | Google Cloud (bc.googleusercontent.com) | | サーバー設置国 | アメリカ合衆国 (USA)

| | ドメイン登録状況 | mofa.go.jp自体は公的ドメインですが、このIPとの関連性はありません。なりすまし確定です。 | | >> ip-sc.net でこのIPの危険度エビデンスを閲覧する | | 潜入:詐欺サイトのリンク解析結果 | | リンク箇所 | PayPayで今すぐ支払う | | 偽装URL | https://paypay.ne.jp.auth-r****.com/(※伏字を含む。クリック厳禁) | | ブロック状況 | 現時点で一部のウイルス対策ソフトは未検知。PayPayのQRコード支払いページへ直接飛ばすため、非常に巧妙です。 | | サイト稼働状況 | 稼働中 | | 【最優先】身近な人が騙される前に共有を

「自分は大丈夫」と思っていても、焦っている時に届くこのデザインには誰しも騙される可能性があります。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る