【解析】PayPay「特別配布 3,480円分クーポン」詐欺メールの正体を暴く 2026年3月31日

【調査報告】最新の詐欺メール解析レポート メールの解析結果と技術的エビデンス

最近のスパム動向 今回ご紹介するのは「PayPay」を騙るフィッシングメールですが、その前に最近のスパム動向について触れておきます。2026年3月現在、新生活や年度末のポイント還元、キャンペーンに便乗した詐欺が急増しています。特に「超PayPay祭」のような実在する大規模イベント名を悪用し、ユーザーの「お得な情報を見逃したくない」という心理を突く手法が巧妙化しています。

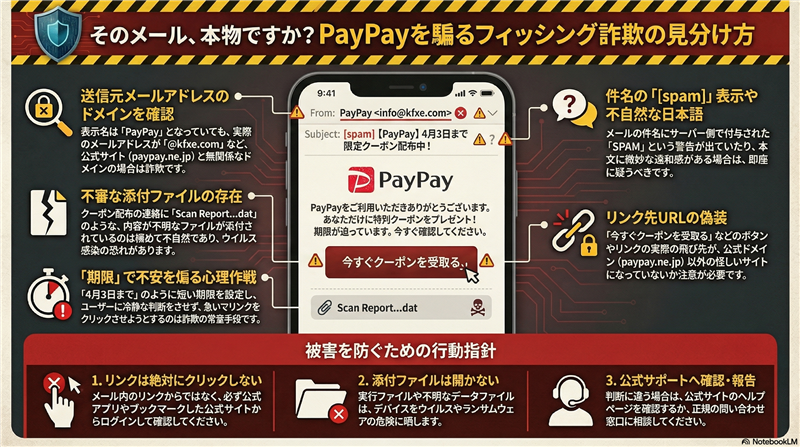

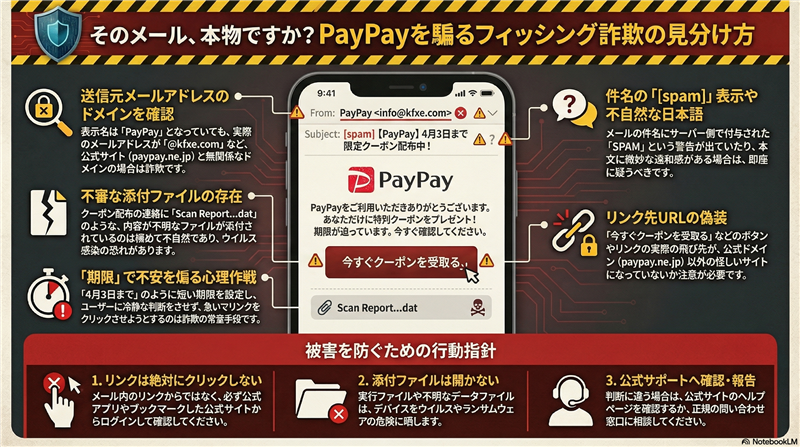

メール基本情報 件名 [spam] 特別配布 3,480円分クーポン コードをご確認ください 件名の見出し 件名の冒頭にある「[spam]」は、メールサーバーのスパムフィルターが「このメールは詐欺や広告の可能性が高い」と自動判別して付与した警告印です。 送信者 “*P a y P a y” <no-reply73@kfxe.com> 受信日時 2026-03-31 11:37:13

送信者に関する情報 送信者名には「PayPay」と表示されていますが、実際のメールアドレスのドメインは「kfxe.com」であり、公式サイト(paypay.ne.jp)とは一切関係がありません。また、送信者名が「*P a y P a y」と不自然なスペースを含んでいるのは、セキュリティソフトのキーワード検知を回避するための細工です。

メール本文の再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

いつもPayPayをご利用いただき 誠にありがとうございます

お受け取り期限

特典のお受け取り・ログインはこちら今すぐクーポンを受取る

ご本人様確認について

ご利用手順

本メールは PayPayのシステムより自動配信されています

PayPay株式会社

メールの目的および感想 犯人の目的: このメールの目的は、偽の「クーポン受取ページ」へ誘導し、PayPayのログイン電話番号、パスワード、および二段階認証コードを盗み出すこと です。盗んだ情報でアカウントに不正ログインし、残高の奪取や登録済みカードでの不正決済を狙っています。

専門的な解説: デザインは非常に事務的で「モノトーンで味気ない」構成ですが、これは逆に「公式のシステム通知」であるかのように錯覚させる狙いがあります。また、宛名が「●●●●様」となっており、個人のフルネームを把握していない(名簿流用)可能性が高いです。さらに、身に覚えのない「.dat」ファイルが添付されている点は、マルウェア感染や、画像を開かせることでメールの有効性を確認する「トラッキング」の危険性を示唆しています。

送信元ネットワーク解析(Receivedヘッダ) 以下のデータは送信に利用された情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。

Received送信元 from gw-FujiXerox ([169.40.132.171]) by mx2.so-net.ne.jp 送信IPアドレス 169.40.132.171 ホスティング IBM (SoftLayer) 設置国 日本 (Tokyo) ドメイン情報 kfxe.com(Whois登録日: 2026-03-31)

【本レポートの根拠データ:送信元回線解析】

誘導先(詐欺サイト)の解析 リンク箇所 「今すぐクーポンを受取る」 詐欺サイトURL hXXps://91226.gavinjeudy[.]shop/p331/*?aaaa?hHJV3liP*(伏字含む) IPアドレス 104.21.23.109 ホスティング Cloudflare, Inc. 設置国 アメリカ合衆国 (USA) ドメイン登録日 2026-03-30 (最近取得された理由:通報による閉鎖を前提とした使い捨て運用のための直前取得)

【本レポートの根拠データ:詐欺サイト回線解析】

詐欺サイトの構造と画像 リンクをクリックすると、最初に「メールセキュリティゲートウェイ」と題した中間ページが表示されます。これは、ウイルスバスターやGoogleの自動検知を「スキャン中」という演出で回避し、ユーザーに「安全なサイトである」と誤認させるための非常に高度な偽装工作です。

※「メールセキュリティゲートウェイ」の様子

URLが危険と判断できるポイント: ドメイン名「gavinjeudy.shop」はPayPayとは無関係な個人名のような文字列であり、さらに短期間のみ有効な「.shop」ドメインを使用している点が極めて不自然です。

注意点と対処方法 過去の事例と比較しても、今回は「認証回避ページ」を挟むなど手法がアップグレードされています。公式サイトでも注意喚起がなされていますが、以下の点を改めて確認してください。

送信元のアドレスが「paypay.ne.jp」以外のものは全て偽物です。 署名に電話番号がある場合、公式サイトの「0120-990-634」や「0570-03-8181」と一致するか確認してください。本メールには署名電話番号すらなく、事務的を装った手抜きが見て取れます。 リンクをクリックしてしまった場合は、即座にブラウザを閉じ、PayPayアプリからパスワードの変更とログイン履歴の確認を行ってください。 公式サイトの注意喚起ページ: PayPayを装った不審なメールやSMSにご注意ください(公式サイト)

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る