【解析】マネックス証券を騙る「多要素認証の裾定」詐欺メールの正体

【調査報告】最新の詐欺メール解析レポート

独自解析データに基づくセキュリティアラート:マネックス証券を騙るフィッシング | ■ 最近のスパム動向と分析

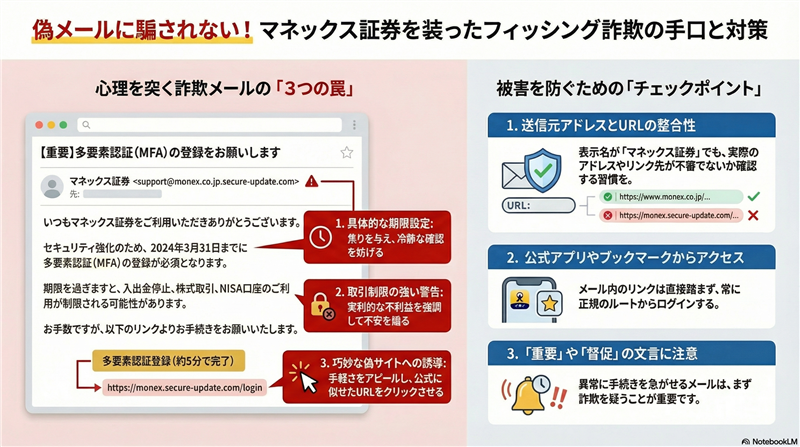

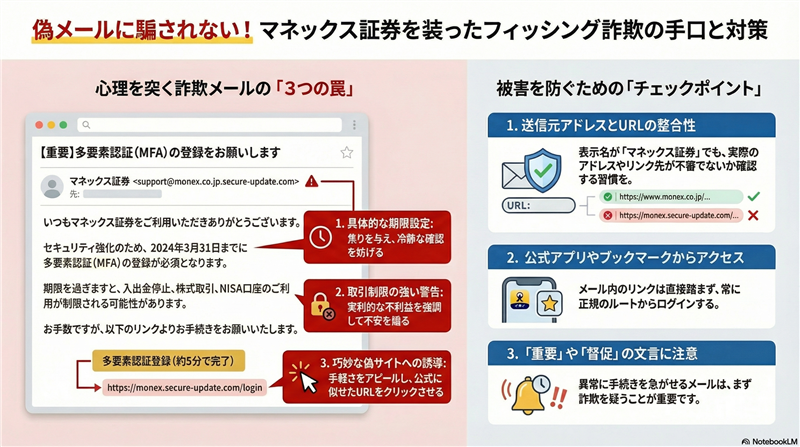

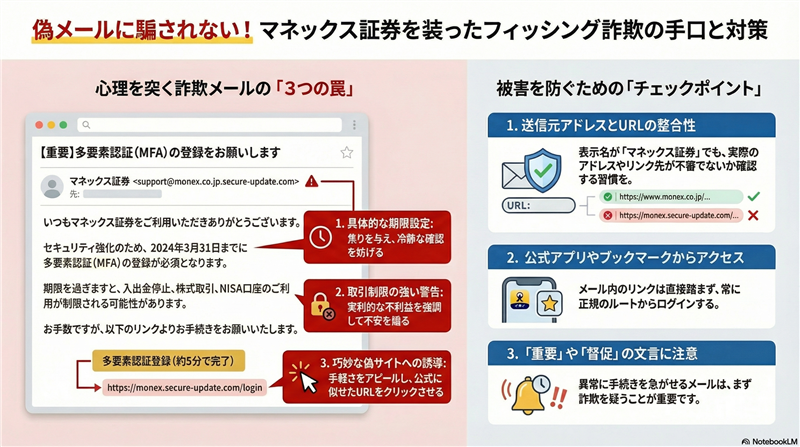

今回ご紹介するのは「マネックス証券」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年3月現在、年度末の「3月31日」を期限に設定し、多要素認証(MFA)の未登録を口実にした「取引制限」で焦りを誘う手法が爆発的に増えています。

| ■ メールの解析結果

| 件名 | [spam] 【重要】多要素認証の裾定をお願いします(取引制限:3/31まで) No.09719602 | | 件名の見出し | 「[spam]」表記はサーバーが迷惑メールと自動判別した証拠です。また「設定」が「裾定」と誤植されており、正規の金融機関ではありえないミスです。 | | 送信者 | “マネックス証券” <server@monex.co.jp> | | 受信日時 | 2026-03-26 12:31 | | ■ メール本文の忠実再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

マネックス証券 お客様各位 日頃よりマネックス証券をご利用いただき、誠にありがとうございます。 当社では、お客様の大切な資産を不正アクセスからお守りするため、多要素認証(MFA)の登録を義務付けております。 ■ お客様の登録状況

————————————————–

当社のシステム上、お客様の口座では多要素認証(MFA)がまだ登録されていない状態であることを確認しております。

多要素認証とは、通常のパスワードに加え、スマートフォンなどに届く確認コードを入力する方式です。これにより、第三者による不正なログインを防止し、口座の安全性を高めることができます。 ■ 登録期限:2026年3月31日(火)

————————————————–

期限までに登録が確認できない場合、以下の取引がご利用いただけなくなる可能性がございますので、あらかじめご注意ください。 株式および投資信託のご注文

出金、入金のお手続き

NISA口座のご利用

その他オンライン取引全般 ■ 登録手順(約5分で完了します)

————————————————–

下記の公式サイトにアクセスし、ログイン後にお進みください。 https://www.monex.co.jp/mfa●●●●●/ ログイン後、「登録内容の確認 変更」を選択

「多要素認証設定」をクリック

ご登録の携帯電話番号または認証アプリを登録

届いた確認コードを入力し、手続きを完了

※登録が完了すると、取引制限は直ちに解除されます

————————————————– お客様の大切な資産をお守りするための措置です。ご面倒をおかけいたしますが、何とぞご理解いただき、お早めに手続きを進めていただけますようお願い申し上げます。 ————————————————–

【お問い合わせ先】

マネックス証券 カスタマーサービスセンター

0120-430-283(平日 8:00-17:00)

https://www.monex.co.jp/ 配信停止:https://www.monex.co.jp/

DLOSVO2 /BODY>

| | ■ 専門的解析と犯人の目的

【犯人の目的】

証券口座のログイン情報を盗み出すことはもちろん、その後の「二要素認証設定」を犯人側の端末で行わせ、口座内の資産(現金、株式、NISA枠)を完全に支配・奪取することが目的です。

【おかしな点と署名検証】

1. 不自然な語彙: 「裾定(すそてい)」という言葉は日本語として成立しておらず、翻訳ミスの痕跡が顕著です。

2. 署名の検証: 署名に記載された電話番号「0120-430-283」はマネックス証券の正規番号ですが、文末の「/BODY>」というHTMLタグの漏洩は、自動送信ツールの設定ミスであり、企業の公式メールでは絶対に起こり得ません。

3. 宛名の欠如: 「お客様各位」という汎用的な宛名しかなく、具体的な氏名が記載されていないのは詐欺の典型です。

| ■ 送信元の解析レポート(Received情報)

※以下の情報は送信に利用された物理的な接続データです。 | 送信ドメイン | danabetts.com | | 送信元IPアドレス | 35.221.122.179 | | ホスト名 | 179.122.221.35.bc.googleusercontent.com | | ホスティング会社 | Google Cloud Platform (GCP) | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | Whoisを確認 (正規ドメインが踏み台にされている可能性) |

【解説】 `bc.googleusercontent.com`が含まれている点は、犯人がGoogleのパブリッククラウドを利用していることを示しています。マネックス証券が外部のクラウドサーバーから重要通知を送ることは原則ありません。

| ■ 偽サイト(リンク先)の危険データ分析

本レポートの根拠データとして詳細を公開します。 | メール内の表記 | https://www.monex.co.jp/mfa●●●●●/ | | 実際の接続先URL | https://kzzzs.●●●/jp (※伏字を含む) | | リンク先IPアドレス | 104.21.32.181 | | ホスト名 | cloudflare.com | | 設置国 | アメリカ合衆国 (United States) | | ドメイン取得日 | 2026年3月頃 (極めて最近) | | 回線関連詳細 | https://ip-sc.net/ja/r/104.21.32.181 で解析 |

【危険ポイント】

ドメインの登録が「極めて最近」であるのは、セキュリティ機関による検知と閉鎖から逃れるための「使い捨て」戦略です。また、Google Safe Browsingやウイルスバスターによって既にブロック対象となっている「稼働中」の詐欺サイトです。

| ■ 詐欺サイトの実例画像

|

見た目は本物そっくりに偽装されていますが、URLが「kzzzs.●●●」となっている点が決定的な証拠です。

|

【見抜くポイント】

画像2枚目の通り、デザインは完璧にコピーされています。しかし、サイト内のキャンペーン情報が「2025年」の古い日付のままになっていたり、細部の日本語が不自然だったりする場合があります。

| © 2026 TEAM YMG セキュリティ解析チーム – 専門的データに基づく詐欺対策レポート |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る