【カゴヤ詐欺】「ドメイン検証が進行中」という偽メールを解析|Netlify悪用の手口

【調査報告】最新の詐欺メール解析レポート

分析対象:カゴヤ・ジャパン(KAGOYA)を騙るフィッシング詐欺 | ■ 最近のスパム動向

今回ご紹介するのは「カゴヤ・ジャパン(KAGOYA)」を騙るメールですが、その前に最近のスパムの動向について。

2026年3月現在、年度末のシステム更新やドメイン更新時期を狙い、ホスティング会社やドメイン登録業者を装う詐欺が急増しています。

特に「ドメイン検証」「アカウント終了」といった言葉でユーザーの焦りを誘い、正規のインフラ(Netlify等)を悪用した巧妙なフィッシングサイトへ誘導する手口が目立っています。

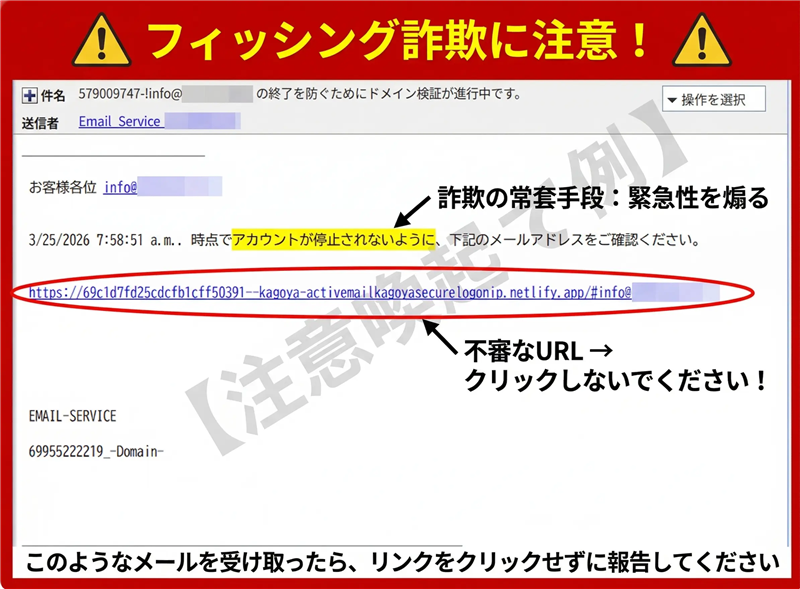

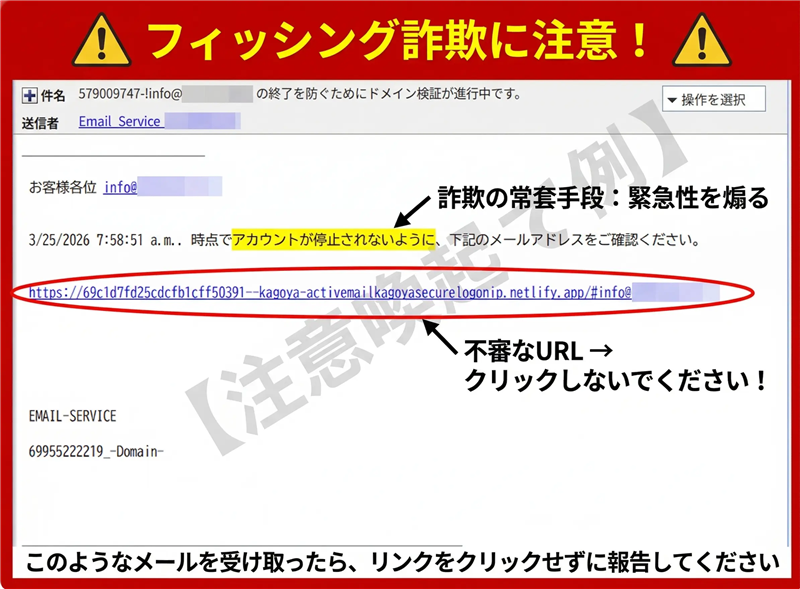

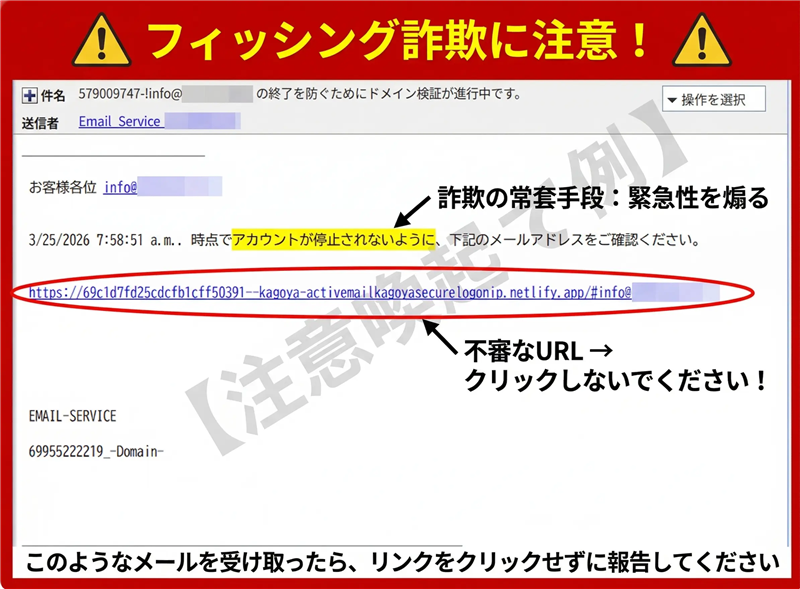

| | ■ 受信メール解析データ | | 件名 | 579009747-!info@***.co.jp の終了を防ぐためにドメイン検証が進行中です。 | | 件名の見出し | 管理番号と受信者メアドが含まれており、自動生成されたスパム(spam)の典型例です。 | | 送信者表示 | Email_Service_***.co.jp | | 受信日時 | 2026-03-25 8:58 | ■ メール本文の再現(調査用)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

お客様各位 info@***[伏字] 3/25/2026 7:58:51 a.m.. 時点でアカウントが停止されないように、下記のメールアドレスをご確認ください。 hxxps://69c1d7fd25cdcfb1cff50391–kagoya-activemailkagoyasecurelogonjp.netlify.app/#info@***[伏字] EMAIL-SERVICE

69955222219_-Domain-

| | ■ メールの目的と専門的考察

【犯人の目的】

カゴヤ・ジャパンのWebメール(Active! mail)利用者の「ID」および「パスワード」を盗み取ることです。奪われたアカウントは、さらなるスパム送信の踏み台や不正アクセスに悪用されます。

【技術的違和感】

・署名の欠如: 正規のサービス通知には必ず社名、住所、サポート連絡先が記載されますが、本メールは一切ありません。

・日本語の乱れ: 「アカウントが停止されないように…メールアドレスをご確認ください」という日本語は、論理的に不自然です。

・宛名の不備: 登録名ではなく、受信したメールアドレスそのものを宛名に使用しています。

| ■ 送信元(Received)解析データ

※送信に利用された信頼できるサーバー経路情報です。

Received: from chlorella.co.jp (183179117106.ctinets.com [183.179.117.106])

送信ドメイン: chlorella.co.jp (偽装されている可能性が高い)

送信IPアドレス: 183.179.117.106

ホスティング: HKBN Enterprise Solutions (Hong Kong Broadband Network)

国名: Hong Kong (HK)

ドメイン登録日: 2024年以前(取得済みのドメインが乗っ取られて送信元に悪用されています)

| ■ リンク先サイト(詐欺サイト)の徹底検証

誘導先URL: hxxps://69c1d7fd25cdcfb1cff50391–kagoya-activemailkagoyasecurelogonjp.netlify.app/

※伏せ字加工を施し、直リンクを無効化しています。

【本レポートの根拠データ】

本解析結果は、IPアドレスおよびドメイン情報の専門解析機関である ip-sc.net のリアルタイムデータに基づいています。

>> [ip-sc.net] 該当ドメインの技術解析レポートを確認する

解析IPアドレス: 3.2.149.20 (および 75.2.60.5)

ホスティング: Netlify (AWSインフラ利用)

国名: USA

ドメイン登録状況: netlify.app のサブドメインとして作成。非常に新しく、このメール配信の直前に生成された「使い捨てサイト」です。 【危険と判断できるポイント】

正規のカゴヤ・ジャパンのドメイン(kagoya.jp)ではなく、無料公開プラットフォームである netlify.app を悪用しています。URL内に無理やり「kagoya」の文字列を詰め込んでいますが、正規ドメインとは一切無関係です。 | | 【参考】詐欺サイトのログイン画面イメージ

「アカウントログインする」という、ネイティブな日本語では使われない不自然な言い回しが確認できます。 | ■ まとめと推奨される対応

過去の事例と比較しても、Netlifyを悪用してホスティング会社のログイン画面を偽装する手法は極めて典型的です。

万が一、IDやパスワードを入力してしまった場合は、直ちにカゴヤのコントロールパネルからパスワードを変更してください。

【カゴヤ・ジャパン 公式注意喚起】

>> カゴヤ・ジャパン:フィッシングメールに関する重要なお知らせ

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る