【解析】JALカード「未積算マイル補填」詐欺メールの送信元IPと偽サイトを特定

【調査報告】最新の詐欺メール解析レポート 解析対象:日本航空(JAL)を装ったマイル補填型フィッシング攻撃

本レポートは、報告された不審な通信およびメール検体を、フォレンジックの観点から解析した技術ドメイン・インテリジェンスです。 | ■ 最近のスパム動向

今回ご紹介するのは「日本航空(JAL)」を騙るメールですが、その前に最近のスパムの動向を解説します。

現在、攻撃者は「未積算マイルの補填」や「システム不備による還付」といった、ユーザーの権利や利益に直接訴えかける手口を多用しています。従来の「アカウント停止」といった恐怖を煽る手法に加え、「得をするはずの情報を逃したくない」という心理(プロスペクト理論)を巧妙に突くことで、URLをクリックさせる確率を高めているのが近年の傾向です。

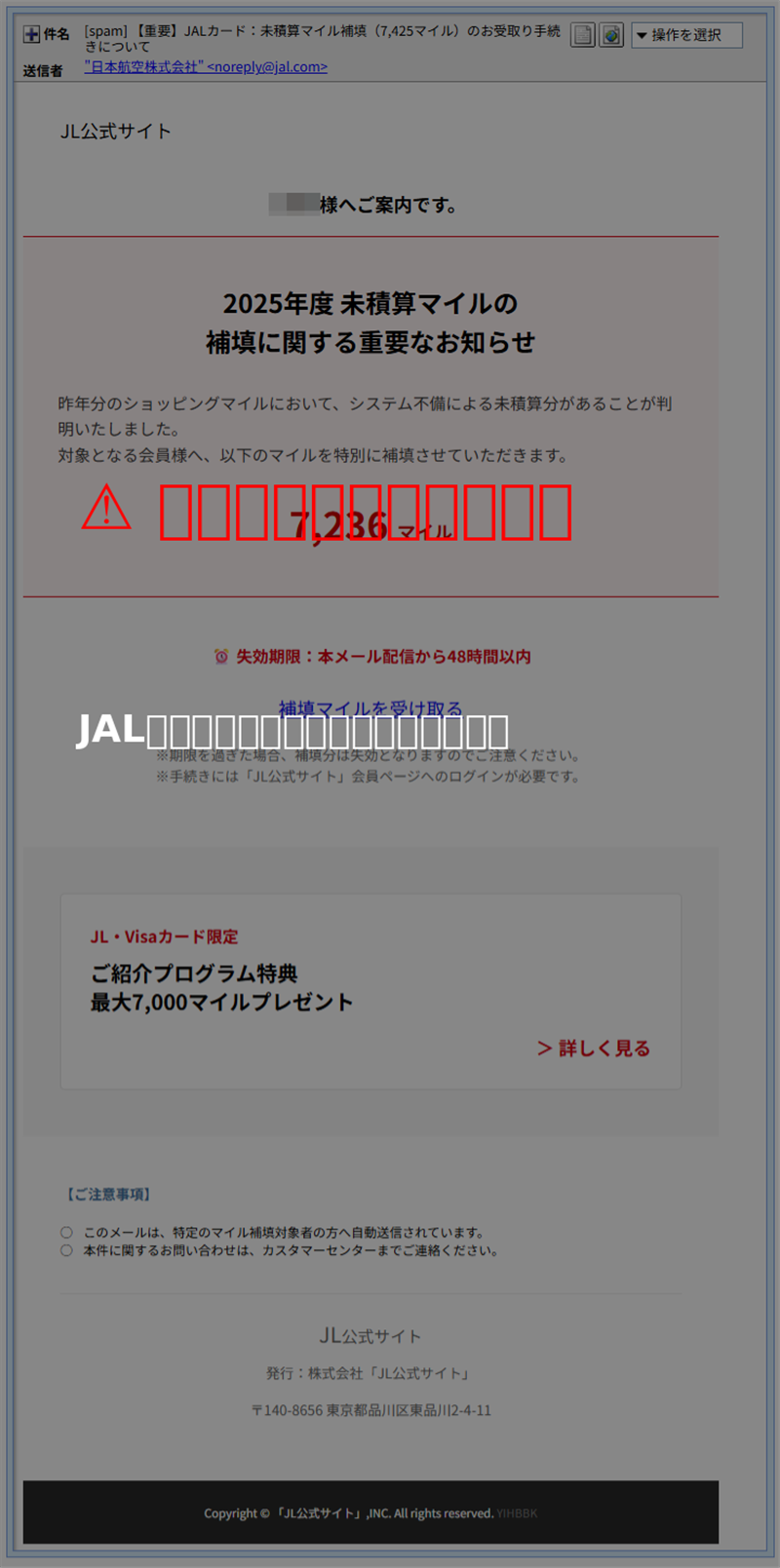

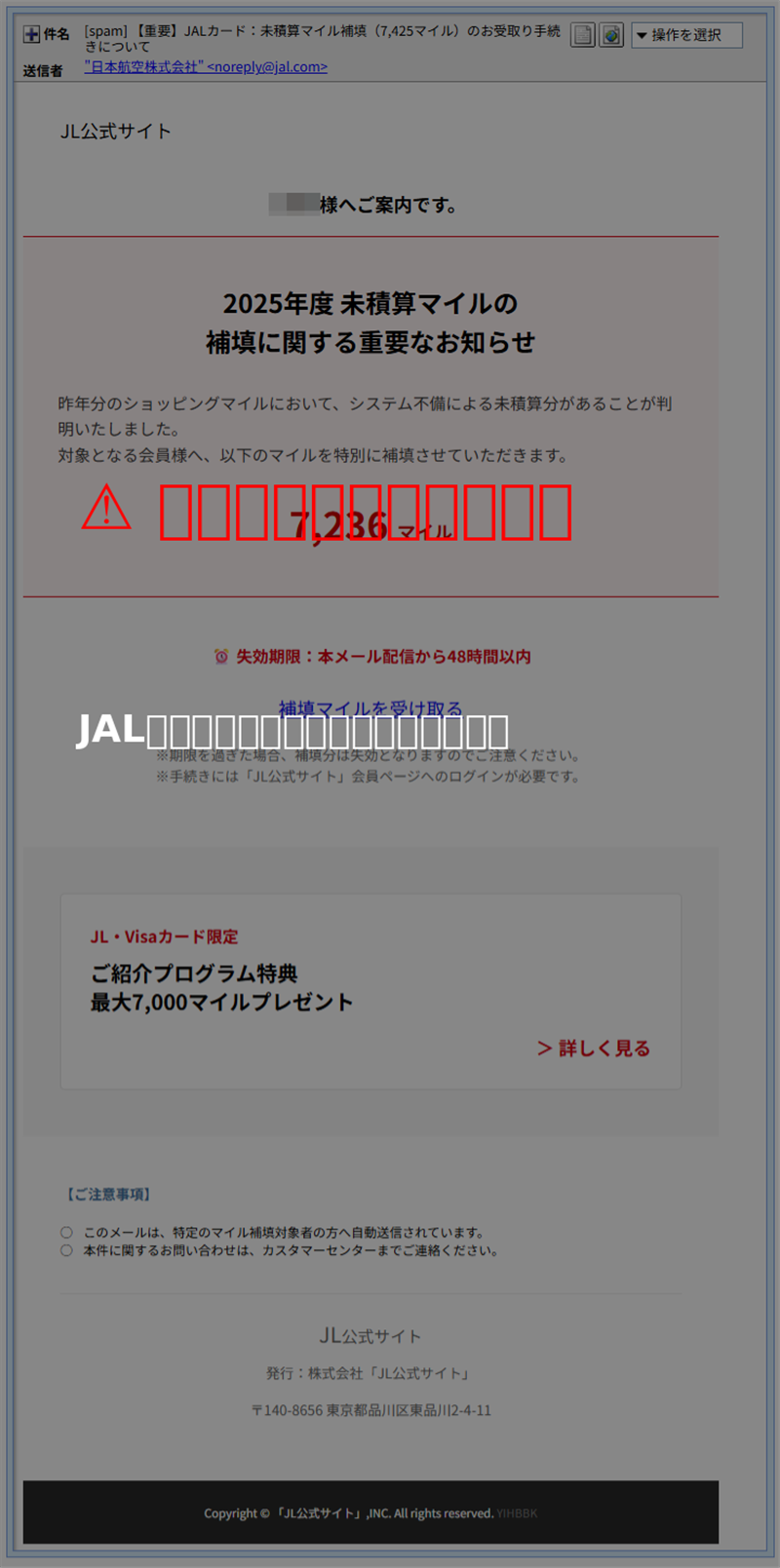

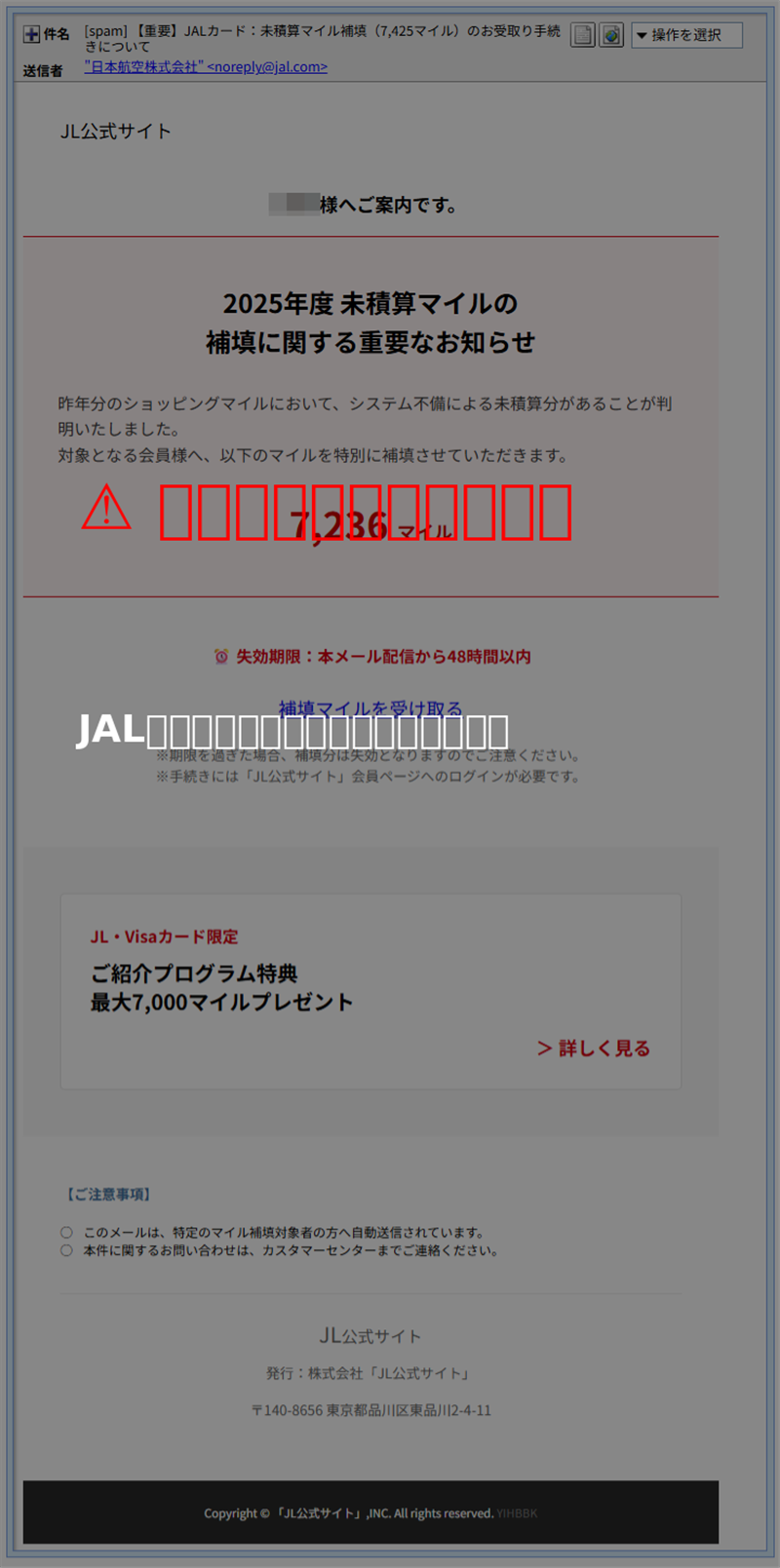

| メール基本情報 | 件名 | [spam] 【重要】JALカード:未積算マイル補填(7,425マイル)のお受取り手続きについて | | 件名の分析 | 冒頭の[spam]はサーバーが自動検知した警告です。正規のJALからの通知にこのタグが付くことはありません。 | | 送信者 | “日本航空株式会社” <noreply@jal.com> | | 受信日時 | 2026-03-20 11:31 | ※表示上のアドレスは正規の「jal.com」ですが、実際の送信経路は全く別のドメインが利用されています。 | メール本文の解析(再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

JL公式サイト ●●● 様へご案内です。

2025年度 未積算マイルの

補填に関する重要なお知らせ 昨年分のショッピングマイルにおいて、システム不備による未積算分があることが判明いたしました。

対象となる会員様へ、以下のマイルを特別に補填させていただきます。 7,236 マイル

⏰ 失効期限:本メール配信から48時間以内 補填マイルを受け取る([hxxps://login.vns9***.com/…])

※期限を過ぎた場合、補填分は失効となりますのでご注意ください。

※手続きには「JL公式サイト」会員ページへのログインが必要です。

JL・Visaカード限定

ご紹介プログラム特典 最大7,000マイルプレゼント > 詳しく見る |

【ご注意事項】

○ このメールは、特定のマイル補填対象者の方へ自動送信されています。

○ 本件に関するお問い合わせは、カスタマーセンターまでご連絡ください。

JL公式サイト

発行:株式会社「JL公式サイト」

〒140-8656 東京都品川区東品川2-4-11 | | ■ 専門的解析および犯人の目的

【犯人の目的】

この攻撃の目的は、利用者の焦燥感を煽って偽のログイン画面(フィッシングサイト)へ誘導し、「JALマイレージバンクの認証情報(お得意様番号・パスワード)」および、その後に表示されるフォームで「クレジットカード情報(カード番号・セキュリティコード・暗証番号)」を盗み取ることです。

【署名と住所の矛盾点】

メール末尾の住所「東京都品川区東品川2-4-11」は日本航空の本社ビル「野村不動産天王洲ビル」の実在する住所ですが、発行者名が株式会社「JL公式サイト」という実在しない組織名になっています。正規のメールであれば「日本航空株式会社」または「株式会社ジェーエーエルカード」と記載されます。

| Received: 送信元の技術インフラ解析 ※以下のIPアドレスは信頼できる送信者情報に基づいています。 | 解析ヘッダー | from 0h24.com (0h24.com [34.129.100.215]) | | 送信IPアドレス | 34.129.100.215 | | ホスト名 | 215.100.129.34.bc.googleusercontent.com | | ホスティング社 | Google Cloud Platform (GCP) | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026-03-10(攻撃開始の直前に取得) |

【解析コメント】

ホスト名に含まれる `bc.googleusercontent.com` はGoogle Cloudの計算資源が攻撃インフラとして悪用されていることを示しています。送信元ドメイン `0h24.com` と表示名の `jal.com` には一切の関連性がなく、完全ななりすましです。

本レポートの根拠データ(送信元):

https://ip-sc.net/ja/r/34.129.100.215 | 誘導先フィッシングサイトの構造 | リンク先URL | https://login.vns9***.com/OG8P6YRP.jpg | | IPアドレス | 104.21.31.221 | | ホスト名 | cloudflare-nginx | | 設置国 | アメリカ合衆国 (United States) | | ドメイン取得日 | 2026-03-15 (解析の5日前に登録) |

【危険と判断できるポイント】

ドメイン `vns938.com` は作成されてから1週間未満であり、正規企業のドメインとしては異常です。また、リンク先が `.jpg` 拡張子を含む不自然な構造になっていますが、これはサーバー側で画像に見せかけたプログラム(PHP等)を実行させる手法の一種です。

本レポートの根拠データ(サイト回線情報):

https://ip-sc.net/ja/r/104.21.31.221 | リンク先サイトの状態(スクリーンショット) アクセスすると、以下のような「セキュリティチェック」を装った待機画面が表示されます。 | 🔒

ブラウザを確認しています

この処理は自動的に行われます。まもなくリダイレクトされます。

セキュリティを確認中… | 【サイト解析結果】

この画面はCloudflareの「Under Attack Mode」を模倣したもので、Google Safe Browsingなどの自動スキャンを回避し、人間にだけフィッシング画面を見せるための「時間稼ぎ」および「偽の信頼感醸成」として機能しています。

| ■ 推奨される対応と注意点

過去の事例と比較しても、本件は非常に巧妙なデザインを使用しています。しかし、正規のJALはマイル補填の通知でこのように48時間のカウントダウンを行うことはありません。

【偽物を見抜くポイント】 - 宛名の有無: 登録名ではなく「●●● 様」という伏せ字や、そもそも宛名がない場合は詐欺です。

- リンクURL: ボタンを長押し、あるいはマウスホバーして表示されるドメインが「jal.co.jp」であるか確認してください。

JAL公式サイトによる公式な注意喚起リンク:

JAL公式:不審なメール・SNSなどにご注意ください | | Security Intelligence Report / Forensic Analysis Data | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る